lsass.exe病毒清楚方法

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了lsass.exe病毒清楚方法相关的知识,希望对你有一定的参考价值。

进程里有两个lsass.exe 一个是system 用户 还有个就是当前用户

进程里面有2个lsass.exe进程,一个是system的,一个是当前用户名的(该进程为病毒).双击D:盘打不开,只能通过右击选择打开来打开.用kaspersky扫描可以扫描出来,并且可以杀掉.但是重启后又有两个lsass.exe进程.该病毒是一个木马程序,中毒后会在D盘根目录下产生command.com和autorun.inf两个文件,同时侵入注册表破坏系统文件关联.该病毒修改注册表启动RUN键值,指向LSASS.exe,修改HKEY_CLASSES_ROOT下的.exe,exefile键值,并新建windowfile键值.将exe文件打开链接关联到其生成的病毒程序%SYSTEM\EXERT.exe上.该病毒新建如下文件:

c:\program files\common files\INTEXPLORE.pif

c:\program files\internet explorer\INTEXPLORE.com

%SYSTEM\debug\debugprogram.exe

%SYSTEM\system32\Anskya0.exe

%SYSTEM\system32\dxdiag.com

%SYSTEM\system32\MSCONFIG.com

%SYSTEM\system32\regedit.com

%SYSTEM\system32\LSASS.exe

%SYSTEM\system32\EXERT.exe

解决方法

1.结束进程:调出windows务管理器(Ctrl+Alt+Del),发现通过简单的右击当前用户名的lsass.exe来结束进程是行不通的.会弹出该进程为系统进程无法结束的提醒框;鼠标右键点击"任务栏",选择"任务管理器"。点击菜单"查看(V)"->"选择列(S)...",在弹出的对话框中选择"PID(进程标识符)",并点击"确定"。找到映象名称为"LSASS.exe",并且用户名不是"SYSTEM"的一项,记住其PID号.点击"开始"-》“运行”,输入"CMD",点击"确定"打开命令行控制台。输入"ntsd –c q -p (PID)",比如我的计算机上就输入"ntsd –c q -p 1064".

2.删除病毒文件:以下要删除的文件大多是隐藏文件所以要首先设置显示所有的隐藏文件、系统文件并显示文件扩展名;我的电脑-->工具(T)-->文件夹选项(O)...-->查看-->选择"显示所有文件和文件夹",并把隐藏受保护的操作系统文件(推荐)前的勾去掉,这时会弹出一个警告,选择是.至此就显示了所有的隐藏文件了.

截图如下:

删除如下几个文件:

C:\Program Files\Common Files\INTEXPLORE.pif

C:\Program Files\Internet Explorer\INTEXPLORE.com

C:\WINDOWS\EXERT.exe

C:\WINDOWS\IO.SYS.BAK

C:\WINDOWS\LSASS.exe

C:\WINDOWS\Debug\DebugProgram.exe

C:\WINDOWS\system32\dxdiag.com

C:\WINDOWS\system32\MSCONFIG.COM

C:\WINDOWS\system32\regedit.com

在D:盘上点击鼠标右键,选择“打开”。删除掉该分区根目录下的"Autorun.inf"和"command.com"文件.

3.删除注册表中的其他垃圾信息.这个病毒该写的注册表位置相当多,如果不进行修复将会有一些系统功能发生异常。

将Windows目录下的"regedit.exe"改名为"regedit.com"并运行,删除以下项目:

HKEY_CLASSES_ROOT\WindowFiles

HKEY_CURRENT_USER\Software\VB and VBA Program Settings

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

下面的 Check_Associations项

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\INTEXPLORE.pif

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

下面的ToP项

将HKEY_CLASSES_ROOT\.exe的默认值修改为

"exefile"(原来是windowsfile)

将HKEY_CLASSES_ROOT\Applications\iexplore.exe\shell\open\command

的默认值修改为

"C:\Program Files\Internet Explorer\iexplore.exe" %1"

(原来是intexplore.com)

将HKEY_CLASSES_ROOT\CLSID\871C5380-42A0-1069-A2EA-08002B30309D

\shell\OpenHomePage\Command 的默认值修改为

"C:\Program Files\Internet Explorer\IEXPLORE.EXE"(原来是INTEXPLORE.com)

将HKEY_CLASSES_ROOT \ftp\shell\open\command

和HKEY_CLASSES_ROOT\htmlfile\shell\opennew\command

的默认值修改为"C:\Program Files\Internet Explorer\iexplore.exe" %1"

(原来的值分别是INTEXPLORE.com和INTEXPLORE.pif)

将HKEY_CLASSES_ROOT \htmlfile\shell\open\command

HKEY_CLASSES_ROOT\HTTP\shell\open\command的默认值修改为

"C:\Program Files\Internet Explorer\iexplore.exe" –nohome”

将HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet

的默认值修改为"IEXPLORE.EXE".(原来是INTEXPLORE.pif)

重新将Windows目录下的regedit扩展名改回exe,至此病毒清除成功,注册表修复完毕.Enjoy It .

详情:http://bbs.czpc.cn/showthread.php?t=293

参考资料:http://bbs.czpc.cn/showthread.php?t=293

参考技术A 病毒症状进程里面有2个lsass.exe进程,一个是system的,一个是当前用户名的(该进程为病毒).双击D:盘打不开,只能通过右击选择打开来打开.用kaspersky扫描可以扫描出来,并且可以杀掉.但是重启后又有两个lsass.exe进程.该病毒是一个木马程序,中毒后会在D盘根目录下产生command.com和autorun.inf两个文件,同时侵入注册表破坏系统文件关联.该病毒修改注册表启动RUN键值,指向LSASS.exe,修改HKEY_CLASSES_ROOT下的.exe,exefile键值,并新建windowfile键值.将exe文件打开链接关联到其生成的病毒程序%SYSTEM\EXERT.exe上.

该病毒新建如下文件:

c:\program files\common files\INTEXPLORE.pif

c:\program files\internet explorer\INTEXPLORE.com

%SYSTEM\debug\debugprogram.exe

%SYSTEM\system32\Anskya0.exe

%SYSTEM\system32\dxdiag.com

%SYSTEM\system32\MSCONFIG.com

%SYSTEM\system32\regedit.com

%SYSTEM\system32\LSASS.exe

%SYSTEM\system32\EXERT.exe

解决方法

1.结束进程:调出windows务管理器(Ctrl+Alt+Del),发现通过简单的右击当前用户名的lsass.exe来结束进程是行不通的.会弹出该进程为系统进程无法结束的提醒框;鼠标右键点击"任务栏",选择"任务管理器"。点击菜单"查看(V)"->"选择列(S)...",在弹出的对话框中选择"PID(进程标识符)",并点击"确定"。找到映象名称为"LSASS.exe",并且用户名不是"SYSTEM"的一项,记住其PID号.点击"开始"-》“运行”,输入"CMD",点击"确定"打开命令行控制台。输入"ntsd –c q -p (PID)",比如我的计算机上就输入"ntsd –c q -p 1064".

2.删除病毒文件:以下要删除的文件大多是隐藏文件所以要首先设置显示所有的隐藏文件、系统文件并显示文件扩展名;我的电脑-->工具(T)-->文件夹选项(O)...-->查看-->选择"显示所有文件和文件夹",并把隐藏受保护的操作系统文件(推荐)前的勾去掉,这时会弹出一个警告,选择是.至此就显示了所有的隐藏文件了.

截图如下:

删除如下几个文件:

C:\Program Files\Common Files\INTEXPLORE.pif

C:\Program Files\Internet Explorer\INTEXPLORE.com

C:\WINDOWS\EXERT.exe

C:\WINDOWS\IO.SYS.BAK

C:\WINDOWS\LSASS.exe

C:\WINDOWS\Debug\DebugProgram.exe

C:\WINDOWS\system32\dxdiag.com

C:\WINDOWS\system32\MSCONFIG.COM

C:\WINDOWS\system32\regedit.com

在D:盘上点击鼠标右键,选择“打开”。删除掉该分区根目录下的"Autorun.inf"和"command.com"文件.

3.删除注册表中的其他垃圾信息.这个病毒该写的注册表位置相当多,如果不进行修复将会有一些系统功能发生异常。

将Windows目录下的"regedit.exe"改名为"regedit.com"并运行,删除以下项目:

HKEY_CLASSES_ROOT\WindowFiles

HKEY_CURRENT_USER\Software\VB and VBA Program Settings

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

下面的 Check_Associations项

HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet\INTEXPLORE.pif

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

下面的ToP项

将HKEY_CLASSES_ROOT\.exe的默认值修改为

"exefile"(原来是windowsfile)

将HKEY_CLASSES_ROOT\Applications\iexplore.exe\shell\open\command

的默认值修改为

"C:\Program Files\Internet Explorer\iexplore.exe" %1"

(原来是intexplore.com)

将HKEY_CLASSES_ROOT\CLSID\871C5380-42A0-1069-A2EA-08002B30309D

\shell\OpenHomePage\Command 的默认值修改为

"C:\Program Files\Internet Explorer\IEXPLORE.EXE"(原来是INTEXPLORE.com)

将HKEY_CLASSES_ROOT \ftp\shell\open\command

和HKEY_CLASSES_ROOT\htmlfile\shell\opennew\command

的默认值修改为"C:\Program Files\Internet Explorer\iexplore.exe" %1"

(原来的值分别是INTEXPLORE.com和INTEXPLORE.pif)

将HKEY_CLASSES_ROOT \htmlfile\shell\open\command

HKEY_CLASSES_ROOT\HTTP\shell\open\command的默认值修改为

"C:\Program Files\Internet Explorer\iexplore.exe" –nohome”

将HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet

的默认值修改为"IEXPLORE.EXE".(原来是INTEXPLORE.pif)

重新将Windows目录下的regedit扩展名改回exe,至此病毒清除成功,注册表修复完毕.Enjoy It .

参考资料:http://www.roboticfan.com/blog/user_2005/5/archives/2006/20065791951.shtml

参考技术B lsass - lsass.exe - 进程信息进程文件: lsass or lsass.exe

进程名称: 本地安全权限服务

描述: 这个本地安全权限服务控制Windows安全机制。

常见错误: N/A

是否为系统进程: 是

你一定是中了震荡波病毒了,它作为一个线程附在了 lsass.exe 进程中。

马上去 http://www.pconline.com.cn/download 搜索"震荡波"下载补丁吧。

或重做系统啊

手工删除:一、 结束病毒进程鼠标右键点击“任务栏”,选择“任务管理器”。点击菜单“查看”->“选择列”,在弹出的对话框中选择“PID(进程标识符)”,并点击“确定”。 找到映象名称为“LSASS.exe”,并且用户名不是“SYSTEM”的一项,记住其PID号。 点击“开始”-》“运行”,输入“CMD”,点击“确定”打开命令行控制台。输入“ntsd –c q -p (PID)”,比如我的计算机上就输入“ntsd –c q -p 1464”。

将HKEY_LOCAL_MACHINE\SOFTWARE\Clients\StartMenuInternet的默认值修改为“IEXPLORE.EXE”。重新将Windows目录下的regedit扩展名改回exe,至此病毒清除成功,注册表修复完毕。

参考资料:http://zhidao.baidu.com/question/652338.html

本回答被提问者采纳 参考技术C 先用搜索功能找到该文件在的位置,记下路径,然后重启电脑,开机的时候按F8进入安全模式,再找到文件所在的位置,直接删除。再重新启动,开始菜单--运行--msconfig--启动,将lsass.exe取消掉就OK了~ 参考技术D 有卡巴基斯吧,这个软件很厉害,应试能够清除.

系统安全组件

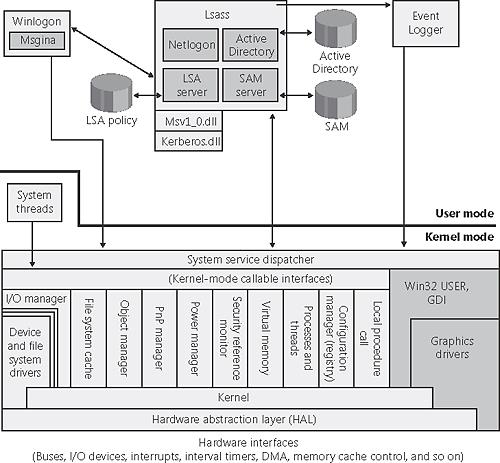

实现系统安全由如下核心组件和数据库组成:

1.安全引用监视器SRM:Windows执行体中的组件,负责定义代表安全上下文的访问令牌结构体,执行对象的访问检查,操作用户特权,生成任何导致安全审计的消息

2.本地安全授权子系统Lsass:Lsass.exe映像文件的用户模式进程,负责本地系统安全策略(如哪些用户可以允许登陆机器,密码策略,对用户和组的赋予特权,系统安全审计的设置),用户认证,向事件日志发送安全审计消息。本地安全授权服务Lsasrv(Lsasrv.dll)是Lsass加载的一个dll,实现了上述大部分功能

3.Lsass策略数据库:包含本地系统安全策略配置的数据库。该数据库存储于HKLM\\SECURITY中。它包含了哪个域可以获得信任并允许登录、哪些用户可以访问权限并且以哪种方式进行访问(交互、网络、服务登录)、哪些用户被分配哪些特权、执行哪种审计。Lsass策略数据库也存储用于缓存域登录的登录信息和Windows服务的用户登录信息。

4.SAM服务(Security Accounts Manager):负责管理包含了定义本地机器的用户名和组的数据库的一系列子例程。SAM服务由\\Windows\\System32\\Samsrv.dll实现,运行与Lsass进程中

5.SAM数据库:包含本地用户名和组账户的密码以及其他属性的数据库,不运行域控制器的功能。域控制器中SAM存储系统的管理员恢复账号定义和密码。SAM数据库存储于HKLM\\SAM中

6.活动目录:目录服务包含一个存储域中对象信息的数据库。域是一些计算机以及这些计算机的安全组的集合,这些安全组由一个单独实体管理。活动目录存储了域中对象的信息,包括用户、组和计算机。密码信息和域中用户的特权存储在活动目录中,在域控制器的指派下复制给域中的计算机。活动目录服务端进程由\\Windows\\System32\\Ntdsa.dll实现

7.认证包:包含了运行在Lsass进程和客户进程上下文的dll,实现了Windows认证策略。认证dll负责检查用户名与密码是否相匹配,若匹配,向Lsass进程返回用户的安全标示SID,LSASS使用该SID生成访问令牌

8.登录进程(WinLogon):运行\\Windows\\System32\\Winlogon.exe映像的用户模式进程,负责响应SAS请求和管理交互的登录会话。

9.GINA:运行在Winlogon进程中的用户模式dll,winlogon使用它来获取用户名和密码或者智能卡PIN。标准GINA位于\\Windows\\System32\\Msgina.dll

10.网络登录服务(Netlogon):一个Windows服务(\\Windows\\System32\\Netlogon.dll),向域控制器建立安全隧道,发送安全请求,比如交互登录或者LAN管理器和NTLM认证验证

11.内核安全设备驱动:内核模式的函数库,实现LPC接口功能,其他内核模式安全组件包括EFS使用这些接口与用户模式的Lsass进行通信。KSecDD位于\\Windows\\System32\\Driver\\Ksecdd.sys

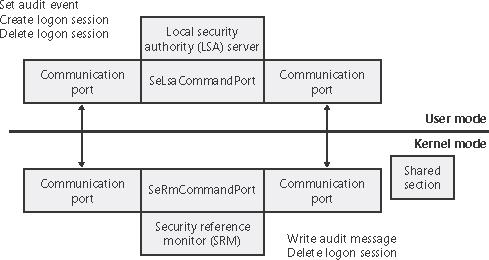

运行在内核模式的安全引用监视器与运行在用户模式的Lsass通过LPC进行通信。在系统初始化期间,SRM创建一个SeRmCommandPort的命名端口,Lsass连接至此端口。Lsass创建一个SeLsaCommandPort的命名端口,SRM连接到此端口后,双方开始进行私密通信。SRM创建一个共享内存区域,用于传输大于256字节的消息,SRM将这块共享内存区域的句柄在连接端口时传递给Lsass。只要在系统初始化时SRM和Lsass连接到对方的对应端口后,它们不再监听各自端口。因此,之后的用户进程没有办法以恶意目的连接到Lsass或者SRM得端口,因为请求永远得不到响应。

以上是关于lsass.exe病毒清楚方法的主要内容,如果未能解决你的问题,请参考以下文章