防火墙双机热备

Posted 杨灏

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了防火墙双机热备相关的知识,希望对你有一定的参考价值。

VRRP技术介绍

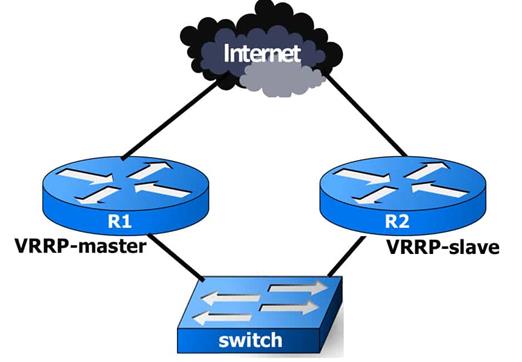

传统组网中,只有一台防火墙部署在出口,当防火墙出现故障后,内部网络中所有以防火墙作为默认网关的主机与外部网络之间的通讯中断,通讯可靠性无法保证。

双机热备份技术的出现改变了可靠性难以保证的尴尬状态,通过在网络出口位置部署两台或多台网关设备,保证了内部网络于外部网络之间的通讯畅通。

为了避免路由器传统组网所引起的单点故障的发生,通常情况可以采用多条链路的保护机制,依靠动态路由协议进行链路切换。但这种路由协议来进行切换保护的方式存在一定的局限性,当不能使用动态路由协议时,仍然会导致链路中断的问题,因此推出了另一种保护机制VRRP(虚拟路由冗余协议)来进行。采用VRRP的链路保护机制比依赖动态路由协议的广播报文来进行链路切换的时间更短,同时弥补了不能使用动态路由情况下的链路保护。

VRRP(Virtual Router Redundancy Protocol)是一种基本的容错协议。

- 备份组:同一个广播域的一组路由器组织成一个虚拟路由器,备份组中的所有路由器一起,共同提供一个虚拟IP地址,作为内部网络的网关地址。

- 主(Master)路由器:在同一个备份组中的多个路由器中,只有一台处于活动状态,只有主路由器能转发以虚拟IP地址作为下一跳的报文。

- 备份(Backup)路由器:在同一个备份组中的多个路由器中,除主路由器外,其他路由器均为备份路由器,处于备份状态。

主路由器通过组播方式定期向备份路由器发送通告报文(HELLO),备份路由器则负责监听通告报文,以此来确定其状态。由于VRRP HELLO报文为组播报文,所以要求备份组中的各路由器通过二层设备相连,即启用VRRP时上下行设备必须具有二层交换功能,否则备份路由器无法收到主路由器发送的HELLO报文。如果组网条件不满足,则不能使用VRRP。

VRRP在防火墙应用中存在的缺陷

- VRRP在防火墙应用中存在的缺陷一

传统VRRP方式无法实现主备用防火墙状态的一致性

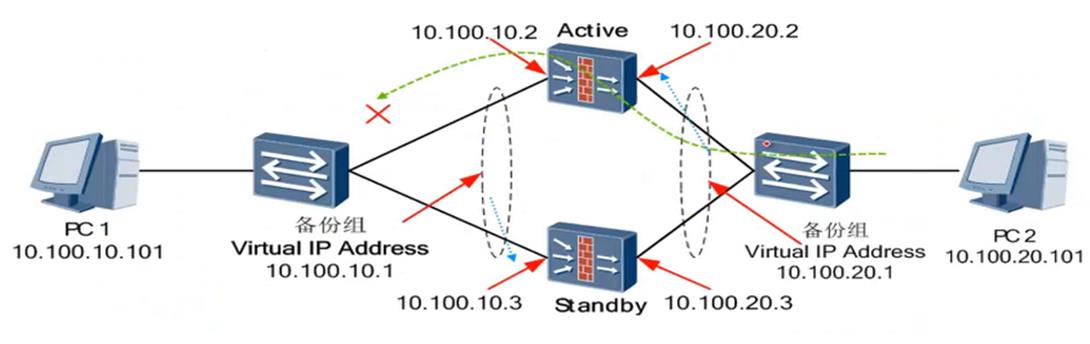

如上图:当PC1访问PC2 正常情况下通过Master(上面的)防火墙将数据包转发出去,回包也是通过Master回包。当10.100.10.2这个网段的网络出现故障或者down掉了,此时PC1访问PC2就走Backup(下面的)服务器,但回包不一定会按照原路返回,当PC2把包回给上面的防火墙,由于上面链路故障,就会出现丢包的情况

- VRRP在防火墙应用中存在的缺陷二

传统VRRP方式无法实现主、备用防火墙会话表项的一致性

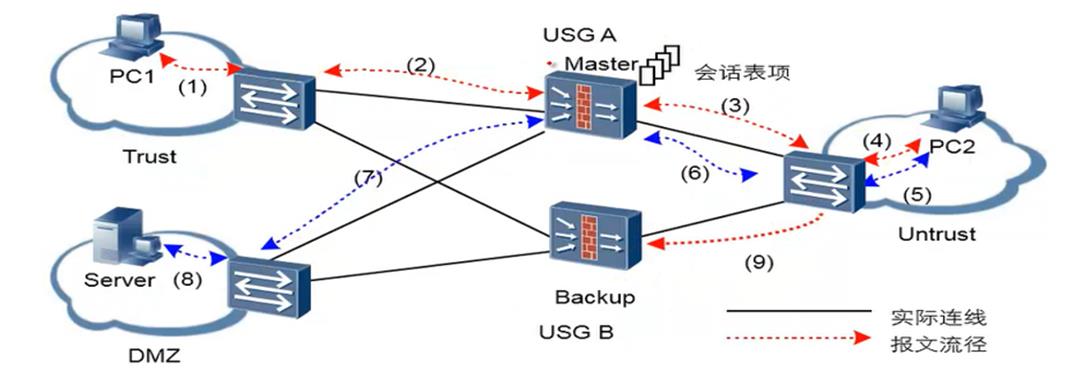

- 如图所示,假设USG A和USG B的VRRP状态一致,即USG A的所有接口均为主用状态,USG B的所有接口均为备用状态。

- 此时,Trust区域的PC1访问Untrust区域的PC2,报文的转发路线为(1)-(2)-(3)-(4)。USG A转发访问报文时,动态生成会话表项。当PC2的返回报文经过(4)-(3)到达USG A时,由于能够命中会话表项,才能再经过(2)-(1)到达PC1,顺利返回。同理,当PC2和DMZ区域的Server也能互访。

- 假设USG A和USG B的VRRP状态不一致,例如,当USG B与Trust区域相连的接口为备用状态,但与Untrust区域的接口为主用状态,则PC1的报文通过USG A设备到达PC2后,在USG A上动态生成会话表项。PC2的返回报文通过路线(4)-(9)返回。此时由于USG B上没有相应数据流的会话表项,在没有其他报文过滤规则允许通过的情况下,USG B将丢弃该报文,导致会话中断。

问题产生的原因:报文的转发机制不同。 如何解决上面的问题呢????

HRP协议的产生

HRP(Huawei Redundancy Protocol)协议,用于将主防火墙关键配置和连接状态等数据向备防火墙上同步

HRP的功能

双机热备的配置

华为防火墙VRRP双机热备的原理及实例配置

博文目录:

一、双机热备是什么?

二、什么是VRRP?

三、VRRP的两种角色

四、VRRP的三个状态机

五、VRRP选举Master路由器和Backup路由器的流程

六、通过VGMP实现VRRP备份组的统一管理

七、双机热备的配置

八、总结

一、双机热备是什么?

1、双机热备的作用

多台设备运行双机热备;

一台设备故障其他设备接替工作;

增强网络稳定性;

保证业务的连续性;

华为的双机热备是通过部署两台或多台防火墙实现热备及负载均衡,两台防火墙相互协同工作,犹如一个更大的防火墙。

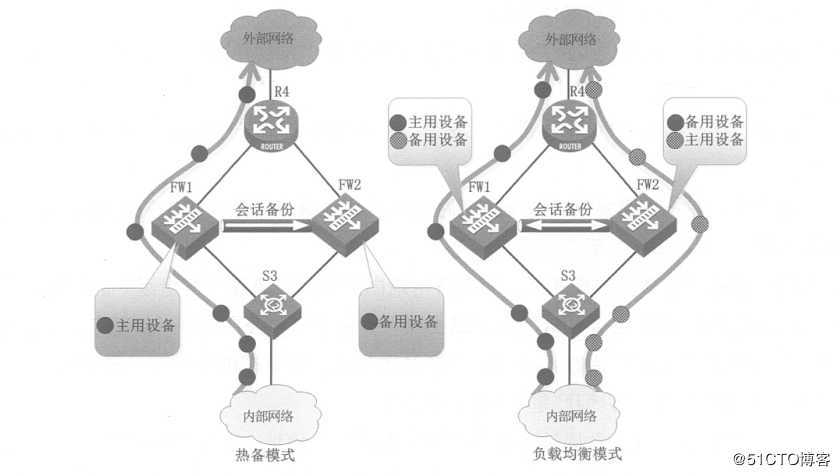

2、华为防火墙双机热备的两种模式:

- 热备模式:同一时间只有一台防火墙转发数据包,其他防火墙不转发数据包,但是会同步会话表及Server-map表。

- 负载均衡模式:同一时间,多台防火墙同时转发数据,但每个防火墙又作为其他防火墙的备用设备,即每个防火墙即是主用设备也是备用设备,防火墙之间同步会话表及Server-map表。

负载均衡模式下,针对图中●流量,FW1是主设备,FW2是备用设备,所以该流量默认通过FW1转发,而针对图中○流量,FW2是主用设备,FW1是备用设备部,所以该流量默认通过FW2转发。而同时,FW1又作为○流量的备用设备,当FW2损坏时,FW1依然可以转发○流量。同理,FW2也可以在FW1损坏时转发●流量。如下图:

二、什么是VRRP?

VRRP(virtual router redundancy protocol,虚拟路由冗余协议),由IETF进行维护,用来解决网关单点故障的路由协议。VRRP可以应用在路由器中提供网关冗余,也可以用在防火墙中做双机热备。

1、VRRP的术语

- VRRP路由器:运行VRRP协议的路由器。

- 虚拟路由器:由一个主用路由器和若干个备用路由器组成的一个备份组,一个备份组对客户端提供一个虚拟网关。

- VRID:Virtual Router ID,虚拟路由器标识,用来唯一的标识一个备份组。

- 虚拟IP地址:提供给客户端的网关IP地址,也是分配给虚拟路由器的IP地址,在所有的VRRP中配置,只有主用设备提供该IP地址的ARP响应。

- 虚拟MAC地址:基于VRID生成的用于VRRP的MAC地址,在客户端通过ARP协议解析网关的MAC地址时,主用路由器将提供该MAC地址。

- IP地址拥有者:若将虚拟路由器的IP地址配置为某个成员物理接口的真实IP地址,那么该成员被称为IP地址拥有者。

- 优先级:用于标识VRRP路由器的优先级,并通过每个VRRP路由器的优先级选举主用设备及备用设备。

- 抢占模式:在抢占模式下,如果备用路由器的优先级高于备份组中的其他路由器(包括当前的主用路由器),将立即成为新的主用路由器。

- 非抢占模式:在非抢占模式下,如果备用路由器的优先级高于备份组中的其他路由器(包括当前的主用路由器),则不会立即成为主用路由器,直到下一次公平选举(如断电、设备重启等)。

2、华为VRRP和Cisco的HSRP细节上的区别

VRRP是公有协议,而HSRP是Sisco私有协议。

VRRP中的虚拟路由器的IP地址可以是成员路由器的IP地址,而HSRP不可以。

VRRP的虚拟MAC地址前缀是00-00-5e-00-01-VRID,而HSRP的虚拟MAC地址前缀是00-00-0C-07-AC-组号。

VRRP的状态机有三个,而HSRRP的状态机包含五个(初始、学习、监听、发言、备份、活动)。

VRRP只有一种报文,VRRP通告报文由主用路由器发出,用于检测虚拟路由器的参数,同时用于主用路由器的选举。而HSRP有三种报文(Hello、政变、辞职)。

VRRP不支持接口跟踪,而HSRP支持。

三、VRRP的两种角色

- Master路由器:正常情况下由master路由器负责ARP响应及提供数据包的转发,并且默认每隔1s向其他路由器通告master路由器当前的状态信息。

- Backup路由器:是master路由器的备用路由器,正常情况下不提供数据包的转发,当master路由器发生故障时,在所有的backup路由器中优先级高的路由器将成为新的master路由器,接替转发数据包的工作,从而保证业务不中断。

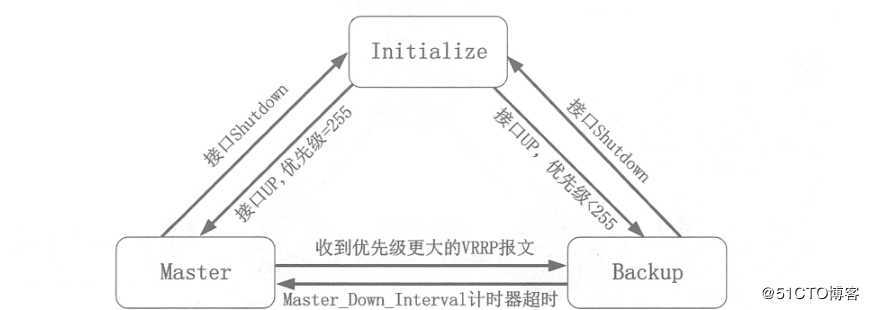

四、VRRP的三个状态机

- Initialize状态:刚配置了VRRP时的初始状态。该状态下,不对VRRP报文做任何处理,当接口shutdown或接口故障时也将进入该状态。

- Master状态:当前设备选举成为主用路由器时一种状态。该状态下会转发业务报文,并周期性地发送VRRP通告报文,处于该状态的路由器还将响应客户机发起的ARP请求,并将模拟MAC地址回送客户机,当接口关闭时,将立即切换至Initialize状态。

- Backup状态:当前设备选举成为备用路由器时的一种状态。该状态下不转发任何业务报文,工作在该状态下的路由器会接收主用路由器发送的VRRP通告报文,并判断主用路由器是否正常工作。在双机热备模式中还将同步主用设备上的状态信息。

以上三个状态之间的切换关系如下图:

Initialize状态是VRRP的初始状态,当接口shutdown时,无论路由器处于master状态还是backup状态,都将立即切换至initialize状态。当路由器配置为IP地址拥有者时,其优先级默认为255,此时路由器直接由initialize状态切换至master状态。当路由器不是IP地址拥有者,其优先级< 255,此时路由器直接由initialize状态切换至backup状态。处于master状态的路由器如果收到优先级更大或者和本地优先级相等的报文(通常有master路由器发出),将重置master_Down_Interval计数器,如果一直没有接收到Master路由器发送的VRRP通告报文,待master_Down_Interval计时器超时后,将由backup状态切换至master状态。

五、VRRP选举Master路由器和Backup路由器的流程

VRRP选举master路由器和backup路由器的流程如下:

首先选举优先级高的设备成为master路由器,如果优先级相同,再比较接口的IP地址大小,IP地址大(数值大)的设备将成为master路由器,而备份组中其他的路由器将成为backup路由器。VRRP中的默认接口优先级为100,取值范围为0~255,其中优先级0是系统保留,优先级255保留给IP地址拥有者,IP地址拥有者不需要配置优先级,默认优先级就是255。

除非手工将路由器配置为IP地址拥有者(优先级=255),否则VRRP的状态切换总是先经历Backup状态,即使路由器的优先级最高,也需要从backup状态过渡到master状态。此时,backup状态只是一个瞬间的过渡状态。

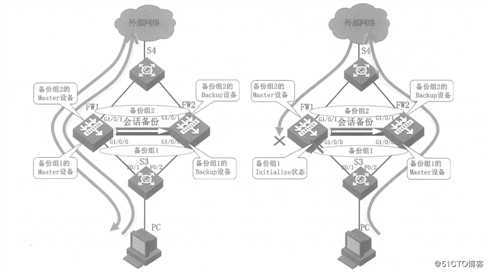

六、通过VGMP实现VRRP备份组的统一管理

通过前面的介绍可知,双机热备解决了网关设备切换且业务不中断的问题,VRRP解决了客户机网关自动切换问题。似乎双机热备 +VRRP已经可以正常工作,但实际情况下并非如此。

上个图大家看的更有助于理解,直观一些

从上图中可以看出,正常情况下PC去往外部网络的数据包通过备份组1的master设备(FW1)转发,外部网络返回的数据包由备份组2的master设备(FW1)转发,但是当FW1的G1/0/0接口出现故障时,备份组1可以检测到这一故障,并将FW2作为备份组1的master设备。PC发起的数据包由备份组1的master设备(FW2)进行转发,而备份组2的状态没有发生任何改变(FW1的G1/0/1接口正常工作),所以由外部网络返回的流量仍然由备份组2的master设备(FW1转发),显然,因为FW1的接口G1/0/0故障,数据包无法继续转发。

造成这种现象的原因就是两个VRRP备份组独立工作,所以需要使用VGMP(VRRP组管理协议)来实现对VRRP备份组的统一管理,以保证设备在各个备份组中的状态一致。

VGMP(VRRP Group Management Protocol,VRRP组管理协议)用来实现对VRRP备份组的统一管理,以保证设备在各个备份组中的状态一致性。VGMP通过在设备(FW1和FW2)上将所有的备份组(备份组1和备份组2)加入一个VGMP组中进行统一管理,一旦检测到某个备份组(备份组1)中的状态变化(如接口进入Initialize状态),VGMP组将自身优先级减2,并重新协商VGMP的active组和standby组。选举出的active组将所有的其他备份组(备份组1和备份组2)统一进行状态切换(备份组1和备份组2中的FW2将成为Master设备)。

1、VGMP的工作原理

- VGMP组的状态决定了VRRP备份组的状态,即设备的角色(如Master和Backup)不再通过VRRP报文选举,而是直接通过VGMP统一管理。

- VGMP组的状态通过比较优先级决定,优先级高的VGMP组将成为Active,优先级低的VGMP组将成为Standby。

- 默认情况下,VGMP组的优先级为4500。

- VGMP根据组内VRRP备份组的状态自动调整优先级,一旦检测到备份组的状态变成Initialize状态,VGMP组的优先级会自动减2。

- VGMP通过心跳线协商VGMP状态信息。

- 在加入VGMP组之后,VRRP中的状态标识从master和backup变成了active和standby。

2、VGMP的报文封装

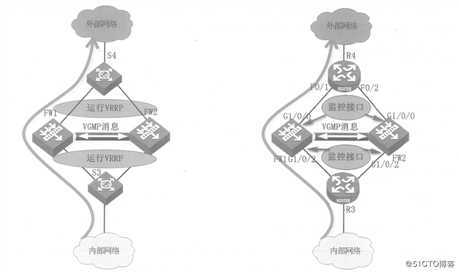

VGMP通过心跳线协商VGMP的状态信息,通过发送VGMP报文实现。VGMP报文有以下两种形式,如下图:

如下图中左边的网络图中,当心跳线直接相连,或者通过二层交换机相连时,发送的报文属于组播报文,报文封装中不携带UDP头部信息。而当心跳线通过三层设备(路由器)连接时,因为组播报文无法通过三层设备,所以在报文封装中会额外增加一个UDP头部信息,此时发送的报文属于单播。

在实际应用中,应根据实际的环境灵活选择报文封装,在华为防火墙中,通过以下命令指定通过接口发送的报文属于哪几种类型的封装。

[FW1]hrp interface GigabitEthernet 1/0/0 <!--eNSP模拟器中不支持该配置-->

[FW1]hrp interface GigabitEthernet 1/0/0 remote 1.1.1.1

<!--hrp命令用来指定用于心跳链路的接口编号,

1.1.1.1是心跳线对端接口的IP地址,该地址要求路由可达,

带remote参数的命令将封装UDP,并发送单播报文不带remote参数将发送组播报文-->配置VGMP的其他注意事项:

- 加入了VGMP后,心跳线的作用包含状态信息备份(会话表和server-map表)及VGMP状态协商。

- 华为防火墙在默认情况下放行组播流量(如不带remote参数的VGMP报文)禁止单播流量(如带remote参数的VGMP报文),所以如果配置了remote参数,还需要配置local区域和心跳线接口所在的区域之间配置安全策略。

- 配置了VRRP virtual-mac enable的接口不能作为心跳口。

- 如果使用二层接口作为心跳接口,不能直接在二层接口上配置,而是将二层接口加入vlan,在vlan中配置心跳接口。

- eNSPoint模拟器中,即使心跳接口之间相连,也必须配置remote参数,否则无法配置。

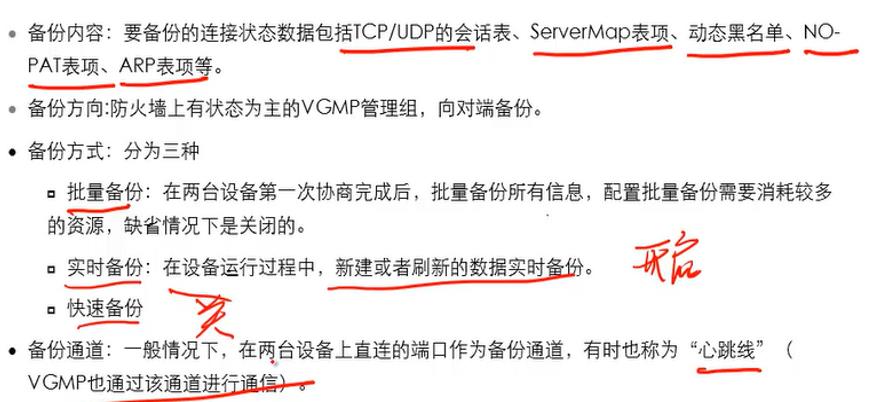

3、双机热备的备份方式

双机热备的备份方式包括以下三种:

- 自动备份:该模式下,和双机热备有关的配置只能在主用设备上配置,并自动同步到备用设备中,主用设备自动将状态信息同步到备用设备中。

- 手工批量备份:该模式下,主用设备上所有的配置命令和状态信息,只有在手工执行批量备份命令时才会自动同步到备用设备。该模式主要应用于主设备和备用设备配置不同步,需要立即进行同步的场景。

- 快速备份:该模式下,不同步配置命令,只同步状态信息,在负载均衡方式的双机热备环境中,该默认必须启用,以快速更新状态信息。

各模式的配置命令如下:

1)开启双机热备功能:

[FW1]hrp enable

HRP_S[FW1] <!--开启双机热备功能后,命令提示符发生变化-->2)配置自动备份模式:

HRP_M[FW1]hrp auto-sync

HRP_M[FW1]security-policy (+B)

<!--开启双机热备后,执行可以同步的命令会有(+B)的提示-->3)配置手工批量备份模式:

HRP_M<FW1>hrp sync [ config | connection-status ]

<!--

在用户模式下执行该命令,其中config参数表示手工同步命令配置,

connection-status参数表示手工同步状态信息。

-->4)配置快速备份模式:

HRP_S[FW1]hrp mirror session enable

HRP_M[FW1] <!--配置快速备份模式后,开头会变成HRP_M.....-->4、连接路由器时的双机热备

当配置双机热备的设备上游或者下游是交换设备时,可以通过VRRP检测接口或者设备的状态,但是当上游或者下游设备是路由器时,VRRP无法正常运行(VRRP依靠组播实现故障切换)。华为防火墙的做法时监控其他接口状态,并配合OSPF实现流量切换,如下图:

通过将接口直接加入VGMP组中,当接口故障时(即使对端设备故障,本端接口的物理特性也将关闭),VGMP会感知接口状态变化,从而降低VGMP组的优先级,从active状态切换至standby状态。而之前的standby组将提升为active状态。而处于standby的VGMP组在发布OSPF路由时,会自动将cost值增加65500,通过OSPF的自动收敛,最终将流量引导至Active组设备中。

七、双机热备的配置

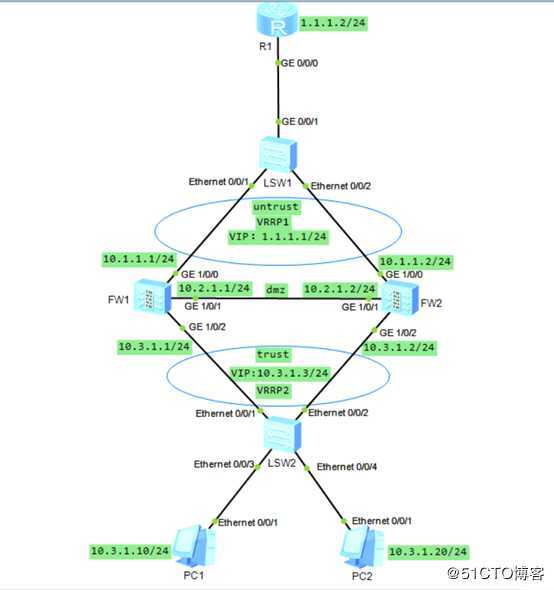

环境如下:

需求如下:

LSW1和LSW2是二层交换机,FW1、FW2、LSW1、LSW2组成双机热备网络,正常情况下,PC1发起的访问R1的流量通过FW1转发,当FW1出现故障时,在PC1不做任何调整的前提下,可以自动通过FW2转发。

推荐步骤:

按照拓扑图配置基本网络参数

防火墙接口加入不同区域

配置安全策略

配置NAT地址转换使用PAPT

配置相互传输心跳

配置VRRP

防火墙配置默认路由

验证

开始配置:

FW1配置如下:

[FW1]int g1/0/0 <!--进入该接口-->

[FW1-GigabitEthernet1/0/0]ip add 10.1.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/0]quit

[FW1]int g1/0/1 <!--进入该接口-->

[FW1-GigabitEthernet1/0/1]ip add 10.2.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/1]quit

[FW1]int g1/0/2 <!--进入该接口-->

[FW1-GigabitEthernet1/0/2]ip add 10.3.1.1 24 <!--接口配置IP地址-->

[FW1-GigabitEthernet1/0/2]quit

[FW1]ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet 1/0/0 1.1.1.2

<!--配置去往untrust区域的默认路由-->

[FW1]firewall zone untrust <!--进入untrust区域-->

[FW1-zone-untrust]add int GigabitEthernet 1/0/0 <!--该接口加入untrust区域-->

[FW1-zone-untrust]quit

[FW1]firewall zone dmz <!--进入dmz区域-->

[FW1-zone-dmz]add int GigabitEthernet 1/0/1 <!--该接口加入dmz区域-->

[FW1-zone-dmz]quit

[FW1]firewall zone trust <!--进入trust区域-->

[FW1-zone-trust]add int GigabitEthernet 1/0/2 <!--该接口加入trust区域-->

[FW1-zone-trust]quit

[FW1]security-policy <!--配置安全策略-->

[FW1-policy-security]rule name ha <!--安全策略名字为ha-->

[FW1-policy-security-rule-ha]source-zone local <!--指定源区域-->

[FW1-policy-security-rule-ha]source-zone dmz <!--指定源区域-->

[FW1-policy-security-rule-ha]destination-zone local <!--指定目标区域-->

[FW1-policy-security-rule-ha]destination-zone dmz <!--指定目标区域-->

[FW1-policy-security-rule-ha]action permit <!--允许dmz区域和local区域相互访问-->

[FW1-policy-security-rule-ha]quit

[FW1-policy-security]quit

[FW1]security-policy <!--配置安全策略 -->

[FW1-policy-security]rule name nat <!--安全策略名字为nat-->

[FW1-policy-security-rule-nat]source-zone trust <!--指定源区域-->

[FW1-policy-security-rule-nat]destination-zone untrust <!--指定目标区域-->

[FW1-policy-security-rule-nat]action permit <!--允许流量通过-->

[FW1-policy-security-rule-nat]quit

[FW1-policy-security]qui

[FW1]nat address-group NAPAT <!--地址池的名字为NAPAT-->

[FW1-address-group-napat]section 0 1.1.1.1 1.1.1.1 <!--地址池范围-->

[FW1-address-group-napat]quit

[FW1]nat-policy <!--配置NAT策略-->

[FW1-policy-nat]rule name natpolicy <!--NAT策略名字为natpolicy-->

[FW1-policy-nat-rule-natpolicy]source-zone trust <!--定义转换源区域-->

[FW1-policy-nat-rule-natpolicy]destination-zone untrust <!--定义转换目标区域-->

[FW1-policy-nat-rule-natpolicy]action nat address-group NAPAT

<!--定义转换源和地址池建立映射关系-->

[FW1-policy-nat-rule-natpolicy]quit

[FW1-policy-nat]quit

[FW1]hrp int g 1/0/1 remote 10.2.1.2 <!--配置心跳信息传输到FW2-->

[FW1]hrp enable <!--开启hrp功能-->

HRP_S[FW1]FW2配置如下:(请参照FW1注释,FW1和FW2配置基本相同)

[FW2]int g1/0/0

[FW2-GigabitEthernet1/0/0]ip add 10.1.1.2 24

[FW2-GigabitEthernet1/0/0]int g1/0/1

[FW2-GigabitEthernet1/0/1]ip add 10.2.1.2 24

[FW2-GigabitEthernet1/0/1]int g1/0/2

[FW2-GigabitEthernet1/0/2]ip add 10.3.1.2 24

[FW2-GigabitEthernet1/0/2]quit

[FW2]ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet 1/0/0 1.1.1.2

[FW2]firewall zone untrust

[FW2-zone-untrust]add int GigabitEthernet 1/0/0

[FW2-zone-untrust]quit

[FW2]firewall zone dmz

[FW2-zone-dmz]add int GigabitEthernet 1/0/1

[FW2-zone-dmz]quit

[FW2]firewall zone trust

[FW2-zone-trust]add int GigabitEthernet 1/0/2

[FW2-zone-trust]quit

[FW2]security-policy

[FW2-policy-security]rule name ha

[FW2-policy-security-rule-ha]source-zone local

[FW2-policy-security-rule-ha]source-zone dmz

[FW2-policy-security-rule-ha]destination-zone local

[FW2-policy-security-rule-ha]destination-zone dmz

[FW2-policy-security-rule-ha]action permit

[FW2-policy-security-rule-ha]quit

[FW2-policy-security]quit

[FW2]security-policy

[FW2-policy-security]rule name nat

[FW2-policy-security-rule-nat]source-zone trust

[FW2-policy-security-rule-nat]destination-zone untrust

[FW2-policy-security-rule-nat]action permit

[FW2-policy-security-rule-nat]quit

[FW2-policy-security]quit

[FW2]nat address-group NAPAT

[FW2-address-group-napat]section 0 1.1.1.1 1.1.1.1

[FW2-address-group-napat]quit

[FW2]nat-policy

[FW2-policy-nat]rule name natpolicy

[FW2-policy-nat-rule-natpolicy]source-zone trust

[FW2-policy-nat-rule-natpolicy]destination-zone untrust

[FW2-policy-nat-rule-natpolicy]action nat address-group NAPAT

[FW2-policy-nat-rule-natpolicy]quit

[FW2-policy-nat]quit

[FW2]hrp int g1/0/1 remote 10.2.1.1

[FW2]hrp enable

HRP_S[FW2]hrp standby-device开始配置VRRP

FW1配置VRRP如下:

HRP_M[FW1]int g1/0/0 (+B) <!--进入接口-->

HRP_M[FW1-GigabitEthernet1/0/0]vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 active

<!--VRRP1组主设备,虚拟IP网关1.1.1.1-->

HRP_M[FW1-GigabitEthernet1/0/0]quit

HRP_M[FW1]int g1/0/2 (+B) <!--进入接口-->

HRP_M[FW1-GigabitEthernet1/0/2]vrrp vrid 2 virtual-ip 10.3.1.3 active

<!--VRRP2组主设备,虚拟IP网关10.3.1.3-->

HRP_M[FW1-GigabitEthernet1/0/2]quitFW2配置VRRP如下:

HRP_S[FW2]int g1/0/0 <!--进入接口-->

HRP_S[FW2-GigabitEthernet1/0/0]vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 standby

<!--VRRP1备份设备,虚拟IP网关1.1.1.1-->

HRP_S[FW2-GigabitEthernet1/0/0]quit

HRP_S[FW2]int g1/0/2 <!--进入接口-->

HRP_S[FW2-GigabitEthernet1/0/2]vrrp vrid 2 virtual-ip 10.3.1.3 standby

<!--VRRP2组备份设备,虚拟IP网关10.3.1.3-->

HRP_S[FW2-GigabitEthernet1/0/2]quit

HRP_S[FW2]dis hrp state <!--查看hrp状态-->配置R1和PC的IP地址,并pingR1的IP地址。

R1配置如下:

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]ip add 1.1.1.2 24

[R1-GigabitEthernet0/0/0]quit

<!--进入接口给接口配置IP地址-->

[R1]ip route-static 10.3.1.0 24 10.1.1.1

[R1]ip route-static 10.3.1.0 24 10.1.1.2

<!--

添加两条去往内网的路由,在实际环境中,可是不会有这条路由的哦,

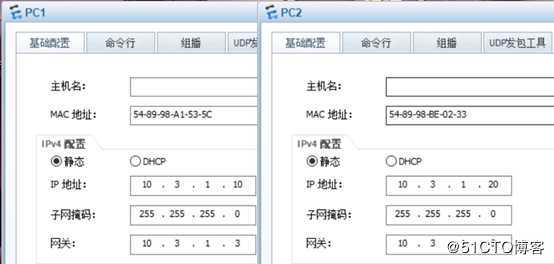

实际中一般会将内网的地址映射为和该路由器同一网段的公网IP。 -->PC配置如下:

验证

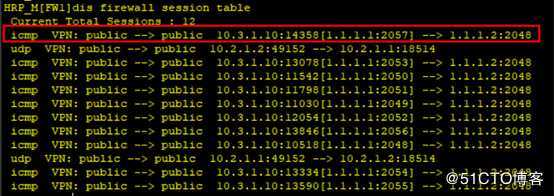

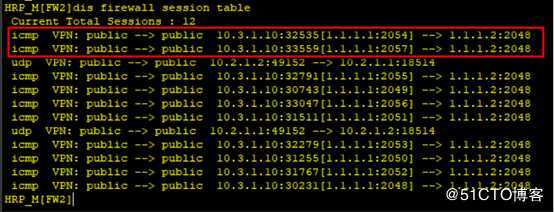

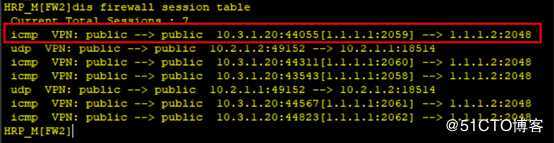

用PC1pingR1路由器,然后去FW1和FW2防火墙上分别查看会话表,他们的内容是不一样的

FW1会话表:

抓包查看流量转换

模拟FW1的F1/0/0接口故障,客户端ping路由器R1

HRP_M[FW1]int g1/0/0 (+B) <!--进入接口-->

HRP_M[FW1-GigabitEthernet1/0/0]shutdown <!--关闭接口-->PC1客户端ping路由器R1,防火墙FW2查看会话表

抓包查看

PC2客户端ping路由器R1,防火墙在FW2查看会话表

配置完成。

八、总结

- 两台防火墙用于心跳线的接口需要加入相同的安全区域。

- 两台防火墙用于心跳线的接口的编号必须一致,如都是G1/0/1。

- 用于双机热备的两台防火墙采用相同的型号,相同的VRP版本。连接同一个设备(路由器或交换机)都使用同一个接口编号。

- 当热备组中的设备坏掉后,买来新的设备进行加入热备组时,在配置时,原来坏掉的那台设备在VGMP中配置的是active,哪怕现在备份组中有设备处于active状态,新买来的设备必须也配置active状态,否则无法协商。

以上是关于防火墙双机热备的主要内容,如果未能解决你的问题,请参考以下文章