渗透测试PTES标准

Posted wutiangui

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了渗透测试PTES标准相关的知识,希望对你有一定的参考价值。

1 交互 2. 信息收集 3. 威胁建模 漏洞分析 4. 渗透攻击 5. 后渗透攻击 6. 撰写报告

类比:五一游玩

1、游玩准备 2、路线地点收集 3、可玩性筛选 4、实际体验 5、有别人介绍的游玩体验 6、游玩总结

PTES 标准中的渗透测试阶段是用来定义渗透测试过程,并确保客户组织能够以一种标准化的方式来扩展一次渗透测试,而无论是由谁来执行这种类型的评估。PTES 标准将渗透测试过程分为七个阶段,并在每个阶段中定义不同的扩展级别,而选择哪种级别则由被攻击的客户组织决定。

PTES 标准包括以下七个阶段:

-

前期交互阶段:前期交互阶段通常是由你与客户组织进行讨论,来确定渗透测试的范围与目标。

-

情报搜集阶段:情报搜集阶段对目标进行一系列踩点,包括:使用社交媒体网络 / Google Hacking 技术 / 目标系统踩点等等,从而获知它的行为模式、运行机理。

-

威胁建模阶段:威胁建模主要使用你在情报搜集阶段所获取的信息,来标识出目标系统上可能存在的安全漏洞与弱点。

-

漏洞分析阶段:漏洞分析阶段主要是从前面几个环节获取的信息,并从中分析和理解哪些攻击途径会是可行的。

-

渗透攻击阶段:渗透攻击主要是针对目标系统实施已经经过了深入研究和测试的渗透攻击,并不是进行大量漫无目的的渗透测试。

-

后渗透攻击阶段:后渗透攻击阶段从你已经攻陷了客户组织的一些系统或取得域管理员权限之后开始,将以特定业务系统为目标,标识出关键的基础设施,并寻找客户组织最具价值和尝试进行安全保护的信息和资产,并需要演示出能够对客户组织造成最重要业务影响的攻击途径。

-

报告阶段:报告时渗透测试过程中最为重要的因素,你将使用报告文档来交流你在渗透测试过程中做了哪些,如何做的,以及最为重要的 —— 客户组织如何修复你所发现的安全漏洞与弱点。

渗透测试流程以及信息收集总纲

渗透测试流程以及信息收集总纲

1. 渗透测试的一般流程是?

明确目标、信息收集、漏洞探测、漏洞验证(poc )、exp漏洞利用 、编写报告、信息整理、信息分析

2. 当我们知道了渗透测试流程有什么作用?

我们可以用一个标准化的思路,进行渗透测试,规范化测试

3. 在这里明确目标的作用是?

我们要明确目标站点资产范围以及我们要测试的范围,所以有授权的项目的话就是要整理对方的资产信息,首先要明确目标以及目标的范围

4. 信息收集的作用是什么?

最了解你的人,往往都是你的对手。 知己知彼,百战不殆。

通过对目标站点的各种信息快速了解对方,熟悉对方的业务,往往能够发现更多的利用信息,以及对方的薄弱点,从而让我们进行测试

5. 在信息收集中我们一般要收集什么信息?

网站的架构、前端、后端、关于网站的一切信息等等

6. 在渗透测试过程中为什么要进行信息收集?

获得目标相关信息、了解对方资产信息、掌握目标架构情况、寻找对方安全薄弱点、寻找对方安全短板

7. 信息收集为什么很重要?

在测试对方业务的时候,我会因为没有足够多的信息从而无从下手,陷入盲区,所以我们要更加深入的对对方进行信息收集,获取更多的信息

8. 对于web渗透测试而言我们需要什么那些内容?。

收集网站的前端信息,例如:HTML/CSS/JS等,以及指纹识别、GITHUB/源代码泄露、敏感文件及地址

对于后端信息来说我们要收集PHP/ASP.NET/容器/数据库以及框架识别、容器识别等信息

还有中间间各类信息,例如:iis,apache,nginx等信息,对方系统,以及网络架构信息等

9. 当我收集完信息之后我应该如何整理各类的信息?

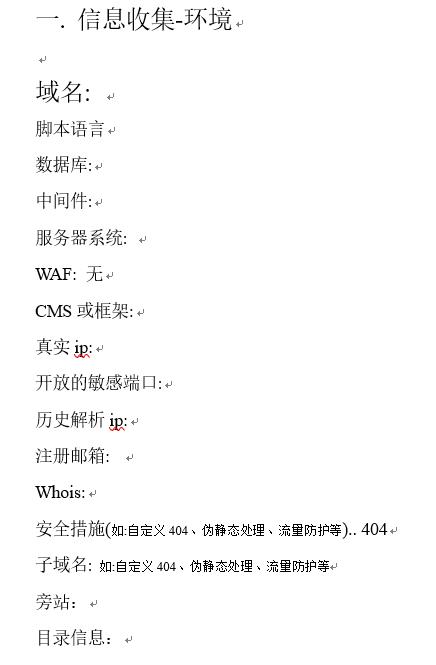

可以通过各种文档进行整理自己的收集情况,老师给一个示例可以先看一看,然后自己进行更改。

10. 整理信息收集报告的时候是不是需要注意什么?

注意事项只有一点,让自己看得懂就行了。

11. 在渗透测试流程中漏洞探测的作用是什么?

我们通过对目标站点的漏洞扫描之后的操作进行快速探测对方是否存在常见漏洞,进行常规性的测试

12. 在渗透测试流程中exp漏洞利用 是什么?

exp利用是在我们发现对方存在已知漏洞然后进行测试

13. 在渗透测试的过程中,找不到对方的漏洞怎么办?

一般而已,可能是你的信息收集不够全面,第二,如果你发现对方是一个开源的CMS之类的,你可以进行代码审计,从而找到突破口,进行攻击

14. 在渗透测试的过程中,实在找不到对方的漏洞怎么办,对方是一个不开源的系统?

你可以多关注找个系统相关的安全信息,可能在某个时间段就爆出来了一个高危漏洞或者低危等。

以上是关于渗透测试PTES标准的主要内容,如果未能解决你的问题,请参考以下文章