勒索病毒通过哪个端口传播

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了勒索病毒通过哪个端口传播相关的知识,希望对你有一定的参考价值。

该病毒是通过扫描445端口进行入侵的,该病毒并不是最近才流行的,而是最近在国内流行。扫描端口进行入侵,也不是什么新鲜的事情了,只是该病毒被一些媒体吹嘘过于强大了。 参考技术A 网络安全专家建议,用户要断网开机,即先拔掉网线再开机,这样基本可以避免被勒索软件感染。开机后应尽快想办法打上安全补丁,或安装各家网络安全公司针对此事推出的防御工具,才可以联网。建议尽快备份电脑中的重要文件资料到移动硬盘、U 盘,备份完后脱机保存该磁盘,同时对于不明链接、文件和邮件要提高警惕,加强防范。临时解决方案:

1、开启系统防火墙

2、利用系统防火墙高级设置阻止向445端口进行连接(该操作会影响使用445端口的服务)

3、打开系统自动更新,并检测更新进行安装

Win7、Win8、Win10的处理流程

1、打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙。

2、选择启动防火墙,并点击确定

3、点击高级设置

4、点击入站规则,新建规则

5、选择端口,下一步

6、特定本地端口,输入445,下一步

7、选择阻止连接,下一步

8、配置文件,全选,下一步

9、名称,可以任意输入,完成即可。

XP系统的处理流程

1、依次打开控制面板,安全中心,Windows防火墙,选择启用

2、点击开始,运行,输入cmd,确定执行下面三条命令:net stop rdr 、net stop srv 、net stop netbt详情

- 在线客服官方服务

- 官方网站费用查询充值交费业务办理宽带提速

思科ACL阻止勒索病毒

如何在思科的3700系列交换机上配置ACL阻止勒索病毒的传播?

勒索病毒主要是微软的锅,通过TCP/UDP的135、137、138、139、445端口攻陷用户的计算机加密用户的文件达到勒索比特币的目的,在企业内部特别是个人计算机居多的情况下更容易中招,为防止病毒大范围传播造成严重损失,可以通过在核心交换机上部署ACL实现控制这几个端口的访问达到防止的目的

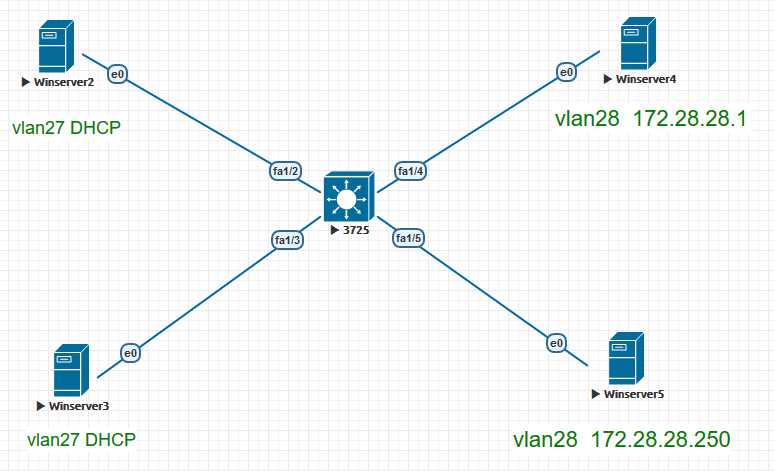

试验场景:局域网内部两个网段172.28.27.0/24和172.28.28.0/24,其中27.0是office,28.0是server。现在需求为27.0段只能访问172.28.28.250的445、135、137、138、139,不能访问其他任何机器的上述端口

试验拓扑:

配置:

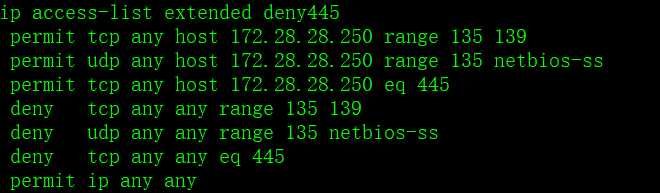

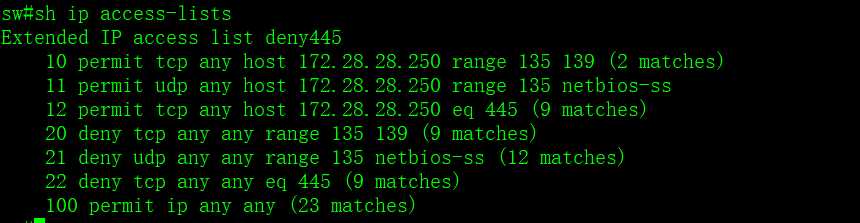

sw(config)#ip access-list extended deny445

sw(config-ext-nacl)#10 permit tcp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#11 permit udp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#12 permit tcp any host 172.28.28.250 eq 445

sw(config-ext-nacl)#20 deny tcp any any range 135 139

sw(config-ext-nacl)#21 deny udp any any range 135 139

sw(config-ext-nacl)#22 deny tcp any any eq 445

sw(config-ext-nacl)#100 permit ip any any

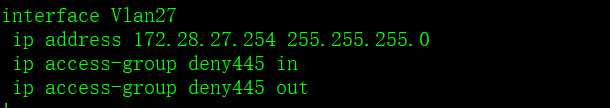

sw(config)#int vlan 27

sw(config-if)#ip access-group deny445 in

sw(config-if)#ip access-group deny445 out

测试

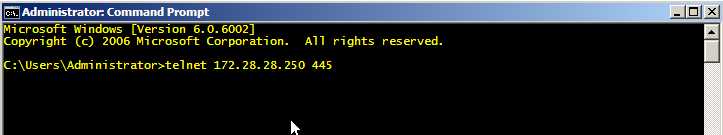

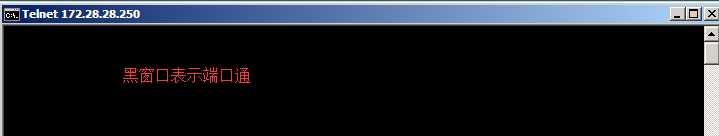

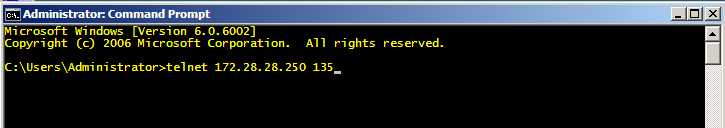

注:由于模拟器的bug 在cmd命令里面不能telnet 445端口,但是在运行中还能访问共享!!!所以这里以telnet端口为例

1、先测试能否访问172.28.28.250的各端口

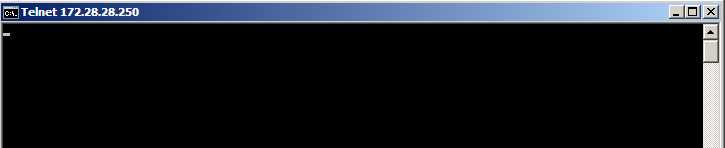

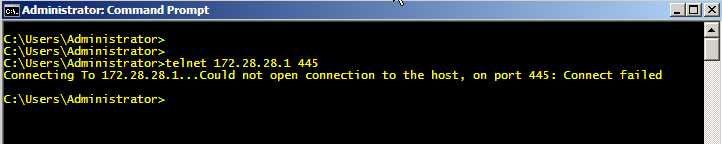

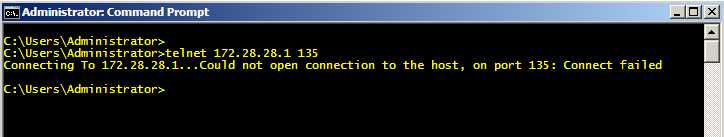

2、测试到172.28.28.1的445和135是否通

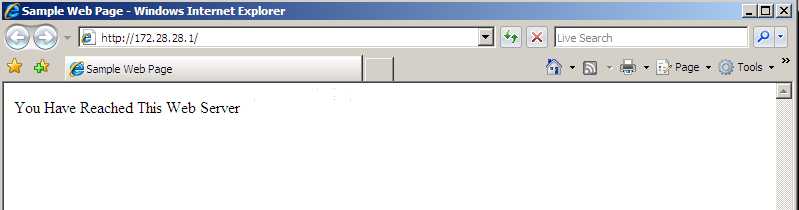

可以看到访问172.28.28.1的445 135端口已经被阻止了,可以通过ACL的匹配计数来验证

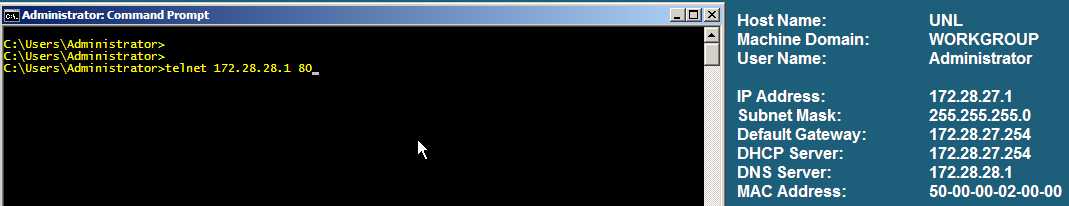

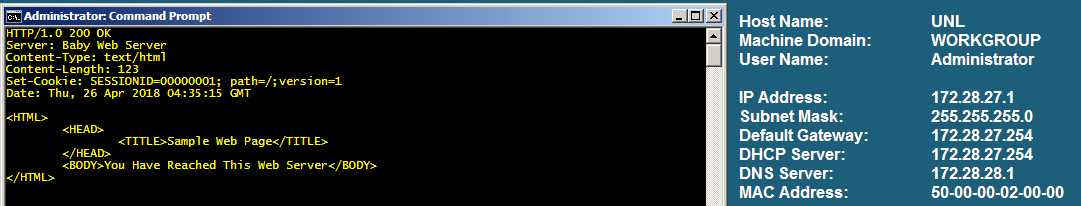

问题:虽然实现了对445等端口的访问限制,但是如果172.28.28.1是web服务器那么上述的ACL是否会对其产生影响?

验证:在28.1上面启用web服务后在27网段测试能否访问

telnet测试

上述测试表明该ACL并未影响到此台SERVER的其他服务

以上是关于勒索病毒通过哪个端口传播的主要内容,如果未能解决你的问题,请参考以下文章