wireshark抓包的使用,超级详细,收藏这一篇就够了

Posted Python_chichi

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了wireshark抓包的使用,超级详细,收藏这一篇就够了相关的知识,希望对你有一定的参考价值。

1.抓包过滤器语法和实例

抓包过滤器类型Type(host、net、port)、方向Dir(src、dst)、协议Proto(ether、ip、tcp、udp、http、icmp、ftp等)、逻辑运算符(&&且、||或、!非)

1.1 协议过滤

直接输入协议名即可,

TCP,只显示TCP协议

HTTP,只显示HTTP协议

ICMP,只显示ICMP协议

1.2 IP过滤

host 192.168.23.1 抓取主机地址为192.168.23.1的数据包

src host 192.168.23.1 抓取源地址为192.168.23.1的数据包

dst host 192.168.23.1 抓目标地址为192.168.23.1的数据包

1.3 port过滤

port 80 抓取端口为80的数据包

src port 80 抓取源端口为80的数据包

dst port 80 抓取目标端口为80的数据包

1.4 逻辑运算符

src host 192.168.23.1 && dst port 80 抓取源地址为192.168.23.1且目标端口为80的数据包

host 192.168.23.1 || host 192.168.23.2 抓取主机地址为192.168.23.1或者192.168.23.2的数据包

2.显示过滤器语法和实例

2.1 比较操作符

==(等于)、!=(不等于)、>(大于)、<(小于)、>=(大于等于)、<=(小于等于)

2.2 协议过滤

直接输入协议名即可,这里的协议名需要小谢

tcp,只显示TCP协议

htp,只显示HTTP协议

icmp,只显示ICMP协议

2.3 IP过滤

ip.addr==192.168.23.1 显示主机地址为192.168.23.1的数据包

ip.srcr==192.168.23.1 显示源地址为192.168.23.1的数据包

ip.dstr==192.168.23.1 显示目标地址为192.168.23.1的数据包

2.4 port过滤

tcp.port==80 显示TCP协议端口为80的数据包

tcpsrc.port==80 显示TCP协议源端口为80的数据包

tcpdst.port==80 显示TCP协议目标端口为80的数据包

2.5 http模式过滤

http.request.method==‘GET’:只显示http请求get方法的数据包

2.6 关键字过滤

选中某一条特定的数据包,可以使用关键词搜索的方式进行过滤

data contains “aaa” 搜索data数据包中包含关键词aaa的部分的内容

黑客学习资源免费分享,保证100%免费!!!

需要的话可以点击**CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享**

👉网安(黑客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

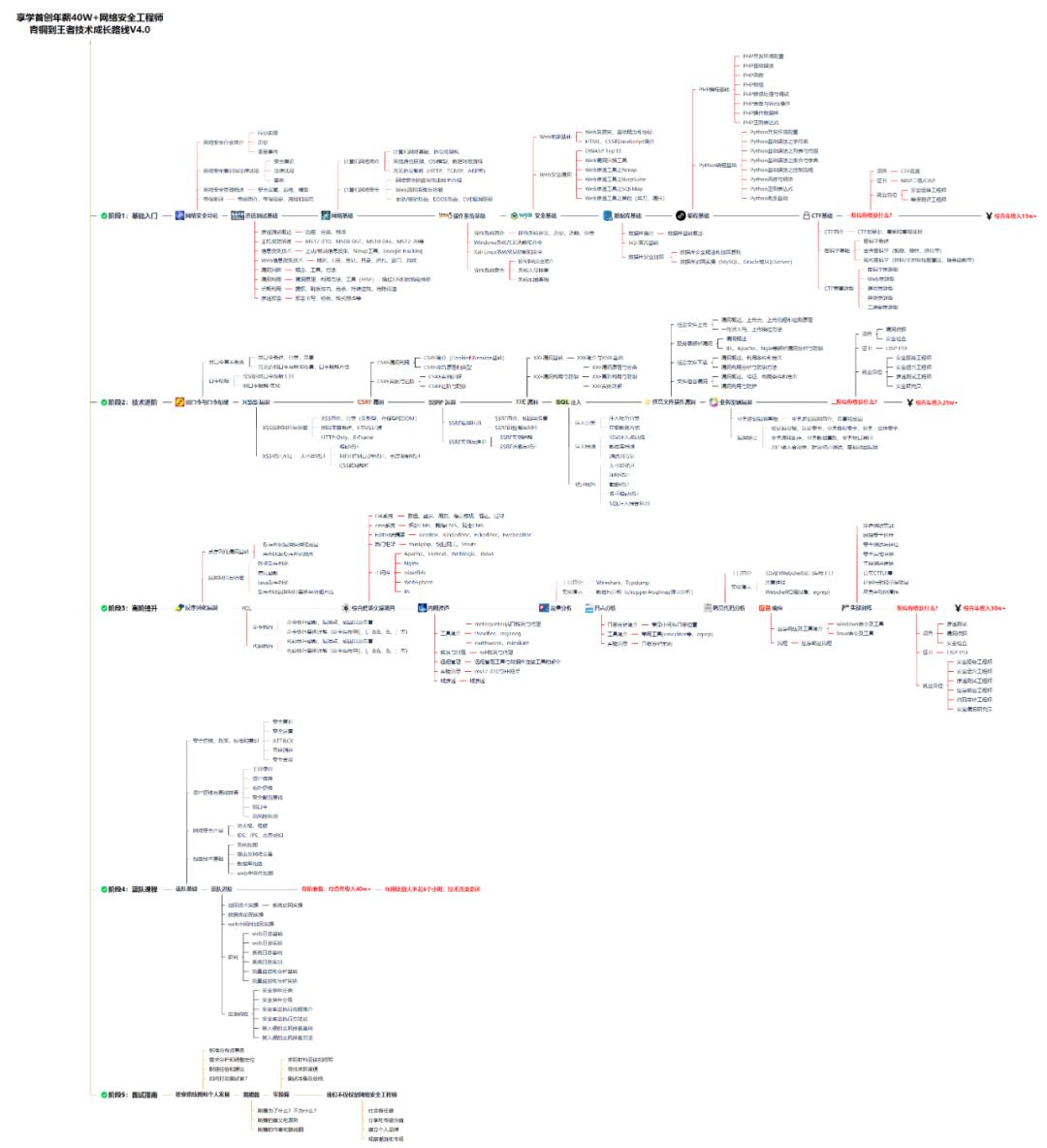

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉黑客必备开发工具👈

工欲善其事必先利其器。学习黑客常用的开发软件都在这里了,给大家节省了很多时间。

这份完整版的网络安全(黑客)全套学习资料已经上传至CSDN官方,朋友们如果需要点击下方链接即可前往获取【保证100%免费】。

需要的话可以点击CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

以上是关于wireshark抓包的使用,超级详细,收藏这一篇就够了的主要内容,如果未能解决你的问题,请参考以下文章

https wireshark抓包——要解密出原始数据光有ssl 证书还不行,还要有浏览器内的pre-master-secret(内存里)