NIST PQC候选方案 SIKE 以及 Rainbow签名 破解

Posted mutourend

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了NIST PQC候选方案 SIKE 以及 Rainbow签名 破解相关的知识,希望对你有一定的参考价值。

1. 引言

前序博客有:

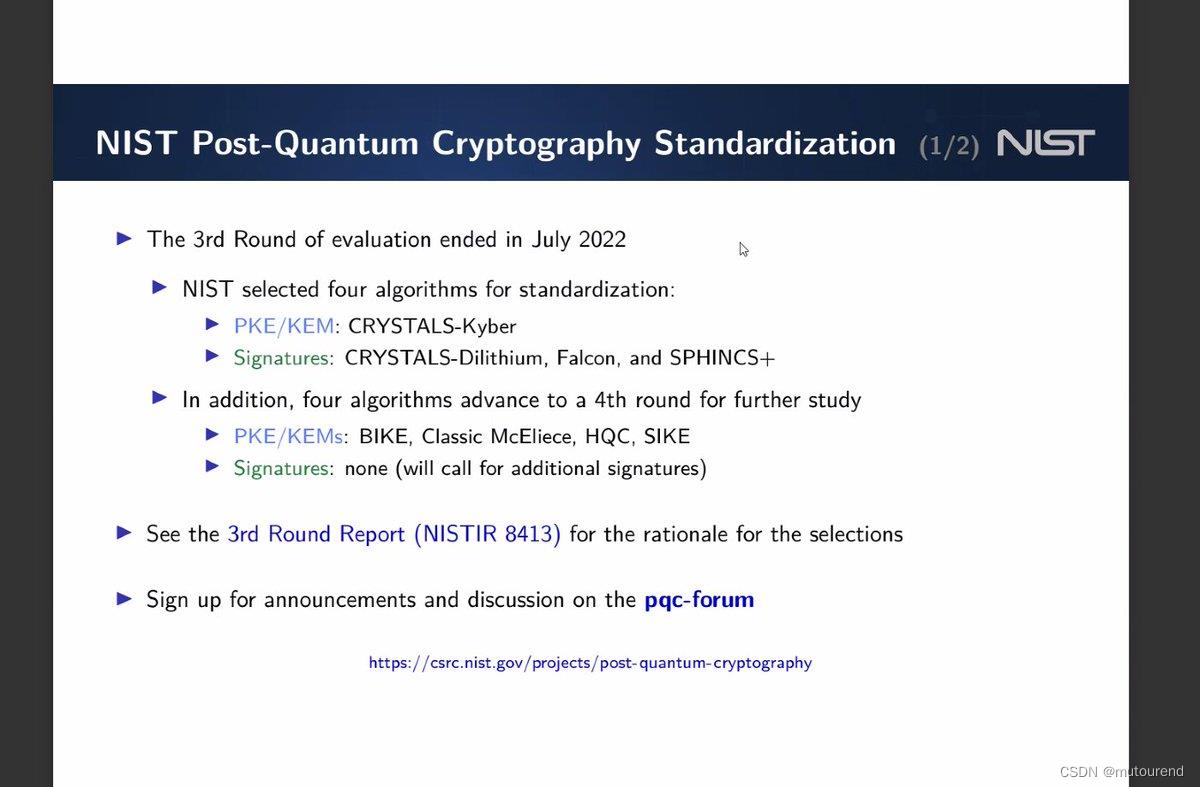

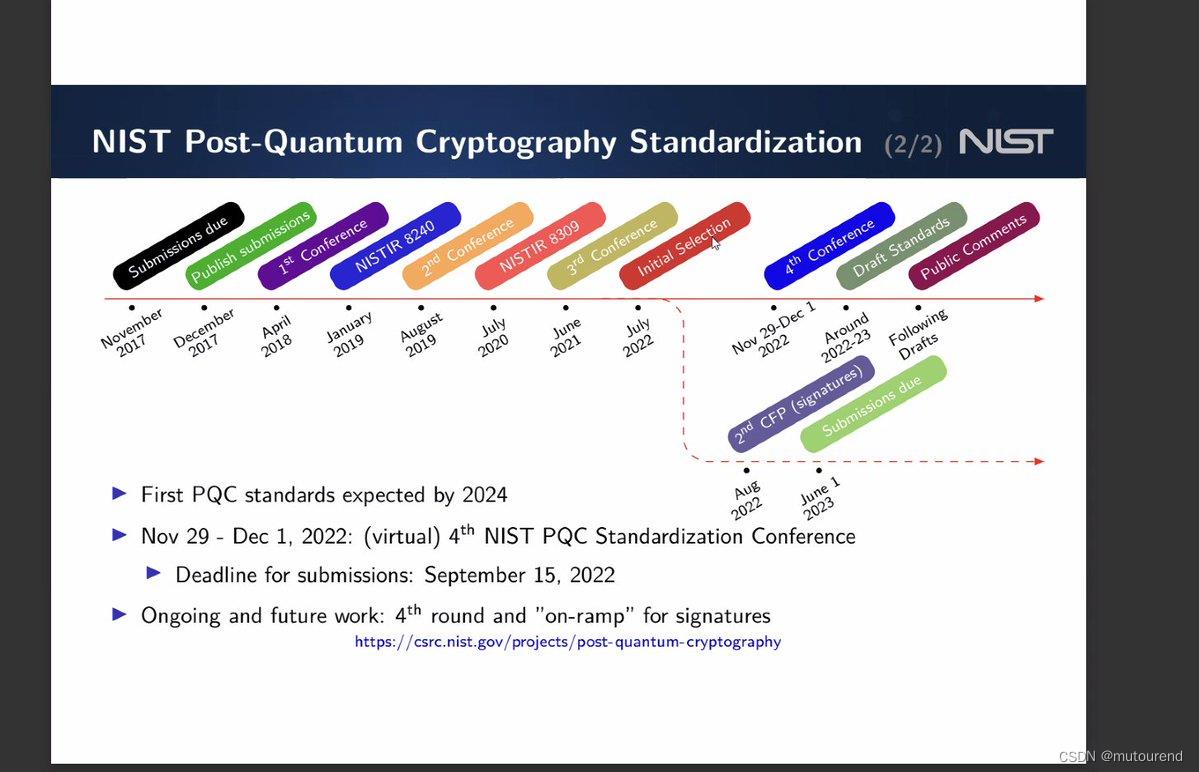

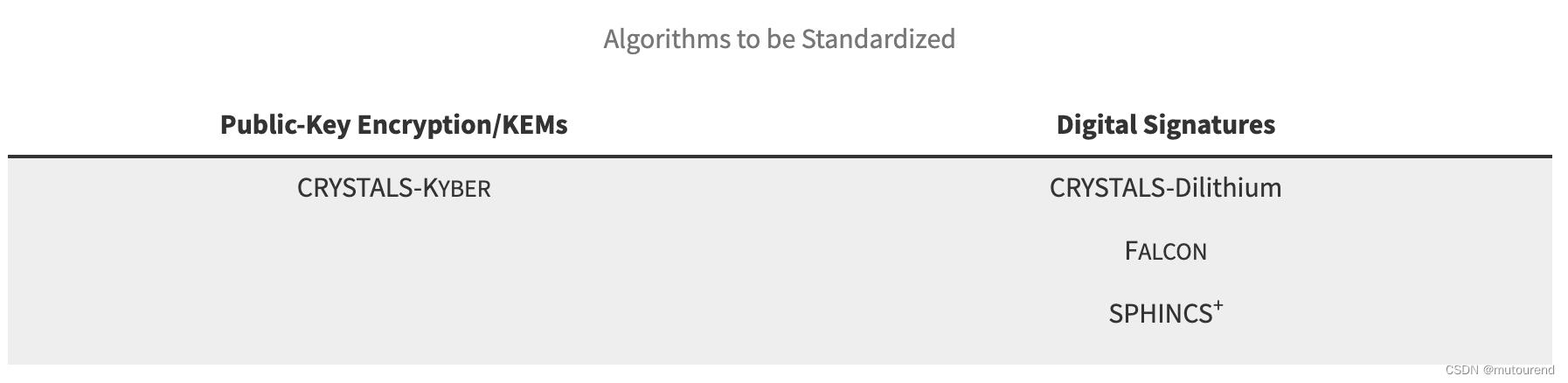

NIST PQC目前进入了第四轮。根据PQC Standardization Process: Announcing Four Candidates to be Standardized, Plus Fourth Round Candidates 可知,在 NIST PQC 标准化过程的第三轮仔细考虑之后,NIST 确定了四种候选算法进行标准化。 NIST 将推荐两种主要算法用于大多数用例:CRYSTALS-KYBER(密钥建立)和 CRYSTALS-Dilithium(数字签名)。 此外,签名方案 FALCON 和 SPHINCS+ 也将标准化。

CRYSTALS-KYBER(密钥构建)和 CRYSTALS-Dilithium(数字签名)均因其强大的安全性和出色的性能而被选中,NIST 预计它们在大多数应用程序中都能很好地工作。

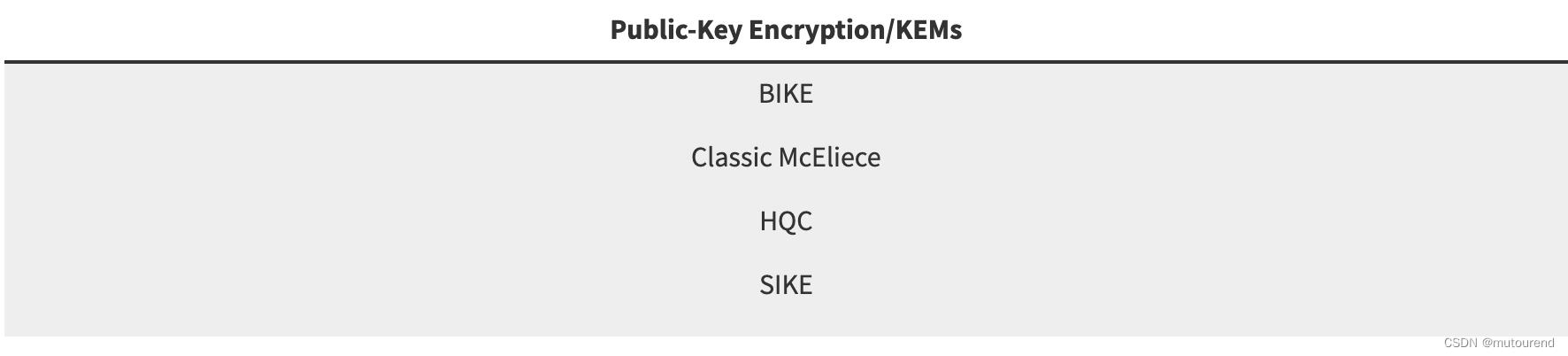

PQC的第4轮Key-Establishment Mechanisms(KEMs,密钥封装算法)候选方案有:

Rainbow签名和SIKE密钥封装算法均已进入NIST PQC第四轮候选名单。近期均已宣布被破解。

2. SIKE密钥封装算法被破解

Wouter Castryck 和 Thomas Decru 2022年论文《An efficient key recovery attack on SIDH》。

【

另有:Damien Robert 2022年论文 Breaking SIDH in polynomial time——该论文仅有一页内容。

】通过一个名为Magma的程序,在62分钟的时间内,使用单核处理器,完成了安全级别为level 1的SIKEp434的有效密钥恢复攻击。对于具有更高安全级别的SIKEp503 (level 2)、SIKEp610 (level 3)和SIKEp751 (level 5),分别在2小时19分钟、8小时15分钟和21小时37分钟内被破解。

SIKE是一种基于超奇异同源的密钥封装(KEM)算法,目前已经进入NIST后量子密码标准化的第四轮候选名单。通常来说,这些缺陷可以通过对算法进行小的修改来解决。但如果无法修复,那么SIKE算法将从后量子密码标准化的进一步考虑中被放弃。

讨论:

相关代码见:

- https://github.com/jack4818/Castryck-Decru-SageMath(SageMath & Matlab)

- Homepage of Wouter Castryck 论文及代码(Magma)

在笔记本上测试SIDH破解用时为:

| ~ Running Time | SIKEp64 | $IKEp217 | SIKEp434 | SIKEp503 | SIKEp610 | SIKEp751 |

|---|---|---|---|---|---|---|

| Paper Implementation (Magma) | - | 6 minutes | 62 minutes | 2h19m | 8h15m | 20h37m |

| Our implementation (SageMath) | 5 seconds | 2 minutes | 10 minutes | 15 minutes | 25 minutes | 1-2 hours |

3. Rainbow签名破解

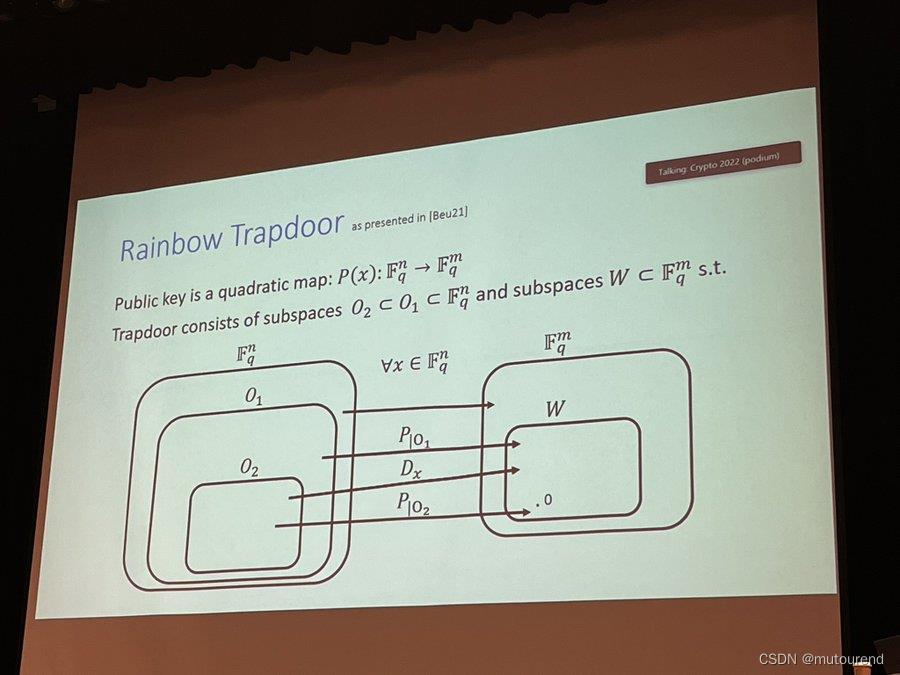

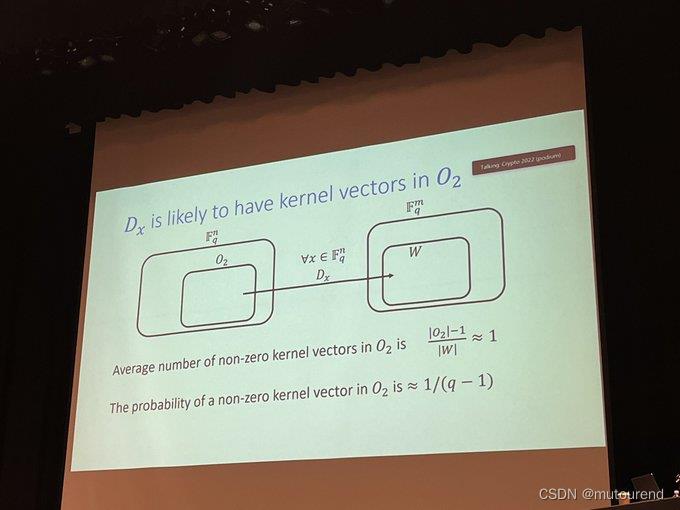

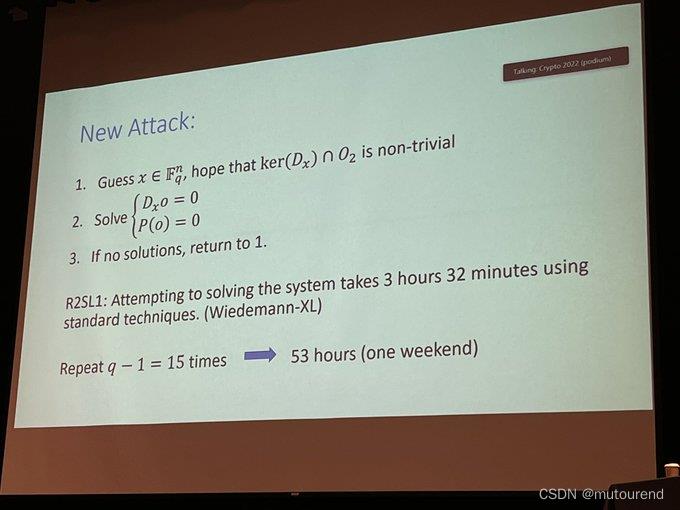

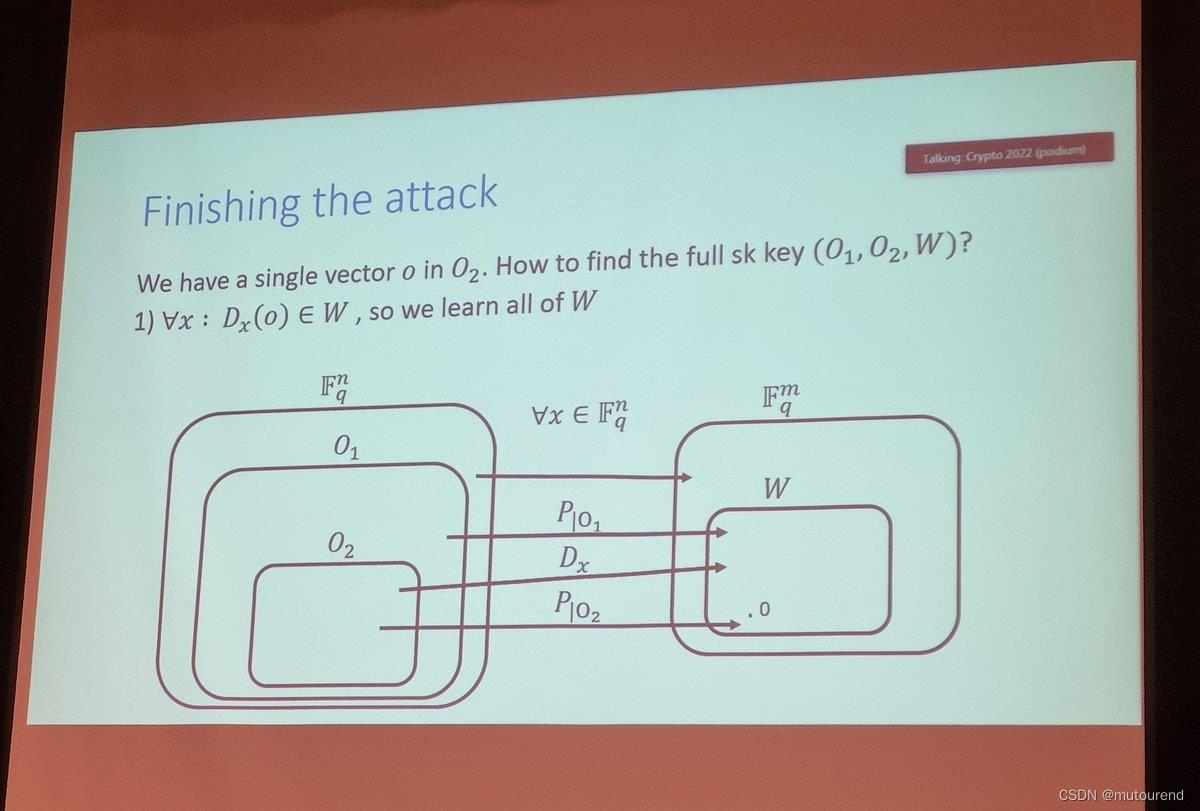

IBM苏黎世研究实验室的Ward Beullens发布了名为《Breaking Rainbow Takes a Weekend on a Laptop》的论文,破解了彩虹签名算法。有趣的是他对rainbow的这个攻击方法完全借鉴了Ding (rainbow的发明者)对他的LUOV签名系统(NIST第二轮候选)的攻击方法。

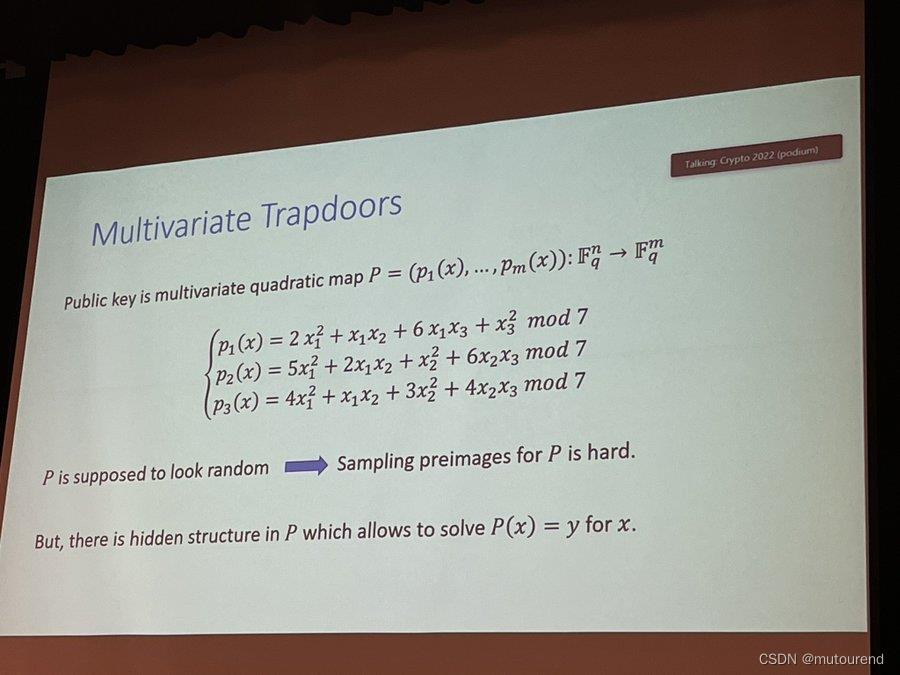

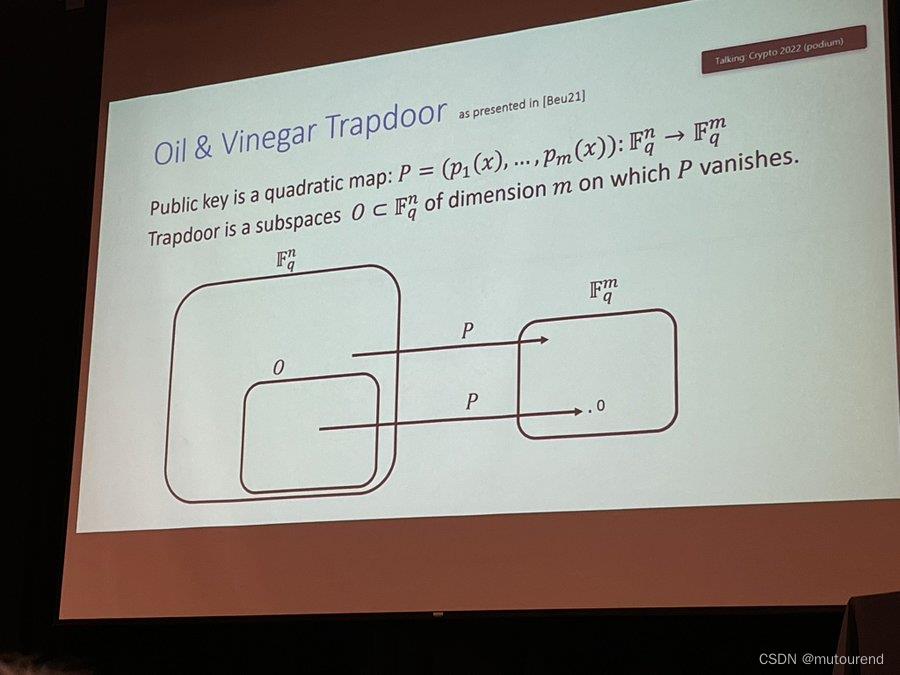

Rainbow签名机制采用的是多变量密码学方案。

详细讨论可参看:

参考资料

[1] PQC Standardization Process: Announcing Four Candidates to be Standardized, Plus Fourth Round Candidates

[2] 后量子密码真的安全吗?NIST第四轮候选算法SIKE已被破解

[3] 2022-07-05 NIST标准化进程最新声明

[4] 彩虹签名算法被破解是真的嘛?有什么值得注意的细节?

以上是关于NIST PQC候选方案 SIKE 以及 Rainbow签名 破解的主要内容,如果未能解决你的问题,请参考以下文章