美国顶级在线教育平台泄露22TB数据

Posted 网络研究院

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了美国顶级在线教育平台泄露22TB数据相关的知识,希望对你有一定的参考价值。

©网络研究院

事件发生时,属于美国“三大”教育出版商之一的麦格劳希尔教育(McGraw Hill) 的两个配置错误的 AWS S3 存储桶在没有任何安全认证的情况下暴露在外。

vpnMentor 的网络安全研究人员发现了几个配置错误的 Amazon Web Services (AWS) S3 存储桶,其中包含属于美国教育出版公司 McGraw Hill 的大量数据。

该平台是美国三大教育内容出版商之一,也被加拿大各地的教育机构广泛用于促进在线课程。

它为可以在其门户网站上访问讲座和上传家庭作业的学生构建教育软件。

研究人员发现了两个配置错误的 Amazon Web Services S3 存储桶,其所有者被确定为 McGraw Hill 。

研究人员发现了一个包含超过 6900 万份文档和 10TB+ 数据的非生产存储桶,以及一个包含 12TB+ 数据的生产存储桶。

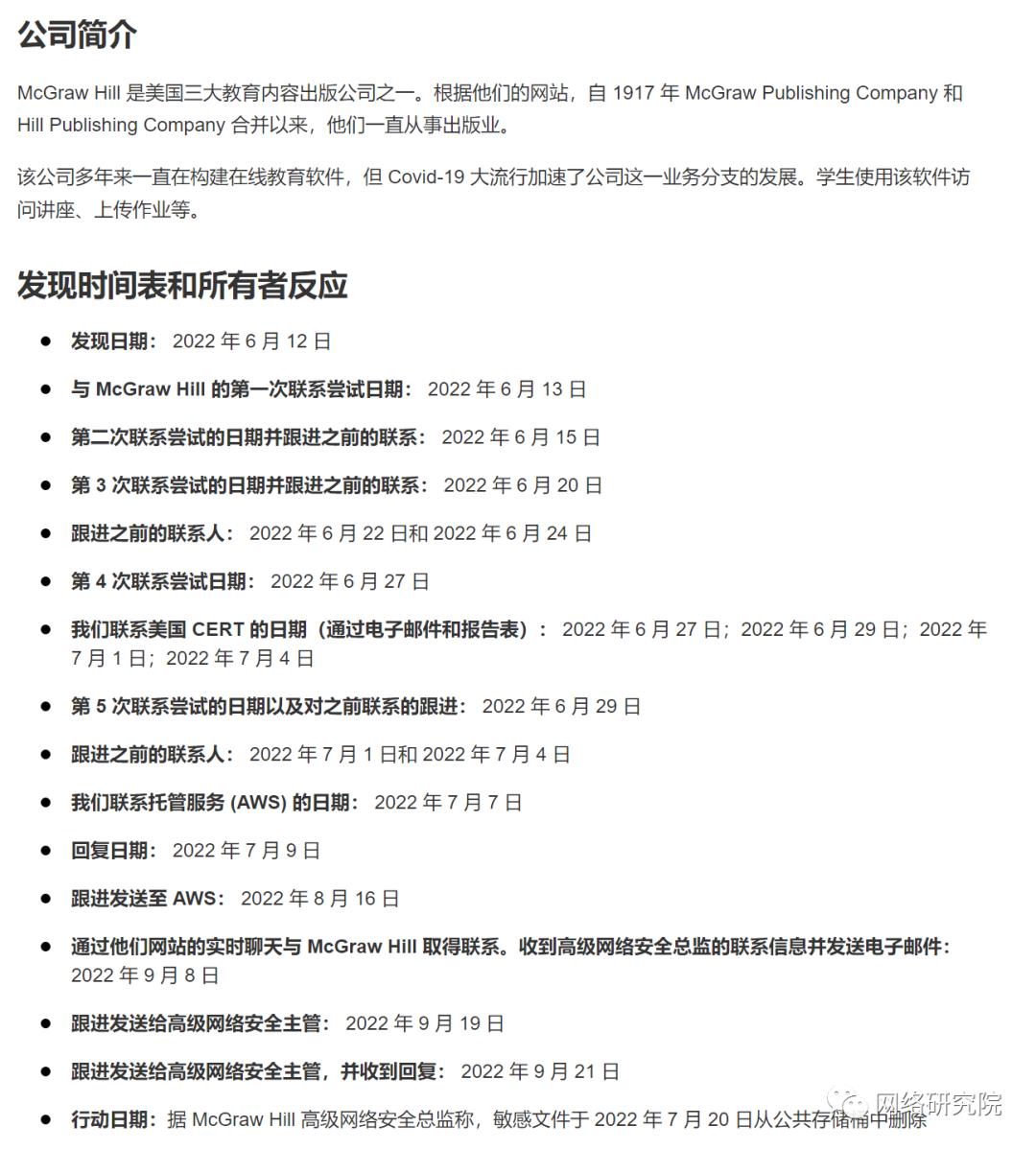

总共暴露了 22TB 的数据,存储桶中包含 1.17 亿个文件。这些桶于 2022 年 6 月 12 日被发现。vpnMentor 的研究人员首先于 2022 年 6 月 13 日联系了 McGraw Hill,然后于 2022 年 6 月 15 日和 6 月 20 日再次联系。

他们于 2022 年 6 月 27 日第四次联系他们,最终在 2022 年 6 月 27 日至 7 月 4 日期间多次联系美国 CERT。

vpnMentor 总共尝试联系 McGraw Hill 九次。2022 年 7 月 7 日,vpnMentor 联系了 Amazon Web Service,最终他们于 2022 年 7 月 9 日收到了回复。

根据 vpnMentor 的博客文章,由于这次数据泄露,大约 100,000 名学生可能会受到大量在线攻击。

他们的私人数据,如个人详细信息和成绩,可能会受到威胁,任何人都可以使用网络浏览器访问这些数据。

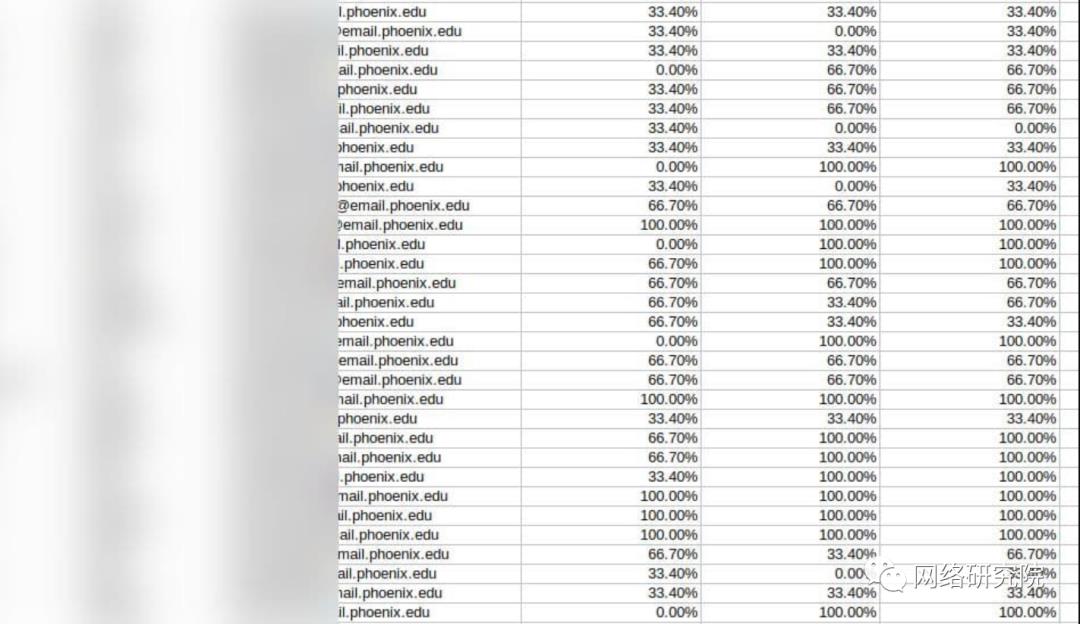

此外,暴露的数据包括包含学生数据(例如电子邮件 ID、姓名和成绩)的 Excel 工作表、包含学生作业、表现报告和成绩的文档以及包含教师教学大纲的文档。

从其中一个暴露的文件中截取的屏幕截图

此外,数据包括不同课程的阅读材料、麦格劳希尔的源代码和麦格劳希尔的私人数字密钥。

源代码的泄露是危险的,因为它可以帮助威胁行为者搜索其他漏洞。

据报道,违规或事件影响了以下大学的学生:

-

麦吉尔大学

-

伊利诺伊大学

-

多伦多大学

-

密歇根大学

-

约翰霍普金斯大学

-

圣路易斯华盛顿大学

-

加州大学洛杉矶分校

研究人员指出,McGraw Hill 使用 AWS S3 存储桶存储来自其在线教育服务的数据,因为暴露的数据属于连接到 AWS 账户的公司在线学习门户。

研究人员确信亚马逊不对错误配置的数据库负责。在几次尝试将问题提请公司注意但失败后,vpnMentor 可以联系他们,并且敏感文件已于 7 月 20 日从公开曝光中删除。

数据泄露可能会产生深远的影响,因为全世界的用户都受到这种暴露的影响。但是,尚不清楚服务器是否被第三方恶意访问。

尽管如此,在发布本文时,由于 vpnMentor 对有关当局的不间断警报,两台暴露的服务器都已得到保护。

最新的“推特文件”披露了大量联邦调查局的电子邮件这是联邦调查局用来审查帖子的秘密渠道工具。 https://mp.weixin.qq.com/s/VxSUPmtgfNkfvRqebm-BUA大型科技公司裁员,谁想要这些人?政府、非营利组织和小型创业公司希望挖走被解雇的人。

https://mp.weixin.qq.com/s/VxSUPmtgfNkfvRqebm-BUA大型科技公司裁员,谁想要这些人?政府、非营利组织和小型创业公司希望挖走被解雇的人。 https://mp.weixin.qq.com/s/ZMpeC_u4ONESYaWOB3CmXA

https://mp.weixin.qq.com/s/ZMpeC_u4ONESYaWOB3CmXA

全网MongoDB数据库泄露数据量高达595.2TB

知名设备安全搜索引擎Shodan的创始人John Matherly表示,全网MongoDB数据库泄露数据量高达595.2TB。其中原因多是为MongoDB版本过于老旧或是随意放在公网没有经过身份验证。

风险描述

MongoDB是一个不错的开源SQL数据库,许多公司如“纽约时报”、“易趣”、“Foursquare”,都采用了这种数据库。当然,在中国的使用案例也很多,这点大家从安全漏洞报告平台的海量上报中就能看出。

自2012年Roman Shtylman提出这个漏洞以来,到现在还有不少躺枪的厂商,况且后来Roman Shtylman还发现不少MongoDB连基本的认证都没装。RMongoDB漏洞版本没有在mongodb.conf文件里配置bind_ip 127.0.0.1,这会让服务器暴露在公网里,犹如没穿衣服的少女处于虎视眈眈的大汉之中。正确的做法是尽可能把外网开放关掉,在管理需要的时候再开放,甚至干脆就不开放。MongoDB2.6也可能存在问题。

大多数暴露的数据库运行在云服务器上,如亚马逊、数字海洋(Digital Ocean)之类的云服务商。Roman Shtylman认为这是因为云镜像并不会经常更新,这才导致了数据版本老旧,以及不安全版本软件的部署。

大多不设防

Roman Shtylman的团队并不是第一次留意到MongoDB的安全,在2015年二月,他们曾宣布近四万的MongoDB实例容易受到网络攻击。在德国萨尔州大学的三名学生,在数千WEB服务器上发现MongoDB数据库运行在外网的TCP 27017端口,并没有适当的防御措施。

德国的专家小组报告说,他们不使用任何特殊的黑客工具,就可以轻易对这类MongoDB数据库进行读写操作。

本文由FreeBuf小编dawner翻译整理,转载自FreeBuf黑客与极客(FreeBuf.COM)

以上是关于美国顶级在线教育平台泄露22TB数据的主要内容,如果未能解决你的问题,请参考以下文章

美国能源部门数据安全遭遇重创 RigUp数据库泄露76000份保密文件