性能测试——抗攻击-hyenae-ddos攻击

Posted tlucky1

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了性能测试——抗攻击-hyenae-ddos攻击相关的知识,希望对你有一定的参考价值。

1.描述

抗攻击

检验依据:一般的网络隔离产品应能够抵御各种 DoS/DDoS攻击,应能够识别和防御 SYN Flood、ICMP Flood等攻击。

检验方法: 查看提供的文档,是否提供了抗攻击功能;

配置启用网络隔离产品抗攻击功能;

通过对管理口和业务口的模拟攻击测试,查看测试结果、设备日志并检查攻击过程中是否影响正常业务。

ddos攻击

全称是 Distributed Denial of Service,是指攻击者利用“肉鸡”对目标网站在较短的时间内发起大量请求,大规模消耗目标网站的 主机资源,让它无法正常服务。有tcp攻击、udp攻击、dns攻击等等,是通过不同的协议去攻击,目的都是为了让目标服务器无法正常工作。

hyenae

hyenae是在windows上非常好用的一款ddos攻击工具,可以完成绝大多数的攻击操作

hping3

hping3是kali中的一个工具,是 面向命令行的用于生成和解析TCP/IP协议数据包汇编/分析的开源工具。

常用参数

-v --version 显示版本

-c --count 发送数据包的数目

-I --interface 网卡接口 (默认路由接口)

2.攻击

hyenae

先打开虚拟中的靶机

hyenae攻击工具中填写相关参数

源信息可任意

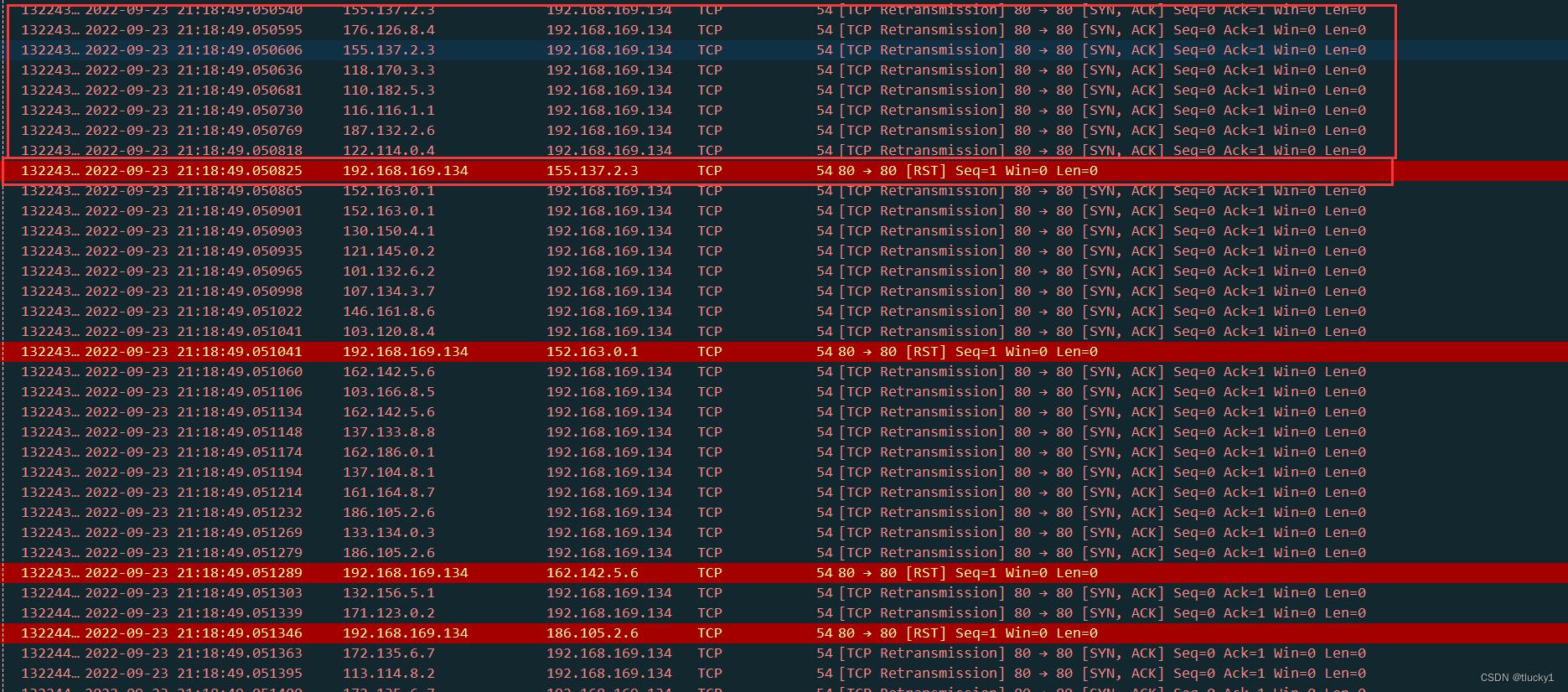

使用wireshark进行抓包查看流量情况(该说不说,崩了好几次)

明显能看出靶机的回包很少(红色部分)

使用的源设备信息是任意的,所以有多个ip向靶机192.168.269.134发包,长此以往,不是他崩就是我崩,所以,就不继续啦

hping3

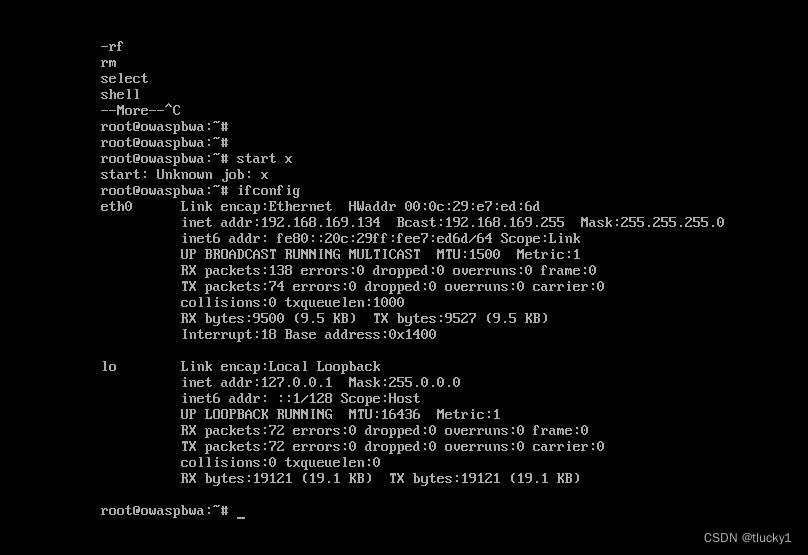

打开kali

在工具中搜索hping3

点击

设置参数

其中-I eth0指定使用eth0端口,-S指定TCP包的标志位SYN,-p 80指定探测的目的端口。

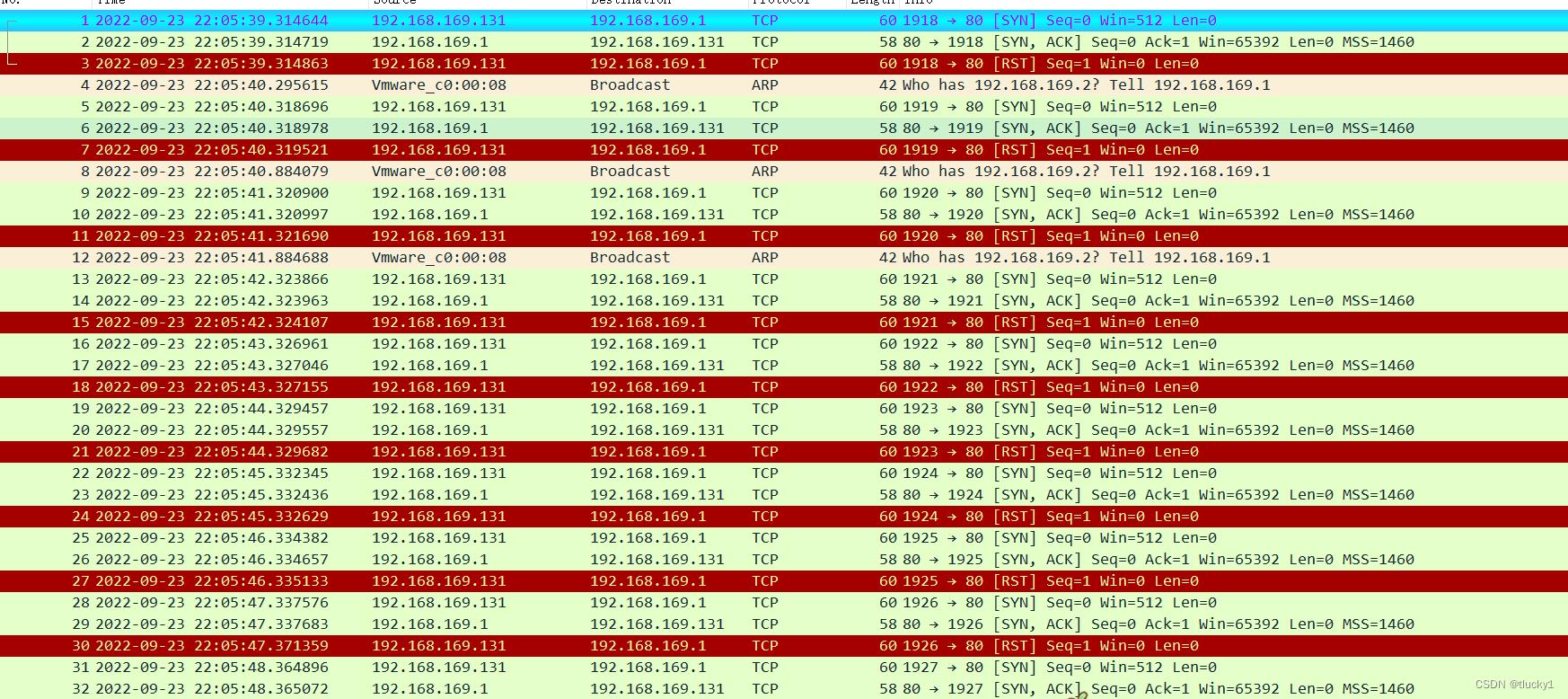

使用wireshark抓包

抗DDOS攻击

2016年10月的某天,“半个美国互联网”都瘫痪了,就是因为遭受了DDoS攻击——Twitter、GitHub、Spotify、Airbnb、Etsy等大量站点都因此受到影响。DNS服务提供商Dyn公司的Managed DNS据说遭遇了一波非常严重的DDoS攻击(所谓的Managed DNS,实际上也就是购买服务方的DNS服务)。Dyn公司已经确认,攻击者针对其DNS服务实施了DDoS攻击。这样一来,很多DNS查询就无法完成了,用户也就无法通过域名访问Twitter、GitHub等站点。如图2-21所示,受波及的站点还包括PayPal、BBC、华尔街日报、Xbox官网、CNN、HBO Now、星巴克、纽约时报、The Verge、金融时报等。Dyn表示,这是一次有组织有预谋的网络攻击行为,攻击源来自超过千万IP。千万IP意味着至少0.4%的IPv4地址参与了攻击。如果的确主要是物联网设备,那么扣除保留地址、服务器地址等,参与本次DDoS攻击的物联网设备可能达到了一个惊人的比例

以上是关于性能测试——抗攻击-hyenae-ddos攻击的主要内容,如果未能解决你的问题,请参考以下文章