「渗透技巧」添加 administrator 影子用户

Posted Python_chichi

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了「渗透技巧」添加 administrator 影子用户相关的知识,希望对你有一定的参考价值。

前言

本篇文章在实战中意义不是很大,在有授权的情况下没必要预留后门,在搞事情的情况下就各取所需了。

添加隐藏用户网上也有很多帖子,但是百看不如一练,对于我来说,只有上手做过的东西才是自己的,再怎么看文章,不上手练都是没啥用处。“看了就会,我有我就会”这种要 不得,要不得~~~

之所以写一期“影子用户”是今天在梳理内网攻击流程和手法的时候,想到一个场景。在拿到一台“僵尸”机器,想留在手中 还不容易被发现的情况下,如何做一个后门。

添加“影子”用户条件比较苛刻,而且在正常的 hvv 中或者演练情况下,它是价值不高的,除非你特别想留一个后门。

利用条件

-

拥有一个最高权限的用户

-

非常想预留后门

正题

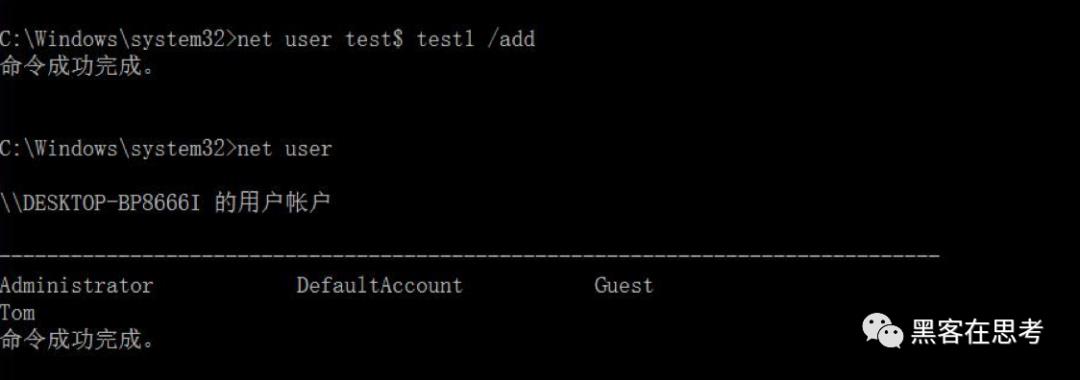

拿到一台权限足够高(Administrator)的用户时,添加一个普通用户并且加入到管理员组中。

net user test$ test1 /add

添加隐藏账号($符添加时 , 只是在 net user 中无法查看到当前用户 ,而在 net localgroup administrators 中是可以看到的)

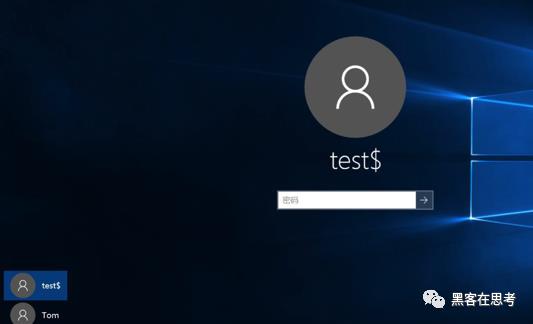

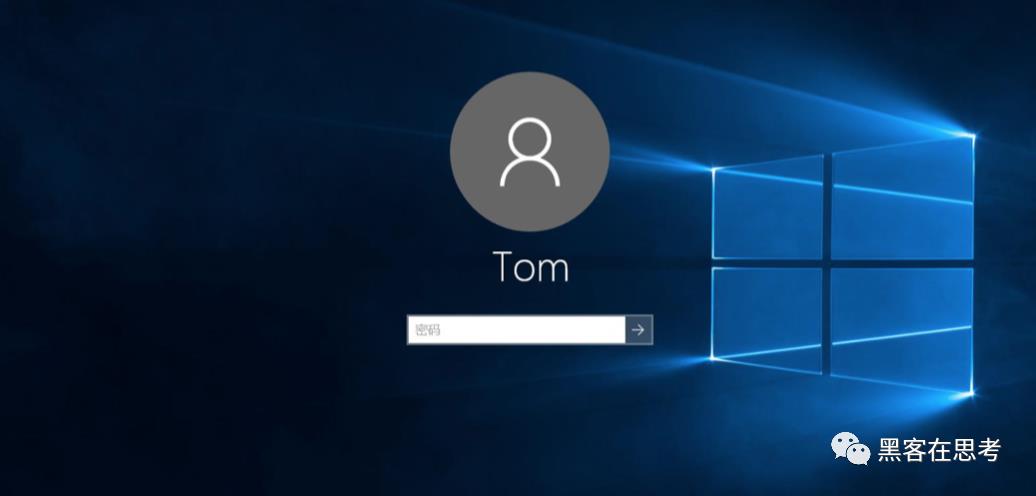

添加完成后,在登入界面一样是可以看见用户的。

隐藏用户:

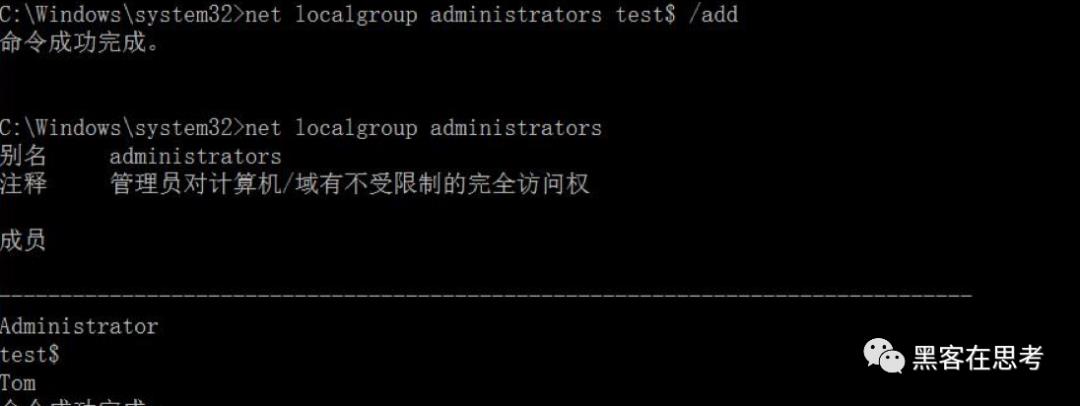

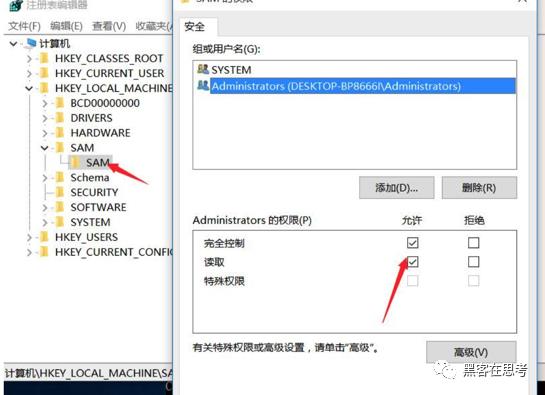

1、权限设置

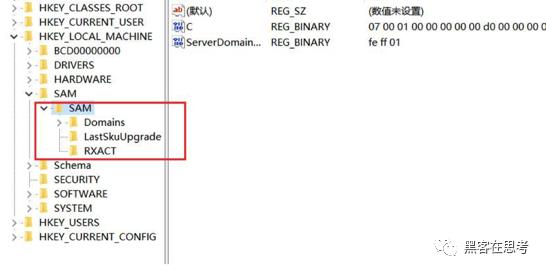

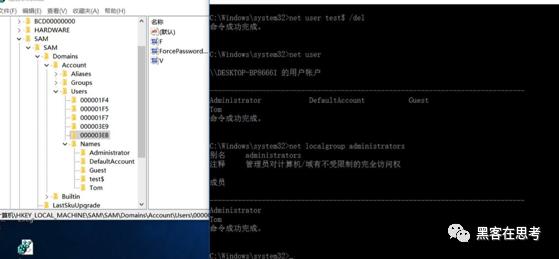

接下来就是重点,win + R 输入regedit。找到HKEY_LOCAL_MACHINE\\SAM\\SAM

右击 SAM 赋予Administrators 完全控制和读取权限,保存后刷新。

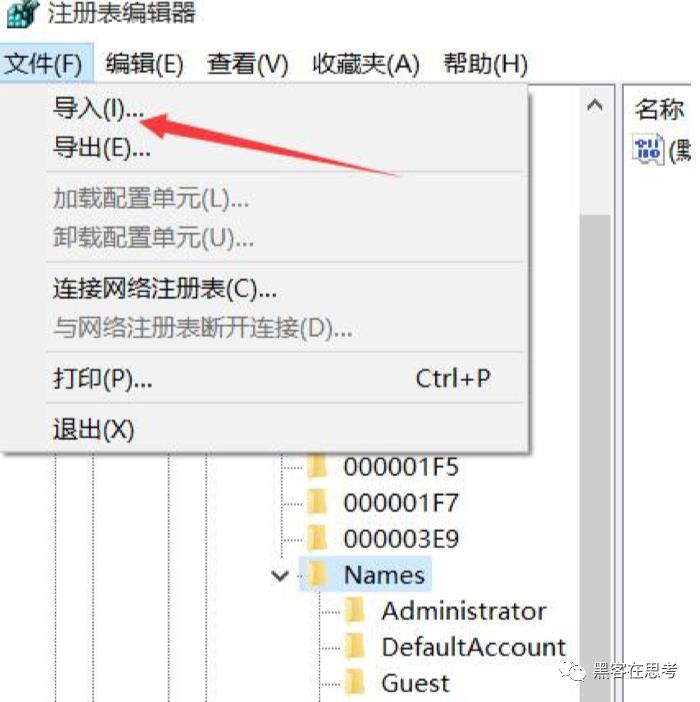

2、导出数据

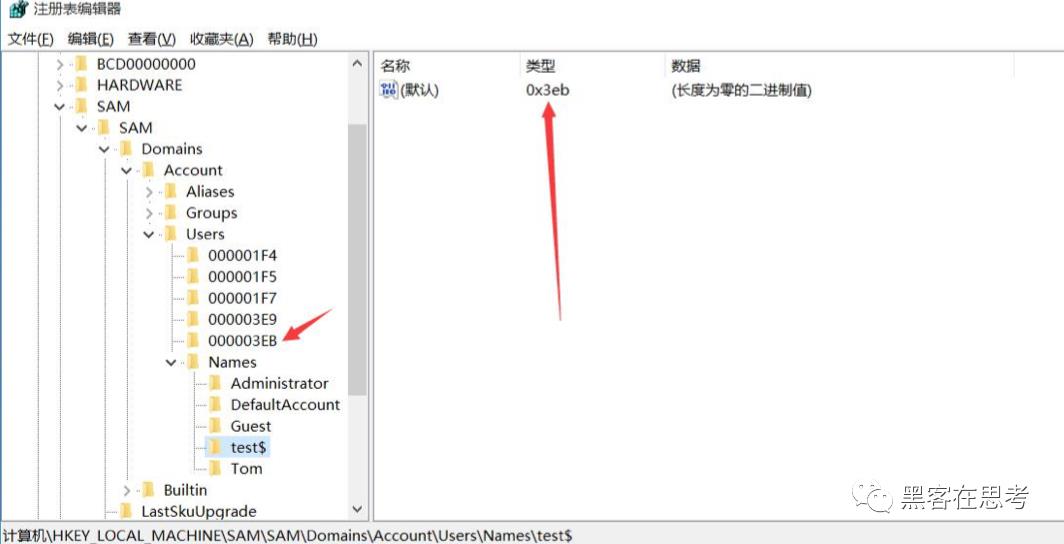

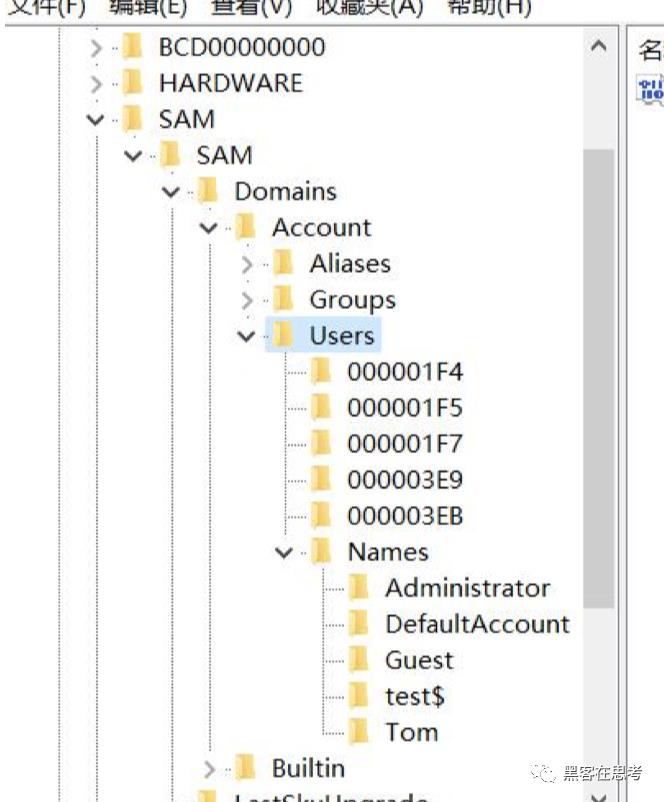

进入到:HKEY_LOCAL_MACHINE\\SAM\\SAM\\Domains\\Account\\Users\\Names

找到添加的用户,对应的类型0x3eb -->>000003EB

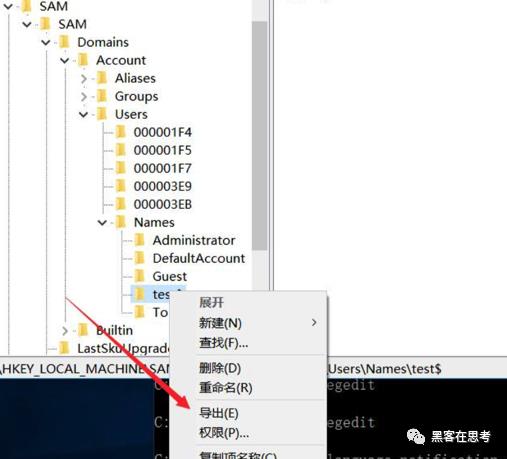

将两个文件保存为***.reg

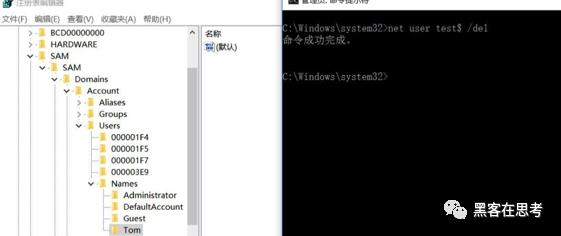

以上两个文件夹都导出之后,将添加的用户删除掉,然后刷新net user test$ /del

3、导入数据

然后导入刚刚导出的两个文件

导入完成如下所示(一定不要偷懒的认为前面添加进去就有,没必要导出导入,如果没有导出导入的话,net user,net localgroup administrators能够看到添加的用户):

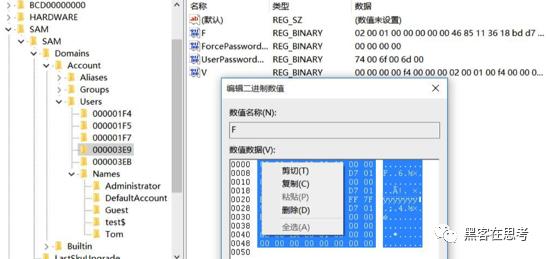

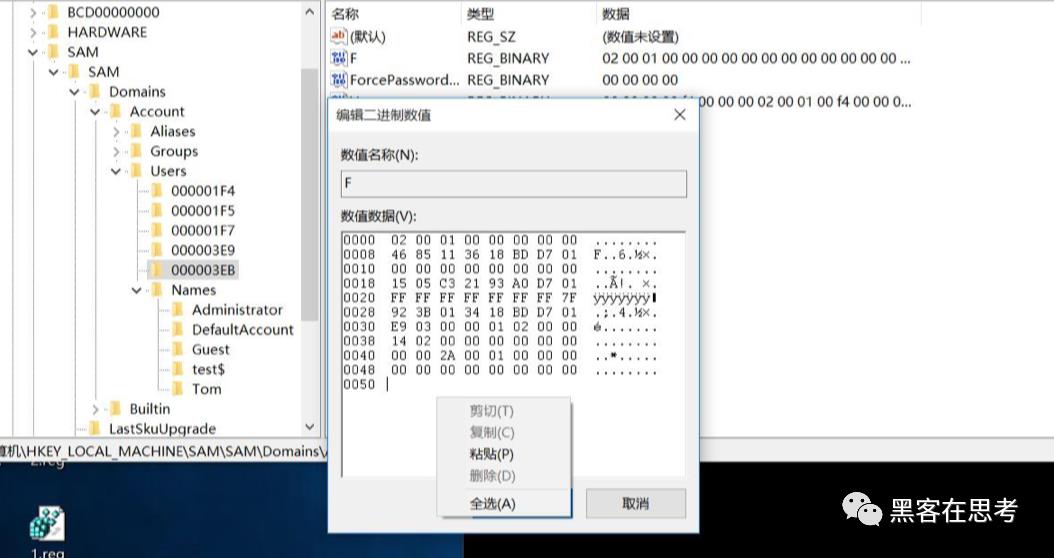

4、设置“影子”

最为重要的在下面,找到一个能够正常远程登入的用户,复制它的 F 值,放入到我们添加用户的对应 F 值里面

“影子”验证

上面两个图能够看见,如果不查看注册表是发现不了多了一个用户的。

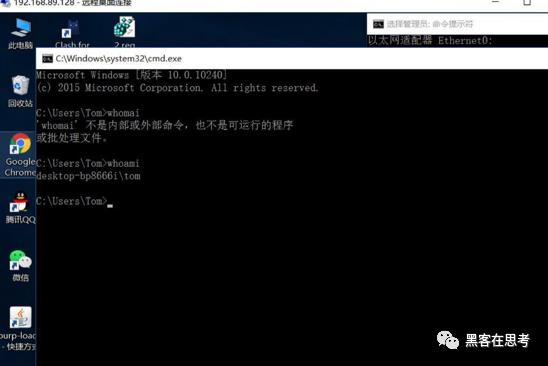

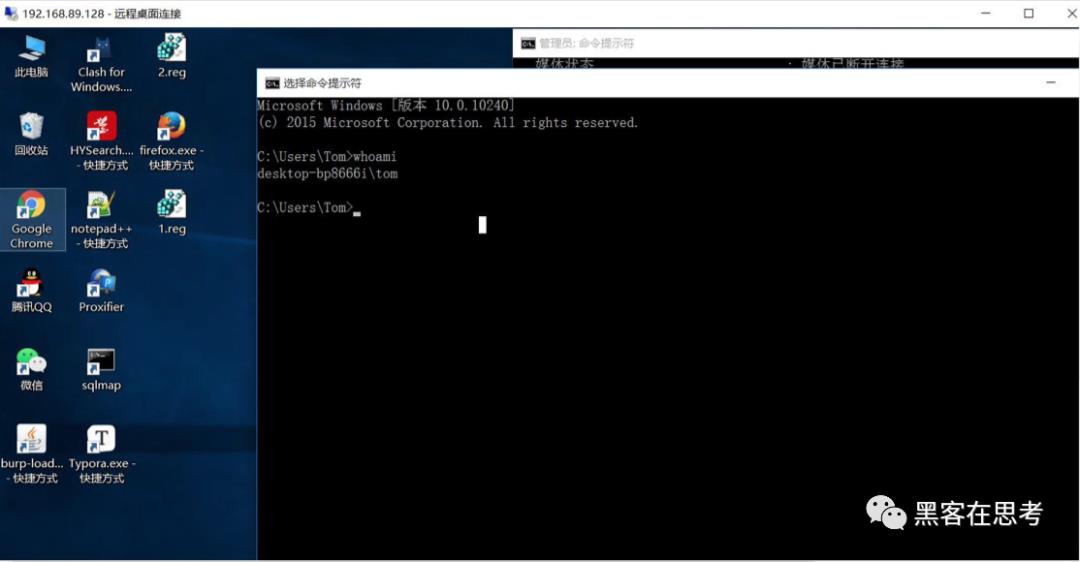

能够正常连接上去,而且连接上去后,就是我们复制 F 值的那个账户

我们将 Tom 用户进行密码修改,然后再来远程连接 test$账户。

net user Tom Tom,修改密码任意就好,一定得自己记得(到时候玩崩了我可不负责, ~~~~哈哈哈)

我们依旧是 test$ test1 登入上去,依旧是 Tom 用户。这就完美的设定了一个 Tom 的影 子用户,不管 Tom 密码怎么改,我们依旧可以登入成功。

虽然我们的隐藏账户已经在“命令提示符”中隐藏了,但是系统管理员仍可能通过注册 表编辑器删除我们的隐藏账户。

我们通过打开regedt32.exe,来到HKEY_LOCAL_MACHINESAMSAM处,设置SAM”项的权限 ,将 administrators所拥有的权限全部取消即可 。当真正的管理员想对 HKEY_LOCAL_MACHINESAMSAM下面的项进行操作的时候将会发生错误,而且无法通过 regedt32.exe再次赋予权限。

防御手段

1、对于用”$”添加的用户,我们用net localgroup administrator 就能够发现。

2、修改注册表类型的隐藏手段,我们访问注册表

HKEY_LOCAL_MACHINE\\SAM\\SAM\\Domains\\Account\\Users\\Names就能够发现。

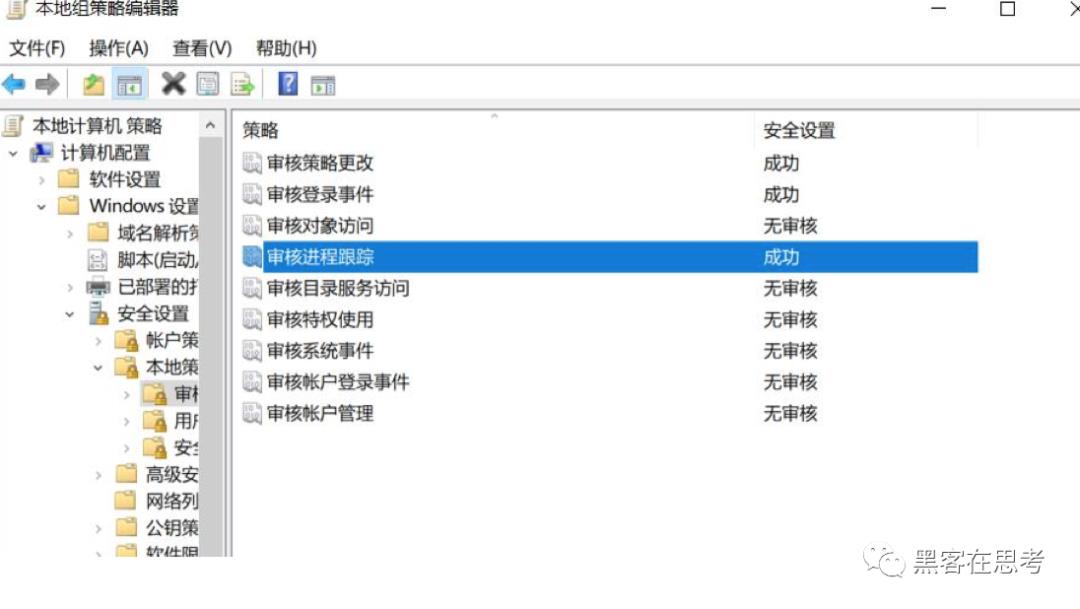

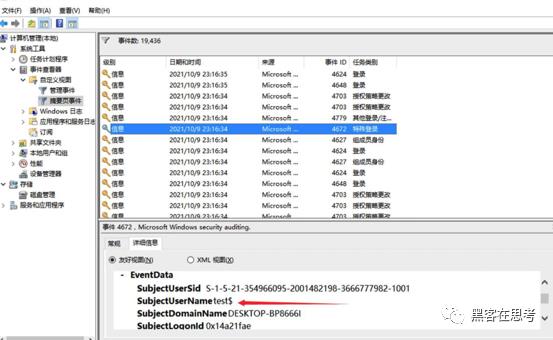

3、对于将权限设置,导致管理员无法访问\\Domains\\Account\\Users\\Names,我们可以借助 组策略的帮助。点击“开始”→“运行”,输入“gpedit.msc”运行“组策略”,依次展开 “计算机配置”→“Windows 设置”→“安全设置”→“本地策略”→“审核策略” ,双击 右边的“审核策略更改”,在弹出的设置窗口中勾选“成功”,然后点“确定”。对“审核登陆事件” 和“审核过程追踪”进行相同的设置。进行登陆审核后,可以对任何账户的登 陆操作进行记录,包括隐藏账户,这样我们就可以通过“计算机管理”中的“事件查看器” 准确得知隐藏账户的名称、登陆的时间。通过net user test$ 密码 的方式修改用户密码,

这样可以有效防止。

总结

添加“影子”用户的方法权限要求比较高,在实战中实用性不大,相对来说风险较高。

如果不是特别需要,最好是搞完事情就留,就像是万花丛中过,片叶不沾身。

xdm 文章质量不是很高,但是学多一点总没有坏处。

黑客学习资源免费分享,保证100%免费!!!

需要的话可以点击**CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享**

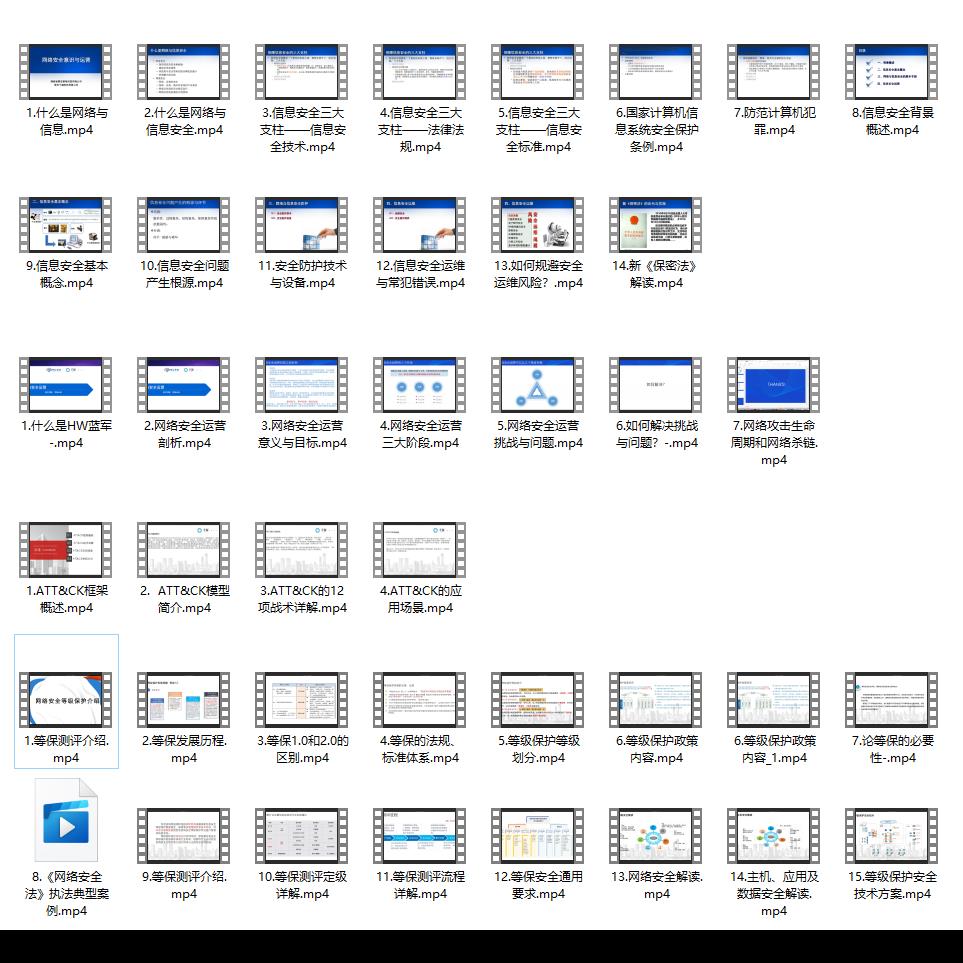

👉网安(黑客)全套学习视频👈

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

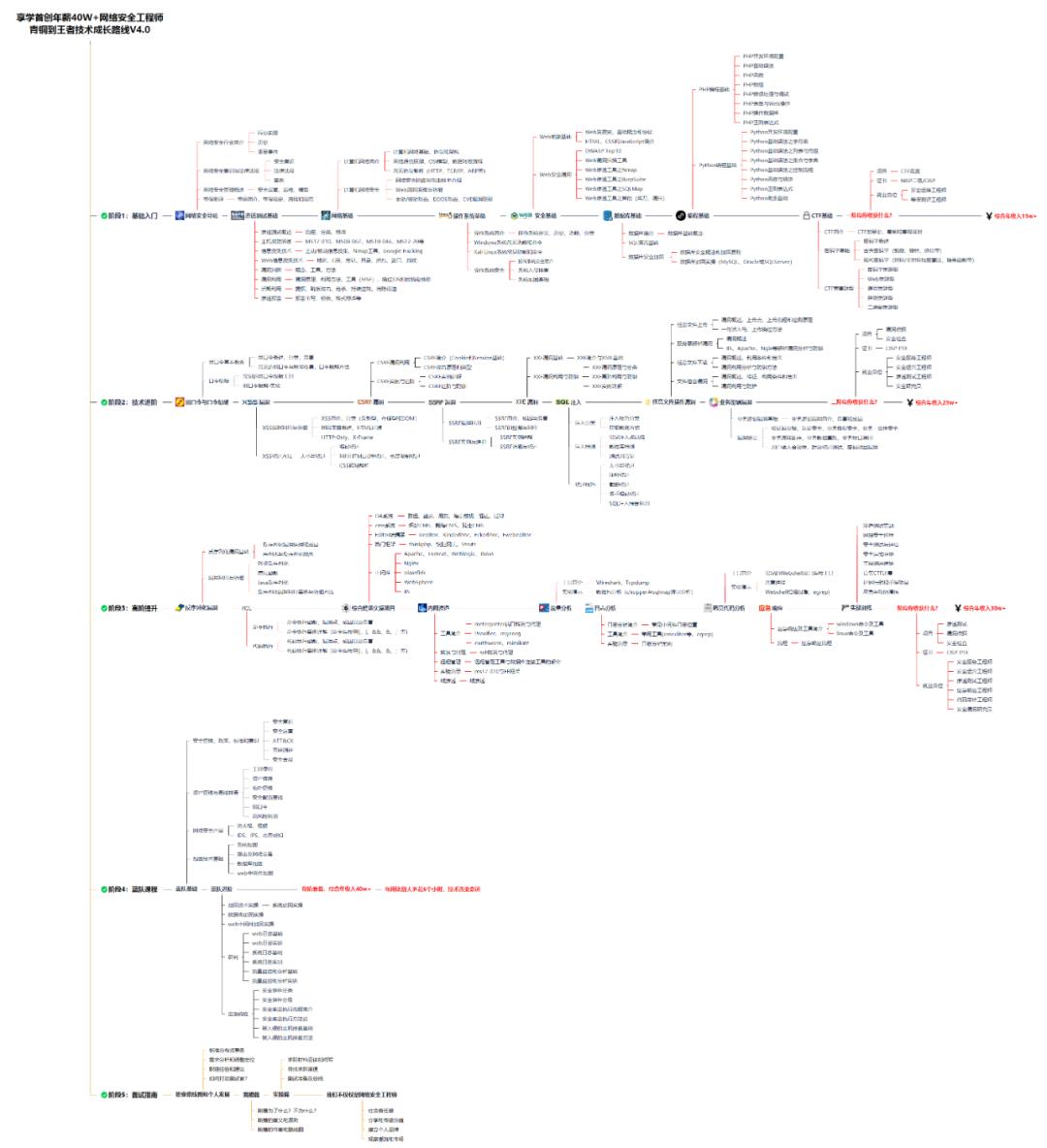

👉网安(黑客红蓝对抗)所有方向的学习路线👈

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉黑客必备开发工具👈

工欲善其事必先利其器。学习黑客常用的开发软件都在这里了,给大家节省了很多时间。

这份完整版的网络安全(黑客)全套学习资料已经上传至CSDN官方,朋友们如果需要点击下方链接即可前往获取【保证100%免费】。

需要的话可以点击CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

以上是关于「渗透技巧」添加 administrator 影子用户的主要内容,如果未能解决你的问题,请参考以下文章