[对抗训练]20180117,Linux下自动生成flag(v0.1)

Posted ownhp

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[对抗训练]20180117,Linux下自动生成flag(v0.1)相关的知识,希望对你有一定的参考价值。

[对抗训练]20180117,Linux下自动生成flag (v0.1)

设置目标靶机(Linux)定时生成flag的过程。

在靶机终端登录root用户

使用命令 su ,然后输入root用户的密码

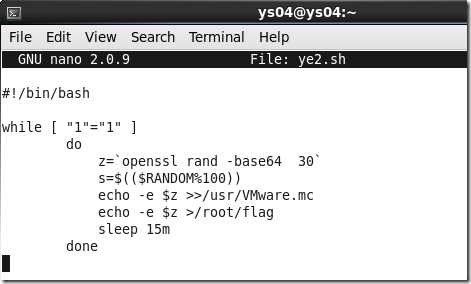

在/root下新建脚本并编辑

2.1 新建脚本并命名为 ye2.sh

使用命令:

nano ye2.sh

执行后进入了nano编辑器,输入如下内容:

#!/bin/bash

while [ "1"="1" ]

do

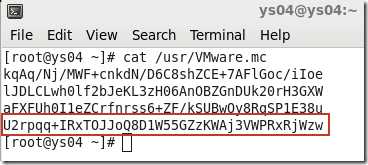

z=`openssl rand -base64 30`

s=$(($RANDOM%100))

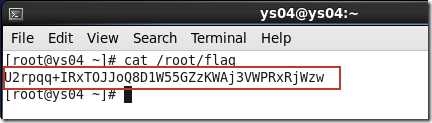

echo -e $z >>/usr/VMware.mc

echo -e $z >/root/flag

sleep 15m

done

#注意while语句中各空格的位置,少了空格将报错

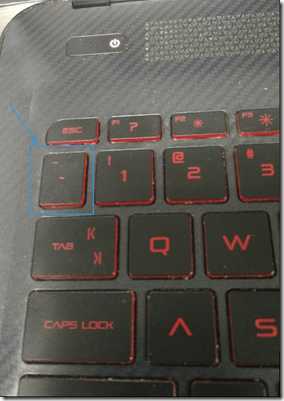

#注:第4行中的符号“`”不是英文的单引号,而是重音符,需在英文输入法下键入,其按键在“ESC”键的下方,如下图蓝框所示位置:

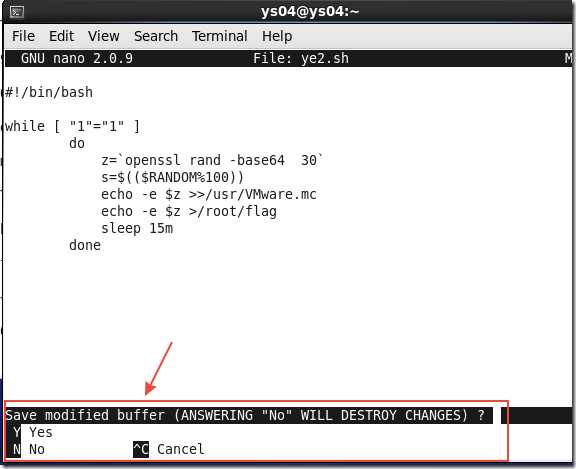

在键盘上按1次“y”键,再按1次“ENTER”键,即可保存编辑内容并退出nano编辑器。

给脚本“ye2.sh”添加执行权限,使用命令:

chmod a+x ye2.sh

运行测试

运行

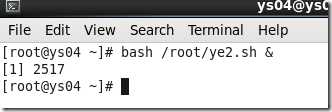

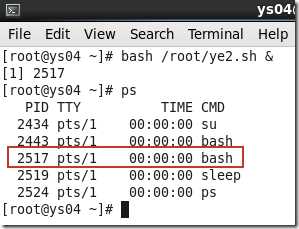

在终端输入命令:

bash /root/ye2.sh &

注:#命令后加上“&”可将运行脚本的进程转置后台运行

看到提示信息:“ye2.sh”的进程已转入后台运行,并且进程PID为“2517”。

查看当前运行的进程,验证是否存在PID为“2517”的进程,结果是存在的。使用命令:

ps

------------------------------------------------------------------------------

以上是关于[对抗训练]20180117,Linux下自动生成flag(v0.1)的主要内容,如果未能解决你的问题,请参考以下文章