Linux安全检测常用方法

Posted ssooking

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Linux安全检测常用方法相关的知识,希望对你有一定的参考价值。

chkrootkit | grep INFECTED

! User 24306 pts/0 grep INFECTED

查找指定的tty进程:ps aux | grep pts/0

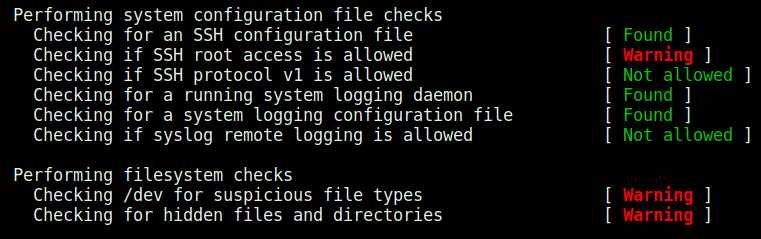

rkhunter

rkhunter --check 检测。出现红色的警告信息,请仔细检测是否已经中招了。

查看产生的日志:cat /var/log/rkhunter.log | grep Warning

自动发送报告

每天5点检测并发送通知邮件

crontab -e * 5 * * * /usr/local/rkhunter/bin/rkhunter --cronjob -l --nomow --rwo | mail -s "[rkhunter] report `hostname` `date`" [email protected]

4.升级rkhunter:# rkhunter --update

# ss -l 列出所有打开的网络连接端口 # ss -pl 查看进程使用的socket

找出与 crypto 与 bash 这两个服务有关的 PID 号码

ps aux | egrep ‘(cron|syslog)‘

配合 lsof检测

lsof -i :22

lsof filename 显示打开指定文件的所有进程 lsof -a 表示两个参数都必须满足时才显示结果 lsof -c string 显示COMMAND列中包含指定字符的进程所有打开的文件 lsof -u username 显示所属user进程打开的文件 lsof -g gid 显示归属gid的进程情况 lsof +d /DIR/ 显示目录下被进程打开的文件 lsof +D /DIR/ 同上,但是会搜索目录下的所有目录,时间相对较长 lsof -d FD 显示指定文件描述符的进程 lsof -n 不将IP转换为hostname,缺省是不加上-n参数 lsof -i 用以显示符合条件的进程情况

抓包i进行网络行为分析

使用抓包命令查看本机攻击的程序

|

1

|

tcpdump -i eth1 dst xxx.xxx.xxx.xxx |

kill 终止进程

有十几种控制进程的方法,下面是一些常用的方法: kill -STOP [pid] 发送SIGSTOP (17,19,23)停止一个进程,而并不消灭这个进程。 kill -CONT [pid] 发送SIGCONT (19,18,25)重新开始一个停止的进程。 kill -KILL [pid] 发送SIGKILL (9)强迫进程立即停止,并且不实施清理操作。 kill -9 -1 终止你拥有的全部进程。 SIGKILL 和 SIGSTOP 信号不能被捕捉、封锁或者忽略,但是,其它的信号可以。所以这是你的终极武器。

用Shell Script编写一段脚本,通过这个脚本让chkrootkit的监测自动化。如有rootkit被发现的时候,发送邮件通知root用户,并且将运行结果保存在/var/log/messages文件中。

[[email protected] ~]# vi mychkrootkit ← 建立chkrootkit自动运行脚本

#!/bin/bash

PATH=/usr/bin:/bin

TMPLOG=`mktemp`

# Run the chkrootkit

/usr/local/chkrootkit/chkrootkit > $TMPLOG

# Output the log

cat $TMPLOG | logger -t chkrootkit

# bindshe of SMTPSllHow to do some wrongs

if [ ! -z "$(grep 465 $TMPLOG)" ] && [ -z $(/usr/sbin/lsof -i:465|grep bindshell) ]; then

sed -i ‘/465/d‘ $TMPLOG

fi

# If the rootkit have been found,mail root

[ ! -z "$(grep INFECTED $TMPLOG)" ] && grep INFECTED $TMPLOG | mail -s "chkrootkit report in `hostname`" root

rm -f $TMPLOG

一些小工具:

IPTraf-实时局域网IP监控

Htop – Linux进程监控

VnStat php – 网络流量监控

Suricata – 网络安全监控

iotop – 简单的类似top的I/O监控器

Vnstat

#初始化,绑定要监测的网卡的名称,比如eth0 vnstat -u -i eth0 vnstat

相关链接

监控 Linux 性能的 18 个命令行工具: http://os.51cto.com/art/201402/429890.htm

Linux下10个使用lsof命令的例子: http://www.tecmint.com/10-lsof-command-examples-in-linux/

http://m.2cto.com/os/201606/517821.html

以上是关于Linux安全检测常用方法的主要内容,如果未能解决你的问题,请参考以下文章