第五章 XSSworm剖析 5.1 web2.0应用安全

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了第五章 XSSworm剖析 5.1 web2.0应用安全相关的知识,希望对你有一定的参考价值。

1、改变世界的web2.0

理解起来其实很简单。web1.0,注重信息从大网站流向个人; web2.0,注重信息从个人流向个人

2、web2.0的安全性

带来的威胁:

①web1.0只是鼓励用户取阅读 ;而到了web2.0 不但鼓励用户阅读,还鼓励用户创造内容。 用户的广泛的输入,肯定带来了更多的威胁。

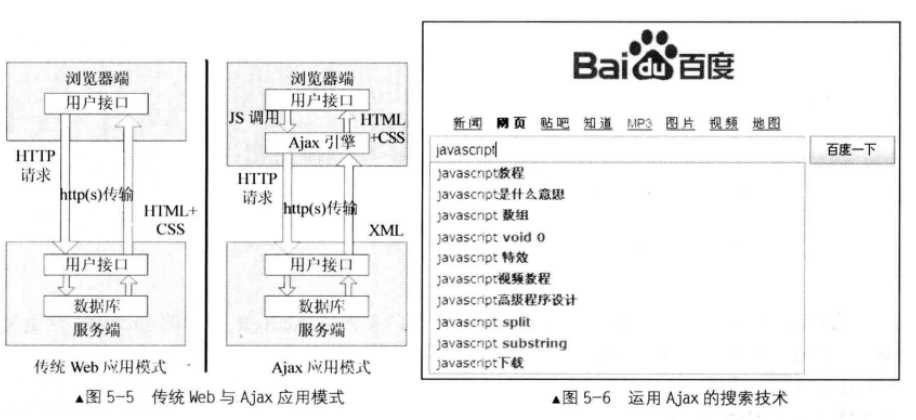

Ajax技术指南

优点:之前浏览网页是每次都要发送一次url,然后页面进行重载。用户体验不好。现在用户不需翻页,就可以浏览网页,哈哈。

举例:之前提交表单,需要把所有信息提交到服务器,然后服务器再把完整的结果发送回来,返回了许多没有必要的信息,造成了宽带的浪费,用户体验也不好。

现在:客户端只需要向服务器传送更新过的内容,借助JS处理来自服务器的相应。

XMLHtpRequest对象

理解:这是Ajax的核心。

浏览器安全

1、沙箱。是一个受保护的环境,在这个环境中,脚本不能访问浏览器所在的计算机资源,只能访问来自指定域的资源,这个所说的指定域是指加载脚本的域。

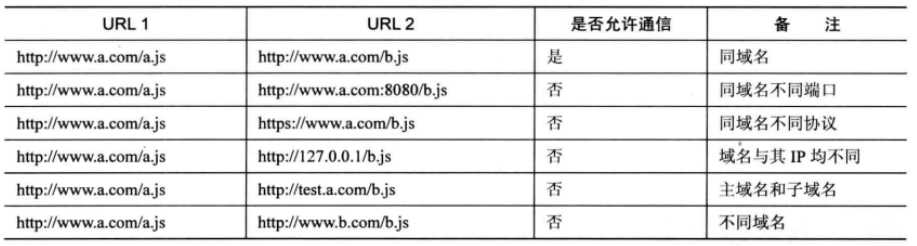

1、同源安全策略。

是一个安全理念。指的就是不同源的代码不能进行相互访问。

同源。指的是同协议、同域名、同端口。

疑问:这里的“域名与其IP均不同”具体什么意思??

同源策略认为:来自其他任何站点的装载内容都是不安全的。

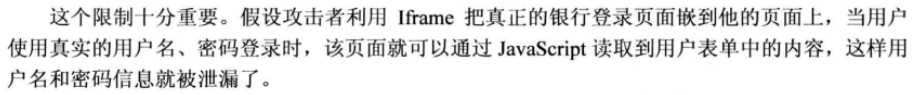

优点举例:

缺点:影响垮与资源共享。所以,开发者就想出了各种方法进行跨域。

自然,可以跨域了,漏洞也就暴露了!!!!!!!!!!!!!!

以上是关于第五章 XSSworm剖析 5.1 web2.0应用安全的主要内容,如果未能解决你的问题,请参考以下文章