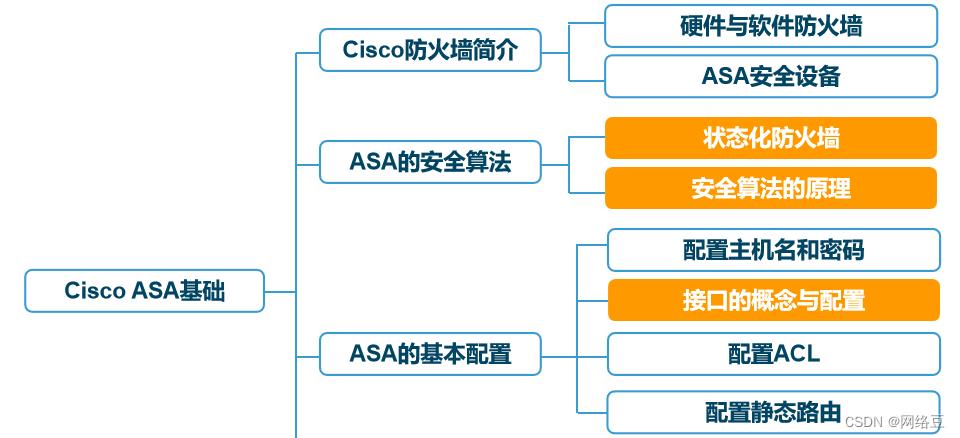

Cisco ASA基础——安全算法与基本配置

Posted 网络豆

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Cisco ASA基础——安全算法与基本配置相关的知识,希望对你有一定的参考价值。

作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。

座右铭:低头赶路,敬事如仪

个人主页:网络豆的主页

目录

前言

在目前大多数安全解决方案中,防火墙的实施是最为重要的需求,它是每个网络基础设施必要且不可分割的组成部分,传统的防火墙功能已从最初保护网络免于未授权外部访问的攻击得到了进一步的发展,现在的防火墙通常具备多种功能。

本章主要讲解安全算法的原理和ASA的基本配置

本章重点

- 安全算法的原理

- ASA的基本配置

一.Cisco防火墙简介

1.什么是防火墙

专门用来检测和阻止外网攻击的硬件设备

2.防火墙的作用

检测和阻止外网攻击

3.硬件与软件防火墙

①.软件防火墙

Cisco新版本的ios软件提供了IOS防火墙特性集,它具有应用层智能状态检测防火墙引擎,Cisco

IOS防火墙特性集提供了一个综合的,内部的安全解决方案,它被广泛使用在基于IOS软件的设备上。

②.硬件防火墙

硬件防火墙比软件防火墙更有优势,原因有以下两个方面,

- 硬件防火墙功能强大,且明确是为抵御威胁而设计的。

- 硬件防火墙比软件防火墙的漏洞少。

③从技术上分可以分为

包过滤防火墙

应用代理型防火墙 实现基于应用层的检测和过滤

复合型防火墙

④Cisco硬件防火墙技术应用于以下三个领城。

- PIX500系列安全设备,

- ASA5500系列自适应安全设备。

- Catalyst 6500系列交换机和 Cisco 7600 系列路由器的防火墙服务模块(Firewall Servioes Module, FWSM).

⑤ASA安全设备

Cisco ASA 5500系列自适应安全设备提供了整合防火墙,入侵保护系统(Intrusion PreventionSystem.PS).高级自适应威胁防御服务,其中包括应用安全和简化网络安全解决方案的VPN服务。目前CiscoASA5500系列有六种型号。

ASA 5500系列

常见型号:5505、5510、5520、5540、5550、5580

二.ASA的安全算法

1.状态化防火墙

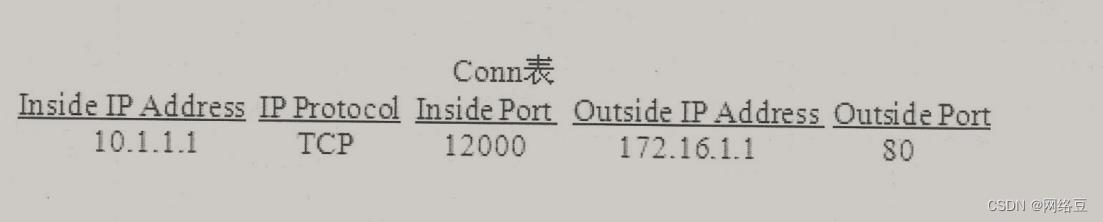

ASA首先是一个状态化防火墙,用于维护一个关于用户信息的连接表,称为Comm表表中的关键信息如下。

Conn表中的关键信息

- 源IP地址

- 目的IP地址

- IP协议(例如TCP或UDP)

- IP协议信息(例如TCP/UDP端口号,TCP序列号,TCP控制位)

默认情况下,ASA对TCP和UDP协议提供状态化连接,但ICMP协议是非状态化的。

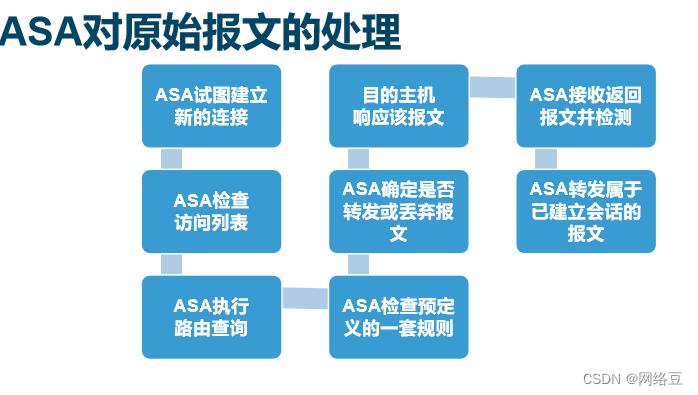

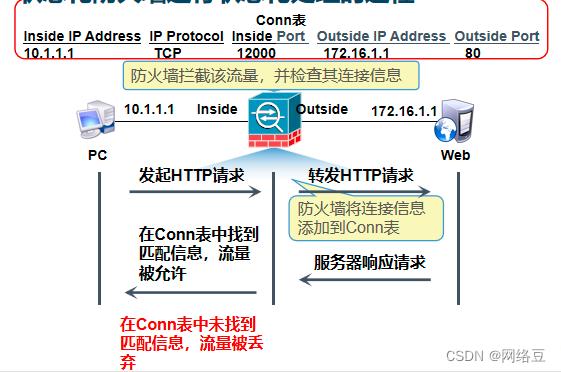

2.状态化防火墙进行状态化处理的过程

主要实现过程

- 当内网主机强求外部web或其他服务器服务器使,数据通过防火墙后,记录到防火墙的 conn状态表中,然后防火墙转发。

- 外网Web服务器回应交给防火墙 防火墙检查自己的conn 看是否有对应的请求信息,如果有允许通过,如果没有拒绝。

- 外网其他主动发来的信息,防火墙参照conn表 因为没有对应的请求 全部拒绝。

3.安全算法原理

ASA使用安全算法执行以下三项基本操作,

- 访问控制列表:基于特定的网络,主机和服务(TCP/UDP端口号)控制网络访问。

- 连接表:维护每个连接的状态信息,安全算法使用此信息在已建立的连接中有效转发流量。

- 检测引擎:执行状态检测和应用层检测,检测规则集是预先定义的,来验证应用是否遵从每个AFC和其他标准。

了解即可

三.ASA基本配置

1.主机名和密码

hostname asa //配置主机名

enable password 123 //配置特权模式密码

Password 456 //配置远程访问密码

Int e0/0

nameif inside //配置接口的逻辑名称

Security-level 安全级别号 //配置安全级别 inside 默认 100 outside 默认 0

2.防火墙的默认规则

允许出站

禁止入站

相同优先级的禁止相互访问

3.ASA的接口

物理名称

物理名称与路由器接口的名称类似,如Ethernet0/0.EthernetO/1,可以简写为E0/0.EO/1,通

常用来配置接口的速率,双工和P地址等。ASA 5510及以上型号还有专门的管理接口用于管理,如managerent0/0.

逻辑名称

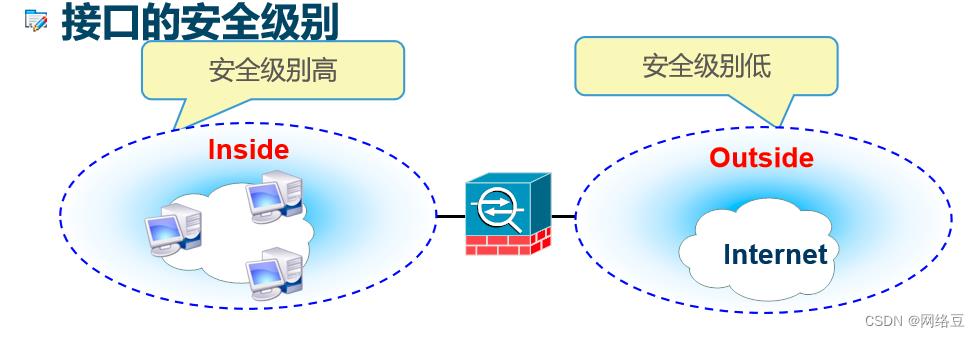

逻辑名称用于大多数的配置命令,如配置ACL、路由等使用的命令中都用到逻辑名称,逻辑名称用来描述安全区城,如通常用inside 表示ASA连接的内部区域(安全性高),用outside表示ASA连接的外部区域(安全性低)。防火墙与路由器有着本质的不同,防火墙用于安全目的,所以它的各个接口代表了不同的安全区域,而安全区域之间隔着一堵“墙”。

-

防火墙的ACL配置和静动路由配置

防火墙 ACL 配置 可以改变默认规则

允许入站

配置acl 允许外网访问内网

将acl 规则应用到 外接口

控制出战

配置acl 拒绝内网访问外网

将 acl 应用到 内接口

2.思科防火墙的acl 配置和动静态配置

允许入站:

第一步 配置一个ACL 列表

access-list 列表名称 permit ip 外网网段或者主机 内网网段或者主机

第二步 将规则应用到 防火墙外接口

access-group 列表名称 in int outside

控制出站 禁止某些内网网段或者主机访问外网

第一步, 配置一个acl 列表 列出拒绝的网段或主机

access-list 列表名称 deny 内部网段或者主机 外部网段或者主机

access-list 列表名称 permit ip any any

第二步 ,将规则应用到 防火墙内接口

access-group 列表名称 in int inside

防火墙配置内部的静态路由

route inside 网段地址 子网掩码 下一跳

配置外网的默认路由

route outside 0.0.0.0 0.0.0.0 下一跳

配置防火墙ospf

route ospf 1

router-id 防火墙标识

network 网段地址 子网掩码 area 区域号

查看防火墙路由表的命令

show route

创作不易,求关注,点赞,收藏,谢谢~

以上是关于Cisco ASA基础——安全算法与基本配置的主要内容,如果未能解决你的问题,请参考以下文章