互联网企业安全高级指南读书笔记之甲方安全建设方法论

Posted PolluxAvenger

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了互联网企业安全高级指南读书笔记之甲方安全建设方法论相关的知识,希望对你有一定的参考价值。

初期三件事

- 事前的安全基线

- 事中的监控能力

- 事后的应急响应

其实做攻防和研发安全产品完全是两码事,存在巨大的鸿沟,如果拿做攻防的团队直接去做安全工具开发,恐怕挫折会比较多,即便有些研究员擅长做底层的东西,但对于高并发生产环境的服务器工具而言,还是有很大的门槛。另一方面做攻防和做研发的思路也截然不同,此时其实是在交付产品而不是在树立安全机制,所以往往要分拆团队,另外招人

如何推动安全策略

公司层面

推动安全策略必须是在组织中自上而下的,先跟高层达成一致,形成共同语言,对安全建设要付出的成本和收益形成基本认知,这个成本不只是安全团队的人力成本和所用的IDC资源,还包括安全建设的管理成本,流程可能会变长,发布链条会比过去更长,有些产品可能会停顿整改安全,安全特性的开发可能会占用正常的功能迭代周期。程序员可能会站起来说安全是束缚,这些都是需要跟各产品线老大达成一致的,他们要认同做安全这件事的价值,你也要尽可能的提供轻便的方法不影响业务的速度

战术层面

很多时候我认为甲方安全团队思路受限的地方在于:总是把安全放在研发和运维的对立面上,认为天生就是有冲突的。

其实有些问题处理的好,真正让人感到你提的建议很专业,研发和运维人员不仅会接受,而且会认为自己掌握了更好的编码技能或者安全配置技能而产生正向的驱动力

程序员鼓励师是一种实施层面的权宜之计,同时反映出安全行业比较缺少既懂技术且情商又高的人

安全需要向业务妥协吗?

安全建设的本质是以一定的成本追求最大的安全防护效果,有所妥协也不应该发生在工程师层面,而应该在 Leader 和安全负责人这个层面。如果安全工程师自己提的整改方案这个层面上,自己主动开始妥协了,那后面很多事情都没法做了

跨时间轴场景做防御

修不了漏洞时可以采用一些治标的补救性措施,比如对有漏洞的页面做访问控制,只允许有限的 src.ip 访问,比如在前端的 WAF、IPS 设备上加规则过滤对应的恶意请求,或者临时性的去掉一些权限,或者干脆关掉某些功能,但凡你想得到的通常总能找到临时规避方案,即便是有了补丁升级也不是立即完成的,在大型互联网生产网络里,全网打完一个补丁是需要不少时间的,有可能一个礼拜都弄不完,而且修复过程中要考虑服务可用性需要使用灰度和滚动升级的方法,比如修复前先把负载均衡上的流量切换到备用节点,然后对坐节点的服务器打补丁,打完再把流量切回去,然后对备用节点的服务器打补丁,打完补丁后把临时防御措施再回滚(有价值的保留,核心设备上不建议留太多臃肿的规则),然后把特征加入全流量和主机 IDS。回顾整个时间轴的防护措施依次是:临时性规避措施 一> push补丁/根治措施 一> 取消临时性措施 一> 添加常态性的特征检测措施 一> 检测到漏网之鱼 一> 继续上述过程,这个过程离最佳实践实际上还差了一个环节

风险缓解的原则

在以下三者之间做最大平衡:

- 风险暴露程度

- 研发运维变更成本

- 用户体验的负面影响

T-Shirt Size 理论

业务影响力越高,时间人力成本越低,执行优先级越高

业务影响力低,时间人力成本投入大,直接砍掉这个需求

业务影响力和时间人力成本大致相同时,要降低风险水平,使时间人力成本下降的更快

自己发明安全机制

如果安全漏洞的修复是一类问题,也分几种情况。第一种归入安全编程能力不足导致的安全问题,这类问题不需要通过导入新机制解决,而是通过加强 SDL 的某些环节,加强培训教育去解决。第二种情况则是属于在相应的领域还没有成熟的安全解决方案或者现有的安全机制对抗强度太弱,则可以考虑自己去造轮子

安全工程师如果要晋升为 Leader 很重要的一点就是对安全事件和安全漏洞的抽象能力,没有抽象就谈不上 PDCA ,就意味着更高的管理者对安全 KPI 在你手上能否改进不一定有信心。在纵深防御体系向中高阶段发展时,实际上会比较多的遇到是否要创新安全机制的问题,但这个场景大多数公司未必会遇到

SERIDE 威胁建模

安全标准

- ITIL(BS15000/ISO20000),绝大多数互联网公司的运维流程都是以 ITIL 为骨架建立的,想在运维侧建立安全流程必须熟悉 ITIL

- SDL,研发侧的安全管理

- ISO27001,企业安全管理领域的基础性安全标准

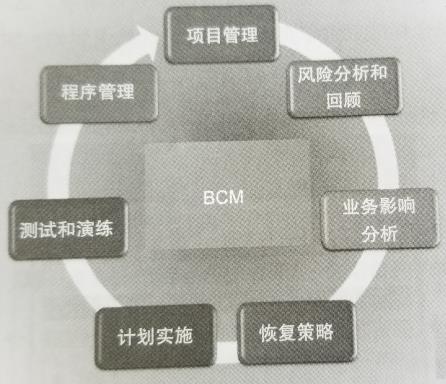

业务持续性管理

业务持续性管理(BCM)的全生命周期方法论如下图所示

德勤的 BCM 方法论实施路径图:

德勤业务连续性计划和管理:http://www.davislogic.com/bcm.htm

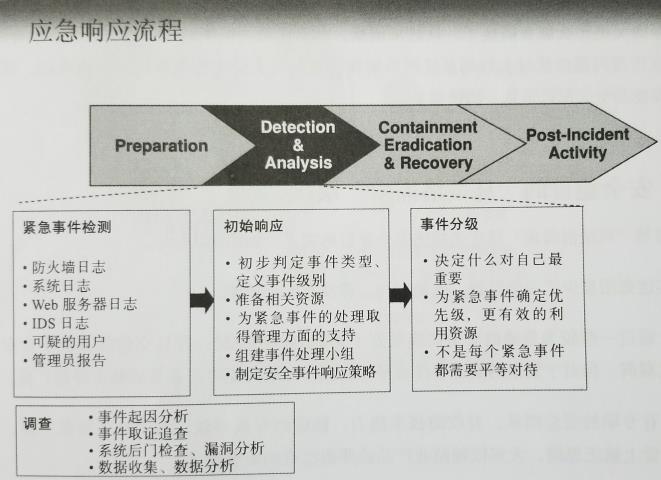

应急响应

PDCERF(Preparation、Detection、Containment、Eradication、Recovery、Follow-up)模型

马斯洛需求

以上是关于互联网企业安全高级指南读书笔记之甲方安全建设方法论的主要内容,如果未能解决你的问题,请参考以下文章