Android APK加密原理与演示

Posted 胡刚2021

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Android APK加密原理与演示相关的知识,希望对你有一定的参考价值。

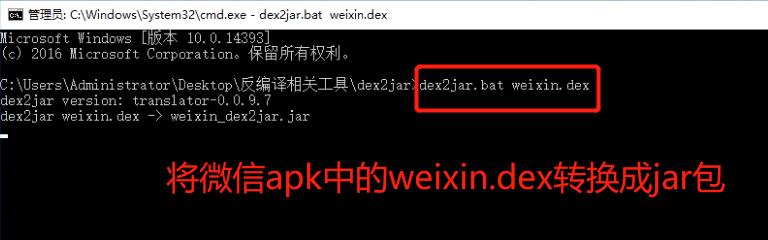

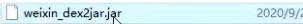

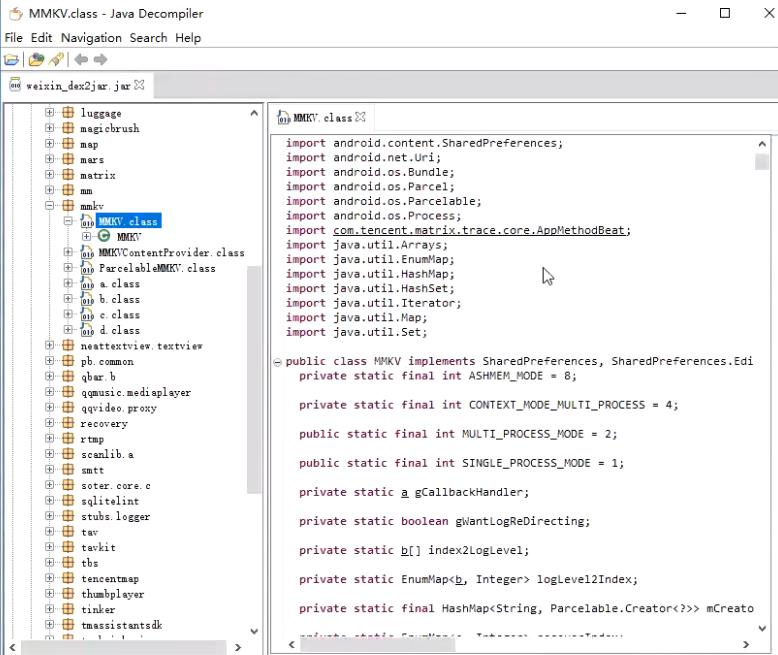

反编译演示:

通过dex2jar工具将dex文件转换为jar包

可以通过jd-jui工具将jar包的内容可视化

也可以将apk拖到android Studio里面,将dex文件内容可视化,但是明显没有jd-jui这个工具专业,不推荐Android Studio

注意:代码混淆不属于加固!!!混淆后可以看到被混淆的代码,但是加固后看不到代码!!!

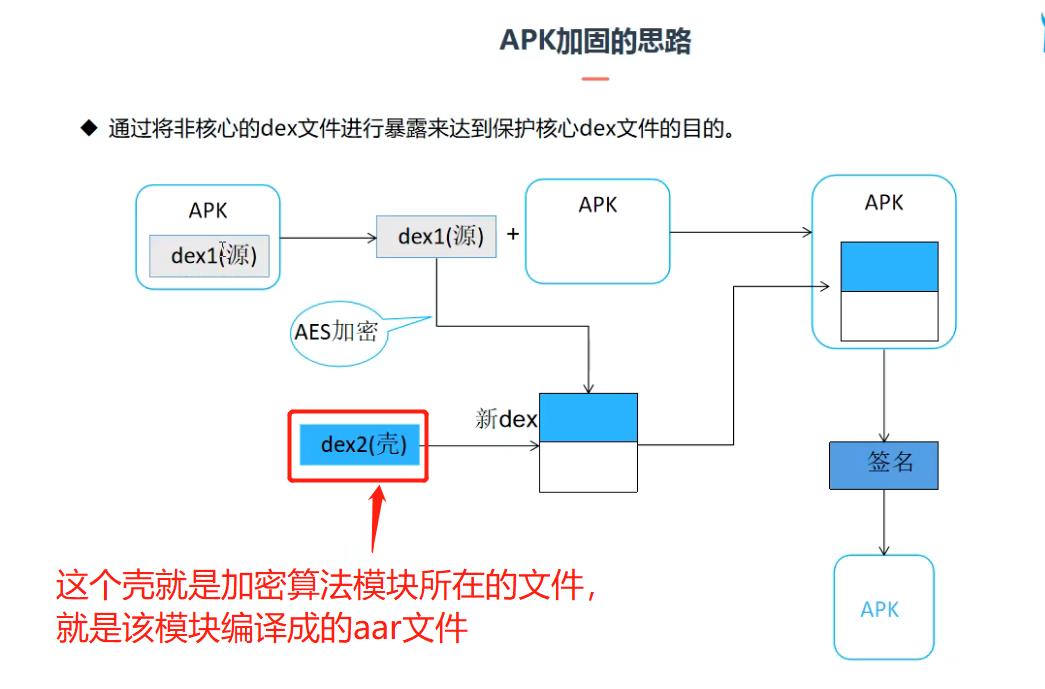

APK加固原理

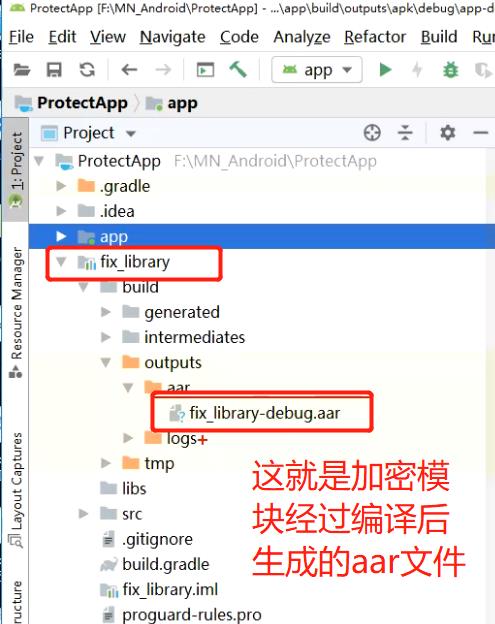

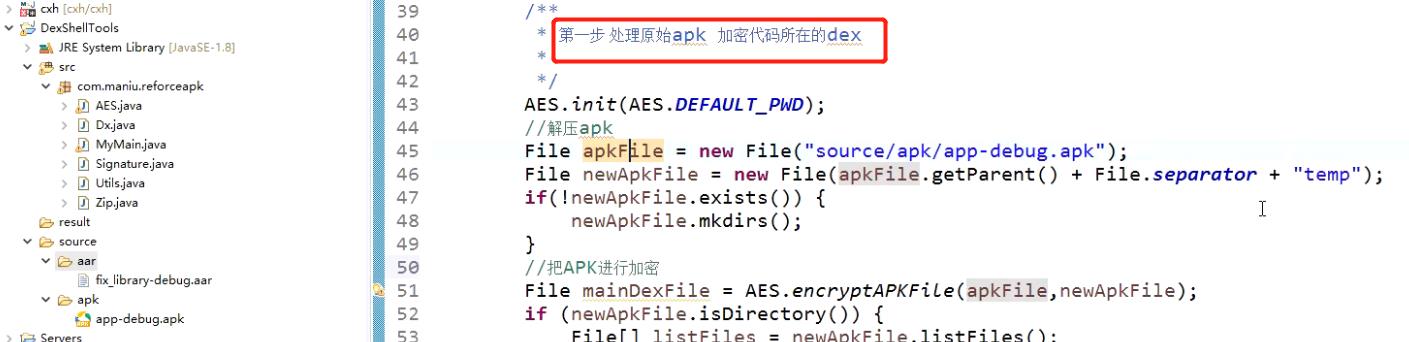

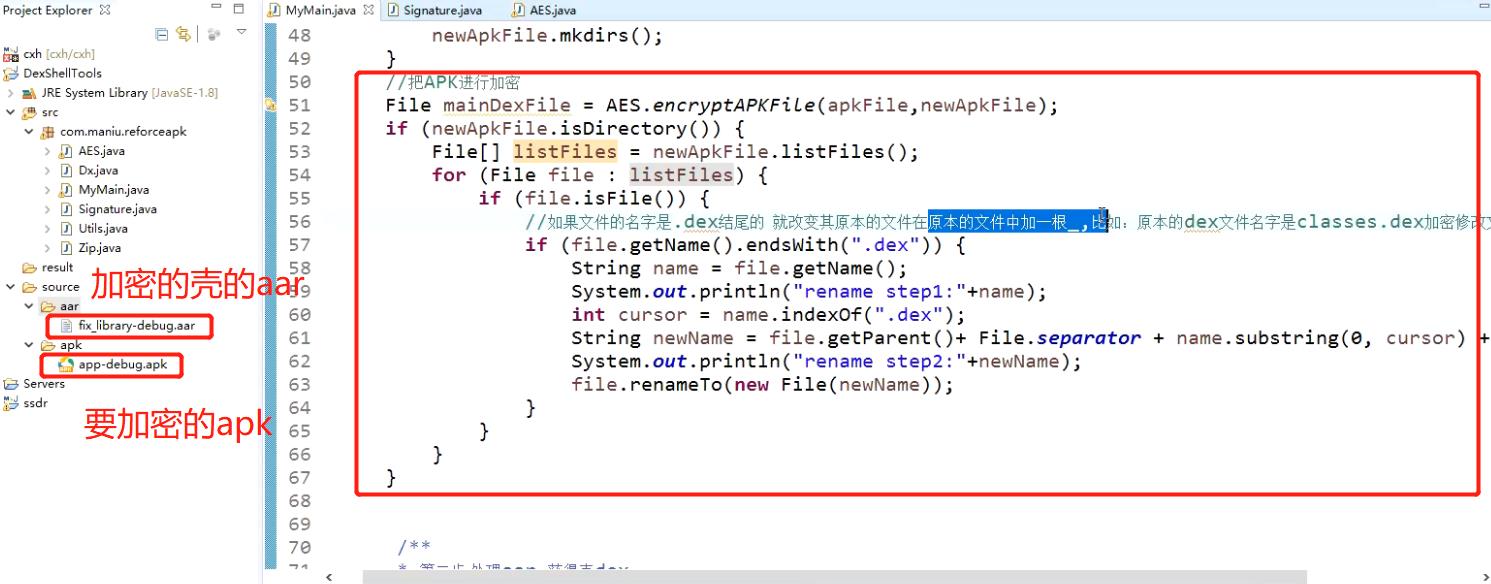

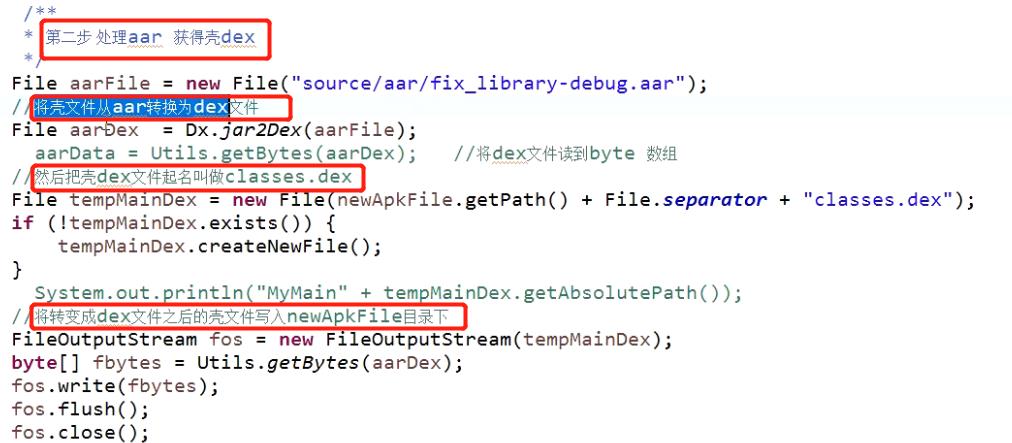

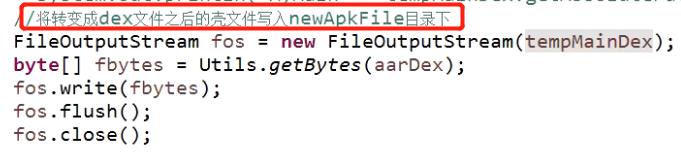

将原来的apk中的dex文件通过加密module的aar中的函数加密变成新的dex文件,然后将该dex文件放到apk中。

具体步骤:

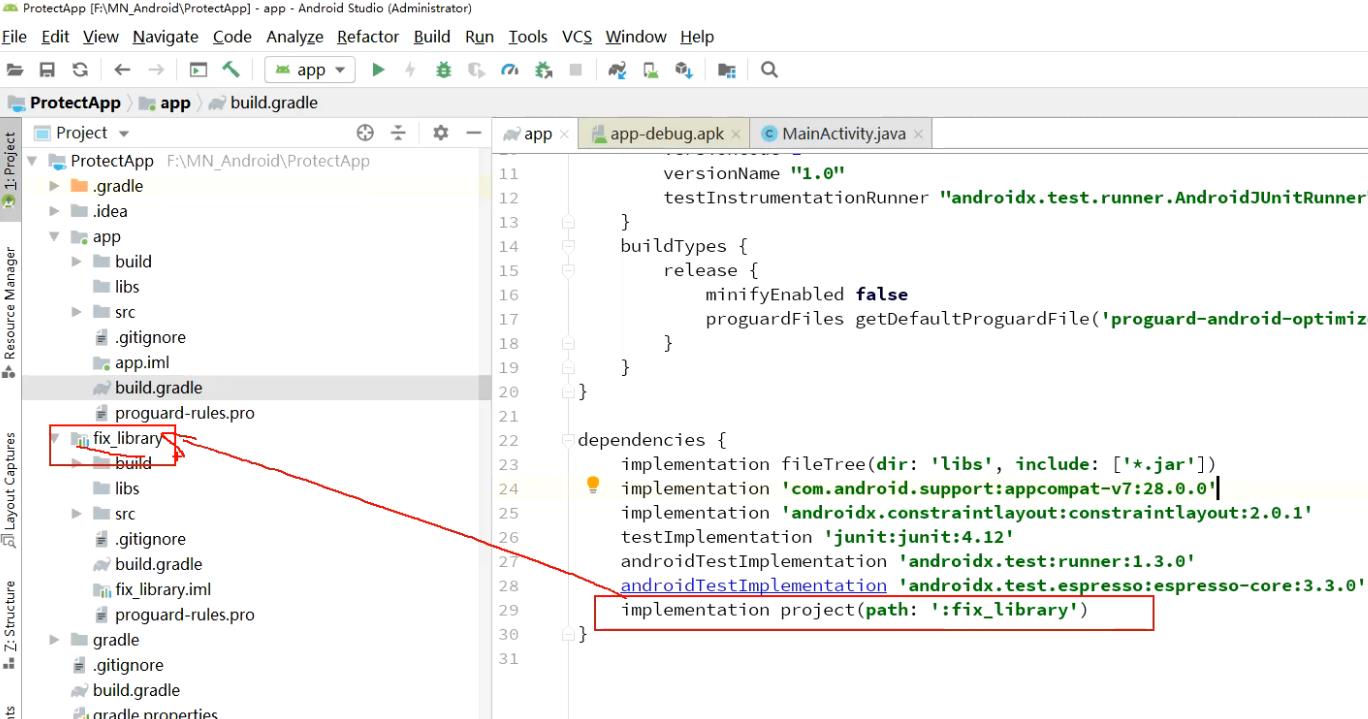

app模块引入加密模块

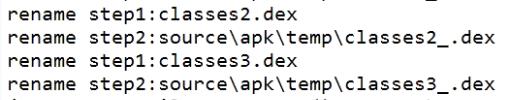

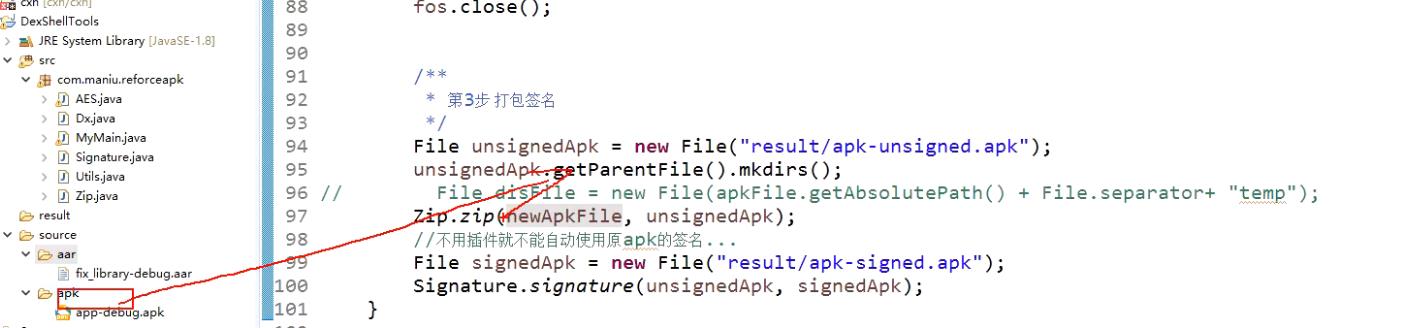

上面的代码将加密后的dex文件重命名,即在.dex后缀前加了下划线,以此来区分加密过的dex文件和未加密过的dex文件。

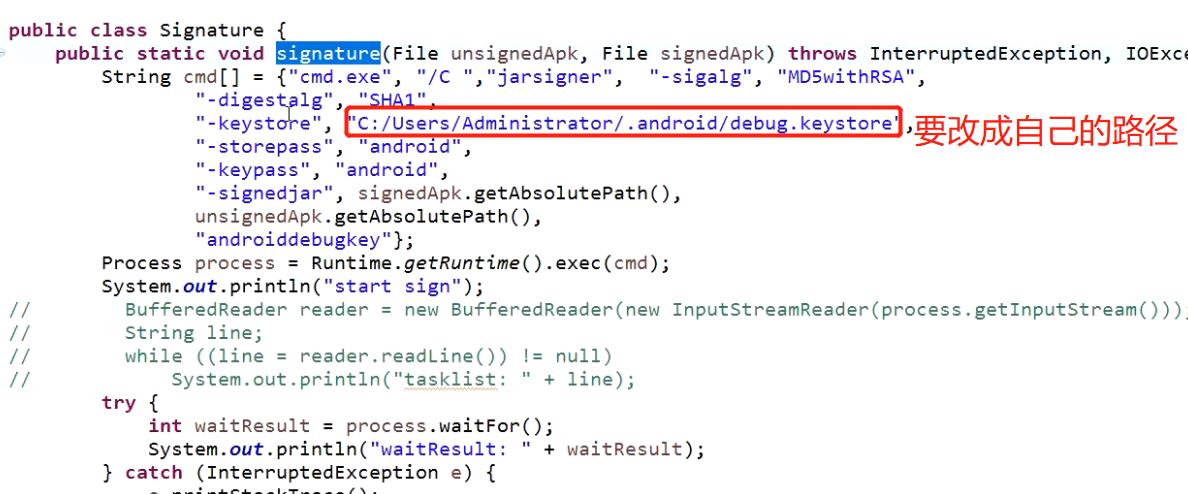

签名方法就是将命令行进行封装

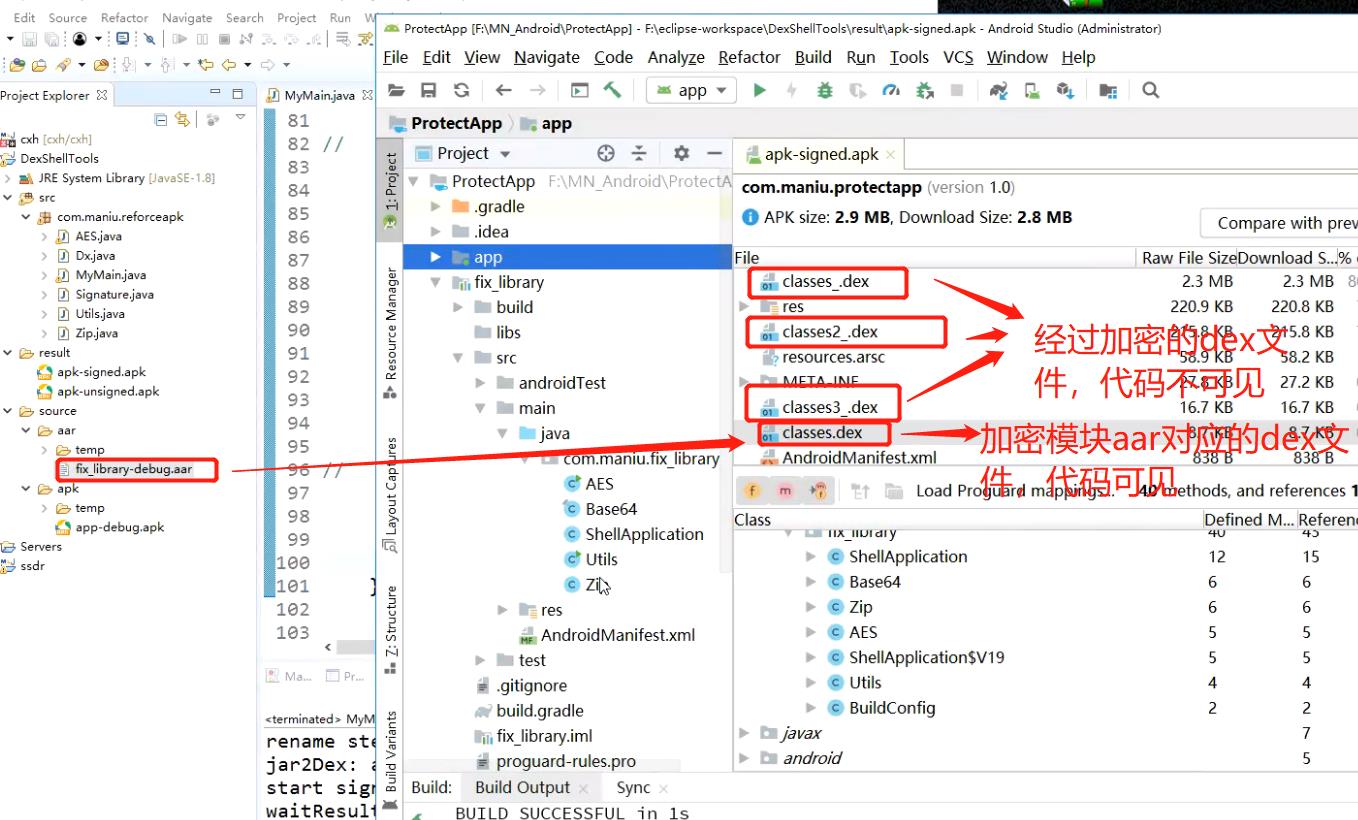

运行代码后生成加密并签名后的apk

apk-signed.apk可以直接运行在手机

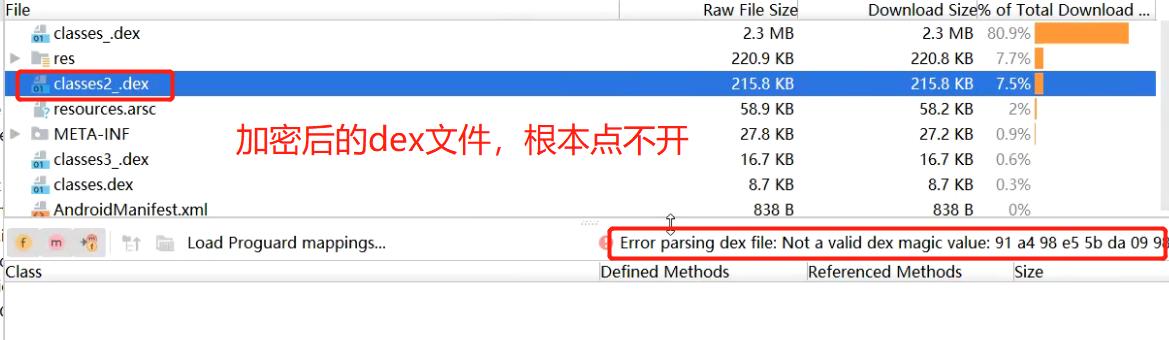

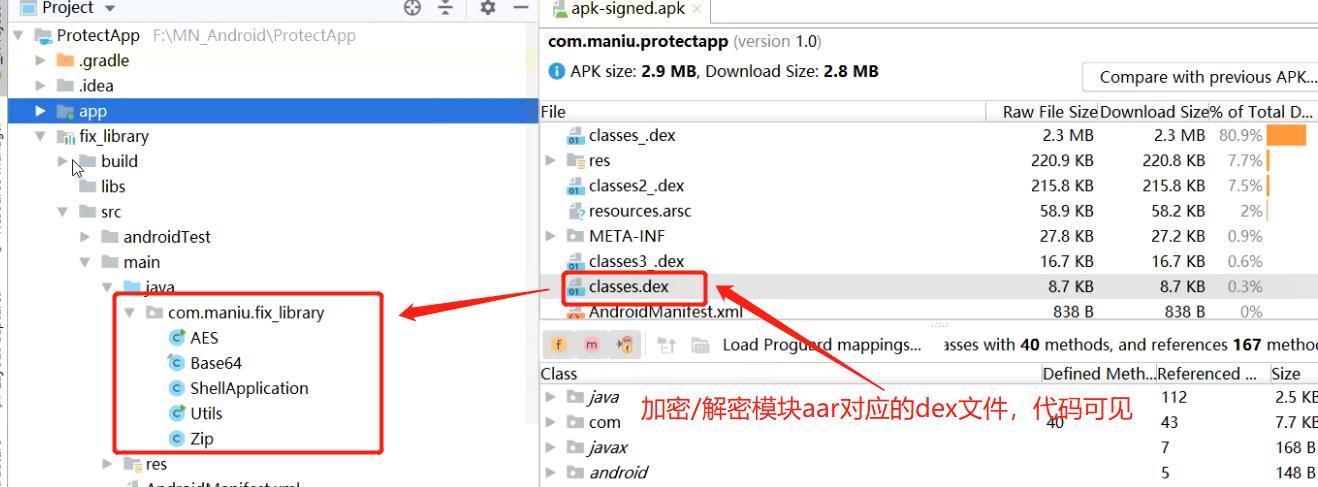

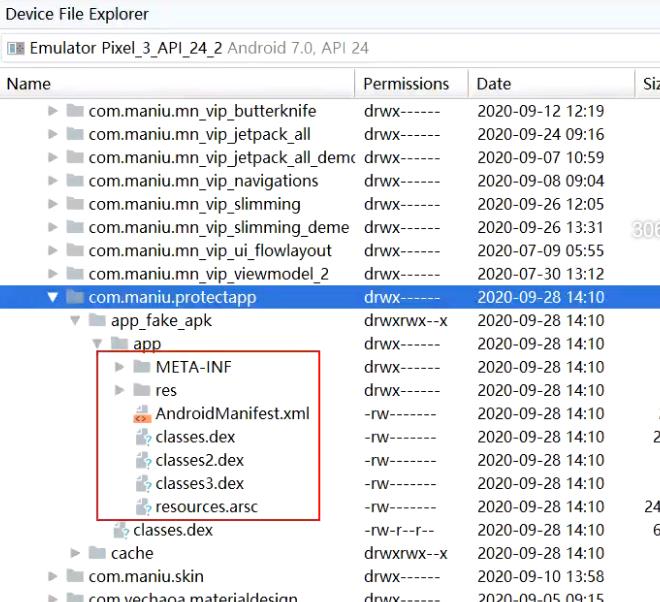

在Android Studio查看这个apk,发现经过加密的dex文件代码不可见,而加密模块aar的dex文件代码可见。

加密后的dex文件如何加载

加密后的apk之所以能运行,就是因为Android 系统解密了apk。为什么Android能解密呢?

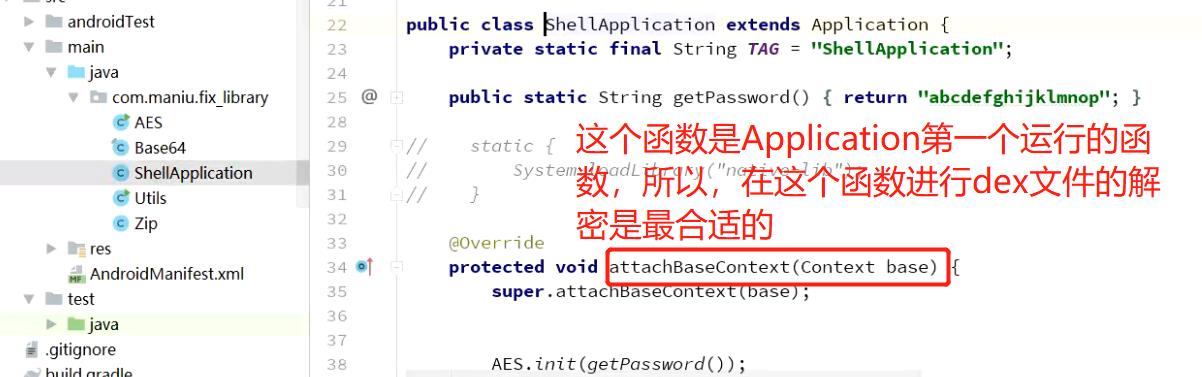

就是因为我们上面的加密/解密模块aar对应的dex被打包进了我们的apk中,而且这个dex的代码是可以被看到的,也是能被运行到的。

当我们加密好的app安装到手机上后,第一次打开app时,就会运行到我们的解密模块的代码,将加密的dex文件解密,并覆盖原来的dex文件,以后打开app就不会再进行解密了。

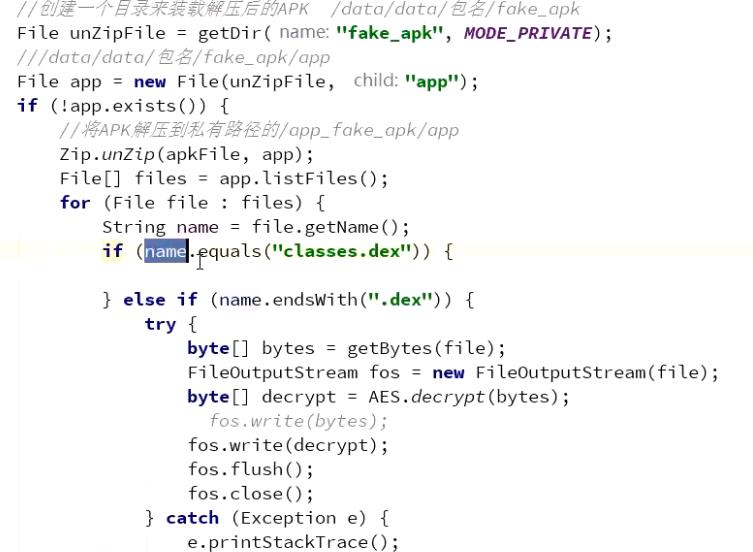

解密的步骤:

当我们加密后的apk安装在手机上,第一次打开app后,就会运行到上面的代码将dex文件解密,以后打开app都不需要解密!!!

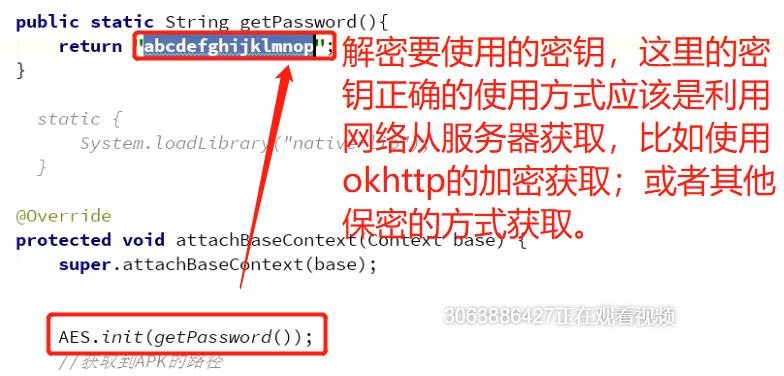

请注意:下面我们要使用的加密的密钥,必须以安全的方式获取,这里这么直接写在这个代码文件里面,是可以被别人看到的,是不安全的!!!

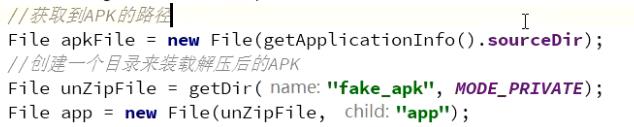

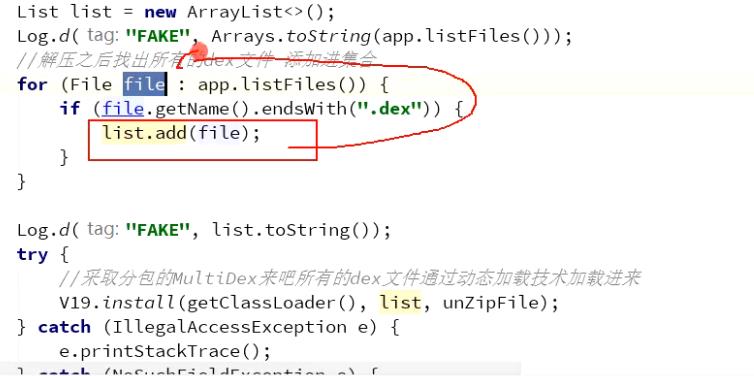

获取手机中存放apk的路径:data/data/包名

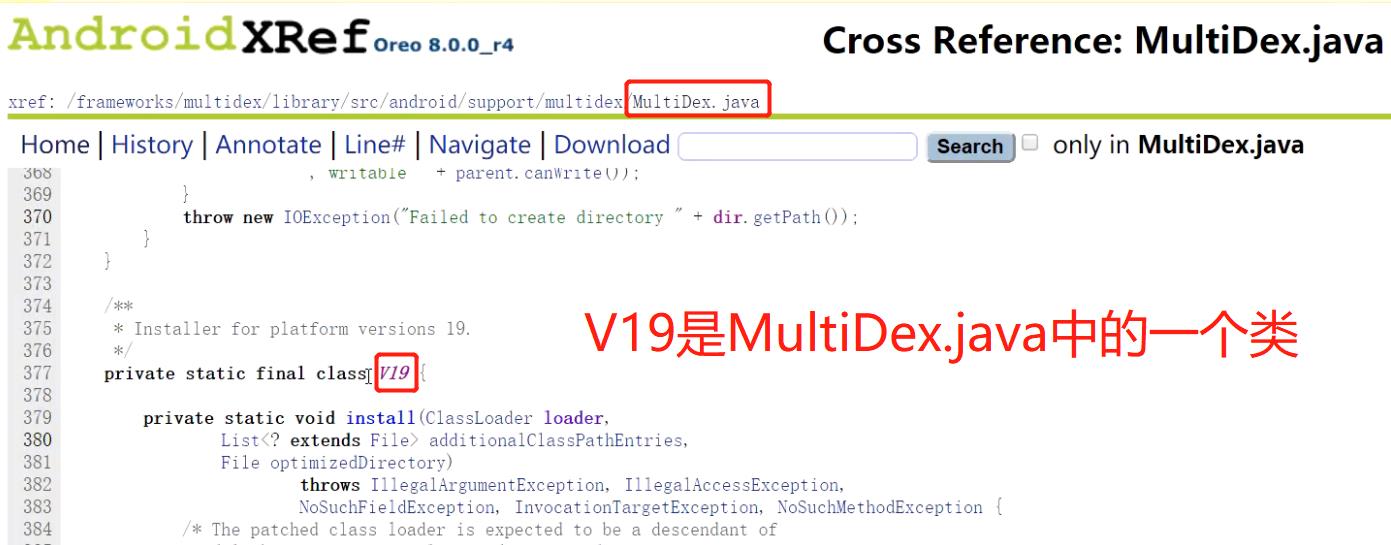

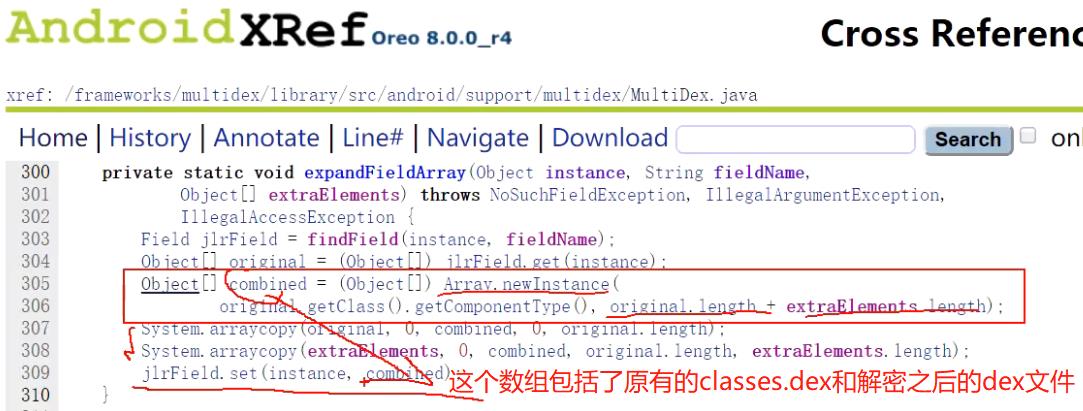

最后使用到的V19.install函数是MultiDex.java中的

以上是关于Android APK加密原理与演示的主要内容,如果未能解决你的问题,请参考以下文章