(密钥)私钥和公钥 数字签名原理?(机密性报文完整性端点鉴别)(明文密文)(加密算法解密算法 AESDESRSA)(对称密钥系统公开密钥系统密码散列函数哈希散列函数)

Posted Dontla

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(密钥)私钥和公钥 数字签名原理?(机密性报文完整性端点鉴别)(明文密文)(加密算法解密算法 AESDESRSA)(对称密钥系统公开密钥系统密码散列函数哈希散列函数)相关的知识,希望对你有一定的参考价值。

参考视频:【网络安全一】私钥和公钥是什么?数字签名什么原理?

基本需求

机密性:通信内容不会被别人解密

报文完整性:内容没有被篡改,

端点鉴别:验证是否有人冒充(双方能够证实另一方身份,以及确信通信的另一方确实具有声称的身份)

一般原理

明文 + 密钥 + 加密算法 --> 密文

密文 + 密钥 + 解密算法 --> 明文

三种基于数学原理工具

-

对称密钥系统:发送方和接收方各自拥有一把密钥(密钥可以相同也可以不同),可以用来加密和解密数据,密钥采用“线下交换”方式,接收方自己的密钥给发送方,发送方就能将数据加密后发给接收方解密

-

公开密钥系统:接收方有公钥和私钥,公钥是公开的,发送方去下载公钥,发送方用公钥加密数据发送过来,接收方用私钥解密数据(公钥加密后,只能用对应的私钥解密,不能用公钥解密);公开密钥系统的缺点是,不能验证报文的完整性(万一中间被人截获篡改)(私钥加密的数据,能用公钥解密??比如发送方用自己的私钥加密数字签名,接收方用发送方的公钥解密数字签名,就知道发送方是谁了;因为黑客除非知道发送方的私钥,否则不可能创建出跟跟发送方签名用私钥加密后同样的信息,发送方第一次建立链接时会加上自己的数字签名。。。接收方会先去解密发送方的数字签名,看跟发送方之前用明文发送过来的是否一致,如果一致,就能正常传输!同时还能验证完整性???怎么做到的??被篡改后数字签名会改变??如何做到的??看后面!用哈希函数)

-

密码散列函数:如MD5,一段内容拥有唯一的MD5,能够防止中间被篡改

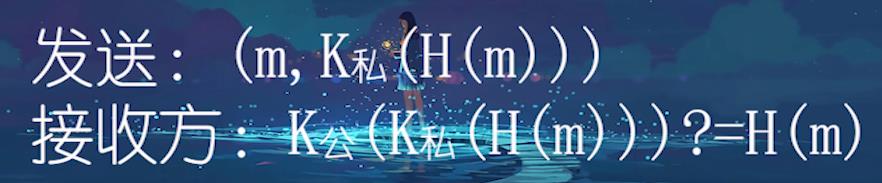

(其中H()是散列函数,又称哈希函数,,,m是明文签名,K私(H(m))应该被称为数字签名?K公K私是发送方的公钥和私钥)大约就是发送方与接收方建立连接时只验证一次

什么情况下用私钥加密公钥解密,什么情况下用公钥加密私钥解密?我好像还是有点懵逼

以上是关于(密钥)私钥和公钥 数字签名原理?(机密性报文完整性端点鉴别)(明文密文)(加密算法解密算法 AESDESRSA)(对称密钥系统公开密钥系统密码散列函数哈希散列函数)的主要内容,如果未能解决你的问题,请参考以下文章