(2020上半年第18天第19天第20天合集(上传-实例测试上传-WAF绕过XSS跨站-原理分析)之演示③xss跨站实战演示)小迪网络安全笔记

Posted .白菜白菜大白菜.

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了(2020上半年第18天第19天第20天合集(上传-实例测试上传-WAF绕过XSS跨站-原理分析)之演示③xss跨站实战演示)小迪网络安全笔记相关的知识,希望对你有一定的参考价值。

原理:

输入的针对xss的url命令被识别,会在浏览器源码中显示。

简述过程:

awvs扫描发现反射型cookie漏洞。

在发现漏洞的网页执行盗取cookie代码(执行后此网页会存在恶意木马)

让管理员浏览该网页

恶意木马后台盗取管理员cookie

发现网页后台密码

过程:

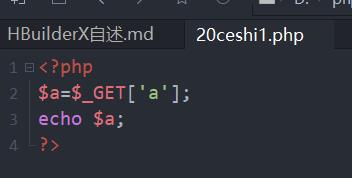

所用php代码,代码含义我就不说了

搭建我这里就不说了 我们来看看效果

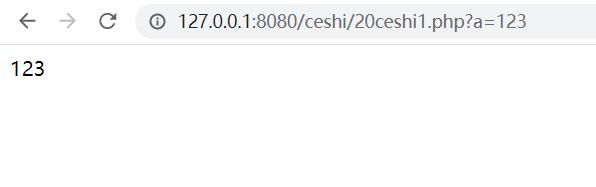

正常:

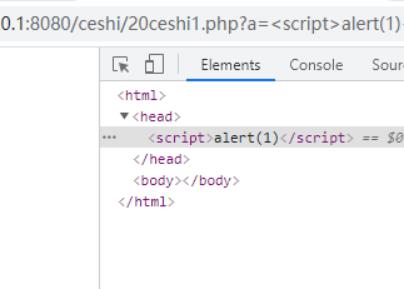

如果是xss命令:

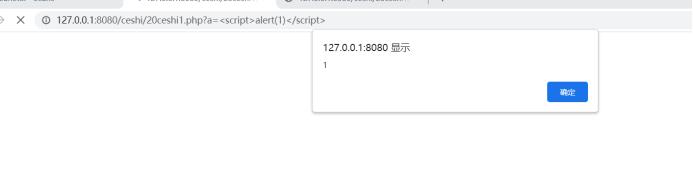

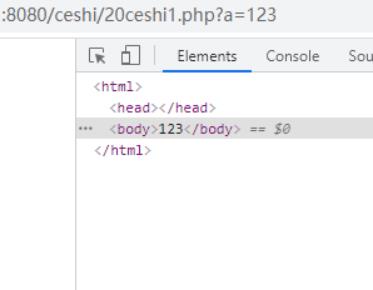

简单的来说就是url里面写的命令输入到浏览器php网页文件里面了,但是实质上服务器php网页文件没有改变。就是在浏览器提取文件后在显示给用户的这个阶段,url把文件写入php文件

原文件:

写入后

以上是关于(2020上半年第18天第19天第20天合集(上传-实例测试上传-WAF绕过XSS跨站-原理分析)之演示③xss跨站实战演示)小迪网络安全笔记的主要内容,如果未能解决你的问题,请参考以下文章

(2020上半年第43天第44天(代码审计-其他漏洞权限提升-Webshell))小迪网络安全笔记

(2020上半年第43天第44天(代码审计-其他漏洞权限提升-Webshell))小迪网络安全笔记

(2020上半年第17天(上传-解析漏洞))小迪网络安全笔记