最实用的Windows安全加固手册

Posted 告白热

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了最实用的Windows安全加固手册相关的知识,希望对你有一定的参考价值。

0x00 windows安全加固介绍

安全加固是对信息系统中的主机系统(包括主机所运行的应用系统)与网络设备、安全设备的脆弱性进行

分析并修补。另外,安全加固也包括了对主机系统的身份鉴别与认证、访问控制和审计跟踪策略的增强。

安全加固是配置软件系统的过程,针对服务器操作系统、数据库及应用中间件等软件系统,堵塞漏洞

“后门”,合理进行安全性加强,提高其健壮性和安全性,增加攻击者入侵的难度,系统安全防范水平得到大幅提

0x01 Windows server 加固实例步骤

(一)身份鉴别

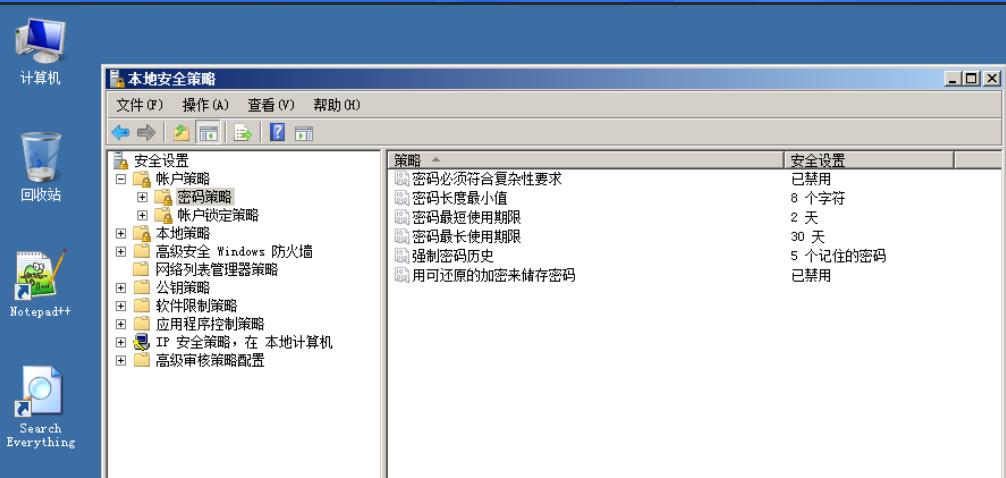

设置本地密码安全策略:

【开始】—【管理工具】—【本地安全策略】—【帐户策略】—【密码策略】修改密码长度最小值为8字符(也可更长),修改密码最短使用期限为2天,密码最长使用期限为30天,强制密码历史记住5个密码,用可还原的加密来储存密码禁用。

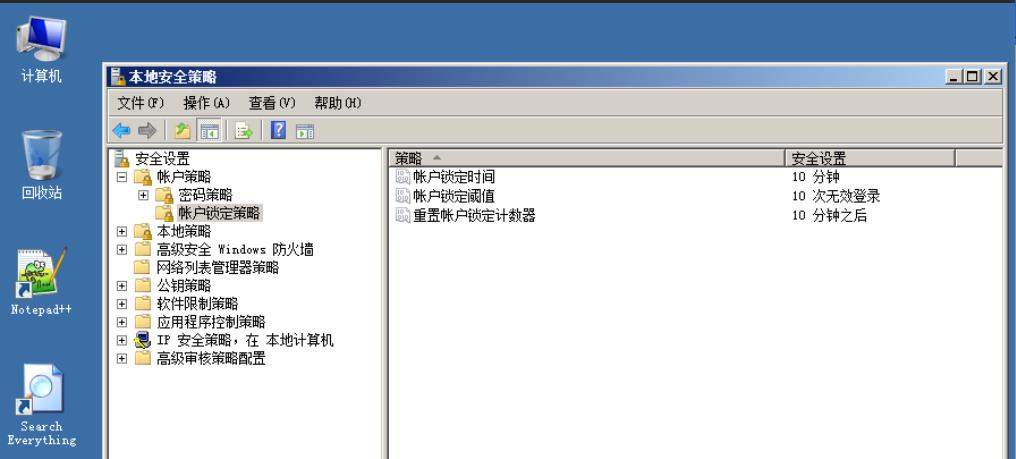

设置账号锁定策略:

【开始】—【管理工具】—【本地安全策略】—【帐户策略】—【账号锁定策略】修改用户登陆阈值为10次登陆无效锁定用户,账户锁定时间和重置账号锁定计时器分别设置10分钟和10分钟后

安全远程管理方式

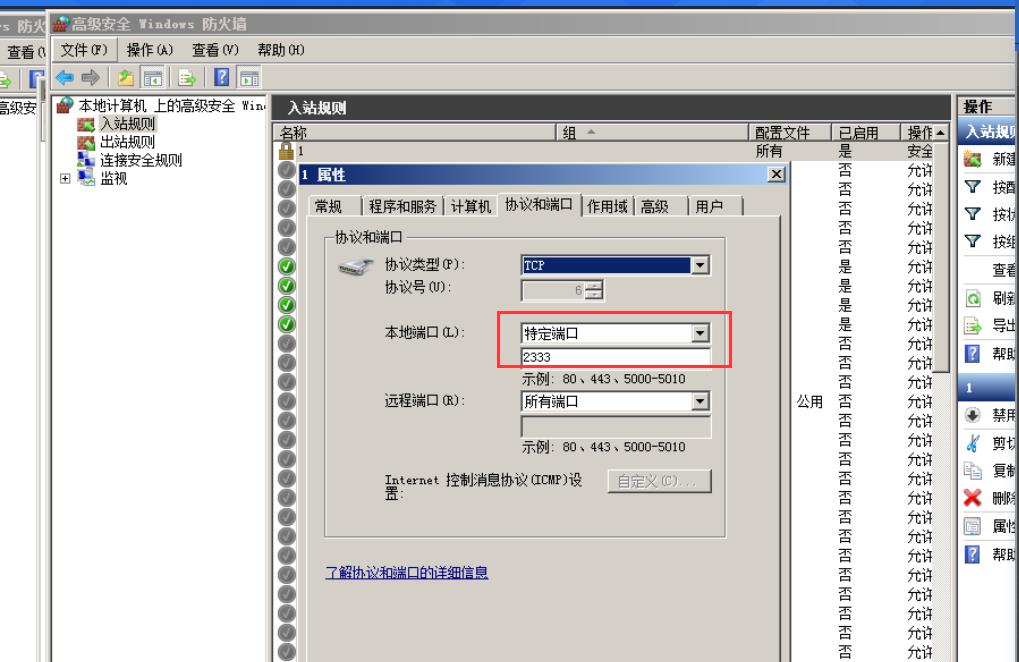

修改远程连接端口:

远程连接默认端口是3389,通过更换远程连接端口来增强服务器的安全性。【控制面板】——【windows防火墙】——【高级设置】——【入站规则】——【新建规则】——【端口—】—【特定端口tcp】首先打开一个端口不常用的端口,允许指定ip连接

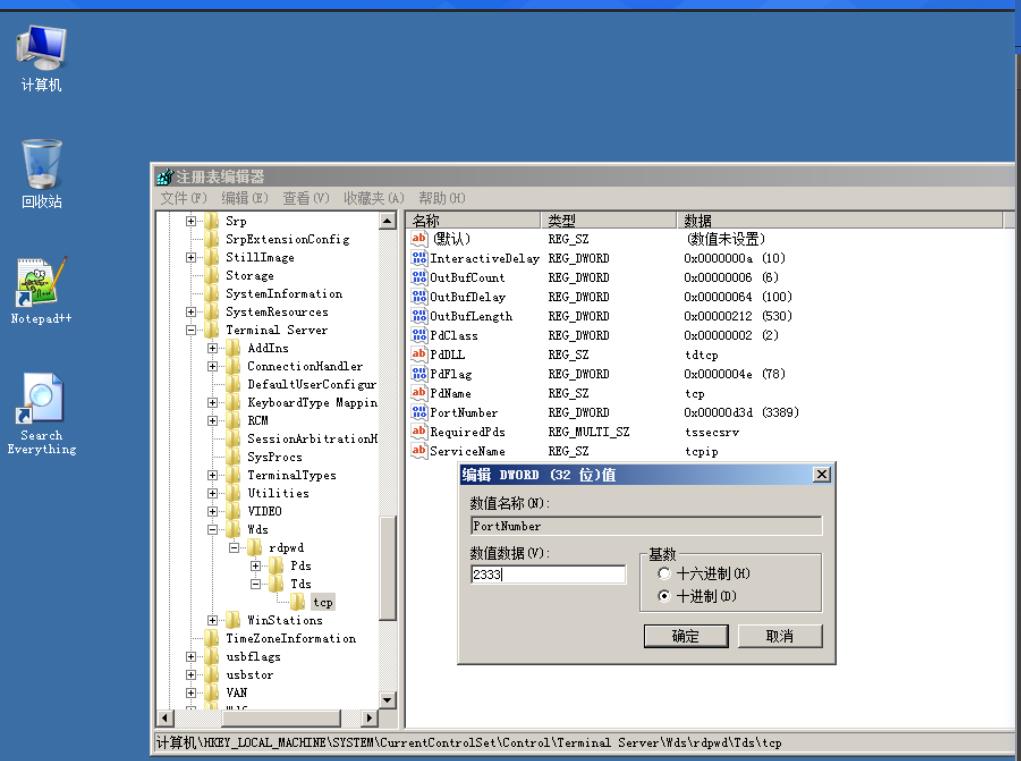

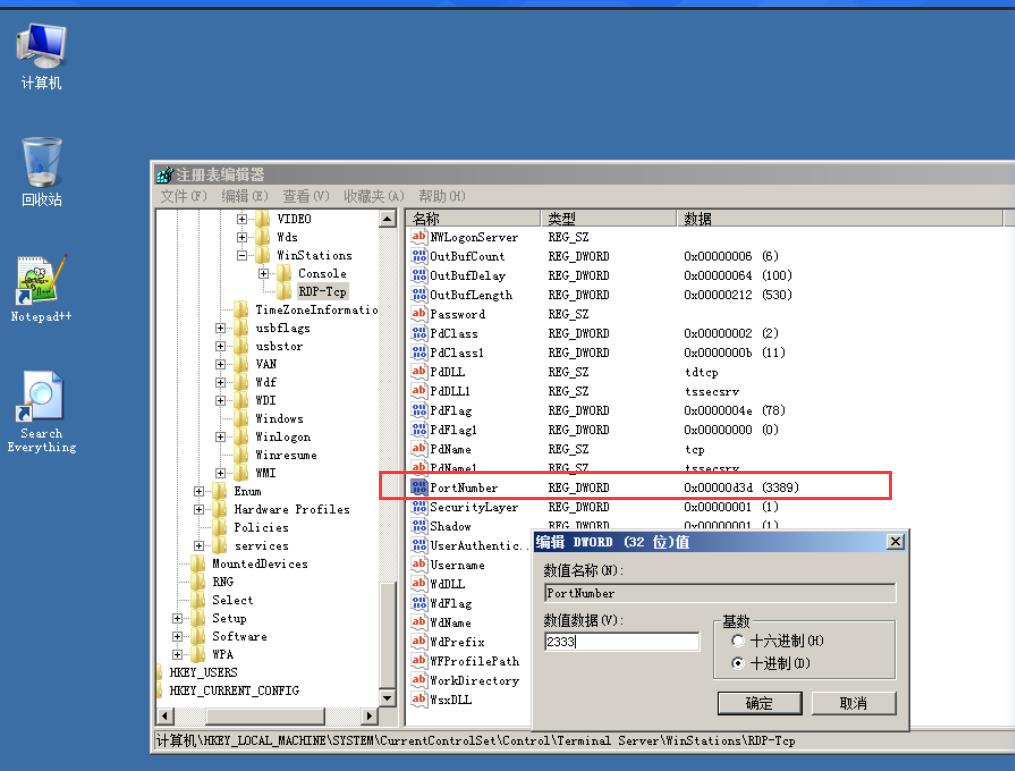

修改注册表的端口:

到目录

(1)[HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Control\\Termina l Server\\Wds\\rdpwd\\Tds\\tcp](2)[HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Control\\Termina l Server\\WinStations\\RDP-TCP]

下找到portnumber修改成所希望的端口即可,例如2333

协议服务安全

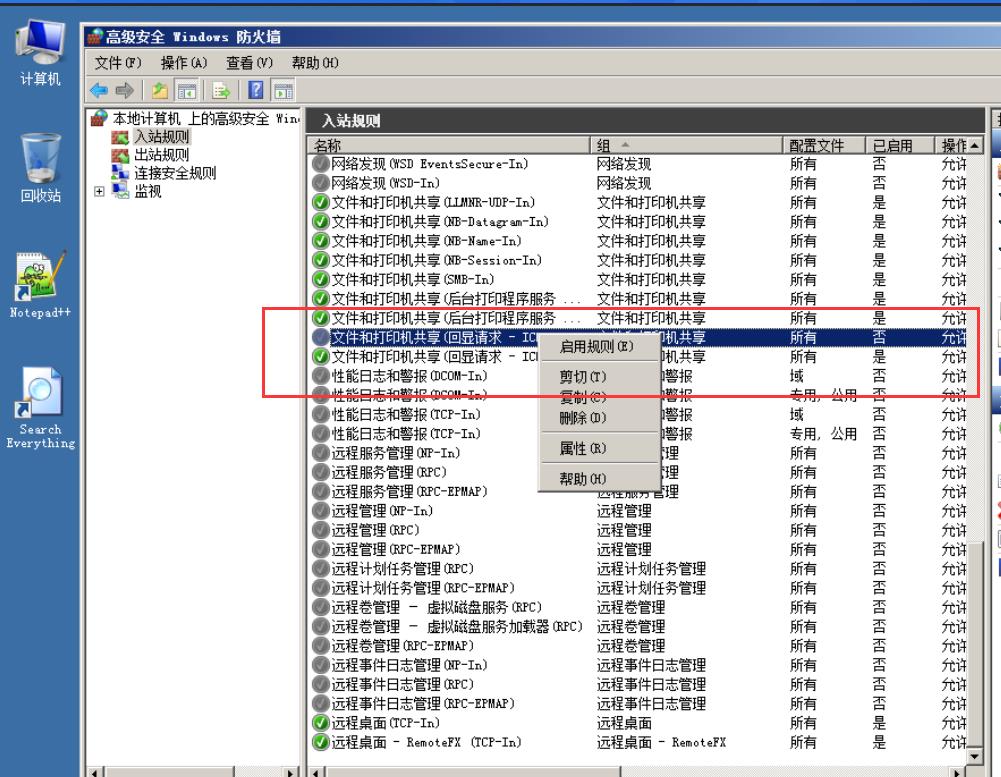

禁止ping:

禁用ping也就是关闭ICMP,在服务器的控制面板中打开windows防火墙,点击高级设置:点击入站规则——找到文件和打印机共享(回显请求-ICMPv4-In) ,启用此规则即是开启ping,禁用此规则IP将禁止其他客户端ping通,但不影响TCP、UDP等连接。

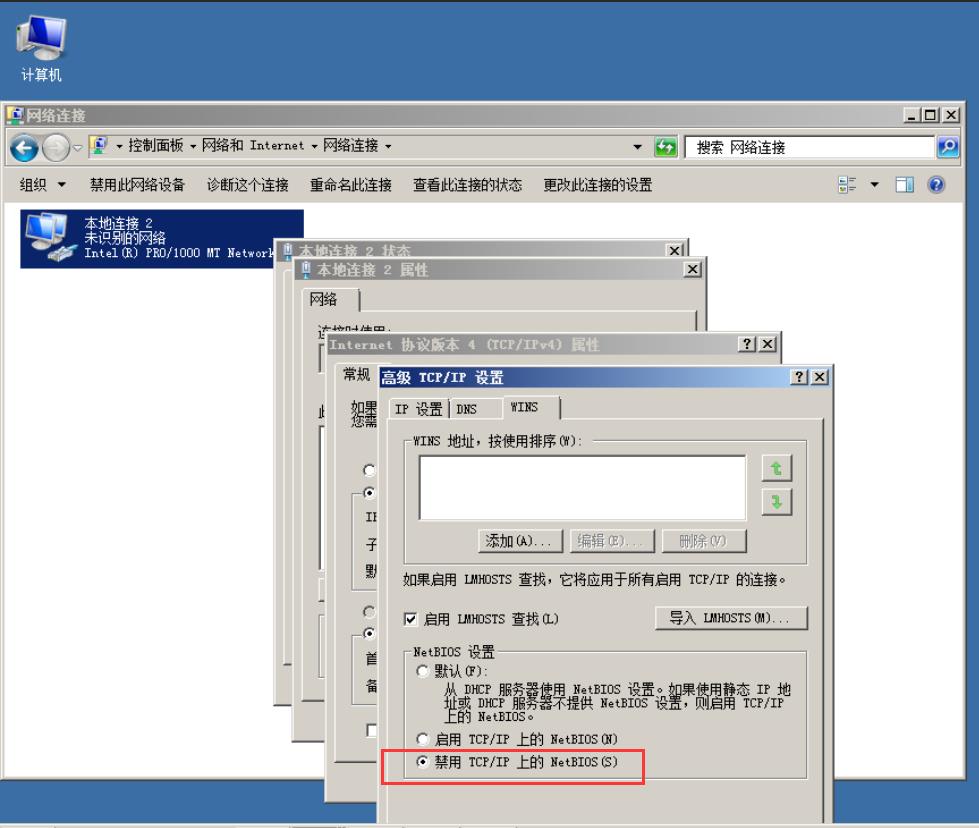

关闭139端口:

网络连接->本地连接->属性->Internet协议版本4->属性->高级->WINS->禁用TCP/IP上的NetBios。说明:关闭此功能,你服务器上所有共享服务功能都将关闭,别人在资源管理器中将看不到你的共享资源。这样也防止了信息的泄露

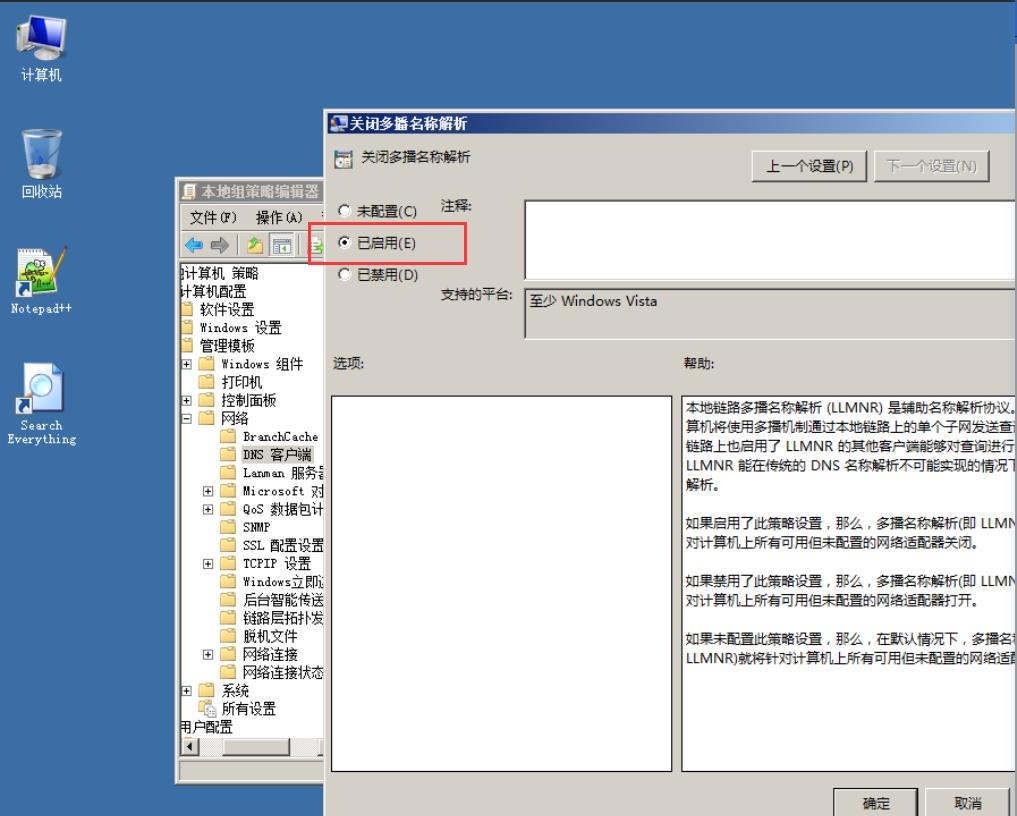

关闭5355端口:

5355端口的服务是LLMNR。本地链路多播名称解析,也叫多播DNS,用于解析本地网段上的名称,没啥用但还占着5355端口。使用组策略关闭,

运行->gpedit.msc->计算机配置->管理模板->网络->DNS客户端->关闭多播名称解析->启用

关闭445端口:

以445端口为例,445端口是netbios用来在局域网内解析机器名的服务端口,一般服务器不需要对LAN开放什么共享,所以可以关闭。

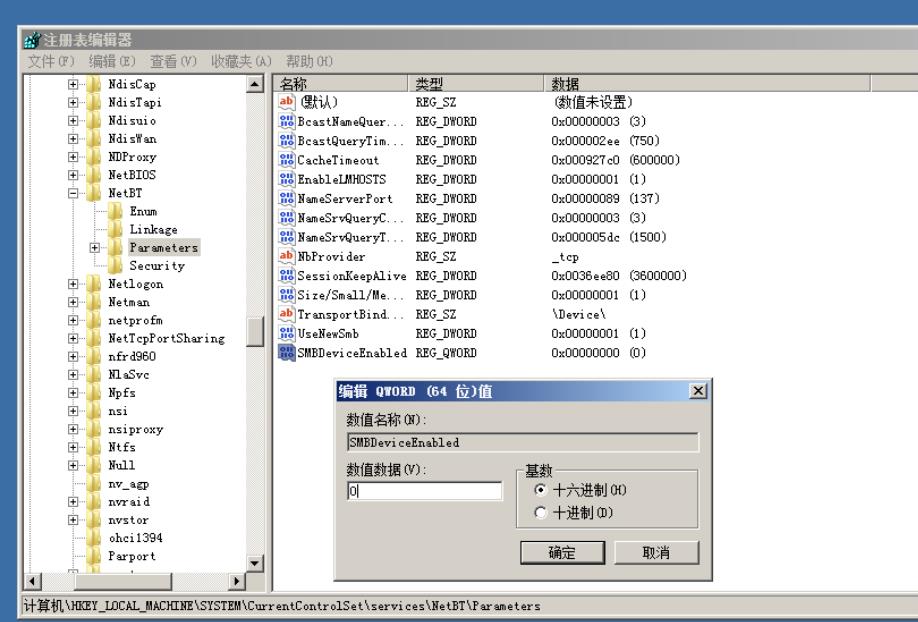

运行——输入regedit打开注册表修改注册表:HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Services\\NetBT\\Parameters,

32位操作系统增加一个Dword项,64位操作系统增加一个Qword :SMBDeviceEnabled,值:0

(二)访问控制

默认共享配置

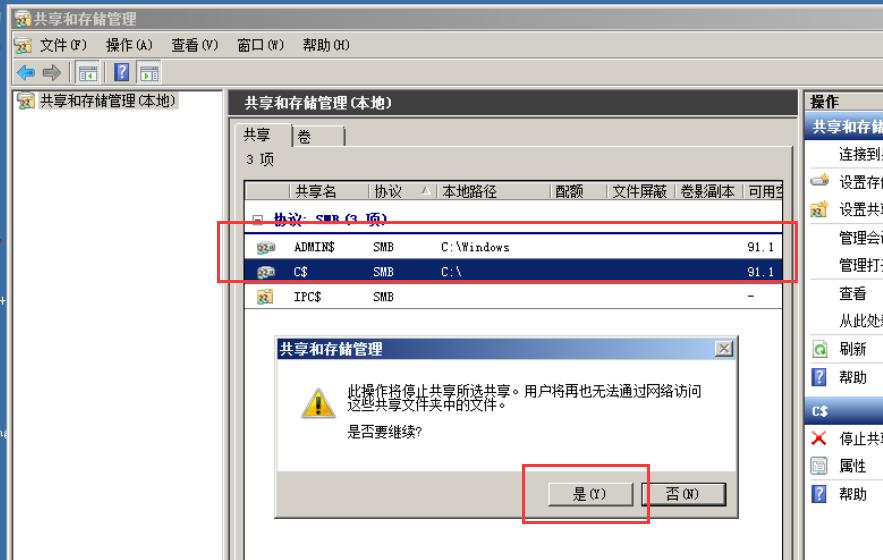

关闭默认共享:

【开始】—【管理工具】—【共享和存储管理】

账号权限配置

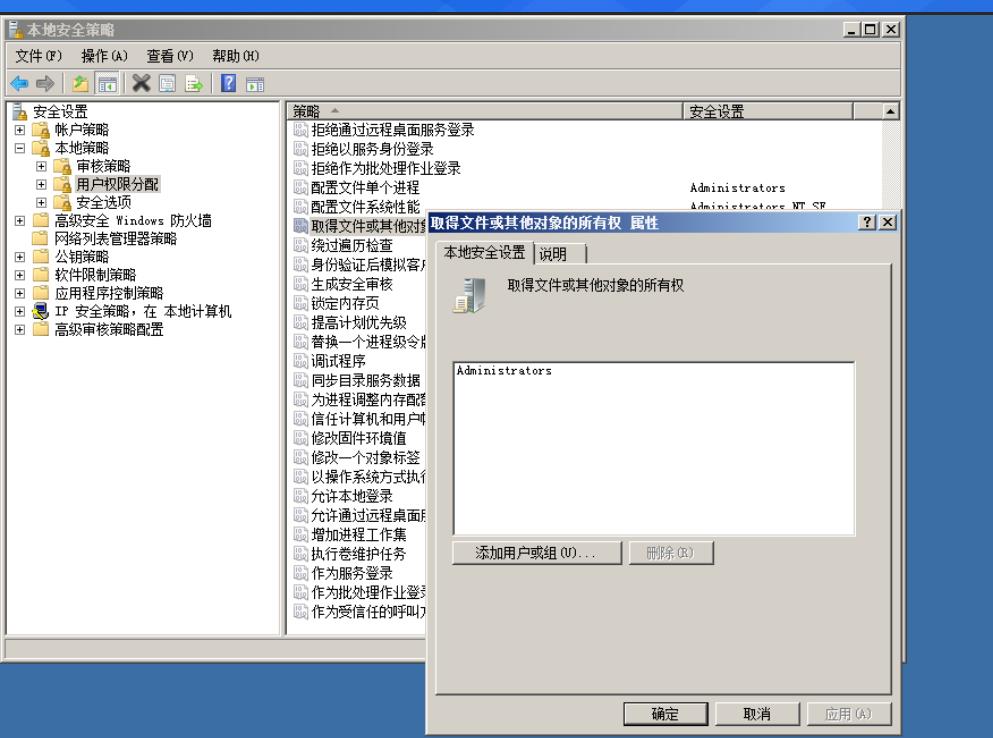

用户权限分配:

【开始】—【管理工具】—【本地安全策略】—【本地策略】—【用户权限分配】,“关闭系统”、“从远程系统强制关机”、“取得文件或其他对象所有权”,删除除Administrators组以外的所有组。

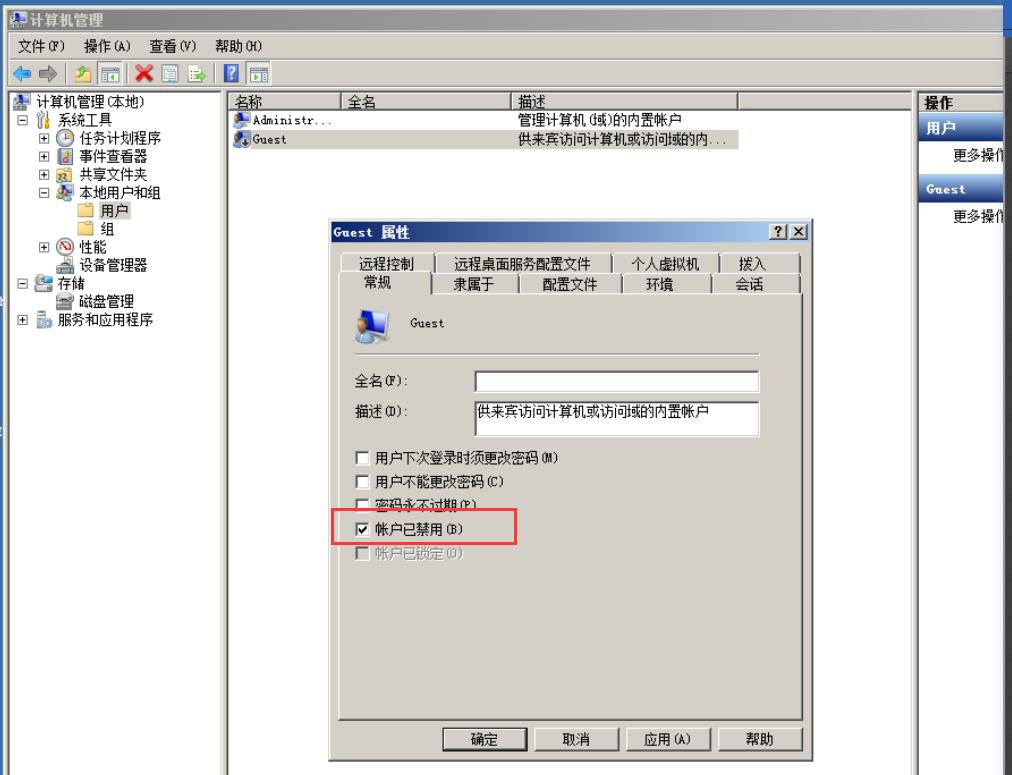

禁用guest账号:

【开始】—【管理工具】—【计算机管理】—【系统工具】—【本地用户和组】—【用户】右击选择属性,在常规选中账户已禁用

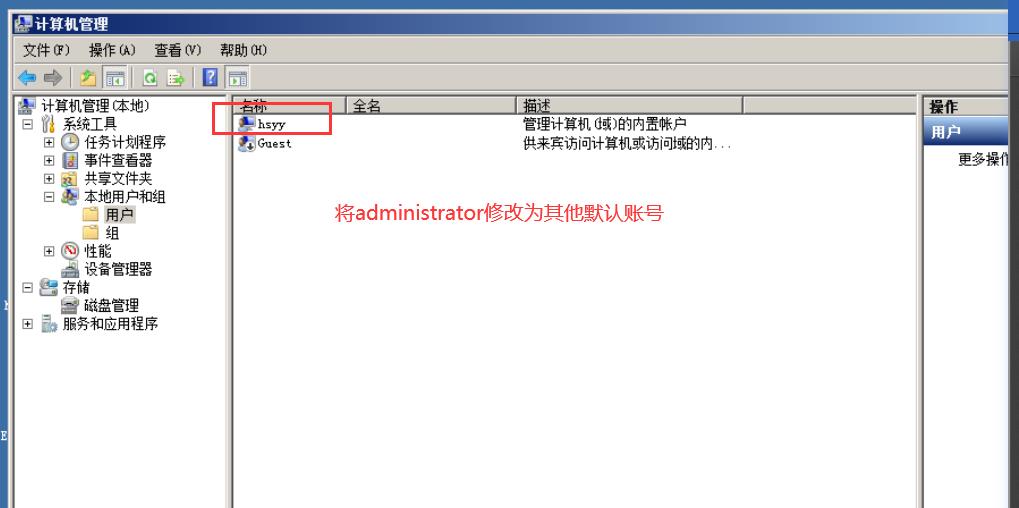

重命名默认账号:

【开始】—【管理工具】—【计算机管理】—【系统工具】—【本地用户和组】—【用户】修改默认用户名将administrator改成其他名字(hsyy)

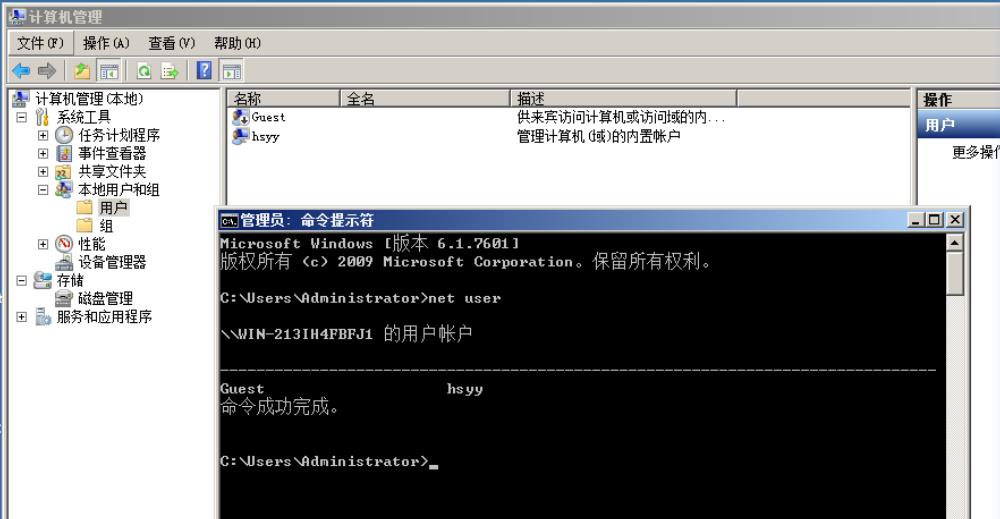

删除多余账号:

应及时删除多余的、过期的帐户,避免共享帐户的存在。【开始】—【管理工具】—【计算机管理】—【系统工具】—【本地用户和组】—【用户】,询问管理员每个帐号的用途,确认多余的帐号,然后右键点击“删除”或“禁用”

可使用netuser 用户名命令查看该用户的详细信息

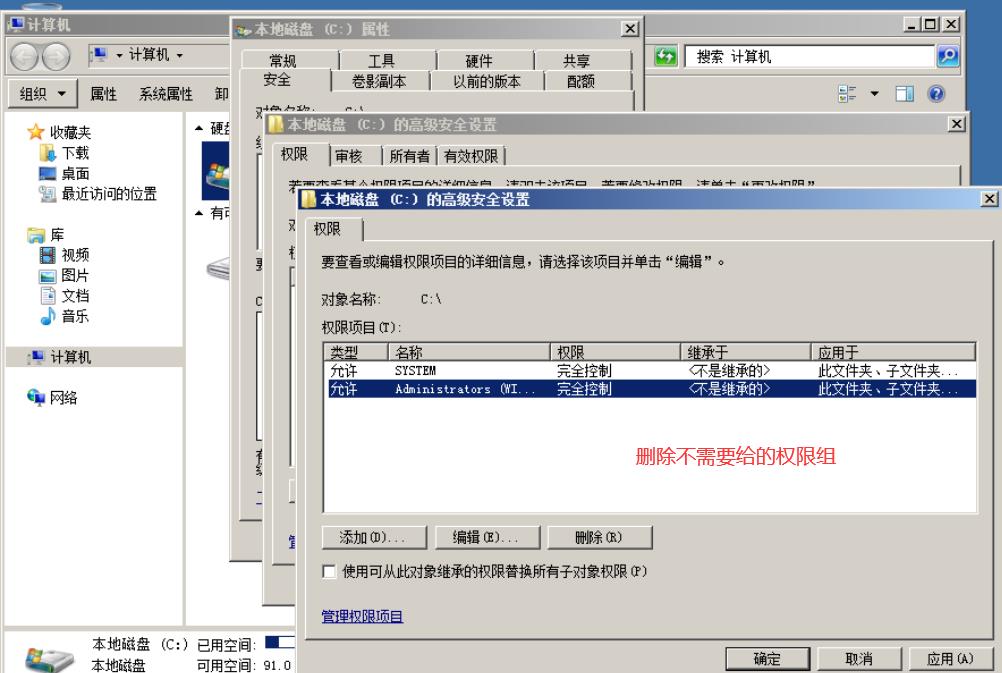

磁盘权限:

C盘只给administrators 和system权限,其他的权限不给,

其他的盘也可以这样设置(web目录权限依具体情况而定)这里给的system权限也不一定需要给,只是由于某些第三方应用程序是以服务形式启动的,需要加上这个用户,否则造成启动不了。右击c盘——【属性】——【安全】——【高级】——【更改权限】选中不需要的组,删除。Windows目录要加上给users的默认权限,否则ASP和ASPX等应用程序就无法运行(如果你使用IIS的话,要引用windows下的dll文件)。c:/user/只给administrators 和system权限

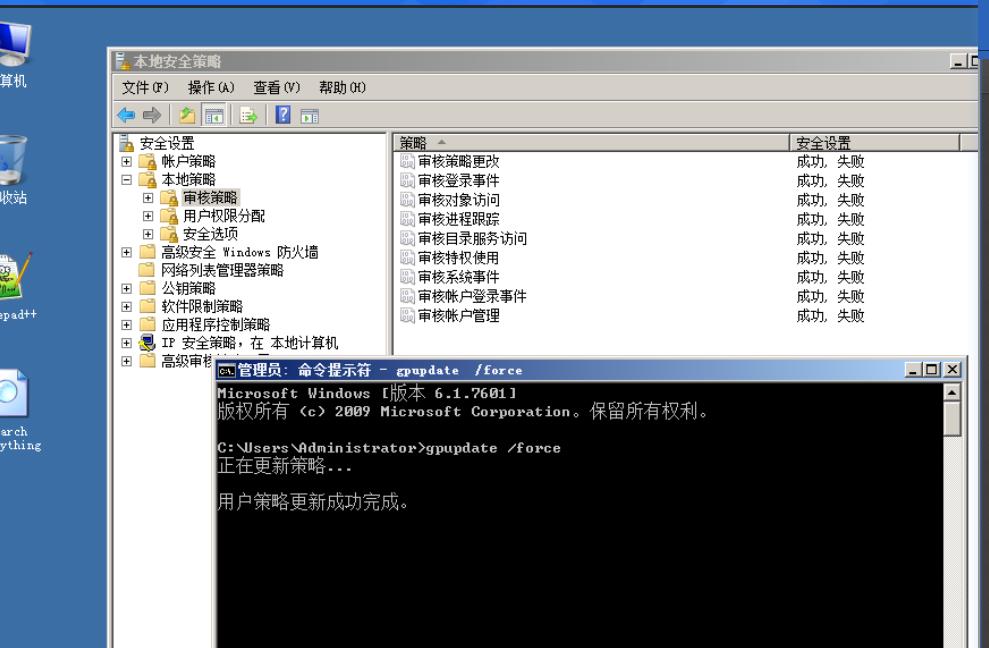

(三)安全审计

设置审计策略生效:

【运行】—【管理工具】—【本地安全策略】—【本地策略】—【审核策略】在cmd命令行界面中输入gpupdate/force命令,使设置立即生

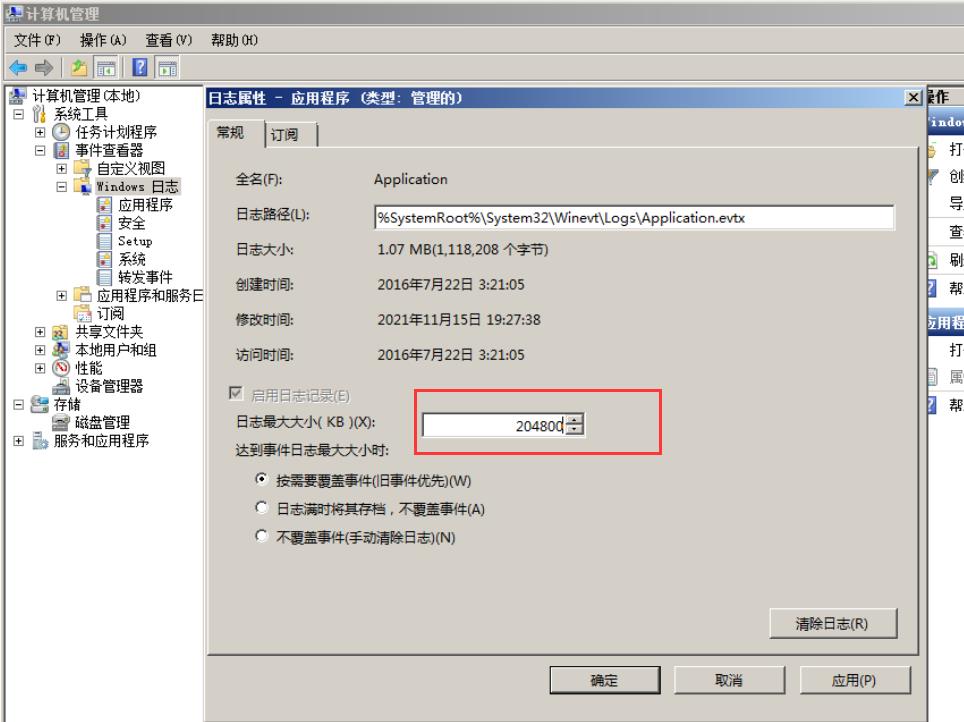

安全日志属性设置:

防止日志信息被覆盖,【开始】—【管理工具】—【事件查看器】—【Windows日志】,“应用程序”、“系统”、“安全”依次如下操作:

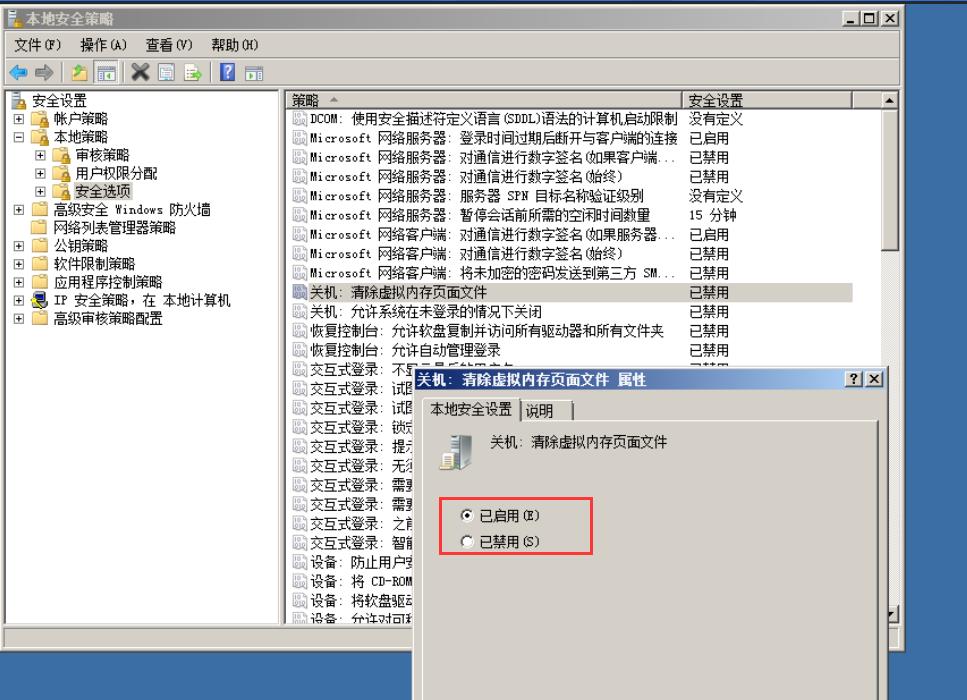

清除内存信息:

【开始】—【管理工具】—【本地安全策略】—【本地策略】—【安全选项】—关机:清除虚拟内存页面文件,设定如下所示

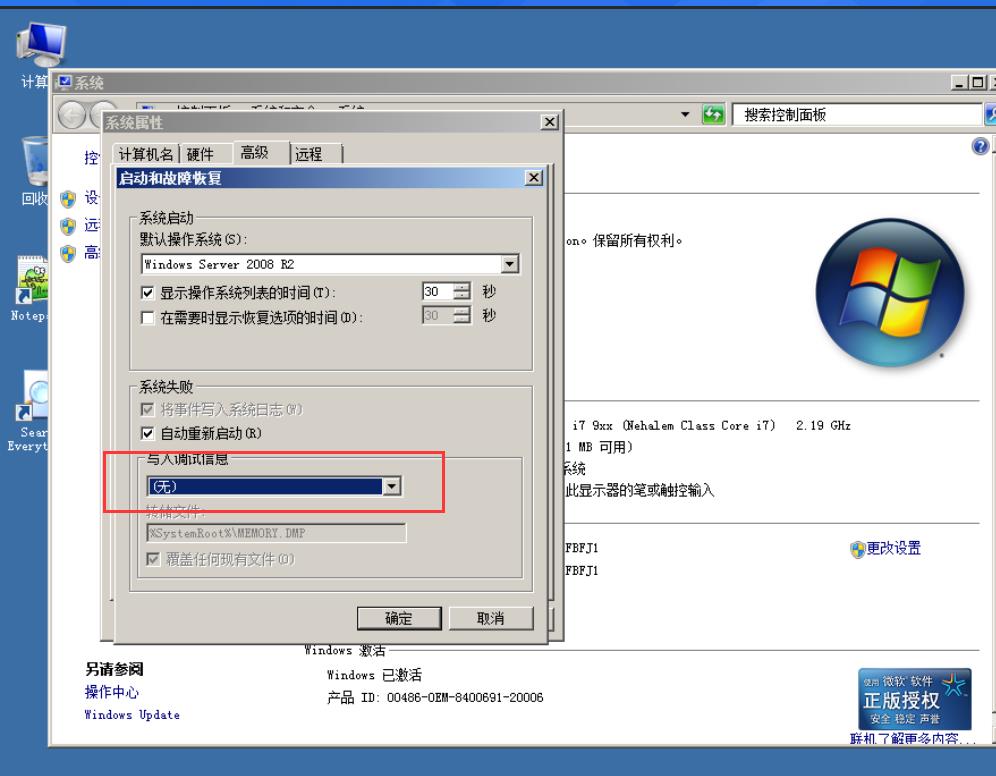

关闭调试信息:

系统启动失败时,为了分析启动失败的原因,内存信息会自动转储到硬盘中。其中数据对普通用户无用,及时清理存这些信息或禁止出错转储,防止外泄被黑客利用

【开始】—【计算机】—右键“属性”—【高级系统设置】—【高级】—【启动和故障恢复】—【设置

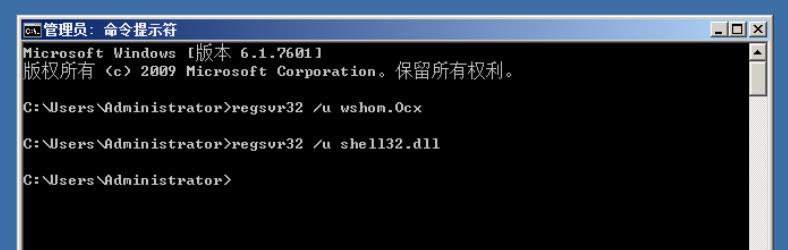

卸载冗余组件:

卸载WScript.Shell,Shell.application这两个组件,防止黑客通过脚本来提权。

win+R输入cmd

输入regsvr32 /uwshom.Ocx

输入regsvr32 /u shell32.dl

入侵防护

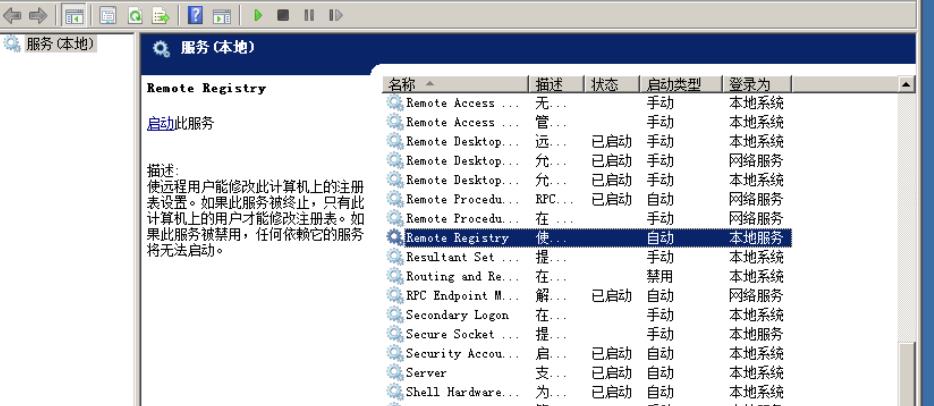

关闭不必要的服务:

【开始】—【管理工具】—【服务】,可禁用如下服务:

IPHelper (Ipv6技术启动类型:禁用服务状态:停止)

Remote Registry(Ipv6技术启动类型:禁用服务状态:停止)

Themes (主题管理启动类型:禁用服务状态:停止)

IPHelper:使用ipv6转换技术和IP-https提供隧道连接

Remote Registry:使远程用户能修改此计算机上的注册表设置,如果服务终止则只有此计算机上的用户可以修改注册表。

交流学习:

博客:http://www.kxsy.work

CSND社区用户名:告白热

以上是关于最实用的Windows安全加固手册的主要内容,如果未能解决你的问题,请参考以下文章

Windows应急响应和系统加固——Windows历年高危漏洞介绍和分析

WINDOWS服务器安全加固实战(适用于WINDOWS SERVER 2008 R2和WINDOWS SERVER 2012)