直接 root Android 设备,会「隐身」的恶意软件 AbstractEmu 正在偷偷作恶

Posted CSDN云计算

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了直接 root Android 设备,会「隐身」的恶意软件 AbstractEmu 正在偷偷作恶相关的知识,希望对你有一定的参考价值。

整理 | 梦依丹

出品 | CSDN(ID:CSDNnews)

“我就点一下,钱就没了”!手机不仅给我们带来便利,而且还记录着我们方方面面的信息,甚至是一言一行。正因此,它成了漏洞制作者、恶意软件黑客们的头部目标。

近日,国外信息安全公司Lookout Threat Labs研究发现一种名为AbstractEmu的新型root android恶意软件,Lookout研究人员将它命名为“AbstractEmu”,因为它可以在使用代码抽象和反仿真检查逃避监测。

无目的多渠道分发 影响17个国家/地区用户

AbstractEmu已分布在Google Play和主要的第三方商店,包括亚马逊应用商店、三星Galaxy Store等。目前已发现19个相关应用程序中包含该恶意软件,7个包含root功能,其中一个名为Lite Launcher的应用在Play上的下载量已过万。为保护Android用户安全,谷歌在收到Lookout通知后已经删除恶意程序,而其他应用程序商店有可能仍在分发。

此外,Aptoide、APKPure和其他一些鲜为人知的应用商店上也出现了它们的踪迹。虽然大多数乃英文编写,但Lookout也发现了一个使用越南语传播的实例。目前一共有17个国家/地区的人受到AbstractEmu的影响,其中美国人民受到威胁最大。

在发现的19个与恶意软件相关的应用程序中,大多数应用程序都伪装成了常用&使用工具类用程序,比如文件、密码管理器、应用程序启动器等。

Lookout研究员表示,在过去5年,具备root权限的恶意软件已很少见到。随着 Android生态系统的成熟,能够影响大量用户设备的漏洞越来越少。

尽管比较罕见,但root恶意软件是非常危险的,它可以使用五种不同的已知安全漏洞在智能手机上获得“root”权限,从而获得比更强大的系统权限,进而可以悄悄访问用户应用程序里的敏感数据,也可以安装其他恶意软件。

谁是幕后黑手?

那么这些root恶意软件的幕后黑手是谁?

虽然无法确切地说出这些幕后操作者,但Lookout分析到,首先他们是一群资源丰富且有经济动机的团队,他们的代码库和规避技术非常复杂,例如使用刻录机来记录电子邮件、姓名、电话号码和假名。其次,这些恶意软件与银行木马之间有相似之处,例如他们的应用程序分发和权限获取是无针对性的。

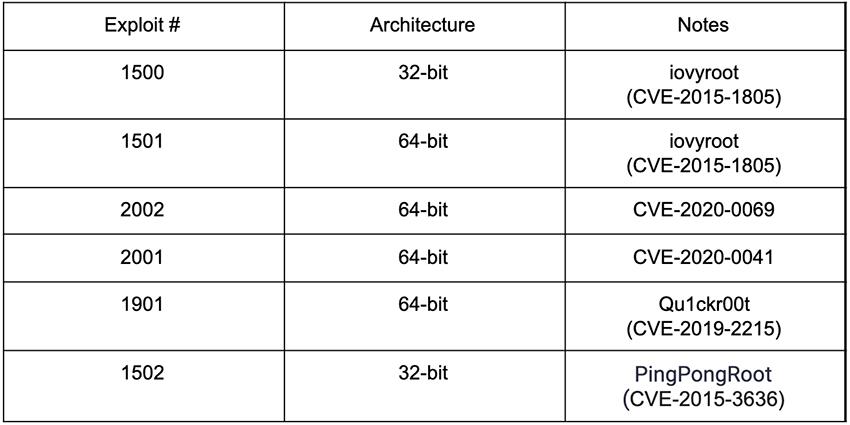

AbstractEmu利用的漏洞类型也非常现代,多为2019年和2020年的一些漏洞,它们尽可能多地指向目标用户,例如其中一个利用漏洞是CVE-2020-0041,以前从未被恶意软件利用;另一是CVE-2020-0069,这是在联发科芯片中发现的漏洞,搭载该芯片的智能设备已畅销数百万台。此外,他们还修改了 CVE-2019-2215和CVE-2020-0041的公开漏洞利用代码,以支持获取更多目标。

AbstractEmu是如何作恶的?

AbstractEmu在作恶之前,会采取一系列措施对自己进行不遗余力地“包装”,从而避免被检测到。其次,它的激活也非常容易,用户打开即激活,由于它们伪装地比较“成功”,很多用户在下载后便会与它们进行交互。

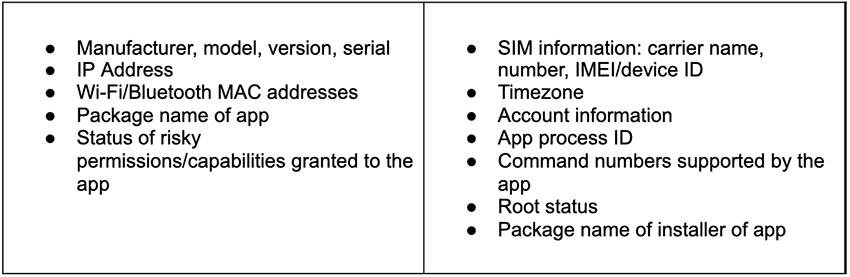

一旦应用被激活后,AbstractEmu首先会对设备进行真实与模拟检测,一旦设备通过初始分析,应用程序将开始通过HTTP与其命令和控制 (C2) 服务器通信,期望接收一系列JSON命令以执行。每个应用程序都包含它支持的硬编码命令。为了决定执行哪个命令,应用程序会向C2服务器发送大量数据,包括它支持的命令,以及设备数据,例如设备制造商、型号、版本和序列号、电话号码和 IP地址。

AbstractEmu 应用程序向 C2 服务器发送的数据

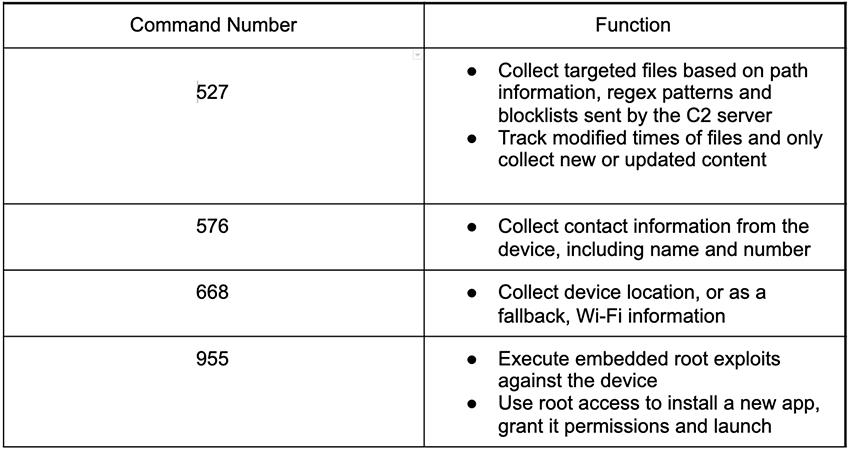

上番操作之后,AbstractEmu操作员就可以给恶意软件提供各种命令,例如获得root权限、根据文件的新旧程度或匹配给定模式来收集和窃取文件,并安装新的应用程序。

从 AbstractEmu 的 C2 服务器发送的总共四种不同类型的 JSON 命令

AbstractEmu如何root Android设备

第一步则是获取Android设备的root访问权限,通过root设备,AbstractEmu 恶意软件可以悄悄地与应用程序进行交互,修改应用程序的一些默认设置。

为确保能够顺利执行root操作,恶意程序会嵌入到root生成和完成之后的隐藏编码文件中——包括针对不同漏洞类型的二进制文件。默认情况下,这些二进制文件会按指定顺序执行官,但AbstractEmu 的C2服务器可以更改执行顺序。

AbstractEmu恶意软件默认执行的漏洞表

除了这些二进制文件之外,这些应用程序还包含三个编码的shell脚本和两个从 Magisk复制的编码二进制文件, Magisk是一种允许Android用户在其设备上获取root访问权限的工具。

在设备遭到root后,AbstractEmu会跟踪通知,截取屏幕和录制视频来阻止设备重置密码。

Lookout研究人员表示,root Android或越狱ios设备仍然是完全破坏移动设备的最具侵入性的方式。

如何做好防护?

面对各种恶意程序跟木马病毒侵袭,作为普通用户该如何做好防护呢?首先,无论是Android还是iOS操作系统,用户尽可能地升级到最新版本;其次,切勿对系统进行“越狱”和“root”操作;第三,尽可能地在正规渠道下载各种APP,来路不明的链接切勿点击。当然,也欢迎大家留言献计献策。

参考链接:

https://blog.lookout.com/lookout-discovers-global-rooting-malware-campaign

往期推荐

点分享

点收藏

点点赞

点在看

以上是关于直接 root Android 设备,会「隐身」的恶意软件 AbstractEmu 正在偷偷作恶的主要内容,如果未能解决你的问题,请参考以下文章

[Android] [ROOT] Magisk(魔术师/面具) 设置以及必装模块的安装