Linux的密钥对的方式登录方式

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Linux的密钥对的方式登录方式相关的知识,希望对你有一定的参考价值。

一、密钥的方式登录设备。

一般情况下,我们都是使用账号和密码登录设备,但是,会有个问题。那就是,在批量管理的情况下,你可能每次做相关配置,对所有设备,都账号和密码登录一遍。所以,需要密钥对方式登录设备,所谓密钥对,就是产生一对密钥,一个是私钥,一个是公钥。私钥加密,公钥加密。我们一般会使用Xshell和SecureCRT生成密钥对,私钥保存给自己,公钥上传给服务器。做好相关配置,就能密账号和密码的方式登录设备。下面看具体操作

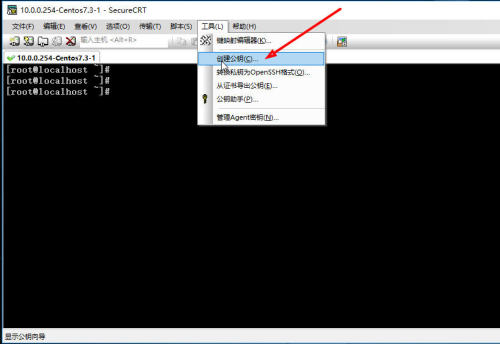

先看SecureCRT怎么使用:

第一步:创建密钥

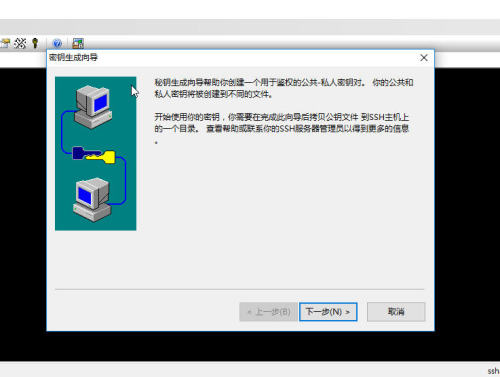

选择下一步:

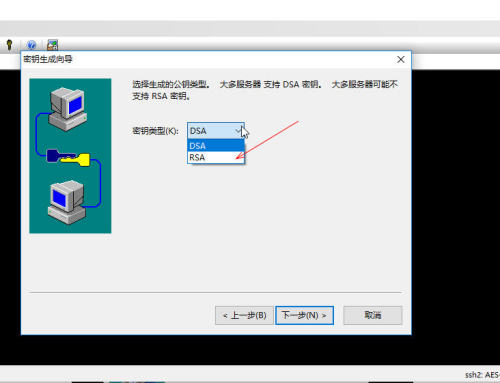

选择RSA:我个人习惯使用RSA的认证方式

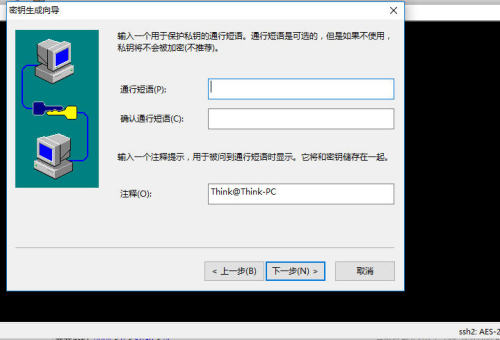

继续下一步,可以填写内容,我一般下一步这里:

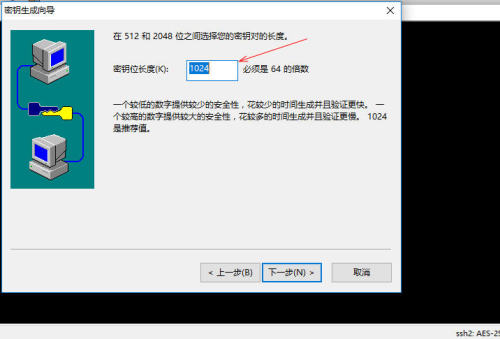

选择默认1024就可以,如果希望密钥长度更长,可以填写2048

这个时候,开始生成密钥。

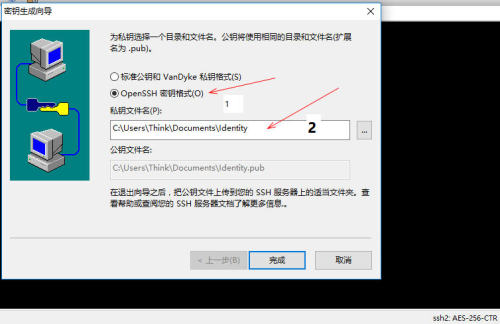

选择OpenSSH密钥格式,以及图2是私钥和公钥存放在你本地的目录。最后,点击完成。生成密钥。后面步骤,全部选择是。就可以。

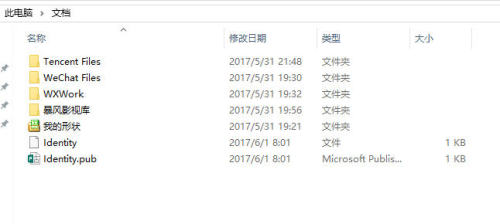

然后去上图2中的目录下,找到

找到identiy.pub这个公钥文件,使用word打开,复制里面的内容。这个就是公钥产生的内容。然后登陆你需要登陆的服务器。把公钥放在服务器上。

下面是服务器的相关操作:

[[email protected] ~]# mkdir -p /root/.ssh

[[email protected] ~]# vi /root/.ssh/authorized_keys

里面的内容:就是上面identiy.pub里的内容

[[email protected] ~]# cat /root/.ssh/authorized_keys

sh-dss AAAAB3NzaC1kc3MAAACBAPC8tHlLxeQCcoFAdjUMd6fQXqfeMj51fwH1WWdfSW9lrhSnjbrsF91kusI3igTeKaqqxaHImmTcpQk/ZI9rugtaklc32UspM+asBsXgvU8rnUj7JkT9UwOSDPGcUU9mDS9G9rXcxTKlBq9OMHaIJ1JNH6qsa/xO/VeJtM+eB1Y7AAAAFQCMlZ5kBTn7T1Pm6x5asV/XfQqQKwAAAIEA3eNt12Q7hO0pTWO8alGvkkzc6OVJ6eIKnznCaNKoNdXOiH3qwOGoxoqRUfBbWXo7b8sz/Wo2oZ1v/Y/NE2LkNhmgUzgiBKr4QqXHgO9UczMAkE7Fxx50r7U4GtmJoNwY5f0YysVd7cBCX2c5KXKzOAW5E709BMxfDvSUj19vAt4AAACAAhf4ZY09/qoeCSqCJ6cfrV1poKYBvjXGDICArRGBEJLcuvdNOFc9Hmk9UK+Ph2mdVrYNVmSziAy1n5TYrZZgKdAqvmH/aS+cJVt91l2U4z4aLEpW+Qz3zKjE7ce1RWqwuitqXHcQthsWZ5czsk3G5OvPGY++K8Y/KHAjaVL7BhA=

最后别忘了修改权限为700

[[email protected] ~]# chmod 700 /root/.ssh/

好了,到此,大功告成,最后,可以重新使用SecureCRT重新登录,你会发现,不用再使用账号和密码的方式了。不过,最好要重新创建会话。如果发现,不能实现,可以考虑下,是不是,iptables,或者selinux的问题,最后,也要考虑下网络的问题。谢谢。

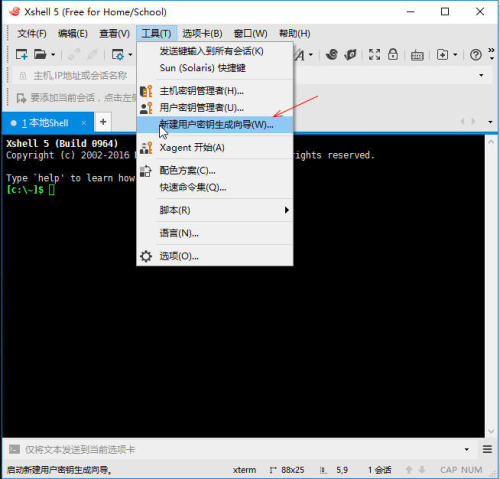

下面看下Xshell的方式。

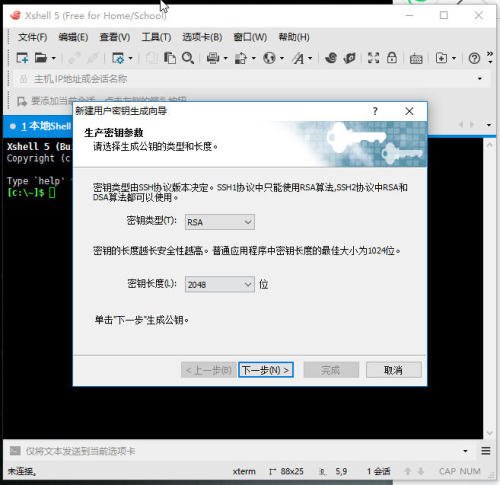

1.点击Xshell菜单栏的工具,选择新建用户密钥生成向导,进行密钥对生成操作。

选择下一步,继续

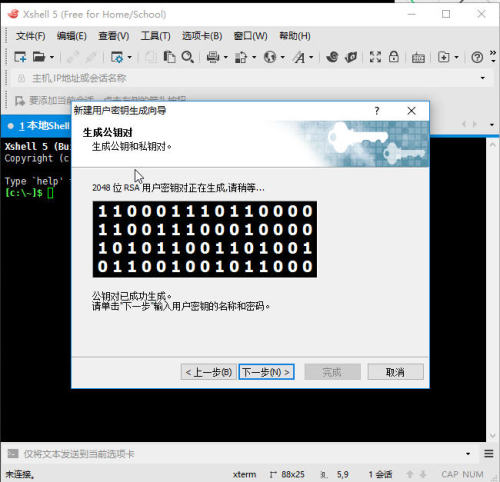

生成密钥对,然后选择下一步

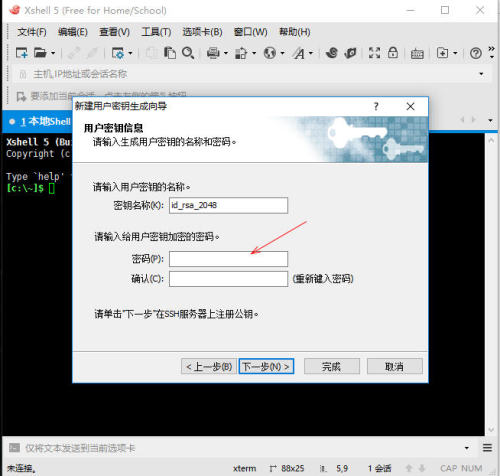

这里密码,可以填,也可以不填,老师建议填,我一般不填。然后选择下一步:

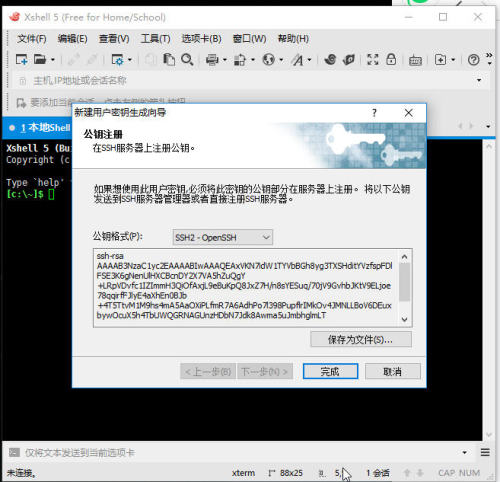

产生公钥

然后把公钥的内容,复制到你的服务器/root/.shh/authorized_keys里面。

再此服务器配置方式参考上面。

总结:

1.如果是root登录,/root/.ssh/authorized_keys里面,放置公钥内容。

2.如果是普通用户,比如是wangtaoc,内容就在/home/wangtaoc/.ssh/authorized_key

3.还有跳板机的应用。也使用这个原理。后面会总结

4.还有批量分发,也使用这个原理。

以上是关于Linux的密钥对的方式登录方式的主要内容,如果未能解决你的问题,请参考以下文章