计算机发展史31-40

Posted 夜色架构师

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了计算机发展史31-40相关的知识,希望对你有一定的参考价值。

31:网络安全

机密性,完整性,可用性

威胁模型 增加PIN码

生物特征(有时失效)

系统安全性的一个秘诀是“安全内核”,或者可信任计算基础 ,保证安全的最小操纵软件集

32:黑客入侵计算机系统

网络钓鱼 电子邮件

解决密码输入错误次数过多自动锁定的黑客方法:NAND镜像

新的可利用的错误,软件无法识别,称为零日漏洞

33:

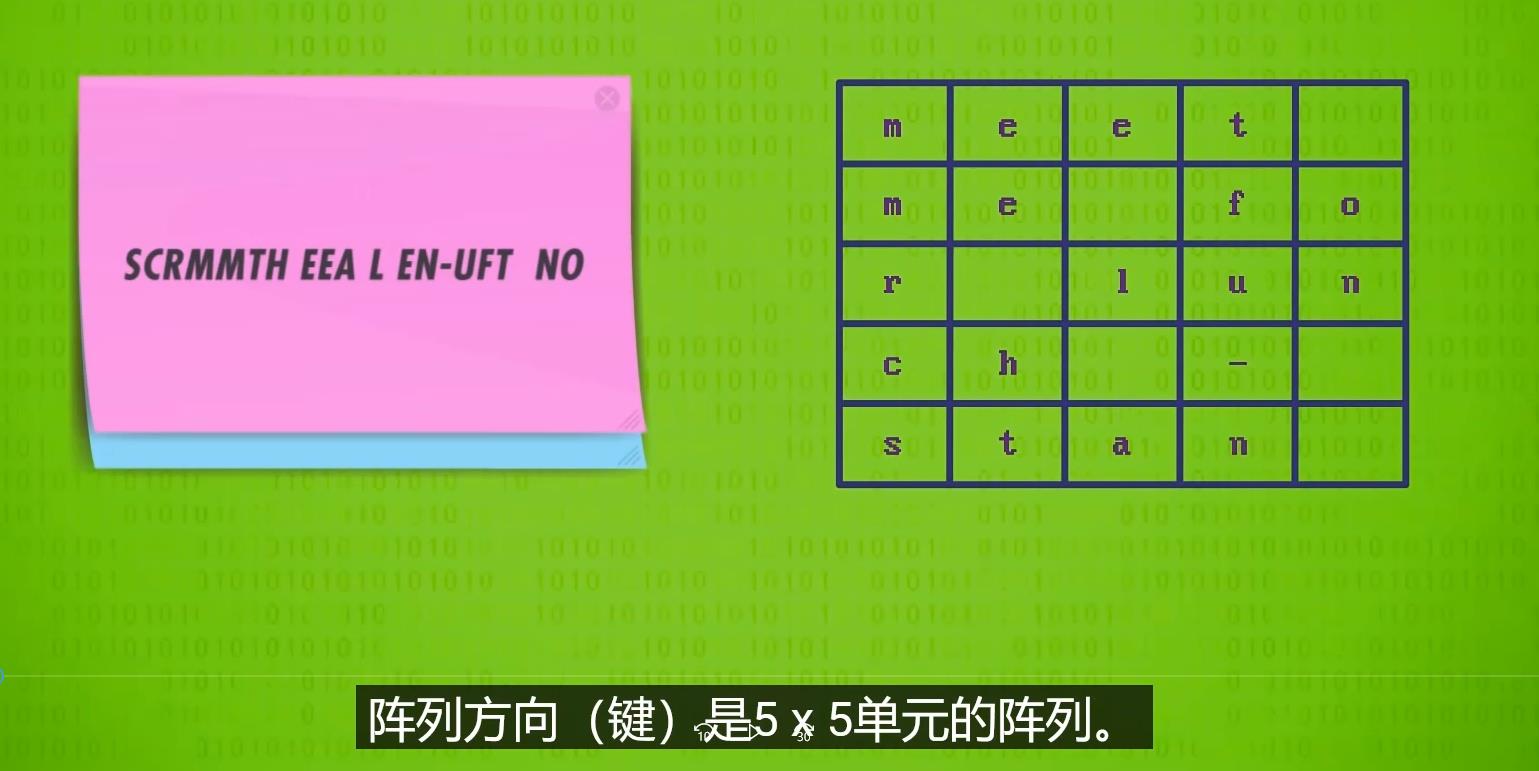

密码术来自密码和图形,大致翻译为写秘密,将纯文本化为密文

凯撒密码,根据某种转换方式替换

替换密码

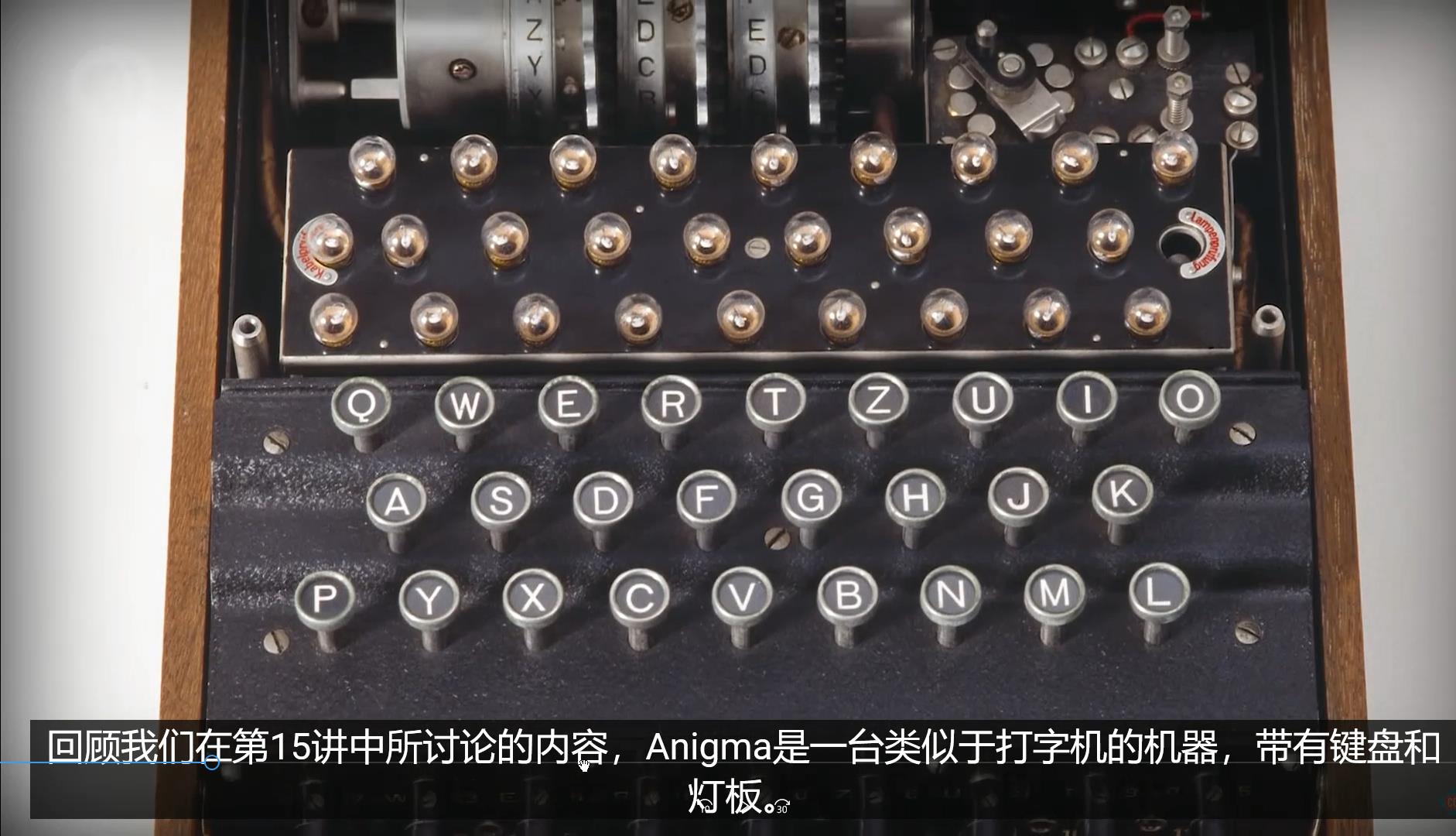

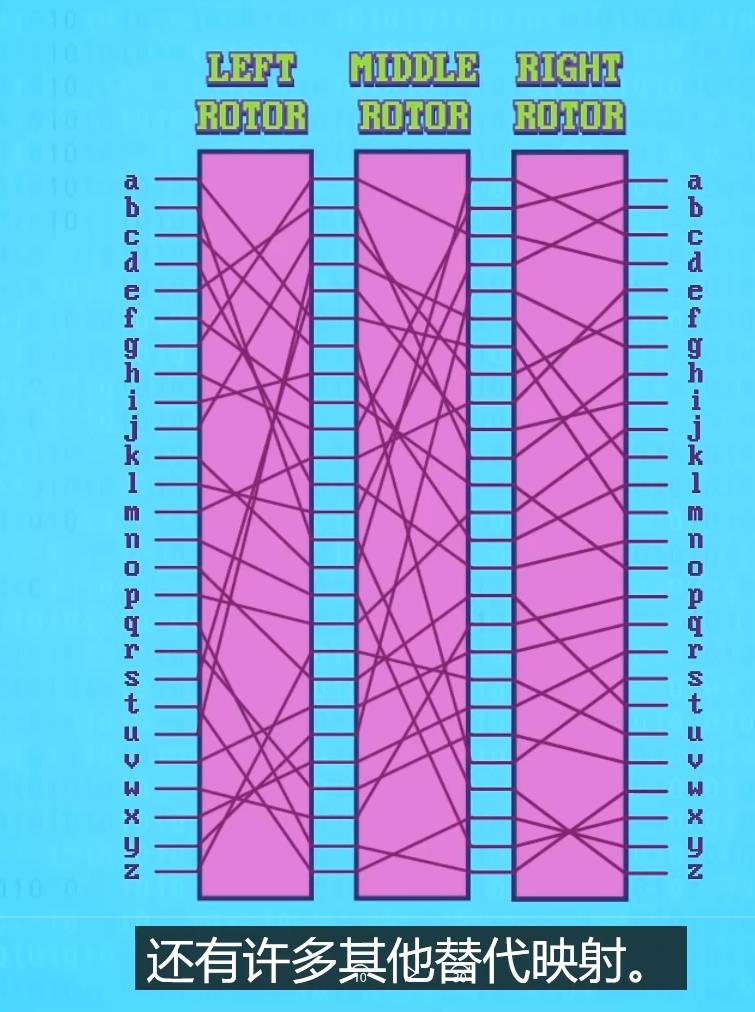

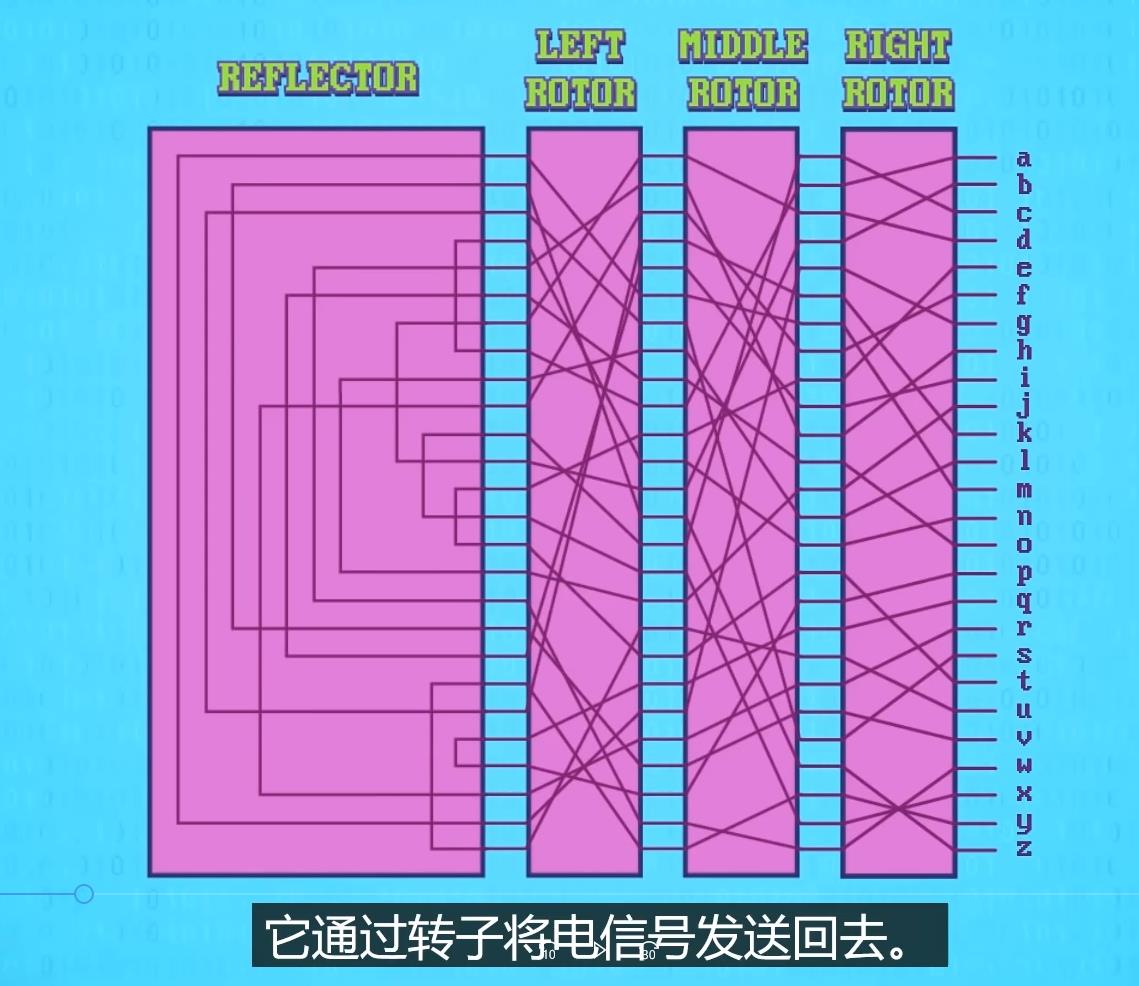

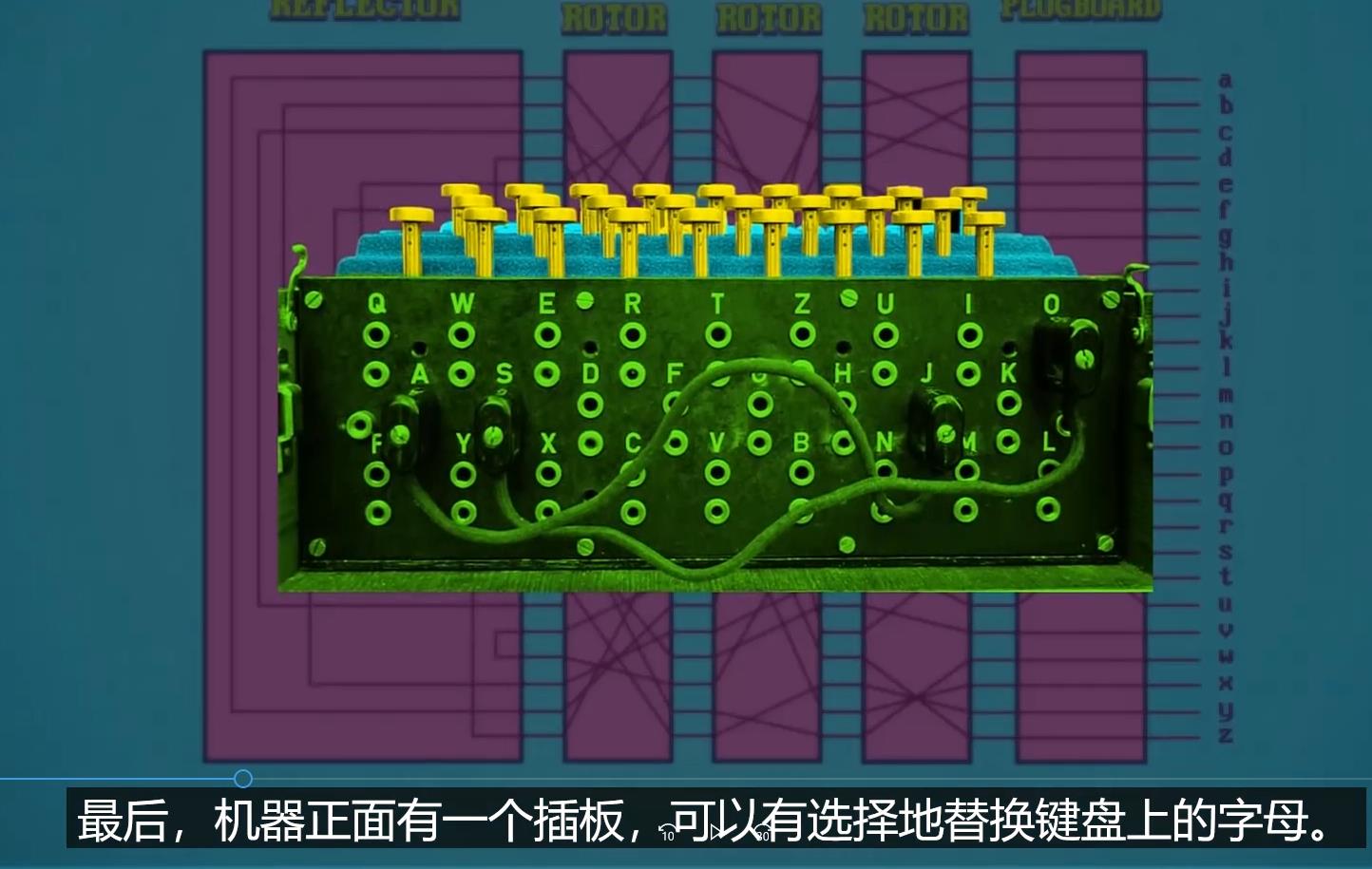

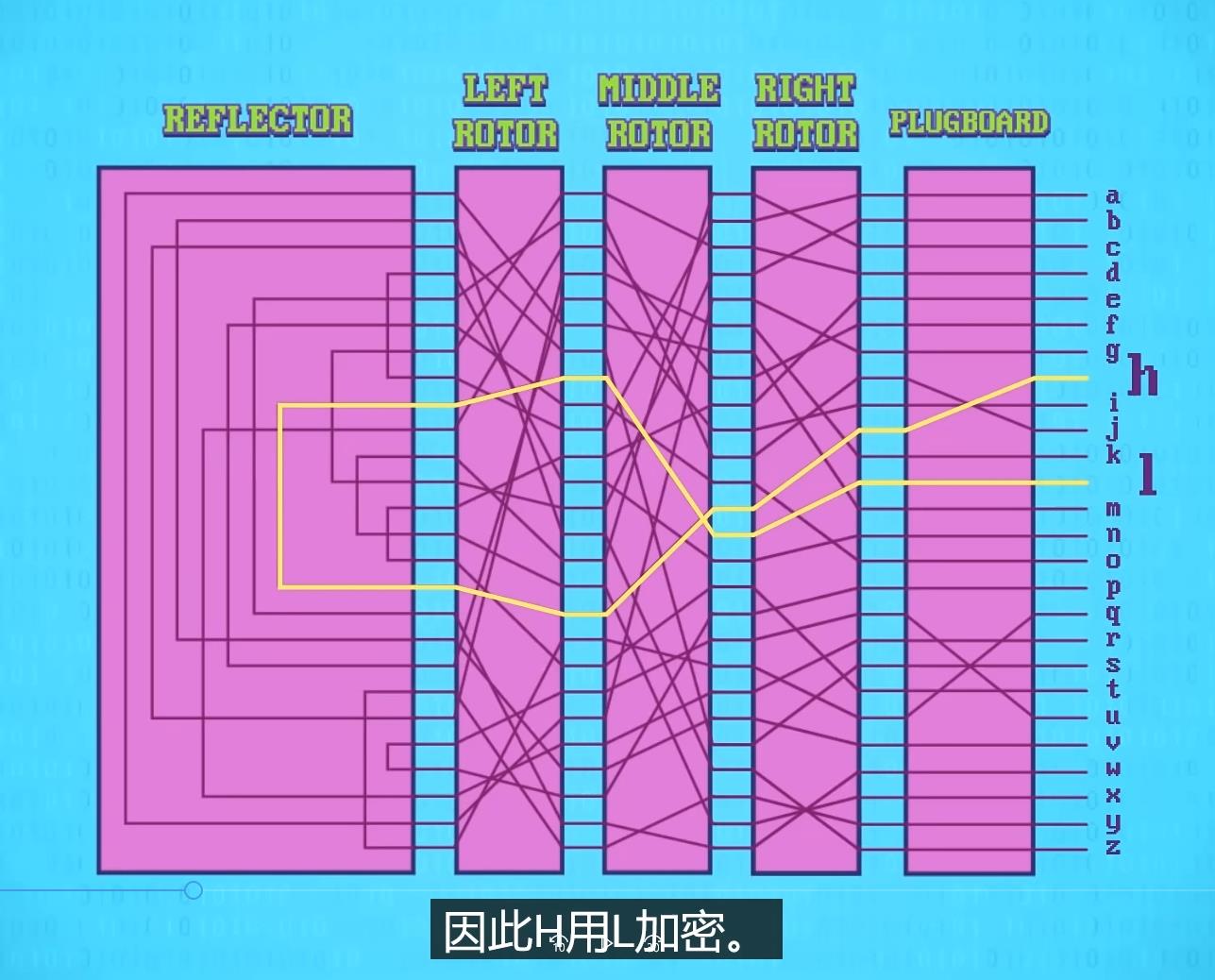

Anigma加密机

最后一层加密

回路可以双向流动,加密解密相同配置但是字母本身无法加密

软件密码 :DES最初使用56位长的二进制密钥

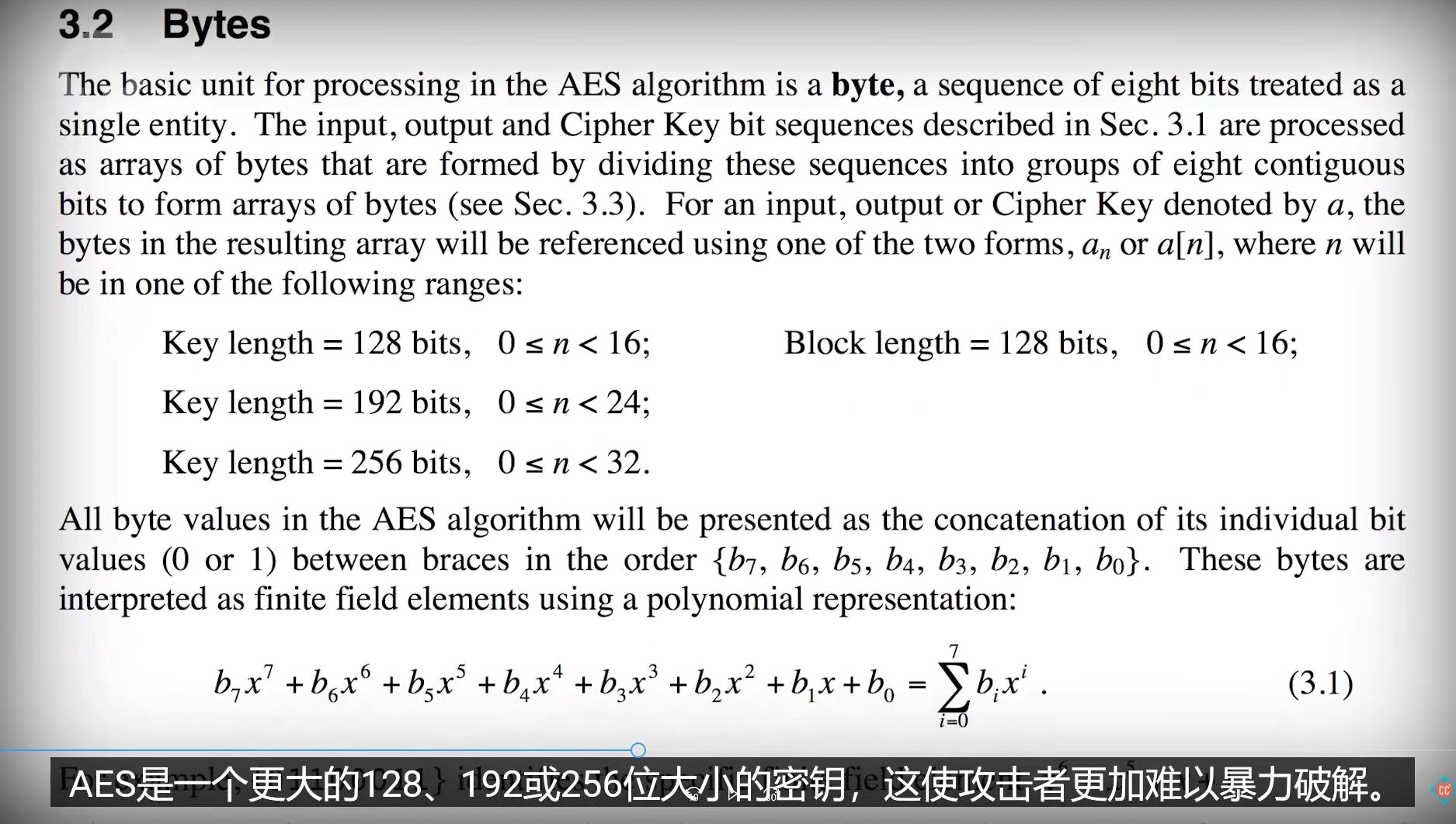

AES密码

ARS将数据截断为16个字节的块,然后根据键值应用一系列替换和置换添加其他操作以使得消息模糊,并对每一个块重复此过程10次以上

128位是为了平衡性能

Diffie-Hellman密钥交换,数学的单向函数,交换共享密钥,对称加密

34:智能程序

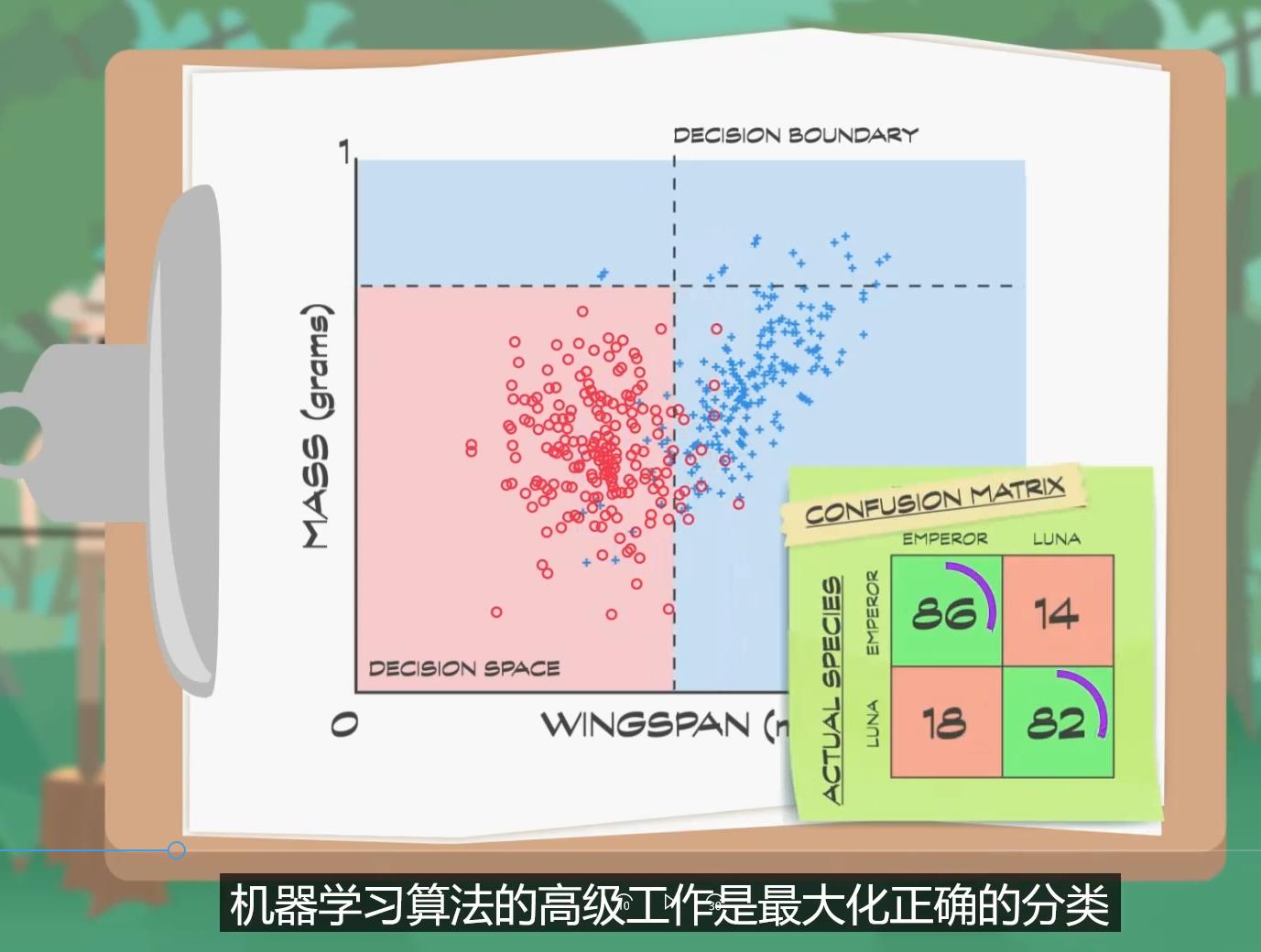

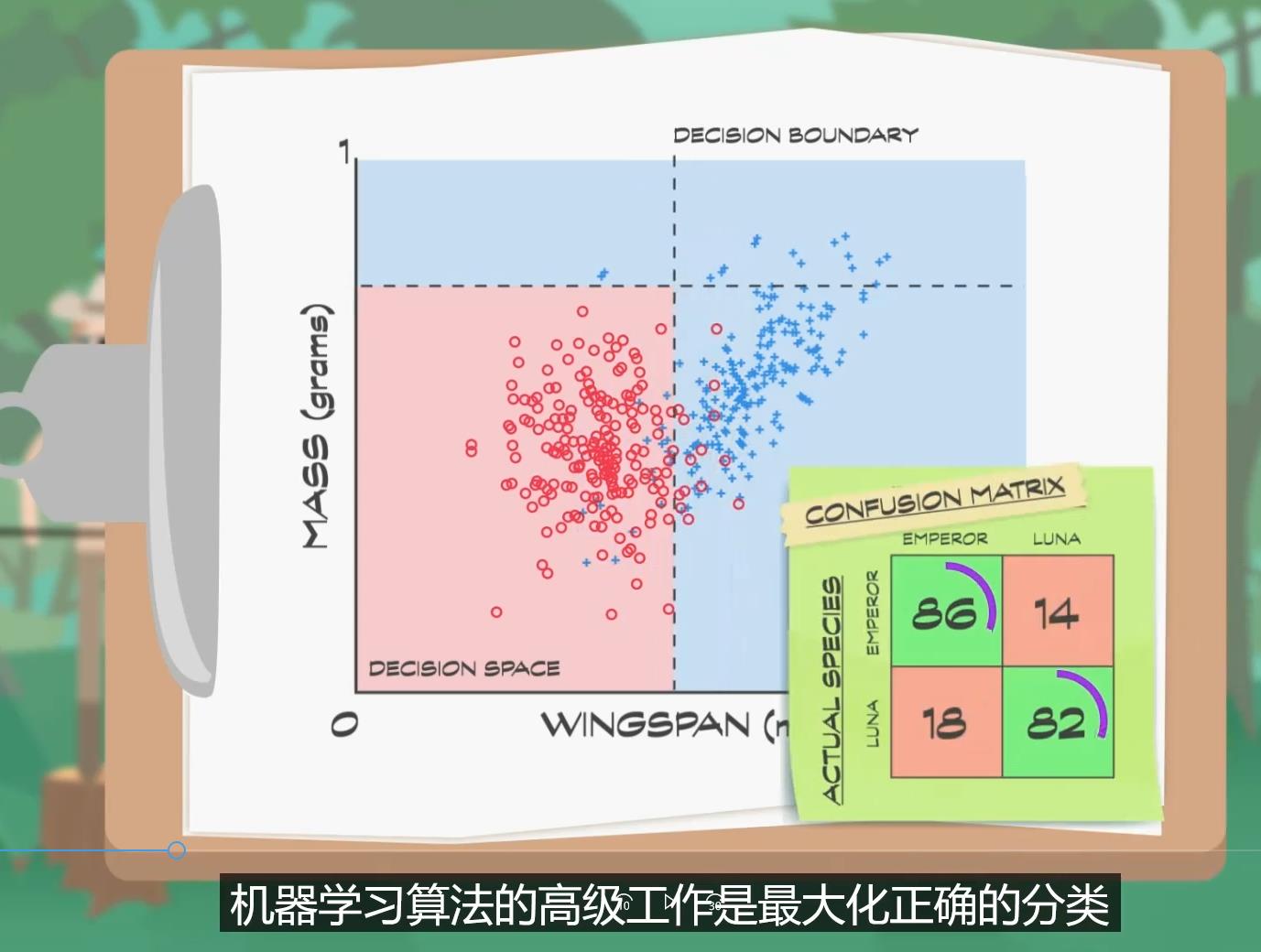

分类器,机器学习,标记数据:专家,机器学习算法:找到最佳分离

决策空间,决策边界的合理划分

深层神经网络

35:计算机视觉

颜色跟踪不经常使用

两个边缘增强的内核称为Freewit运算符,并以其为发明者的名字命名

早期具有影响力的算法基础称为:VIOLA-jONES 人脸检测

卷积神经网络不需要很多层,但是它们通常存在以识别复杂的对象和场景

36:计算机具有理解语言的能力

自然语言处理(NLP)创建,结合计算机科学和语言学的跨学科学科

语音交互

37:机器人

机器人一词在1920捷克戏剧中首次使用,指的是一个android角色

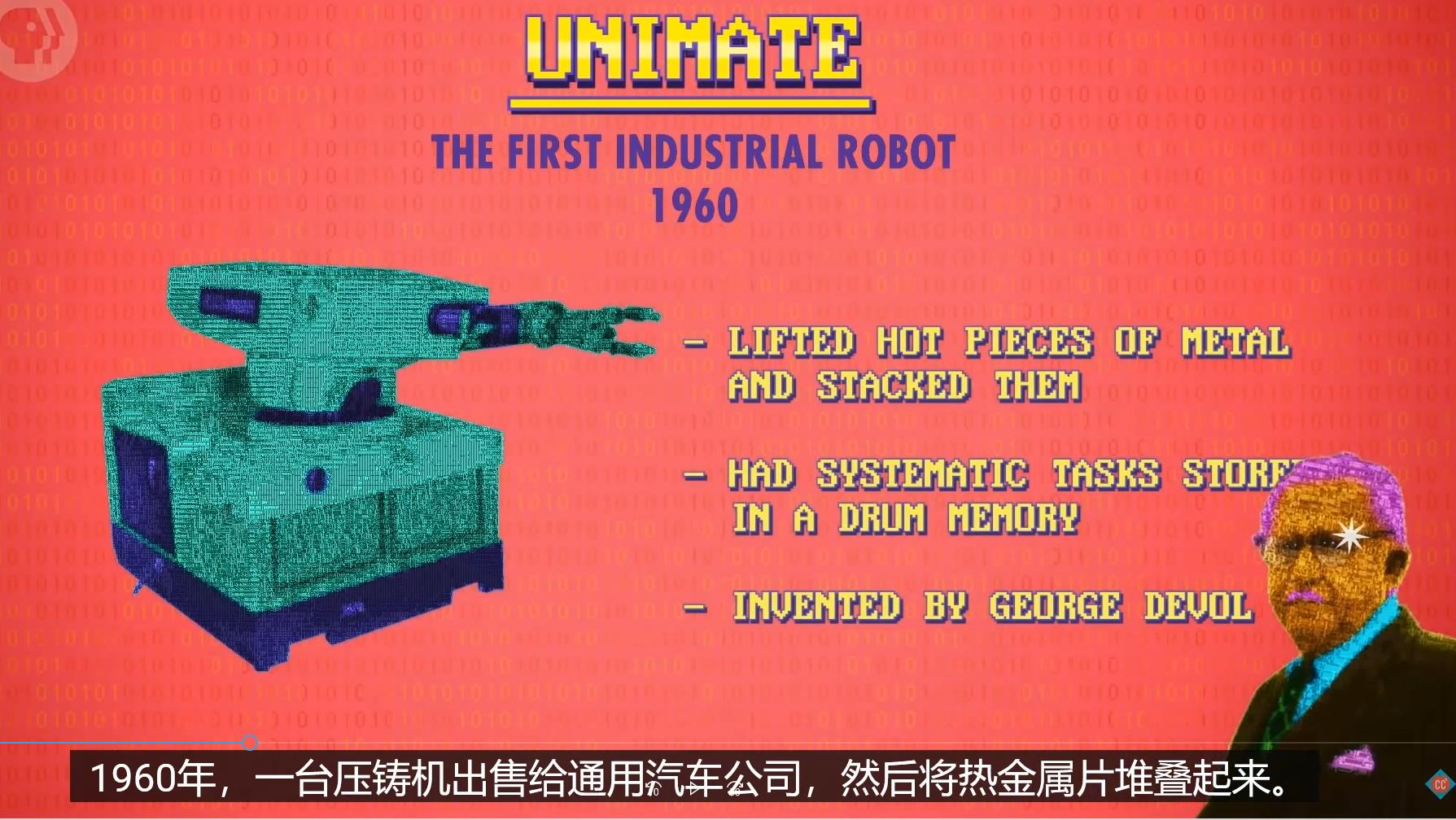

第一台计算机控制的机器在1940年后期,该计算机数控(CNC)可以运行一个程序,指导其一系列任务

数控机床

第一个商业部署是称为可编程Unimate工业机器人 # 38:块化应用

# 38:块化应用

界面设计:行为归纳

计算机辅助通信CMC

计算机视觉和图形软件,凝视增强

39:计算机教育

《MOOC》兴起

人工只能驱动的系统:学习系统

贝叶斯知识:将学生的知识视为一组变量

40:完结!

AL技术开辟的全新的世界

人工智能是否超过了人类的智慧?

工作由于自动化消失很多

生物学->数字化

计算机还有很长的路…

以上是关于计算机发展史31-40的主要内容,如果未能解决你的问题,请参考以下文章