BUU 302重定向php代码审计文件包含漏洞-[极客大挑战 2019]Secret File

Posted 1vyyyyyy

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了BUU 302重定向php代码审计文件包含漏洞-[极客大挑战 2019]Secret File相关的知识,希望对你有一定的参考价值。

一、题目

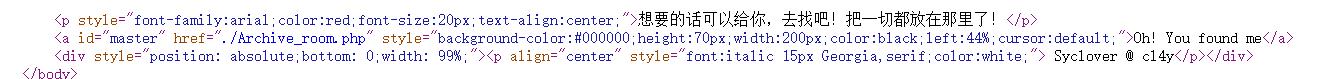

碰到这种黑页面第一时间扒源代码

发现提示页面 ./Archive_room.php

点进去

果然还有一关,应该快了吧,点进SECRET

我 **********

源代码里面啥都没了

二、解题

没事儿抓抓包,说不定有线索呢

这里我们用BP抓到了点击SECRET按钮时的包

可以看到这个包的Status是302,即它被重定向了

302重定向经常被用于做url劫持,黑帽seo技术中,而且百度在处理302重定向技术还不成熟,经常将它纳入到黑帽seo的范畴中,而google对这方面识别处理就完善了许多。所以302重定向在现阶段的搜索引擎技术中,还是容易导致网站降权的,尽量不用。但从seo、网站优化方面来说是弊大于利。 (来源:百度百科)

在响应里面发现 secr3t.php

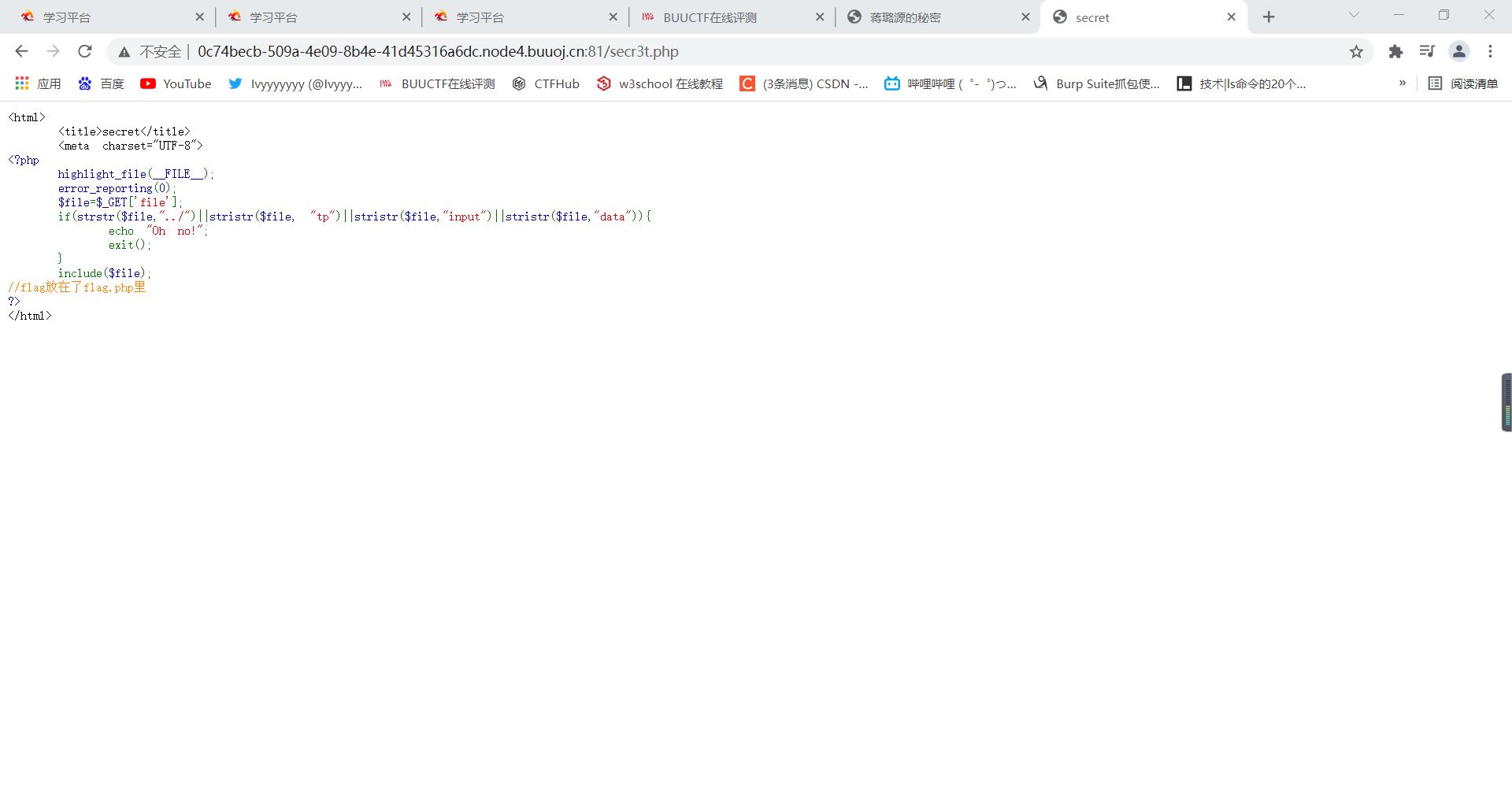

......又到了代码审计环节:

<html>

<title>secret</title>

<meta charset="UTF-8">

<?php

highlight_file(__FILE__);

error_reporting(0);

$file=$_GET['file'];

if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){

echo "Oh no!";

exit();

}

include($file);

//flag放在了flag.php里

?>

</html>

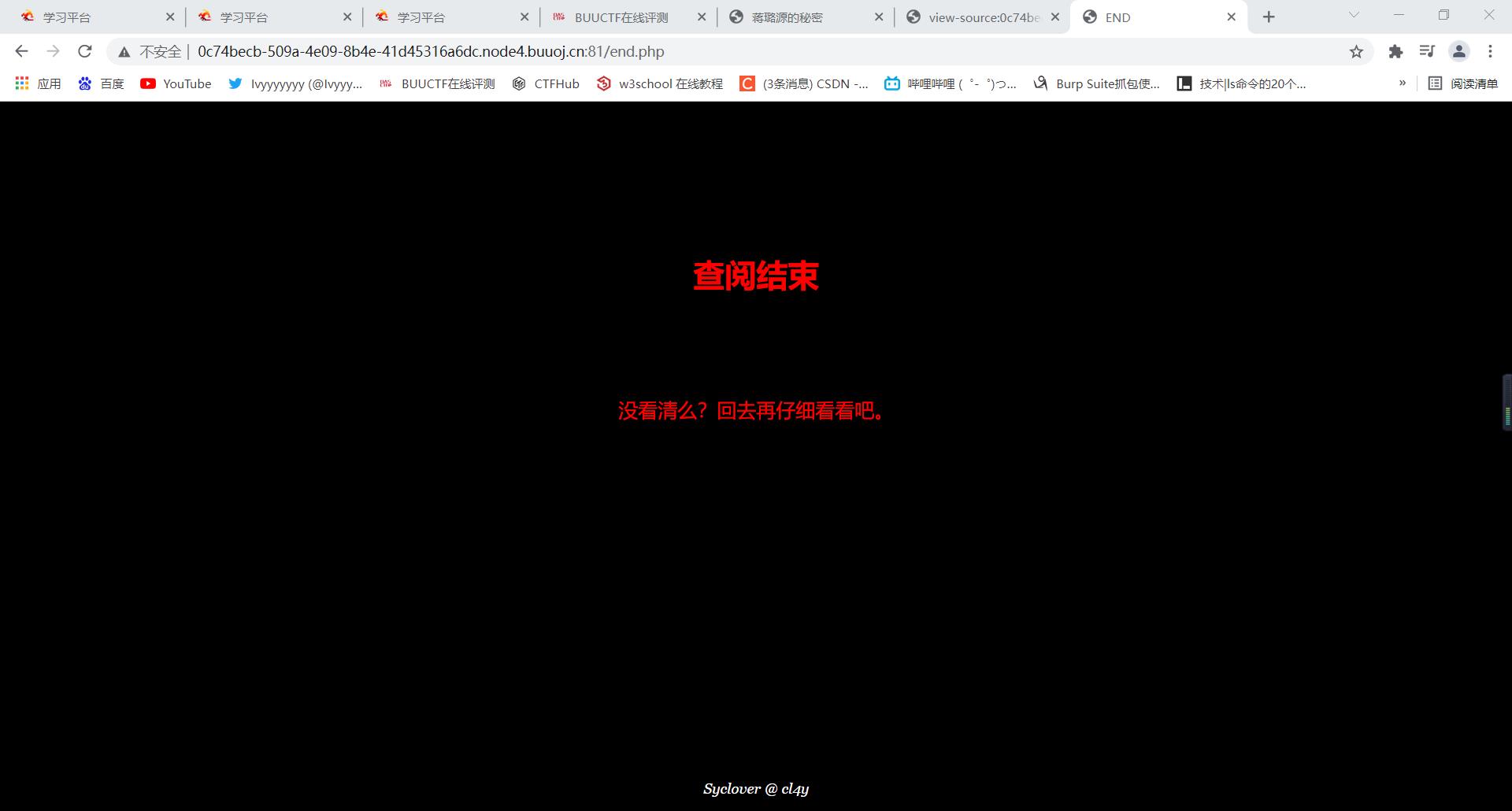

直接访问 flag.php 试试

果然没那么轻松

这时看到include(),我们想到了利用php://filter伪协议读取文件

使用hackbar构造payload:

得到了base64编码后的一串字符,解密后拿到flag

三、总结

这题一层一层剥出来,挺有意思,不过涉及到的几个知识点都是一下就出来的,总的来说拐的弯多,难度不大

以上是关于BUU 302重定向php代码审计文件包含漏洞-[极客大挑战 2019]Secret File的主要内容,如果未能解决你的问题,请参考以下文章