漏洞发现爬虫特扫&Burp插件自动化&白盒扫描

Posted 遗憾zzz

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了漏洞发现爬虫特扫&Burp插件自动化&白盒扫描相关的知识,希望对你有一定的参考价值。

一、网络爬虫项目演示测试

crawlergo&rad&burpsuite&awvs爬虫的对比

参考程序员启航的博客:https://blog.csdn.net/aaahtml/article/details/113174227

1.crawlergo

crawlergo是一个使用chrome headless模式进行URL收集的浏览器爬虫。它对整个网页的关键位置与DOM渲染阶段进行HOOK,自动进行表单填充并提交,配合智能的JS事件触发,尽可能的收集网站暴露出的入口。内置URL去重模块,过滤掉了大量伪静态URL,对于大型网站仍保持较快的解析与抓取速度,最后得到高质量的请求结果集合。

安装:需要下载chromium以及linux环境

地址:https://github.com/0Kee-Team/crawlergo

2.rad

rad,一款专为安全扫描而生的浏览器爬虫

运行rad

rad.exe -t http://192.168.111.131/dvwa/index.php

3.avws

Acunetix一款商业的Web漏洞扫描程序,它可以检查Web应用程序中的漏洞,如SQL注入、跨站脚本攻击、身份验证页上的弱口令长度等。它拥有一个操作方便的图形用户界面,并且能够创建专业级的Web站点安全审核报告。新版本集成了漏洞管理功能来扩展企业全面管理、优先级和控制漏洞威胁的能力。

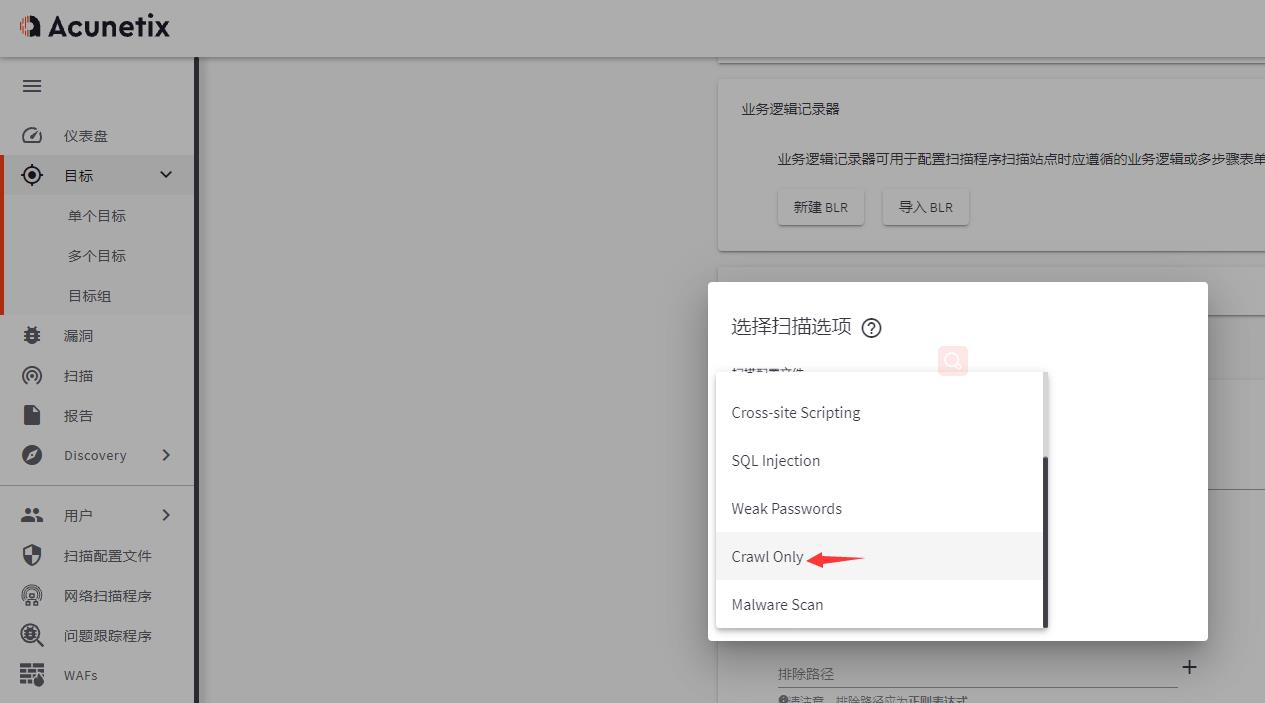

这里选择爬虫扫描

二、AVWS&burp&sqlmap爬虫扫描

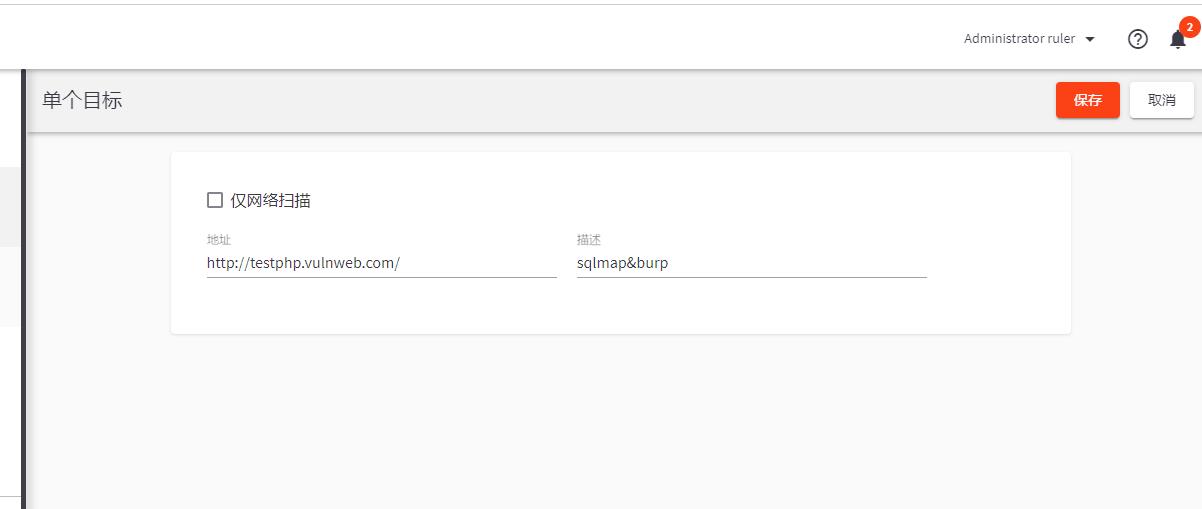

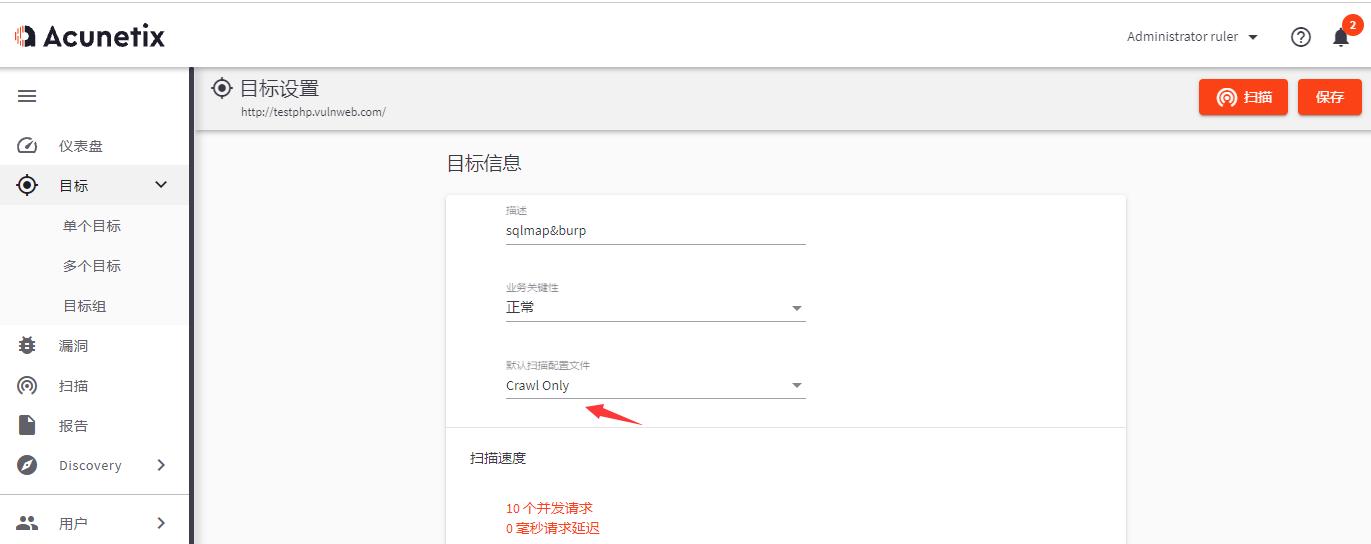

1、利用Awvs配置代理联动Burp爬虫

选择爬虫扫描

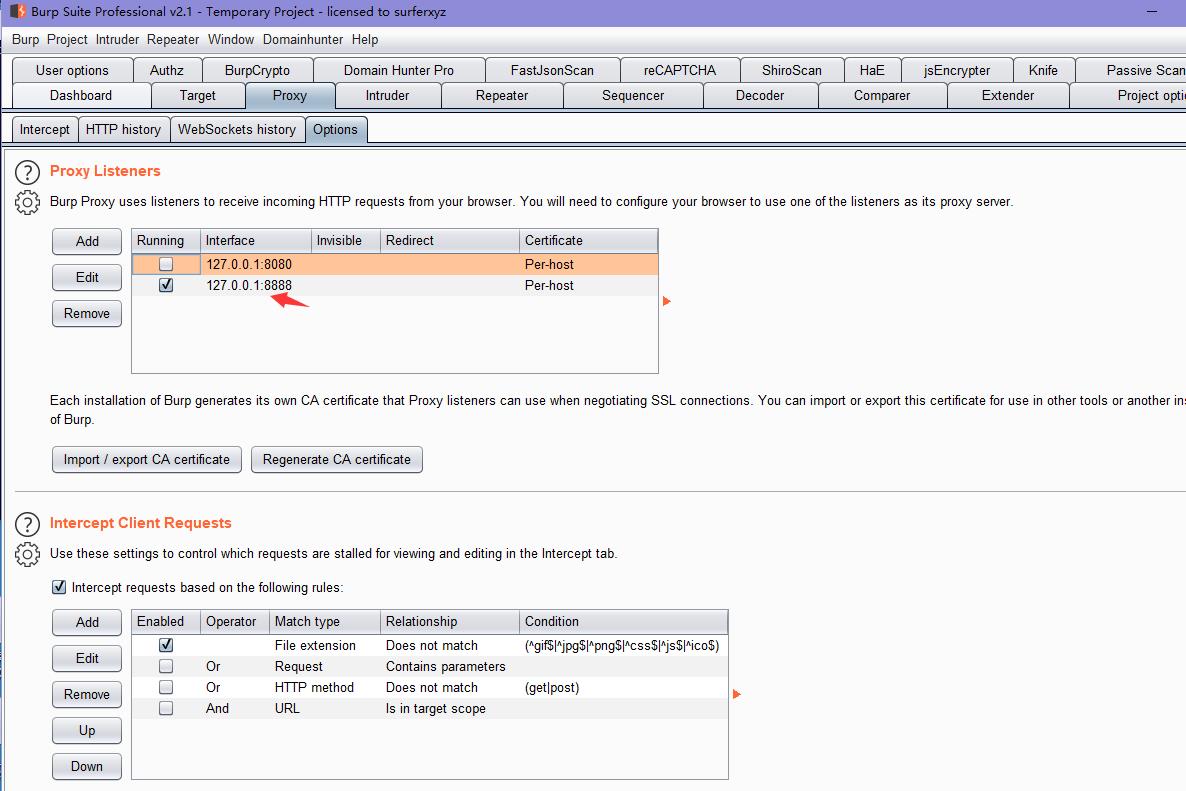

选择好代理设置

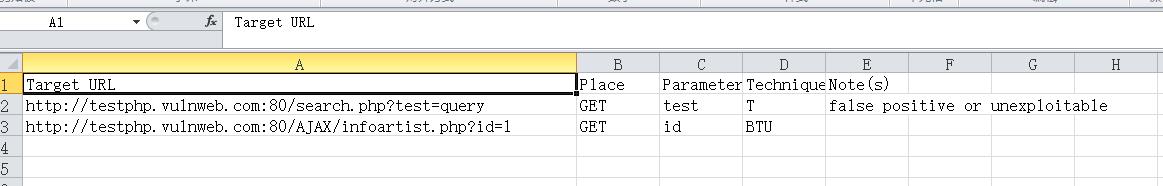

把爬虫的请求保存到文本中

接着使用sqlmap对文本中的请求快速扫描

python sqlmap.py -l .\\avws_sqlmap.txt --batch -smart

跑完之后我们去康康结果

发现是存在注入的

三、Burp-Suite安装插件扫描&灯塔配合goby

1.Burp-Suite插件项目地址:https://github.com/Mr-xn/BurpSuite-collections

Burp-Suite-collections,BurpSuite 相关收集项目,插件主要是非BApp Store(商店)

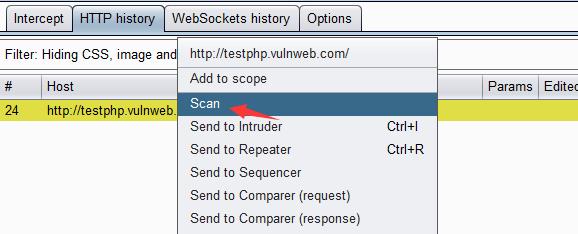

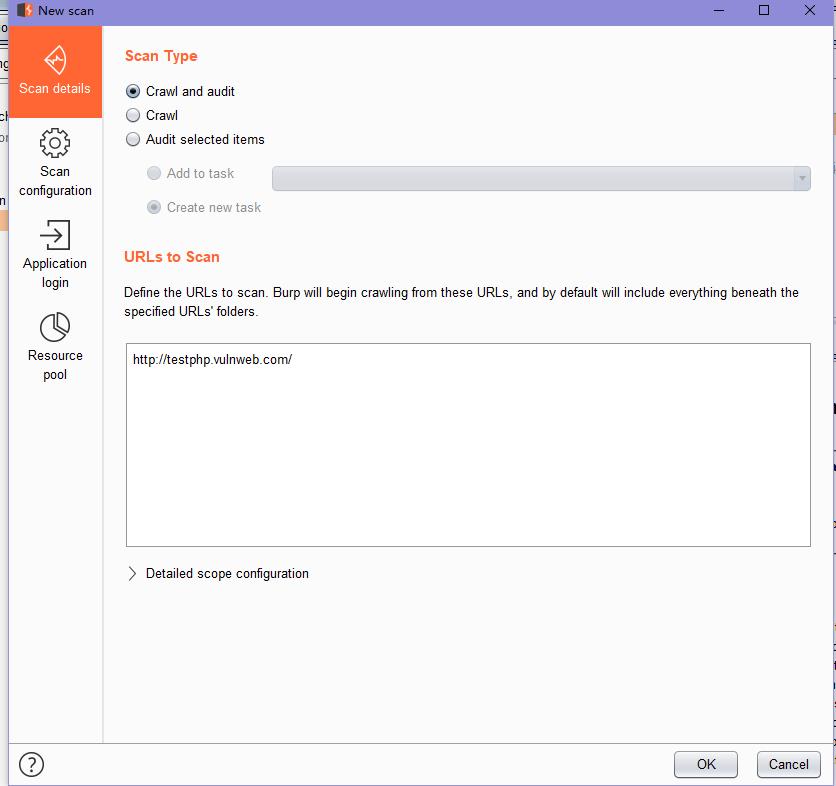

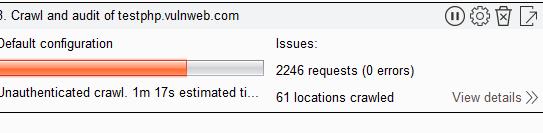

武装完Burp-Suite之后,我们就可以使用它进行扫描测试

这里就是Burp-Suite扫描的结果信息

2.灯塔配合goby

通过灯塔来进行资产收集到敏感文件或ip、域名再配合goby进行漏洞扫描

Penetration_Testing_POC,搜集有关渗透测试中用到的POC、脚本、工具、文章等姿势分享,项目地址:https://github.com/Mr-xn/Penetration_Testing_POC

Awesome burp extensions一个非常棒的 Burp 扩展,适合那些想用很棒的插件来为他们的 Burp 实例增添趣味的人,项目地址:https://github.com/snoopysecurity/awesome-burp-extensions

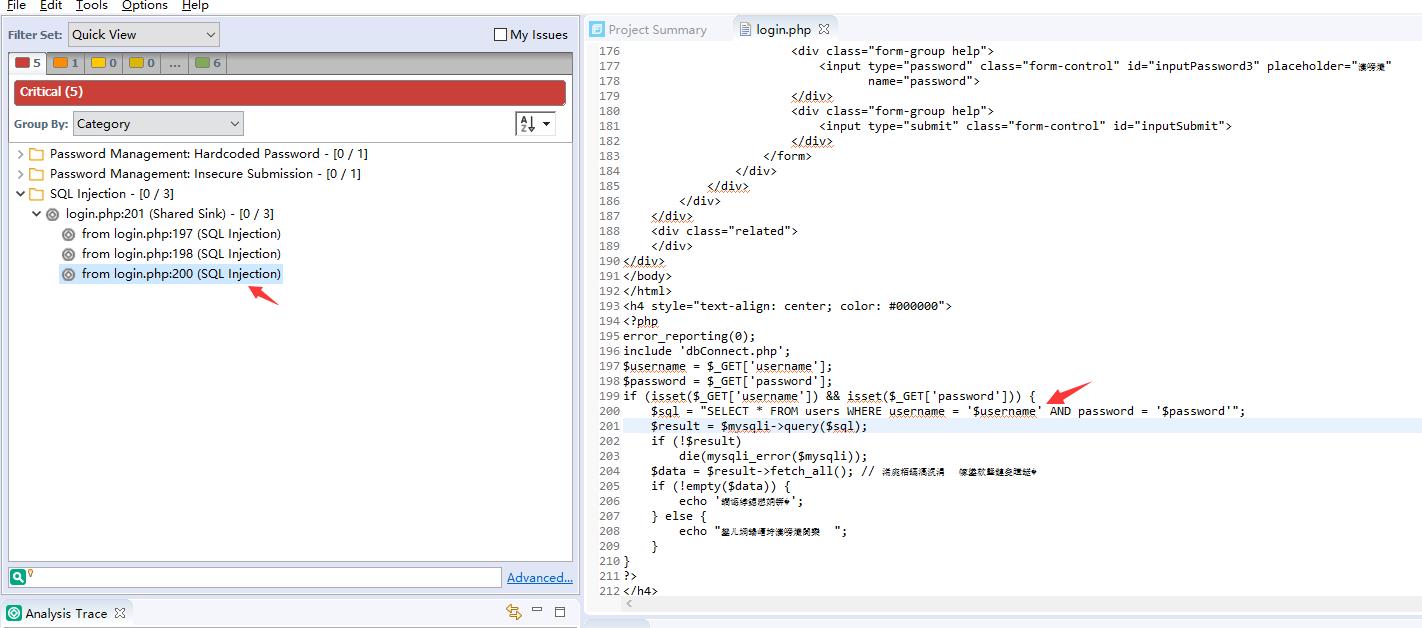

四、信息收集&源代码进行白盒扫描

fottify 全名叫:Fortify SCA ,是HP的产品 ,是一个静态的、白盒的软件源代码安全测试工具。它通过内置的五大主要分析引擎:数据流、语义、结构、控制流、配置流等对应用软件的源代码进行静态的分析,分析的过程中与它特有的软件安全漏洞规则集进行全面地匹配、查找,从而将源代码中存在的安全漏洞扫描出来,并给予整理报告。扫描的结果包含详细的安全漏洞信息、安全知识说明、修复意见。

下载详情参考:https://www.shungg.cn/301.html

这里我们拿一个项目进行白盒扫描

扫描出存在sql注入的地方

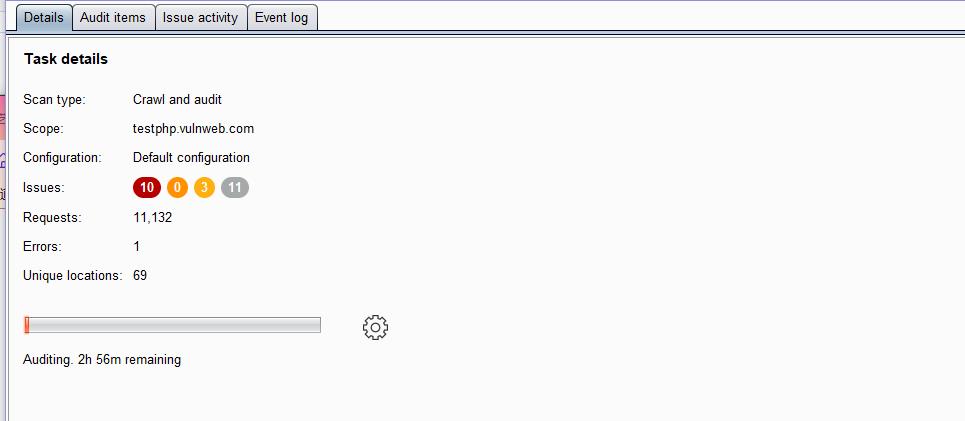

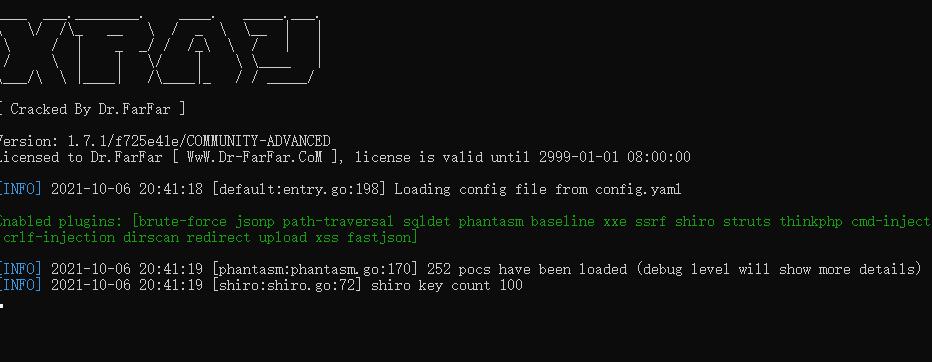

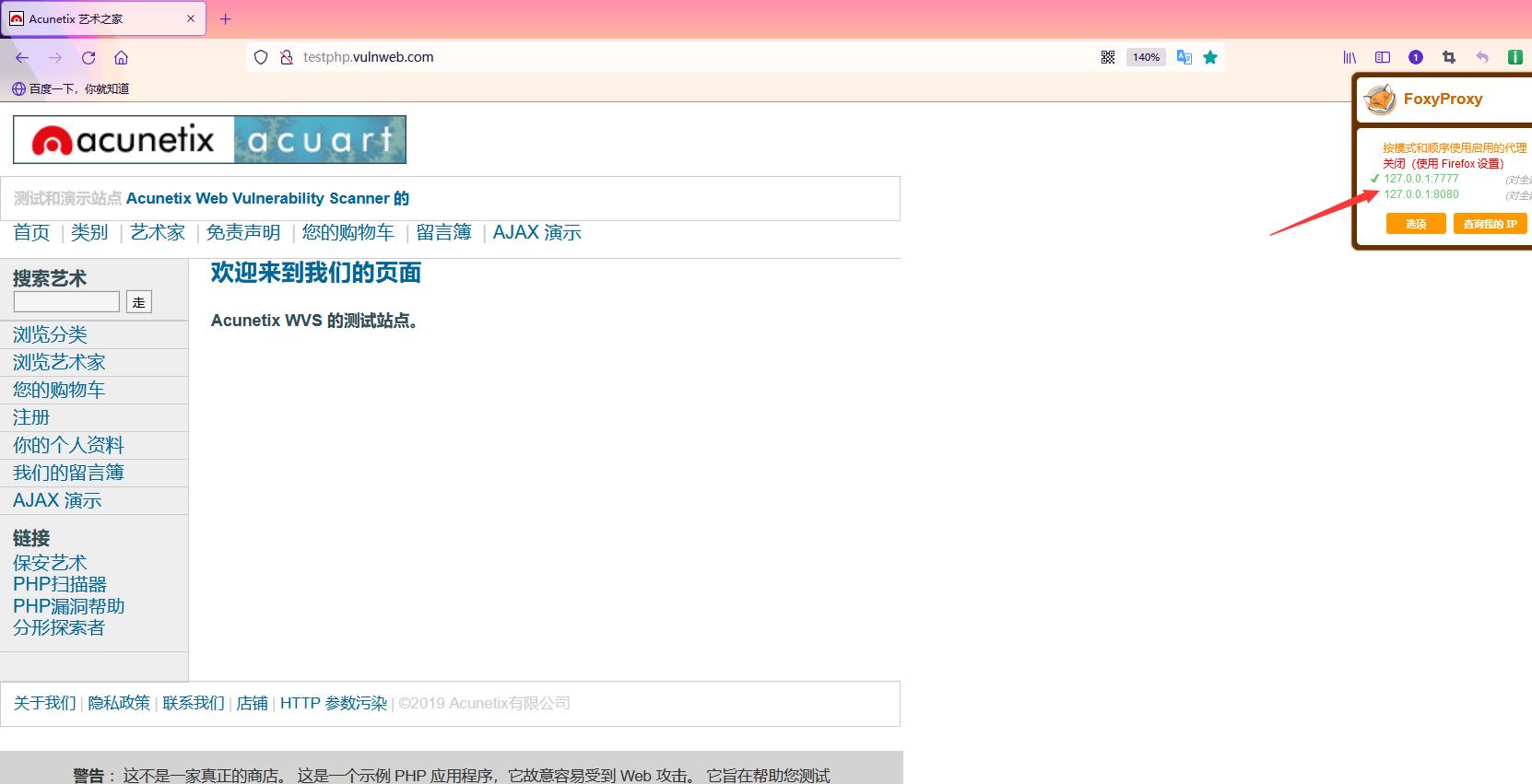

五、rad联动xary进行爬虫扫描

先运行xray执行监听

.\\xray.exe webscan --listen 127.0.0.1:7777 --html-output xxx.html

然后执行rad进行爬取

.\\rad.exe -t http://testphp.vulnweb.com -http-proxy 127.0.0.1:7777

浏览器配置代理,监听本地7777端口

以上是关于漏洞发现爬虫特扫&Burp插件自动化&白盒扫描的主要内容,如果未能解决你的问题,请参考以下文章