Linux操作命令分类详解 - 用户权限

Posted 孔子-说

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Linux操作命令分类详解 - 用户权限相关的知识,希望对你有一定的参考价值。

目录

系列文章

1、用户账号管理

Linux系统是一个多用户多任务的分时操作系统,任何一个要使用系统资源的用户,都必须首先向系统管理员申请一个账号,然后以这个账号的身份进入系统。

- 用户的账号一方面可以帮助系统管理员对使用系统的用户进行跟踪,并控制他们对系统资源的访问;另一方面也可以帮助用户组织文件,并为用户提供安全性保护。

- 每个用户账号都拥有一个唯一的用户名和各自的口令。用户在登录时键入正确的用户名和口令后,就能够进入系统和自己的主目录。

1.1 useradd/adduser 添加用户账号

添加用户账号就是系统管理员在系统中创建一个新账号,然后为新账号分配用户号、用户组、主目录和登录Shell等资源。刚添加的账号是被锁定的,无法使用。

- 帐号建好之后,再用 passwd 设定帐号的密码。可用 userdel 删除帐号。使用 useradd 指令所建立的帐号,实际上是保存在 /etc/passwd 文本文件中。

- adduser 与 useradd 指令为同一指令(经由符号连结 symbolic link)。

1)语法

useradd [-mMnr][-c <备注>][-d <登入目录>][-e <有效期限>][-f <缓冲天数>][-g <群组>][-G <群组>][-s <shell>][-u <uid>][用户帐号]

useradd -D [-b][-e <有效期限>][-f <缓冲天数>][-g <群组>][-G <群组>][-s <shell>]

2)选项参数

- -c<备注> 加上备注文字。备注文字会保存在passwd的备注栏位中。

- -d<登入目录> 指定用户登入时的起始目录。

- -D 变更预设值.

- -e<有效期限> 指定帐号的有效期限。

- -f<缓冲天数> 指定在密码过期后多少天即关闭该帐号。

- -g<群组> 指定用户所属的群组。

- -G<群组> 指定用户所属的附加群组。

- -m 自动建立用户的登入目录。

- -M 不要自动建立用户的登入目录。

- -n 取消建立以用户名称为名的群组.

- -r 建立系统帐号。

- -s<shell> 指定用户登入后所使用的shell。

- -u<uid> 指定用户ID。

3)实例

# 添加一般用户

useradd tt

# 为添加的用户指定相应的用户组

useradd -g root tt

# 创建一个系统用户

useradd -r tt

# 为新添加的用户tt指定home目录为/home/myd, 当用户名tt登录主机时,系统进入的默认目录为/home/myd

useradd -d /home/myd tt

# 建立用户且指定ID

useradd caojh -u 544

#添加一个不能登录的用户

useradd -d /usr/local/apache -g apache -s /bin/false apache4)拒绝用户登录的方法

# 要拒绝系统用户登录,可以将其 shell 设置为 /usr/sbin/nologin 或者 /bin/false。

usermod -s | --shell /usr/sbin/nologin username

usermod -s | -shell /bin/false username说明及比较:

/bin/false

- 什么也不做只是返回一个错误状态,然后立即退出。将用户的 shell 设置为 /bin/false,用户会无法登录,并且不会有任何提示。

/usr/sbin/nologin

- nologin 会礼貌的向用户显示一条信息,并拒绝用户登录:This account is currently not available.

有一些软件,比如一些 ftp 服务器软件,对于本地非虚拟账户,只有用户有有效的 shell 才能使用 ftp 服务。这时候就可以使用 nologin 使用户即不能登录系统,还能使用一些系统服务,比如 ftp 服务。/bin/false 则不行,这是二者的重要区别之一。

/etc/nologin

如果存在 /etc/nologin 文件,则系统只允许 root 用户登录,其他用户全部被拒绝登录,并向他们显示 /etc/nologin 文件的内容。

1.2 userdel 删除帐号

如果一个用户的账号不再使用,可以从系统中删除。删除用户账号就是要将/etc/passwd等系统文件中的该用户记录删除,必要时还删除用户的主目录。

1)语法

userdel [-r][用户帐号]

2)选项参数

- -r 删除用户登入目录以及目录中所有文件(把用户的主目录一起删除)。

3)实例

此命令删除用户sam在系统文件中(主要是/etc/passwd, /etc/shadow, /etc/group等)的记录,同时删除用户的主目录。

# userdel -r sam

删除用户账号

# userdel hnlinux1.3 usermod 修改帐号

修改用户账号就是根据实际情况更改用户的有关属性,如用户号、主目录、用户组、登录Shell等。

1)语法

usermod [-LU][-c <备注>][-d <登入目录>][-e <有效期限>][-f <缓冲天数>][-g <群组>][-G <群组>][-l <帐号名称>][-s <shell>][-u <uid>][用户帐号]

2)选项参数

- -c<备注> 修改用户帐号的备注文字。

- -d登入目录> 修改用户登入时的目录。

- -e<有效期限> 修改帐号的有效期限。

- -f<缓冲天数> 修改在密码过期后多少天即关闭该帐号。

- -g<群组> 修改用户所属的群组。

- -G<群组> 修改用户所属的附加群组。

- -l<帐号名称> 修改用户帐号名称,即将原来的用户名改为新的用户名

- -L 锁定用户密码,使密码无效。

- -s<shell> 修改用户登入后所使用的shell。

- -u<uid> 修改用户ID。

- -U 解除密码锁定。

3)实例

# 此命令将用户sam的登录Shell修改为ksh,主目录改为/home/z,用户组改为developer

usermod -s /bin/ksh -d /home/z –g developer sam1.4 passwd 用户口令的管理

用户账号刚创建时没有口令,但是被系统锁定,无法使用,必须为其指定口令后才可以使用,即使是指定空口令。

- 指定和修改用户口令的Shell命令是passwd。超级用户可以为自己和其他用户指定口令,普通用户只能用它修改自己的口令。

1)语法

passwd 选项 用户名

2)选项参数

- -l 锁定口令,即禁用账号。

- -u 口令解锁。

- -d 使账号无口令。

- -f 强迫用户下次登录时修改口令。

- 如果默认用户名,则修改当前用户的口令。

3)实例

普通用户修改自己的口令时,passwd命令会先询问原口令,验证后再要求用户输入两遍新口令,如果两次输入的口令一致,则将这个口令指定给用户;而超级用户为用户指定口令时,就不需要知道原口令。

为了系统安全起见,用户应该选择比较复杂的口令,例如最好使用8位长的口令,口令中包含有大写、小写字母和数字,并且应该与姓名、生日等不相同。

假设当前用户是sam,则下面的命令修改该用户自己的口令:

$ passwd

Old password:******

New password:*******

Re-enter new password:*******

如果是超级用户,可以用下列形式指定任何用户的口令:

# passwd sam

New password:*******

Re-enter new password:*******

为用户指定空口令时,执行下列形式的命令:

# passwd -d sam

此命令将用户 sam 的口令删除,这样用户 sam 下一次登录时,系统就不再允许该用户登录了。

passwd 命令还可以用 -l(lock) 选项锁定某一用户,使其不能登录,例如:

# passwd -l sam2 用户组管理

每个用户都有一个用户组,系统可以对一个用户组中的所有用户进行集中管理。不同Linux 系统对用户组的规定有所不同,如Linux下的用户属于与它同名的用户组,这个用户组在创建用户时同时创建。

- 用户组的管理涉及用户组的添加、删除和修改。组的增加、删除和修改实际上就是对/etc/group文件的更新。

2.1 groupadd 增加用户组

1)语法

增加一个新的用户组使用groupadd命令。其格式如下:

groupadd 选项 用户组

2)选项参数

- -g GID 指定新用户组的组标识号(GID)。

- -o 一般与-g选项同时使用,表示新用户组的GID可以与系统已有用户组的GID相同。

3)实例

实例1:

# groupadd group1

此命令向系统中增加了一个新组group1,新组的组标识号是在当前已有的最大组标识号的基础上加1。

实例2:

# groupadd -g 101 group2

此命令向系统中增加了一个新组group2,同时指定新组的组标识号是101。2.2 groupdel 删除用户组

1)语法

删除一个已有的用户组,使用groupdel命令,其格式如下:

groupdel 用户组

2)选项参数

3)实例

# groupdel group1

此命令从系统中删除组group1。2.3 groupmod 修改用户组

1)语法

修改用户组的属性使用groupmod命令。其语法如下:

groupmod 选项 用户组

2)选项参数

- -g GID 为用户组指定新的组标识号。

- -o 与-g选项同时使用,用户组的新GID可以与系统已有用户组的GID相同。

- -n新用户组 将用户组的名字改为新名字

3)实例

实例1:

# groupmod -g 102 group2

此命令将组group2的组标识号修改为102。

实例2:

# groupmod –g 10000 -n group3 group2

此命令将组group2的标识号改为10000,组名修改为group3。2.4 newgrp 切换用户组

如果一个用户同时属于多个用户组,那么用户可以在用户组之间切换,以便具有其他用户组的权限。用户可以在登录后,使用命令newgrp切换到其他用户组,这个命令的参数就是目的用户组。

1)语法

$ newgrp 用户组

2)选项参数

3)实例

$ newgrp root

这条命令将当前用户切换到root用户组,前提条件是root用户组确实是该用户的主组或附加组。类似于用户账号的管理,用户组的管理也可以通过集成的系统管理工具来完成。3、与用户账号有关的系统文件

完成用户管理的工作有许多种方法,但是每一种方法实际上都是对有关的系统文件进行修改。

与用户和用户组相关的信息都存放在一些系统文件中,这些文件包括/etc/passwd, /etc/shadow, /etc/group等。

3.1 /etc/passwd 文件

/etc/passwd 文件是用户管理工作涉及的最重要的一个文件。Linux系统中的每个用户都在/etc/passwd文件中有一个对应的记录行,它记录了这个用户的一些基本属性。这个文件对所有用户都是可读的。它的内容类似下面的例子:

# cat /etc/passwd

root:x:0:0:Superuser:/:

daemon:x:1:1:System daemons:/etc:

bin:x:2:2:Owner of system commands:/bin:

sys:x:3:3:Owner of system files:/usr/sys:

adm:x:4:4:System accounting:/usr/adm:

uucp:x:5:5:UUCP administrator:/usr/lib/uucp:

auth:x:7:21:Authentication administrator:/tcb/files/auth:

cron:x:9:16:Cron daemon:/usr/spool/cron:

listen:x:37:4:Network daemon:/usr/net/nls:

lp:x:71:18:Printer administrator:/usr/spool/lp:

sam:x:200:50:Sam san:/home/sam:/bin/sh从上面的例子我们可以看到,/etc/passwd中一行记录对应着一个用户,每行记录又被冒号(:)分隔为7个字段,其格式和具体含义如下:

用户名:口令:用户标识号:组标识号:注释性描述:主目录:登录Shell1)"用户名"是代表用户账号的字符串。

通常长度不超过8个字符,并且由大小写字母和/或数字组成。登录名中不能有冒号(:),因为冒号在这里是分隔符。

为了兼容起见,登录名中最好不要包含点字符(.),并且不使用连字符(-)和加号(+)打头。

2)“口令”一些系统中,存放着加密后的用户口令字。

虽然这个字段存放的只是用户口令的加密串,不是明文,但是由于/etc/passwd文件对所有用户都可读,所以这仍是一个安全隐患。因此,现在许多Linux 系统(如SVR4)都使用了shadow技术,把真正的加密后的用户口令字存放到/etc/shadow文件中,而在/etc/passwd文件的口令字段中只存放一个特殊的字符,例如“x”或者“*”。

3)“用户标识号”是一个整数,系统内部用它来标识用户。

一般情况下它与用户名是一一对应的。如果几个用户名对应的用户标识号是一样的,系统内部将把它们视为同一个用户,但是它们可以有不同的口令、不同的主目录以及不同的登录Shell等。

通常用户标识号的取值范围是0~65 535。0是超级用户root的标识号,1~99由系统保留,作为管理账号,普通用户的标识号从100开始。在Linux系统中,这个界限是500。

4)“组标识号”字段记录的是用户所属的用户组。

它对应着/etc/group文件中的一条记录。

5) “注释性描述”字段记录着用户的一些个人情况。

例如用户的真实姓名、电话、地址等,这个字段并没有什么实际的用途。在不同的Linux 系统中,这个字段的格式并没有统一。在许多Linux系统中,这个字段存放的是一段任意的注释性描述文字,用做finger命令的输出。

6) “主目录”,也就是用户的起始工作目录。

它是用户在登录到系统之后所处的目录。在大多数系统中,各用户的主目录都被组织在同一个特定的目录下,而用户主目录的名称就是该用户的登录名。各用户对自己的主目录有读、写、执行(搜索)权限,其他用户对此目录的访问权限则根据具体情况设置。

7) 用户登录后,要启动一个进程,负责将用户的操作传给内核,这个进程是用户登录到系统后运行的命令解释器或某个特定的程序,即Shell。

Shell是用户与Linux系统之间的接口。Linux的Shell有许多种,每种都有不同的特点。常用的有sh(Bourne Shell), csh(C Shell), ksh(Korn Shell), tcsh(TENEX/TOPS-20 type C Shell), bash(Bourne Again Shell)等。

系统管理员可以根据系统情况和用户习惯为用户指定某个Shell。如果不指定Shell,那么系统使用sh为默认的登录Shell,即这个字段的值为/bin/sh。

用户的登录Shell也可以指定为某个特定的程序(此程序不是一个命令解释器)。

利用这一特点,我们可以限制用户只能运行指定的应用程序,在该应用程序运行结束后,用户就自动退出了系统。有些Linux 系统要求只有那些在系统中登记了的程序才能出现在这个字段中。

8) 系统中有一类用户称为伪用户(pseudo users)。

这些用户在/etc/passwd文件中也占有一条记录,但是不能登录,因为它们的登录Shell为空。它们的存在主要是方便系统管理,满足相应的系统进程对文件属主的要求。

常见的伪用户如下所示:

伪 用 户 含 义

bin 拥有可执行的用户命令文件

sys 拥有系统文件

adm 拥有帐户文件

uucp UUCP使用

lp lp或lpd子系统使用

nobody NFS使用

3.2 /etc/shadow 影子文件

/etc/shadow 文件,用于存储 Linux 系统中用户的密码信息,又称为“影子文件”。由于/etc/passwd 文件允许所有用户读取,易导致用户密码泄露,因此 Linux 系统将用户的密码信息从 /etc/passwd 文件中分离出来,并单独放到了此文件中。

除了上面列出的伪用户外,还有许多标准的伪用户,例如:audit, cron, mail, usenet等,它们也都各自为相关的进程和文件所需要。

- 由于/etc/passwd文件是所有用户都可读的,如果用户的密码太简单或规律比较明显的话,一台普通的计算机就能够很容易地将它破解,因此对安全性要求较高的Linux系统都把加密后的口令字分离出来,单独存放在一个文件中,这个文件是/etc/shadow文件。 有超级用户才拥有该文件读权限,这就保证了用户密码的安全性。

/etc/shadow中的记录行与/etc/passwd中的一一对应,它由pwconv命令根据/etc/passwd中的数据自动产生。它的文件格式与/etc/passwd类似,由若干个字段组成,字段之间用":"隔开。这些字段是:

登录名:加密口令:最后一次修改时间:最小时间间隔:最大时间间隔:警告时间:不活动时间:失效时间:标志- "登录名"是与/etc/passwd文件中的登录名相一致的用户账号

- "口令"字段存放的是加密后的用户口令字,长度为13个字符。如果为空,则对应用户没有口令,登录时不需要口令;如果含有不属于集合 { ./0-9A-Za-z }中的字符,则对应的用户不能登录。

- "最后一次修改时间"表示的是从某个时刻起,到用户最后一次修改口令时的天数。时间起点对不同的系统可能不一样。例如在SCO Linux 中,这个时间起点是1970年1月1日。

- "最小时间间隔"指的是两次修改口令之间所需的最小天数。

- "最大时间间隔"指的是口令保持有效的最大天数。

- "警告时间"字段表示的是从系统开始警告用户到用户密码正式失效之间的天数。

- "不活动时间"表示的是用户没有登录活动但账号仍能保持有效的最大天数。

- "失效时间"字段给出的是一个绝对的天数,如果使用了这个字段,那么就给出相应账号的生存期。期满后,该账号就不再是一个合法的账号,也就不能再用来登录了。

下面是/etc/shadow的一个例子:

# cat /etc/shadow

root:Dnakfw28zf38w:8764:0:168:7:::

daemon:*::0:0::::

bin:*::0:0::::

sys:*::0:0::::

adm:*::0:0::::

uucp:*::0:0::::

nuucp:*::0:0::::

auth:*::0:0::::

cron:*::0:0::::

listen:*::0:0::::

lp:*::0:0::::

sam:EkdiSECLWPdSa:9740:0:0::::3.3 /etc/group 用户组文件

用户组的所有信息都存放在/etc/group文件中。

- 将用户分组是Linux 系统中对用户进行管理及控制访问权限的一种手段。

- 每个用户都属于某个用户组;一个组中可以有多个用户,一个用户也可以属于不同的组。

- 当一个用户同时是多个组中的成员时,在/etc/passwd文件中记录的是用户所属的主组,也就是登录时所属的默认组,而其他组称为附加组。

- 用户要访问属于附加组的文件时,必须首先使用newgrp命令使自己成为所要访问的组中的成员。

- 用户组的所有信息都存放在/etc/group文件中。此文件的格式也类似于/etc/passwd文件,由冒号(:)隔开若干个字段,这些字段有:

组名:口令:组标识号:组内用户列表- "组名"是用户组的名称,由字母或数字构成。与/etc/passwd中的登录名一样,组名不应重复。

- "口令"字段存放的是用户组加密后的口令字。一般Linux 系统的用户组都没有口令,即这个字段一般为空,或者是*。

- "组标识号"与用户标识号类似,也是一个整数,被系统内部用来标识组。

- "组内用户列表"是属于这个组的所有用户的列表/b],不同用户之间用逗号(,)分隔。这个用户组可能是用户的主组,也可能是附加组。

/etc/group文件的一个例子如下:

root::0:root

bin::2:root,bin

sys::3:root,uucp

adm::4:root,adm

daemon::5:root,daemon

lp::7:root,lp

users::20:root,sam3.4 实例:添加批量用户

添加和删除用户对每位Linux系统管理员都是轻而易举的事,比较棘手的是如果要添加几十个、上百个甚至上千个用户时,我们不太可能还使用useradd一个一个地添加,必然要找一种简便的创建大量用户的方法。Linux系统提供了创建大量用户的工具,可以让您立即创建大量用户,方法如下:

(1)先编辑一个文本用户文件。

每一列按照/etc/passwd密码文件的格式书写,要注意每个用户的用户名、UID、宿主目录都不可以相同,其中密码栏可以留做空白或输入x号。一个范例文件user.txt内容如下:

user001::600:100:user:/home/user001:/bin/bash

user002::601:100:user:/home/user002:/bin/bash

user003::602:100:user:/home/user003:/bin/bash

user004::603:100:user:/home/user004:/bin/bash

user005::604:100:user:/home/user005:/bin/bash

user006::605:100:user:/home/user006:/bin/bash(2)以root身份执行命令 /usr/sbin/newusers,从刚创建的用户文件user.txt中导入数据,创建用户:

# newusers < user.txt然后可以执行命令 vipw 或 vi /etc/passwd 检查 /etc/passwd 文件是否已经出现这些用户的数据,并且用户的宿主目录是否已经创建。

(3)执行命令/usr/sbin/pwunconv。

将 /etc/shadow 产生的 shadow 密码解码,然后回写到 /etc/passwd 中,并将/etc/shadow的shadow密码栏删掉。这是为了方便下一步的密码转换工作,即先取消 shadow password 功能。

# pwunconv(4)编辑每个用户的密码对照文件。

格式为:

用户名:密码实例文件 passwd.txt 内容如下:

user001:123456

user002:123456

user003:123456

user004:123456

user005:123456

user006:123456(5)以 root 身份执行命令 /usr/sbin/chpasswd。

创建用户密码,chpasswd 会将经过 /usr/bin/passwd 命令编码过的密码写入 /etc/passwd 的密码栏。

# chpasswd < passwd.txt(6)确定密码经编码写入/etc/passwd的密码栏后。

执行命令 /usr/sbin/pwconv 将密码编码为 shadow password,并将结果写入 /etc/shadow。

# pwconv这样就完成了大量用户的创建了,之后您可以到/home下检查这些用户宿主目录的权限设置是否都正确,并登录验证用户密码是否正确。

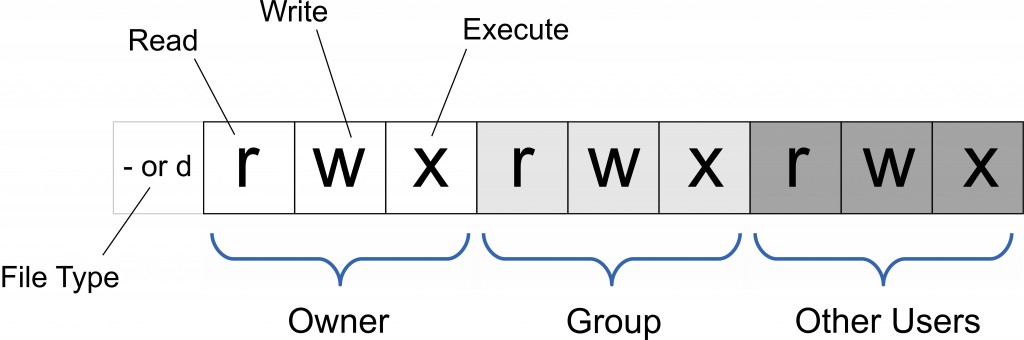

4、Linux权限

- Linux系统上对文件的权限有着严格的控制,用于如果相对某个文件执行某种操作,必须具有对应的权限方可执行成功。

- Linux下文件或者目录的普通权限一般包括读,写,执行。对应字母为 r、w、x。

- 文件或者目录还有 3 种特殊权限,分别为:suid:Set User ID;sgid:Set Group ID;sticky:粘滞位。

- Linux下权限的粒度有 拥有者 、群组 、其它组 三种。每个文件都可以针对三个粒度,设置不同的rwx(读写执行)权限。通常情况下,一个文件只能归属于一个用户和组, 如果其它的用户想有这个文件的权限,则可以将该用户加入具备权限的群组,一个用户可以同时归属于多个组。

- Linux上通常使用chmod命令对文件的权限进行设置和更改。

- Linux上通常使用chown命令更改某个目录或文件的用户名和用户组。

4.1 权限范围及代号

文件及目录的权限范围,包括:

- u:User,即文件或目录的拥有者;

- g:Group,即文件或目录的所属群组;

- o:Other,除了文件或目录拥有者或所属群组之外,其他用户皆属于这个范围;

- a:All,即全部的用户,包含拥有者、所属群组以及其他用户。

权限的代号包括:

- r:读取权限,数字代号为4;

- w:写入权限,数字代号为2;

- x:执行或切换权限,数字代号为1;

- -:不具任何权限,数字代号为0;

- s:当文件被执行时,根据who参数指定的用户类型设置文件的setuid或者setgid权限。

4.2 chmod 文件或目录权限修改

Linux chmod(英文全拼:change mode)命令是控制用户对文件的权限的命令。Linux/Unix 的文件调用权限分为三级 : 文件所有者(Owner)、用户组(Group)、其它用户(Other Users)。

只有文件所有者和超级用户可以修改文件或目录的权限。可以使用绝对模式(八进制数字模式),符号模式指定文件的权限。

1)语法

chmod [-cfvR] [--help] [--version] mode file...

2)选项参数

mode : 权限设定字串,格式如下 : [ugoa...][[+-=][rwxX]...][,...]

- u 表示该文件的拥有者,g 表示与该文件的拥有者属于同一个群体(group)者,o 表示其他以外的人,a 表示这三者皆是。

- + 表示增加权限、- 表示取消权限、= 表示唯一设定权限。

- r 表示可读取,w 表示可写入,x 表示可执行,X 表示只有当该文件是个子目录或者该文件已经被设定过为可执行。

- -c : 若该文件权限确实已经更改,才显示其更改动作

- -f : 若该文件权限无法被更改也不要显示错误讯息

- -v : 显示权限变更的详细资料

- -R : 对目前目录下的所有文件与子目录进行相同的权限变更(即以递归的方式逐个变更)

- --help : 显示辅助说明

- --version : 显示版本

3)常用参数搭配

# 将文件 file1.txt 设为所有人皆可读取

chmod ugo+r file1.txt

# 将文件 file1.txt 设为所有人皆可读取

chmod a+r file1.txt

# 设置 c.sh 只有 拥有者可以读写及执行

chmod u+rwx c.sh

# 将文件 file1.txt 与 file2.txt 设为该文件拥有者,与其所属同一个群体者可写入,但其他以外的人则不可写入

chmod ug+w,o-w file1.txt file2.txt

# 设置文件 a.conf 与 b.xml 权限为拥有者与其所属同一个群组 可读写,其它组可读不可写

chmod a+r,ug+w,o-w a.conf b.xml

# 为 ex1.py 文件拥有者增加可执行权限:

chmod u+x ex1.py

# 将目前目录下的所有文件与子目录皆设为任何人可读取

chmod -R a+r *

设置当前目录下的所有档案与子目录皆设为任何人可读写

chmod -R a+rw *

4)数字权限使用

chmod也可以用数字来表示权限,语法为:chmod abc file,其中a,b,c各为一个数字,分别表示User、Group、及Other的权限。r=4,w=2,x=1。

- 若要 rwx(可读写运行)属性则将该权限位 设置 为 4+2+1=7;

- 若要 rw-(可读写不可运行)属性则将该权限位 设置 为 4+2=6;

- 若要 r-x(可读可运行不可写)属性则将该权限位 设置 为 4+1=5。

每个文件都可以针对三个粒度,设置不同的rwx(读写执行)权限。即我们可以用用三个8进制数字分别表示 拥有者 、群组 、其它组( u、 g 、o)的权限详情,并用chmod直接加三个8进制数字的方式直接改变文件权限。语法格式为:chmod <abc> file...,其中a,b,c各为一个数字,分别代表User、Group、及Other的权限。相当于简化版的 chmod u=权限,g=权限,o=权限 file...,而此处的权限将用8进制的数字来表示User、Group、及Other的读、写、执行权限。

设置所有人可以读写及执行 (等价于 chmod u=rwx,g=rwx,o=rwx file 或 chmod a=rwx file)

chmod a=rwx file

和

chmod 777 file

效果相同

设置拥有者可读写,其他人不可读写执行

chmod 600 file (等价于 chmod u=rw,g=---,o=--- file 或 chmod u=rw,go-rwx file )

chmod ug=rwx,o=x file

和

chmod 771 file

效果相同

若用 chmod 4755 filename 可使此程序具有 root 的权限。5)实例

$ chmod u+x file 给 file 的属主增加执行权限

$ chmod 751 file 给 file 的属主分配读、写、执行(7)的权限,给 file 的所在组分配读、执行(5)的权限,给其他用户分配执行(1)的权限

$ chmod u=rwx,g=rx,o=x file 上例的另一种形式

$ chmod =r file 为所有用户分配读权限

$ chmod 444 file 同上例

$ chmod a-wx,a+r file同上例

$ chmod -R u+r directory 递归地给 directory 目录下所有文件和子目录的属主分配读的权限4.3 chown 更改文件拥有者

Linux chown(英文全拼:change owner)命令用于设置文件所有者和文件关联组的命令。

linux/Unix 是多人多工作业系统,每个的文件都有拥有者(所有者),如果我们想变更文件的拥有者(利用 chown 将文件拥有者加以改变),一般只有系统管理员(root)拥有此操作权限,而普通用户则没有权限将自己或者别人的文件的拥有者设置为别人。

只有超级用户和属于组的文件所有者才能变更文件关联组。非超级用户如需要设置关联组可能需要使用 chgrp 命令。

1)语法

chown [-cfhvR] [--help] [--version] user[:group] file...

2)选项参数

- user : 新的文件拥有者的使用者 ID

- group : 新的文件拥有者的使用者组(group)

- -c : 显示更改的部分的信息

- -f : 忽略错误信息

- -h :修复符号链接

- -v : 显示详细的处理信息

- -R : 处理指定目录以及其子目录下的所有文件

- --help : 显示辅助说明

- --version : 显示版本

3)实例1

设置文件 d.key、e.scrt的拥有者设为 users 群体的 tom

chown tom:users file d.key e.scrt

设置当前目录下与子目录下的所有文件的拥有者为 users 群体的 James

chown -R James:users *

把 /var/run/httpd.pid 的所有者设置 root

chown root /var/run/httpd.pid

改变一个文件的所有人和群组属性

chown user1:group1 file1

将文件 file1.txt 的拥有者设为 runoob,群体的使用者 runoobgroup

chown runoob:runoobgroup file1.txt

将当前前目录下的所有文件与子目录的拥有者皆设为 runoob,群体的使用者 runoobgroup:

chown -R runoob:runoobgroup *

把 /home/runoob 的关联组设置为 512 (关联组ID),不改变所有者

chown :512 /home/runoob4)实例2 - 单个文件改变所有者

1 新建一个test文件

touch test

2 查看所有者和群组

ll

3 把文件test的所有者改为Microstrong,失败。普通用户不能把文件所有者改为其他用户。一般使用权限为管理员

chown Microstrong test

4 转管理员账号

su root

5 转usr文件夹

cd /usr

6 转换所有者

chown Microstrong test

7 退出root

exit5)实例3 - 目录及子目录递归改变所有者

1 创建文件夹

mkdir -p dir/a

2 查看所有者

ll 或 ll dir

3 转管理员账号

su root

4 转sur文件夹

cd /sur

5 把目录dir及该目录下的所有文件和子目录的所有者都改为Microstrong

chown -R Microstrong dir

6 查看所有者

ll 或 ll dir4.4 权限知识拓展

如果我们要表示一个文件的所有权限详情,有两种方式:

- 第一种是十位二进制表示法,(三个属组每个使用二进制位,再加一个最高位共十位),可简化为三位八进制形式。

- 另外一种十二位二进制表示法(十二个二进制位),可简化为四位八进制形式。

4.4.1 十位权限

十位权限常见的表示形式有:

-rw------- (600) 只有拥有者有读写权限。

-rw-r--r-- (644) 只有拥有者有读写权限;而属组用户和其他用户只有读权限。

-rwx------ (700) 只有拥有者有读、写、执行权限。

-rwxr-xr-x (755) 拥有者有读、写、执行权限;而属组用户和其他用户只有读、执行权限。

-rwx--x--x (711) 拥有者有读、写、执行权限;而属组用户和其他用户只有执行权限。

-rw-rw-rw- (666) 所有用户都有文件读、写权限。

-rwxrwxrwx (777) 所有用户都有读、写、执行权限。后九位解析: Linux权限总共有三个属组,每个属组使用三个位置来定义三种操作(读、写、执行)权限,合起来则是权限的后九位。 上面我们用字符表示权限,其中 -代表无权限,r代表读权限,w代表写权限,x代表执行权限。如果我们将各个位置权限的有无用二进制数 1和 0来代替,则只读、只写、只执行权限,可以用三位二进制数表示如下:

r-- = 100

-w- = 010

--x = 001

--- = 000转换成八进制数,则为 r=4, w=2, x=1, -=0(这也就是用数字设置权限时为何是4代表读,2代表写,1代表执行)。我们可以将所有的权限用二进制形式表现出来,并进一步转变成八进制数字:

rwx = 111 = 7

rw- = 110 = 6

r-x = 101 = 5

r-- = 100 = 4

-wx = 011 = 3

-w- = 010 = 2

--x = 001 = 1

--- = 000 = 0

由上可以得出,每个属组的所有的权限都可以用一位八进制数表示,每个数字都代表了不同的权限(权值)。如最高的权限位是7,代表可读,可写,可执行。故如果我们将每个属组的权限都用八进制数表示,则文件的权限可以表示为三位八进制数。

-rw------- = 600

-rw-rw-rw- = 666

-rwxrwxrwx = 777关于第一位最高位的解释: 上面我们说到了权限表示中后九位的含义,剩下的第一位代表的是文件的类型,类型可以是下面几个中的一个:

- d代表的是目录(directroy)

- -代表的是文件(regular file)

- s代表的是套字文件(socket)

- p代表的管道文件(pipe)或命名管道文件(named pipe)

- l代表的是符号链接文件(symbolic link)

- b代表的是该文件是面向块的设备文件(block-oriented device file)

- c代表的是该文件是面向字符的设备文件(charcter-oriented device file)

4.4.2 十二位权限(Linux附加权限)

linux除了设置正常的读写操作权限外,还有关于一类设置也是涉及到权限,叫做Linxu附加权限。包括 SET位权限(suid,sgid)和粘滞位权限(sticky)。

1)SET位权限:

suid/sgid是为了使“没有取得特权用户要完成一项必须要有特权才可以执行的任务”而产生的。 一般用于给可执行的程序或脚本文件进行设置,其中SUID表示对属主用户增加SET位权限,SGID表示对属组内用户增加SET位权限。执行文件被设置了SUID、SGID权限后,任何用户执行该文件时,将获得该文件属主、属组账号对应的身份。在许多环境中,suid 和 sgid 很管用,但是不恰当地使用这些位可能使系统的安全遭到破坏。所以应该尽量避免使用SET位权限程序。(passwd 命令是为数不多的必须使用“suid”的命令之一)。

- suid(set User ID,set UID)的意思是进程执行一个文件时通常保持进程拥有者的UID。然而,如果设置了可执行文件的suid位,进程就获得了该文件拥有者的UID。

- sgid(set Group ID,set GID)意思也是一样,只是把上面的进程拥有者改成进程组就好了。

SET位权限表示形式(10位权限):

- 如果一个文件被设置了suid或sgid位,会分别表现在所有者或同组用户的权限的可执行位上;如果文件设置了suid还设置了x(执行)位,则相应的执行位表示为s(小写)。但是,如果没有设置x位,它将表示为S(大写)。如:

1、-rwsr-xr-x 表示设置了suid,且拥有者有可执行权限

2、-rwSr--r-- 表示suid被设置,但拥有者没有可执行权限

3、-rwxr-sr-x 表示sgid被设置,且群组用户有可执行权限

4、-rw-r-Sr-- 表示sgid被设置,但群组用户没有可执行权限设置方式:

SET位权限可以通过chmod命令设置,给文件加suid和sgid的命令如下(类似于上面chmod赋予一般权限的命令):

chmod u+s filename 设置suid位

chmod u-s filename 去掉suid设置

chmod g+s filename 设置sgid位

chmod g-s filename 去掉sgid设置2)粘滞位权限:

粘滞位权限即sticky。一般用于为目录设置特殊的附加权限,当目录被设置了粘滞位权限后,即便用户对该目录有写的权限,也不能删除该目录中其他用户的文件数据。设置了粘滞位权限的目录,是用ls查看其属性时,其他用户权限处的x将变为t。 使用chmod命令设置目录权限时,+t、-t权限模式可分别用于添加、移除粘滞位权限。

粘滞位权限表示形式(10位权限):

一个文件或目录被设置了粘滞位权限,会表现在其他组用户的权限的可执行位上。如果文件设置了sticky还设置了x(执行)位,其他组用户的权限的可执行位为t(小写)。但是,如果没有设置x位,它将表示为T(大写)。如:

1、-rwsr-xr-t 表示设置了粘滞位且其他用户组有可执行权限

2、-rwSr--r-T 表示设置了粘滞位但其他用户组没有可执行权限设置方式:

sticky权限同样可以通过chmod命令设置:chmod +t <文件列表..>

十二位的权限表示方法

附加权限除了用十位权限形式表示外,还可以用用十二位字符表示。

11 10 9 8 7 6 5 4 3 2 1 0

S G T r w x r w x r w x- SGT分别表示SUID权限、SGID权限、和 粘滞位权限,这十二位分别对应关系如下:

- 第11位为SUID位,第10位为SGID位,第9位为sticky位,第8-0位对应于上面的三组rwx位(后九位)。

- 在这十二位的每一位上都置值。如果有相应的权限则为1, 没有此权限则为0。

-rw-r-sr-- 的值为: 0 1 0 1 1 0 1 0 0 1 0 0

-rwsr-xr-x 的值为: 1 0 0 1 1 1 1 0 1 1 0 1

-rwsr-sr-x 的值为: 1 1 0 1 1 1 1 0 1 1 0 1

-rwsr-sr-t 的值为: 1 1 1 1 1 1 1 0 1 1 0 1如果将则前三位SGT也转换成一个二进制数,则

- suid 的八进制数字是4

- sgid 的代表数字是 2

- sticky 位代表数字是1

这样我们就可以将十二位权限三位三位的转化为4个八进制数。其中

- 最高的一位八进制数就是suid,sgdi,sticky的权值。

- 第二位为 拥有者的权值

- 第三位为 所属组的权值

- 最后一位为 其他组的权值

3) 附加权限的八进制形式

通过上面,我们知道,正常权限和附加权限可以用4位八进制数表示。类似于正常权限的数字权限赋值模式(使用三位八进制数字赋值)

chmod <abc> file...我们可以进一步使用4位八进制数字同时赋值正常权限和附加权限。

chmod <sabc> file...其中s是表示附加权限的把八进制数字,abc与之前一致,分别是对应User、Group、及Other(拥有者、群组、其他组)的权限。因为SUID对应八进制数字是4,SGID对于八进制数字是2,则“4755”表示设置SUID权限,“6755”表示同时设置SUID、SGID权限。

我们进一步将上小节的例子中的二进制数转变为八进制表示形式,则

-rw-r-sr-- = 0 1 0 1 1 0 1 0 0 1 0 0 = 2644

-rwsr-xr-x = 1 0 0 1 1 1 1 0 1 1 0 1 = 4755

-rwsr-sr-x = 1 1 0 1 1 1 1 0 1 1 0 1 = 6755

-rwsr-sr-t = 1 1 1 1 1 1 1 0 1 1 0 1 = 77554.4.3 对比范例

设置 netlogin 的权限为拥有者可读写执行,群组和其他权限为可读可执行

chmod 755 netlogin

设置 netlogin 的权限为拥有者可读写执行,群组和其他权限为可读可执行,并且设置suid

chmod 4755 netloginchmod 4755与chmod 755对比多了附加权限值4,这个4表示其他用户执行文件时,具有与所有者同样的权限(设置了SUID)。

为什么要设置4755 而不是 755?

- 假设netlogin是root用户创建的一个上网认证程序,如果其他用户要上网也要用到这个程序,那就需要root用户运行chmod 755 netlogin命令使其他用户也能运行netlogin。但假如netlogin执行时需要访问一些只有root用户才有权访问的文件,那么其他用户执行netlogin时可能因为权限不够还是不能上网。这种情况下,就可以用 chmod 4755 netlogin 设置其他用户在执行netlogin也有root用户的权限,从而顺利上网。

以上是关于Linux操作命令分类详解 - 用户权限的主要内容,如果未能解决你的问题,请参考以下文章

Android 逆向Linux 文件权限 ( Linux 权限简介 | 系统权限 | 用户权限 | 匿名用户权限 | 读 | 写 | 执行 | 更改组 | 更改用户 | 粘滞 )(代码片段