XXE反序列化漏洞简述

Posted 兔子长虎牙

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XXE反序列化漏洞简述相关的知识,希望对你有一定的参考价值。

一、XML介绍

不同于html,XML用来传输和存储数据。一种树形结构,从“根”到“叶”。

允许创作者定义自己的标签和自己的文档结构。

二、XXE漏洞

全称:xml external entity injection,即xml外部实体注入。

xxe漏洞发生在应用程序解析XML输入时,没有禁止外部实体的加载,导致可加载恶意外部文件,造成文件读取、命令执行、内网端口扫描、攻击内网网站、发起DOS攻击等危害。xxe漏洞触发的点往往是可以上传XML文件的位置,没有对上传的xml文件进行过滤,导致可上传恶意xml文件。

三、相关函数及内容

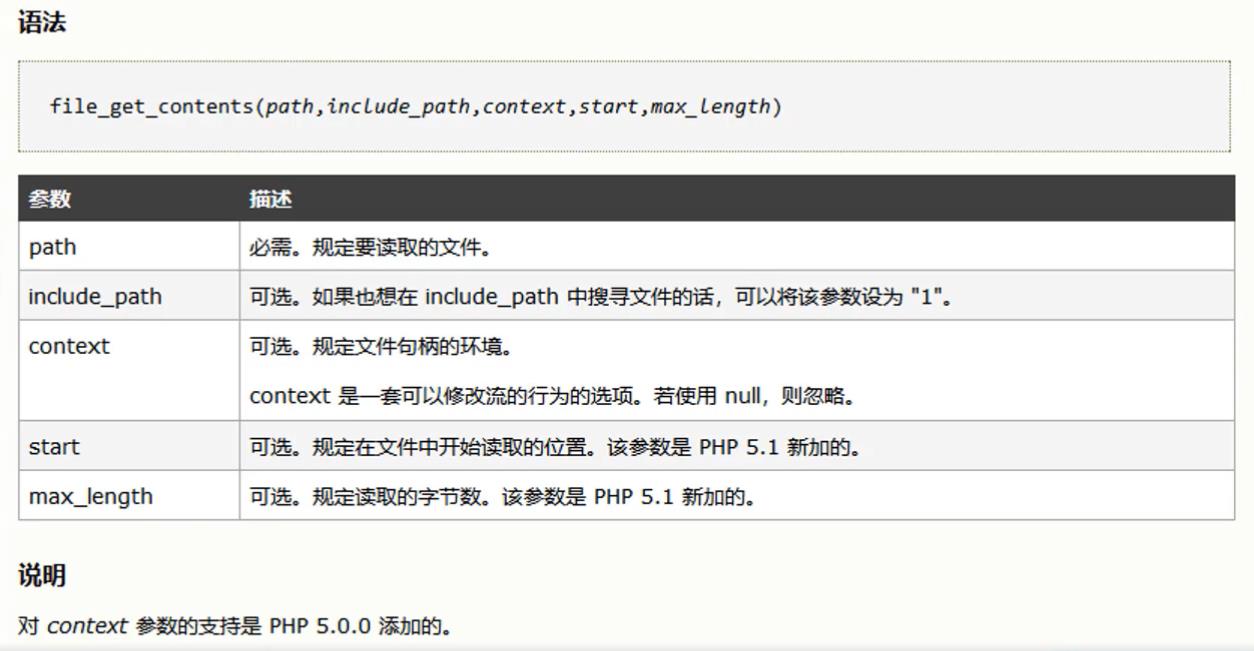

1.file_get_content()函数把整个文件读入一个字符串中。

2. php://input

可以访问请求的原始数据的只读流。file_get_contents("php://input")可以读取POST提交的数据。

3.simplexml_load_string函数将xml格式字符串转换为对应的SimpleXMLElement。

4.XML注入回显 输出函数,使用 print_r()、echo 输出想要输出的内容。

完整的存在XXE漏洞代码:

<?php

$xml=file_get_contents("php://input");

$data=simplexml_load_string($xml);

echo"</pre>";

print_r($data);

?>用BP抓包,修改提交方式为POST。在下边粘贴payload内容。提交即可实现利用。

四、XXE漏洞利用

以下内容提交到POST下面作为payload(测试POC)。

file://path/to/file.ext

http://url/file.ext

php://filter/read=convert.base64-encode/resource=conf.php

五、XXE漏洞防御

XXE漏洞已经逐渐消亡,原因是libxml2.9.0以后,默认不解析外部实体。

1.使用开发语言提供的禁用外部实体方法。

2.过滤用户提交的XML数据。

六、序列化与反序列化

序列化就是把一个对象变成可以传输的字符串,可以以特定的格式在进程之间跨平台(像JAVA---PHP)、安全的通信。

可以理解为将类(class)中的对象(object)由内存中的抽象数据结构,用序列化的字符串保存在硬盘(或数据库,如redis中),从而缓解内存压力,等到用的时候,再从硬盘反序列化到内存调用。

序列化:对象转化为字符串。

反序列化:字符串转化为对象。

在反序列化过程中会触发代码执行。

七、反序列化漏洞

PHP反序列化漏洞也叫PHP对象注入,属于常见漏洞。形成原因程序员没有对用户输入的反序列化字符串进行检测,导致反序列化过程可以被恶意控制,进而造成代码执行、getshell等一些列不可控的后果。反序列化漏洞并不是PHP特有的,也存在JAVA、PYTHON,原理基本相通。

JSON:格式化的字符串。输出健值对的数据形式,类似于Python的字典。

序列化函数:serialize()

反序列化函数:unserialize()

以上是关于XXE反序列化漏洞简述的主要内容,如果未能解决你的问题,请参考以下文章