网络安全等级保护|等保2.0-必选微隔离!

Posted 互联网运营观察

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网络安全等级保护|等保2.0-必选微隔离!相关的知识,希望对你有一定的参考价值。

网络安全等级保护已经成为我国的基本网络安全制度、基本国策,面对这样一套网络安全管理体系,企业应该如何去做?

在国内微隔离领域的领导厂商蔷薇灵动看来,网络安全等级保护与微隔离密不可分

蔷薇灵动的两位创始人作为安全领域的技术专家,面对网络安全等级保护的理念和具体技术,他们深刻地认识到,现有的防火墙技术在网络安全等级保护制度下,将面临巨大挑战,尤其是在云环境下将变得完全不可用。

经过长期的思考与技术预研,他们认为微隔离技术必将作为一项颠覆性技术,成为未来数据中心尤其是云化数据中心东西向网络安全的基石,帮助用户满足网络安全等级保护中关于内部安全的一系列要求。

网络安全等级保护让微隔离从高配变成标配

以网络安全等级保护2.0技术标准正式发布为分水岭,可以把微隔离产品的发展化为两个时期。

在网络安全等级保护2.0以前,微隔离技术属于高配技术,他的核心驱动是两个,一个是零信任的安全管理逻辑,一个是大规模云计算系统的安全运维需求。这时候主要部署微隔离技术的用户包括:大型行业用户、大型云计算用户、以及高安全需求用户。

而随着等级保护2.0技术标准正式发布,微隔离技术已经从过去的高配变成标配。内部安全的重视不仅仅是在云环境,而是在全部计算环境,因为这些要求是出现在等级保护的通用安全要求部分。也就是说不管你是不是已经进行了云化或者虚拟化,你都必须要对你的数据中心进行白名单化管理。当然,在非云环境下,除了微隔离,还是有其他手段的,比如说,过去的银行系统就通过部署大量的隔离防火墙来解决这个问题,不过这个开销真不是普通用户能承担的了的。相较而言,更加轻量级的微隔离技术即使在传统环境下也有着更好的可行性。

网络安全等级保护2.0时代,以下用户和场景应该尽快考虑部署微隔离技术以实现对内网流量的可视化管理与全面可控的策略设计。

1)各级电子政务云

2)企业私有云和数据中心

3)政府部委部署的数据中心,私有云和行业云

4)各种大数据计算平台

5)政企用户没有部署过内部安全措施的数据中心

网络安全等级保护中微隔离的部署方式

面对网络安全等级保护,微隔离技术要管理的是由数千甚至数万台机器构成的大型计算环境,在部署这一技术时必然有一定的复杂性,通过长期的实践,蔷薇灵动总结出了一套自己的方法论:

蔷薇灵动微隔离方法论

第一步,对东西向业务进行学习,绘制云内业务拓扑

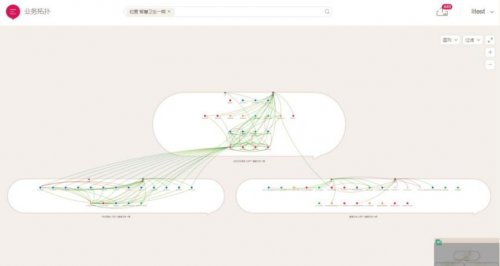

蔷薇灵动微隔离云内业务拓扑

第二步,业务梳理(确认)

这一步,在不同的用户处不太一样,有的用户过去没有完善的资产、业务与配置管理体系,这就需要首先建立起一套业务模型出来。这一步的工作量就变得比较大了,而且往往需要调度多个部门进行协作。不过,既然网络安全等级保护2.0已经来了,这是早晚都要做的一步,用我们的技术已经把工作量缩减了好几个数量级了。

第三步,策略设计

面对网络安全等级保护,好的微隔离产品,一定能够根据业务情况自动生成安全策略,否则,如果让用户自己去逐台机器进行配置,那根本就是一场灾难。

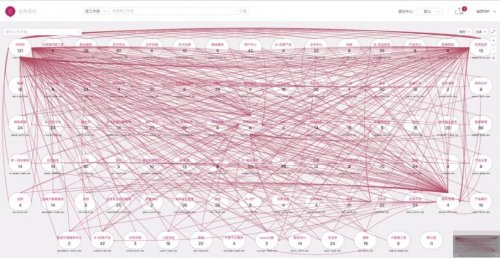

蔷薇灵动微隔离业务网

而且策略最好是IP无关的,比如蔷薇灵动可以直接根据虚拟机的业务标签来配置策略。因为IP地址在云内是个非常不稳定的参数,一旦策略是用IP来配置的,那么后面的运维就非常痛苦了。

第四步,自适应运维

网络安全等级保护中,好的微隔离产品,一定能够进行自适应的策略运维,也就是当云计算环境发生,迁移,扩容,升级等变化时,系统可以对安全策略进行自适应调整。没有这个能力,策略运维将变得非常困难,甚至是难以完成的。比如一个客户,如果每天都有新业务上线,随时都有可能进行业务架构调整,此时如果策略运维不是自动完成的,那么他们的业务交付必将被安全所拖累。

第五步,自动化编排

云计算环境下,一切都是软件定义的,这当然也包括安全。不同的安全产品,需要被进行统一的管理和调度。微隔离从设计之初就采用了微服务架构,每一个点击,每一个查询背后都有对应的API可以使用,这使得我们可以被整合到云管理系统中,或者被SOC/SIEM等安全管理平台所调用。

东西向安全是新的安全建设热点,难度非常大。幸运的是,蔷薇灵动已经打磨出了一款非常好用的东西向安全产品,并积累了丰富的部署经验,帮助企业顺利通过网络安全等级保护。

以上是关于网络安全等级保护|等保2.0-必选微隔离!的主要内容,如果未能解决你的问题,请参考以下文章