再谈攻击:日蚀攻击和DDoS攻击

Posted 区块链星际社

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了再谈攻击:日蚀攻击和DDoS攻击相关的知识,希望对你有一定的参考价值。

今天我们再来谈两种攻击。

日蚀攻击

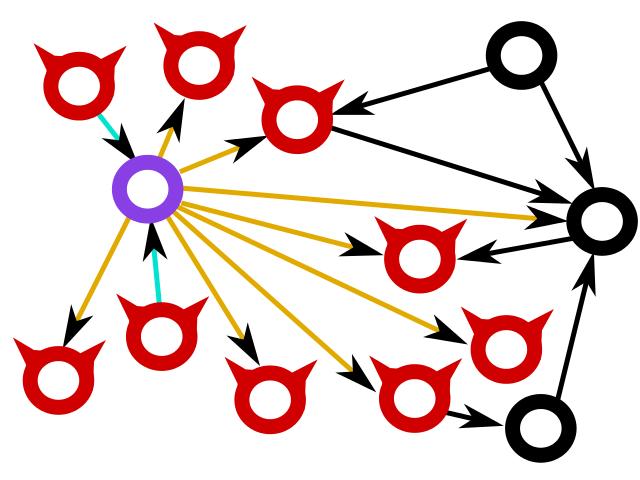

这是面向P2P网络的一种攻击类型,攻击者通过攻击手段使得受害者不能从网络中的其它部分接收正确的信息,而只能接收由攻击者操纵的信息,从而控制特定节点对信息的访问。

区块链的节点本该互相传递信息,但此时有人通过攻击使得某个节点无法与相邻节点交互,不能发送,也不能接收。于是,该节点想要重启。重新启动节点的时候,该节点会在那张存着自己待连接的节点的表里面去找节点来连接。而此表已被攻击者篡改,表上的信任节点已成为攻击者的恶意节点,实际上都不可信任。

因此攻击者可以通过操控恶意节点来控制该节点对信息的访问。这就是日蚀攻击。

DDoS攻击

DDoS是分布式拒绝服务攻击的简称,指攻击者通过控制不同位置的多台机器,并利用这些机器对受害者实施攻击。

首先黑客需要了解攻击目标,确定有多少主机连接这个网站的站点,以及这个站点的配置信息等;然后黑客会找到一些傀儡机,在傀儡机上安装相应的攻击程序;最后实施攻击,黑客通过主控机发起攻击,傀儡机不停地向目标发送攻击包占用大量资源,最终导致目标瘫痪。

在区块链中,DDoS 攻击的主要目的是大量占用网络中的节点资源,使得这些节点无法提供正常的服务。而如果这样的节点存储着大量的数据资源,那么可能会导致相邻片区的所有节点一同瘫痪。

XFS的优化证明

日蚀攻击就是攻击者通过攻击手段使得受害者连接的节点被攻击者所控制,进而控制了受害者节点的通信;DDoS攻击是通过攻击手段占用了受害者的大量资源,使得受害者的节点不能提供正常服务。

为了抵御多种不同的攻击,**XFS首先优化了复制证明和时空证明,以确保数据的真实可靠。**其次,如果从一个不稳定的服务器进行下载单一Hash,一旦数据损坏就需要重新下载,这种下载的效率是很低的。而XFS根据默克尔树结构重新调制,下载数据时首先从可信的数据源得到正确的根Hash,以用此校验Hash列表,然后通过校验后的Hash列表校验数据块,这样就避免了遭受数据损害的后顾之忧。同时,采用这种方式能更好地抵御可能遭受的智能攻击,包括但不仅限于上文所提到的两种攻击。

XFS采用独一无二的个人密钥,通过特殊节点的投票,在很短的时间内完成对交易的验证和确认,以共识验证机制保证数据存储者是唯一可以阅览数据的用户。这样,将防止用户的数据被不可知用户篡改,同时密钥拥有者对数据的每一次修订都将可以追根溯源,以保证数据可获得尽善尽美地的确定性保障。

在这样的政府级数据保护措施之下,XFS将能适用于企业、学校、公检公安机构等,用最强大的数据保护网来守卫所有数据的安全。

以上是关于再谈攻击:日蚀攻击和DDoS攻击的主要内容,如果未能解决你的问题,请参考以下文章