windows程序崩溃调试终极武器

Posted C语言与CPP编程

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了windows程序崩溃调试终极武器相关的知识,希望对你有一定的参考价值。

windows程序崩溃调试终极武器---dump文件

一、前言

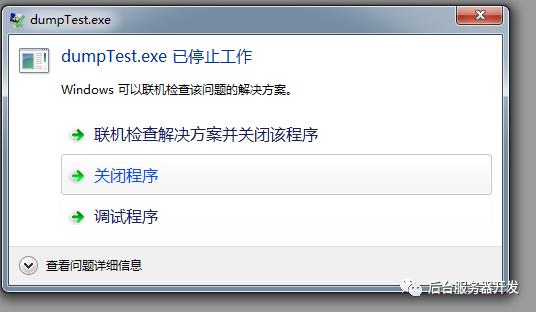

前不久开发了一款windows程序,目前已经是测试跑了,对于windows程序熟悉的童鞋,应该都知道一个事,就是他运行时有一个黑框,如果崩溃的就是下面这种情形~

这种情况有时候会给我们一种不知所措的感觉,看日志吧~有时候崩溃了,不一定出现在什么地方;异常处理吧,又不像JAVA那么多的异常,所以很多时候,我们遇到这种情况就有些不知所措了~

今天,带来一款终极秘密武器---dump文件;

二、实战

1、dump文件简介

dump文件是进程的内存镜像,可以吧程序的执行状态通过调试器保存到dump文件中;

2、通过任务管理生成dump文件

首先,我们写一段测试程序:

#include <iostream>

using namespace std;

void fun(int* p)

{

p[0] = 1;

}

int main()

{

fun(NULL);

return 0;

}

然后我们编译一把,再运行

我们会得到这么一个错误:

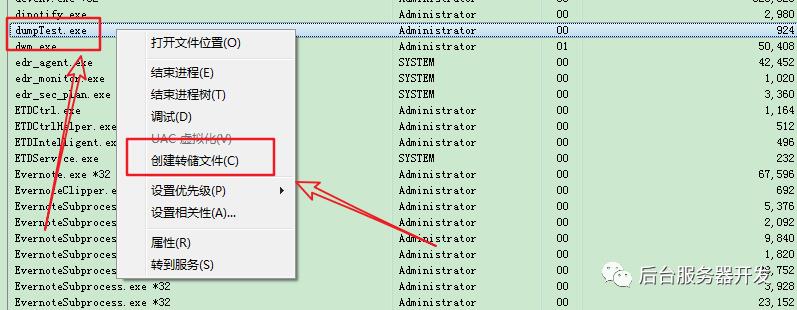

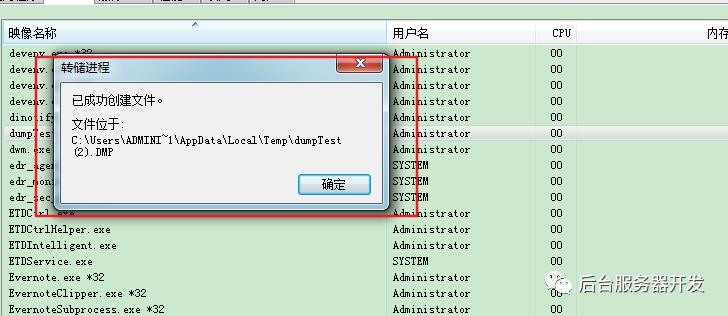

此时,我们不要做关闭这个框,我们只需要吧任务管理器打开,找到该进程,然后导出文件就可以了

我们打开路径,拷贝该文件到我们exe所在的目录:

然后我们打开vs,这里使用的是vs2015

由于我吧dmp文件放在了exe和dpb目录下,不用设置符号路径

这里千万注意一点,很多博客上都没有说到这一点:32位程序和64位程序调试是不同的

如果我们程序是32位的,但是我们的开发机是64位,通过转存储文件生成的文件就不是我们32位程序对应的文件了,就会无法调试;

3、通过程序生成dump文件

上面我们说到了通过任务管理器生成的dump文件的方式会出现不兼容或者说是错误,那么怎么去解决这个问题呢?

还好微软也提供了API出来,我们可以再程序中使用微软的API进行调用,这样通过程序产生的dump文件就没有位数的问题了;

这里提供一个通用的代码,是直接可以拿过来用的~感觉我吧

minidmp.h

#pragma once

#include <windows.h>

#include <DbgHelp.h>

#include <stdlib.h>

#pragma comment(lib, "dbghelp.lib")

#pragma warning(disable:4996) //全部关掉

#pragma warning(once:4996) //仅显示一个

/*

#ifndef _M_IX86

#error "The following code only works for x86!"

#endif

*/

inline BOOL IsDataSectionNeeded(const WCHAR* pModuleName)

{

if (pModuleName == 0)

{

return FALSE;

}

WCHAR szFileName[_MAX_FNAME] = L"";

_wsplitpath(pModuleName, NULL, NULL, szFileName, NULL);

if (wcsicmp(szFileName, L"ntdll") == 0)

return TRUE;

return FALSE;

}

inline BOOL CALLBACK MiniDumpCallback(PVOID pParam,

const PMINIDUMP_CALLBACK_INPUT pInput,

PMINIDUMP_CALLBACK_OUTPUT pOutput)

{

if (pInput == 0 || pOutput == 0)

return FALSE;

switch (pInput->CallbackType)

{

case ModuleCallback:

if (pOutput->ModuleWriteFlags & ModuleWriteDataSeg)

if (!IsDataSectionNeeded(pInput->Module.FullPath))

pOutput->ModuleWriteFlags &= (~ModuleWriteDataSeg);

case IncludeModuleCallback:

case IncludeThreadCallback:

case ThreadCallback:

case ThreadExCallback:

return TRUE;

default:;

}

return FALSE;

}

inline void CreateMiniDump(PEXCEPTION_POINTERS pep, LPCTSTR strFileName)

{

HANDLE hFile = CreateFile(strFileName, GENERIC_READ | GENERIC_WRITE,

FILE_SHARE_WRITE, NULL, CREATE_ALWAYS, FILE_ATTRIBUTE_NORMAL, NULL);

if ((hFile != NULL) && (hFile != INVALID_HANDLE_VALUE))

{

MINIDUMP_EXCEPTION_INFORMATION mdei;

mdei.ThreadId = GetCurrentThreadId();

mdei.ExceptionPointers = pep;

mdei.ClientPointers = NULL;

MINIDUMP_CALLBACK_INFORMATION mci;

mci.CallbackRoutine = (MINIDUMP_CALLBACK_ROUTINE)MiniDumpCallback;

mci.CallbackParam = 0;

::MiniDumpWriteDump(::GetCurrentProcess(), ::GetCurrentProcessId(), hFile, MiniDumpNormal, (pep != 0) ? &mdei : 0, NULL, &mci);

CloseHandle(hFile);

}

}

LONG __stdcall MyUnhandledExceptionFilter(PEXCEPTION_POINTERS pExceptionInfo)

{

CreateMiniDump(pExceptionInfo, "orderBookMatchEngine.dmp");

// EXCEPTION_EXECUTE_HANDLER equ 1 表示我已经处理了异常, 可以优雅地结束了

// EXCEPTION_CONTINUE_SEARCH equ 0 表示我不处理, 其他人来吧, 于是windows调用默认的处理程序显示一个错误框, 并结束

// EXCEPTION_CONTINUE_EXECUTION equ - 1 表示错误已经被修复, 请从异常发生处继续执行

return EXCEPTION_EXECUTE_HANDLER;

}

// 此函数一旦成功调用,之后对 SetUnhandledExceptionFilter 的调用将无效

void DisableSetUnhandledExceptionFilter()

{

void* addr = (void*)GetProcAddress(LoadLibrary("kernel32.dll"),

"SetUnhandledExceptionFilter");

if (addr)

{

unsigned char code[16];

int size = 0;

code[size++] = 0x33;

code[size++] = 0xC0;

code[size++] = 0xC2;

code[size++] = 0x04;

code[size++] = 0x00;

DWORD dwOldFlag, dwTempFlag;

VirtualProtect(addr, size, PAGE_READWRITE, &dwOldFlag);

WriteProcessMemory(GetCurrentProcess(), addr, code, size, NULL);

VirtualProtect(addr, size, dwOldFlag, &dwTempFlag);

}

}

LPTOP_LEVEL_EXCEPTION_FILTER WINAPI MyDummySetUnhandledExceptionFilter(LPTOP_LEVEL_EXCEPTION_FILTER lpTopLevelExceptionFilter)

{

return NULL;

}

BOOL PreventSetUnhandledExceptionFilter()

{

HMODULE hKernel32 = LoadLibrary("kernel32.dll");

if (hKernel32 == NULL) return FALSE;

void *pOrgEntry = GetProcAddress(hKernel32, "SetUnhandledExceptionFilter");

if (pOrgEntry == NULL) return FALSE;

unsigned char newJump[100];

DWORD dwOrgEntryAddr = (DWORD)pOrgEntry;

dwOrgEntryAddr += 5; // add 5 for 5 op-codes for jmp far

void *pNewFunc = &MyDummySetUnhandledExceptionFilter;

DWORD dwNewEntryAddr = (DWORD)pNewFunc;

DWORD dwRelativeAddr = dwNewEntryAddr - dwOrgEntryAddr;

newJump[0] = 0xE9; // JMP absolute

memcpy(&newJump[1], &dwRelativeAddr, sizeof(pNewFunc));

SIZE_T bytesWritten;

BOOL bRet = WriteProcessMemory(GetCurrentProcess(),

pOrgEntry, newJump, sizeof(pNewFunc) + 1, &bytesWritten);

return bRet;

}

void InitMinDump()

{

//注册异常处理函数

SetUnhandledExceptionFilter(MyUnhandledExceptionFilter);

// PreventSetUnhandledExceptionFilter();

//使SetUnhandledExceptionFilter

DisableSetUnhandledExceptionFilter();

}

在main函数中只要在最开始吧的时候使用初始化函数就可以了~

案例:

#include <iostream>

#include "minidmp.h"

using namespace std;

void fun(int* p)

{

p[0] = 1;

}

int main()

{

InitMinDump();

fun(NULL);

return 0;

}

然后编译运行,会在当前文件夹中出现orderBookMatchEngine.dmp文件,然后按照上面的流程打开调试就可以了~

三、总结

调试程序和寻找BUG,是一个程序员必备的技能之一,很多处理问题的能力是从工作中遇到的问题总结得到的,也是其他地方学习不到的~

学习更多的调试技能和知识,才能在工作中游刃有余~

以上是关于windows程序崩溃调试终极武器的主要内容,如果未能解决你的问题,请参考以下文章