KVM虚拟化平台

Posted 水木,年華

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了KVM虚拟化平台相关的知识,希望对你有一定的参考价值。

KVM虚拟化平台

一.云计算定义:

用户可以在任何时间、地点通过网络获取所需要的计算资源、网络资源、存储资源并且按量计费、弹性伸缩;云计算就是一个大的租赁渠道

汇聚资源,并以资源池的方式提供

②以云平台,例如openstack做为底座平台提供的

openstack使用虚拟化+物理资源的方式将这些计算、存储、网络等资源租赁给用,openatack只是其中的一种表现形式

二.虚拟化产生的背景

美国环境保护EPA报告中曾经统计过一组统计数据:EPA研究服务器和数据中心的能源效率时发现,实际上服务器只有5%得时间时在工作的,其他时间一直处于休眠状态,相同功能情况下软件资源是没有硬件资源性能高(稳定和效率)。

公司部分Linux服务器利用率不高,为充分利用这些Linux服务器,可以部署KVM,在物理机上运行多个业务系统

例如:在运行nginx的服务器上部署KVM,然后在虚拟机上运行Tomcat。

虚拟化应用

网吧(由中心服务连接着用户使用的主机-主机只要打开应用时加载中心服务器这部分数据就可以-桌面虚拟化)

ensp 软件的形式模拟出硬件设备(二、三层交换机、三层路由器、PC机、防火墙等等)

wmware workstation

虚拟化技术

通过虚拟化技术(具象化成了软件)将一台计算机虚拟为多台逻辑计算机,在一台计算机上同时运行多个逻辑计算机,

同时每个逻辑计算机可运行不同的操作系统,应用程序都可以在相互独立的空间内运行而互相不影响,从而提高计算机的工作效率。

1、在一个操作系统中(win10)模拟多个操作系统〈centos、win10、suse),同时每个操作系统可以跑不同的服务(nginx+tomcat) ,从而实现一台宿主机搭建一个集群(从整体)

2、通过软件/应用程序的方式,来实现物理硬件的功能。

ensp以软件形式实现物理设备的功能(二层交换机、路由器、三层交换机等)

三.虚拟化技术发展

维形:

1961年,IBM709机器实现了分时系统,将CPU占用切分为多个极短的时间片(1/100sec)每一个时间片执行不同的工作,通过对这些时间片进行轮询,从而将一个CPU伪装成多个CPU。

1972年, IBM正式将system370机的分时系统命名为虚拟机

1990年,IBM推出的system390机支持逻辑分区(将一个CPI分为多份,相互独立,也就是逻辑分割)

Xen 2003年问世,是一个外部的hypervisor/VMM程序(虚拟机管理程序)能够控制宿主机和给多个客户机分配资源(不仅是CPU)

KVM:2007年问世,现已内置在kernel内核中的

Xen支持的虚拟化技术:全虚拟化,半虚拟化

KVM:支持的虚拟化技术:全虚拟化

四.虚拟化类型

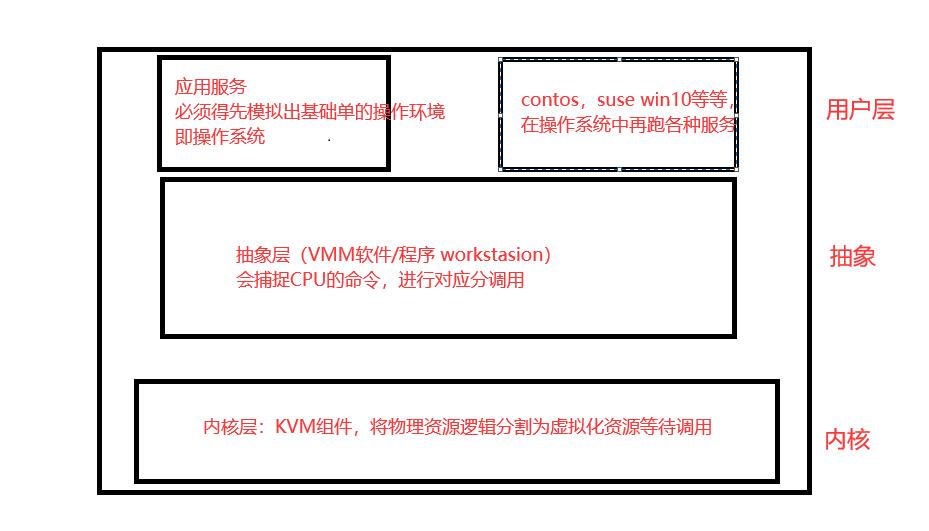

全虚拟化

将物理硬件资源全部通过软件的方式抽象化(抽象支援模块),最后进行调用(调用模块)

使用的方法:使用hypervisor (VMM)软件,其原理是在底层硬件和服务器之间建立一个抽象层,而基于核心的虚拟机是面向Linux系统的开源产品hypervisor (VMM)可以捕捉CPU的指令,为指令访问硬件控制器和外设充当中介。

半虚拟化

需要修改操作系统(以软件形式模拟物理硬件功能+物理硬件资源加强型支持)目的是趋近于物理硬件设备的性能

直通

直接使用物理硬件资源(需要支持,还不完善)

优势

集中化管理(远程管理、维护)

提高硬件利用率(物理资源利用率低-例如峰值,虚拟化解决了"空闲"容量)

动态调整机器/资源配置(虚拟化把系统的应用程序和服务硬件分离、提高了灵活性)高可靠(可部署额外的功能和方案,可提高透明负载均衡、迁移、恢复复制等应用环境)

劣势

前期高额费用(初期的硬件支持,对于虚拟化支持)

降低硬件利用率(特定场景-例如极度吃资源的应用不一定适合虚拟化)

更大的错误影响面(本地物理机down机会导致虚拟机均不可用,同

时可能虚拟机中文件全部损坏)实施配置复杂、管理复杂(管理人员运维、排障困难)

一定的限制性(虚拟化技术涉及各种限制,必须与支持/兼容虚拟化的服务器、应用程序及供应商结合使用)

安全性(虚拟化技术自身的安全隐患)

小结:虚拟化:

是提高资源利用率的解决方案虚拟化典型特性:

在一台操作系统中模拟多个操作系统使用软件形式模拟物理硬件设备

虚拟化技术类型:

KVM XEN vitrailbox (ensp )全需

半虚直通

五.虚拟化案例

VMwareworkstation:使用软件达到虚拟多操作系统

VirtualBox:使用软件虚拟出多物理设备功能

以VMwareworkstation为例

workstation支持intel公司和AMD公司的虚拟化技术

硬件辅助虚拟化技术Intel-VT-x AMD一V

Intel VT-x技术主要包含CPU、内存和 I/O三方面的虚拟化技术,同时提供优化处理(早期为弥补X8 6架构虚拟化的缺陷)

AMD-V是对x86处理器系统架构的一组硬件扩展和硬件辅助虚拟化技术,可以简化纯软件的虚拟化解决方案

改进VMM(虚拟机监视器)的设计,更充分地利用硬件资源,提高服务器和数据中心的虚拟化效率

VMM(虚拟机监视器/管理程序) haperivisor

VMM是一个系统软件,可以维护多个高效、隔离的程序环境(虚拟机),同时可以管理计算机系统的真实资源、为虚拟机提供接口

VMM功能:

1、对物理资源进行逻辑分割(转化为虚拟资源)

2、调用虚拟资源供与应用程序(虚拟机)

六.KVM简介

广义KVM:

KVM (Kernel-based Vritual Machine)–基于内核的虚拟机

KVM是基于虚拟化扩展的X86硬件的开源Linux原生的全虚拟化方案(要求cpu支持Intel-VT-x或AMD-V)KVM(组件)内嵌于内核模块中,模拟处理器和内存以支持虚拟机运行

虚拟机被实现为常规的 Linux进程,由标准Linux调度程序进行调度;

虚拟机的每个虚拟cPU被实现为一个常规的 Linux进程。这使得KVM能够使用Linux内核的已有功能

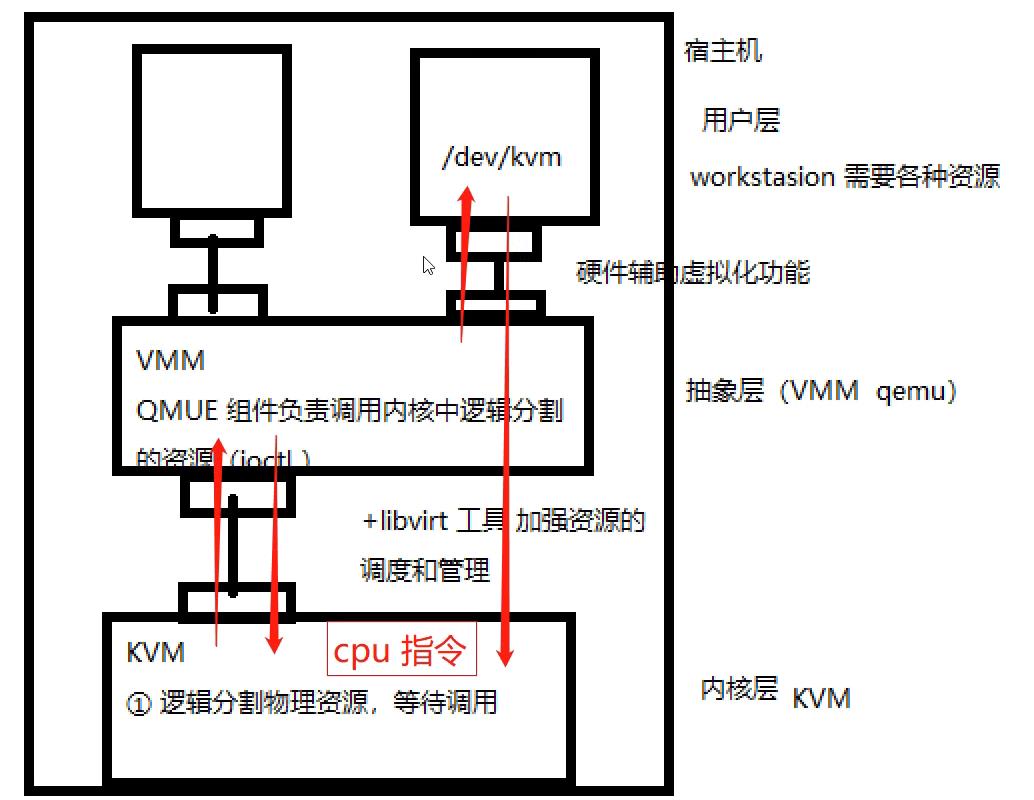

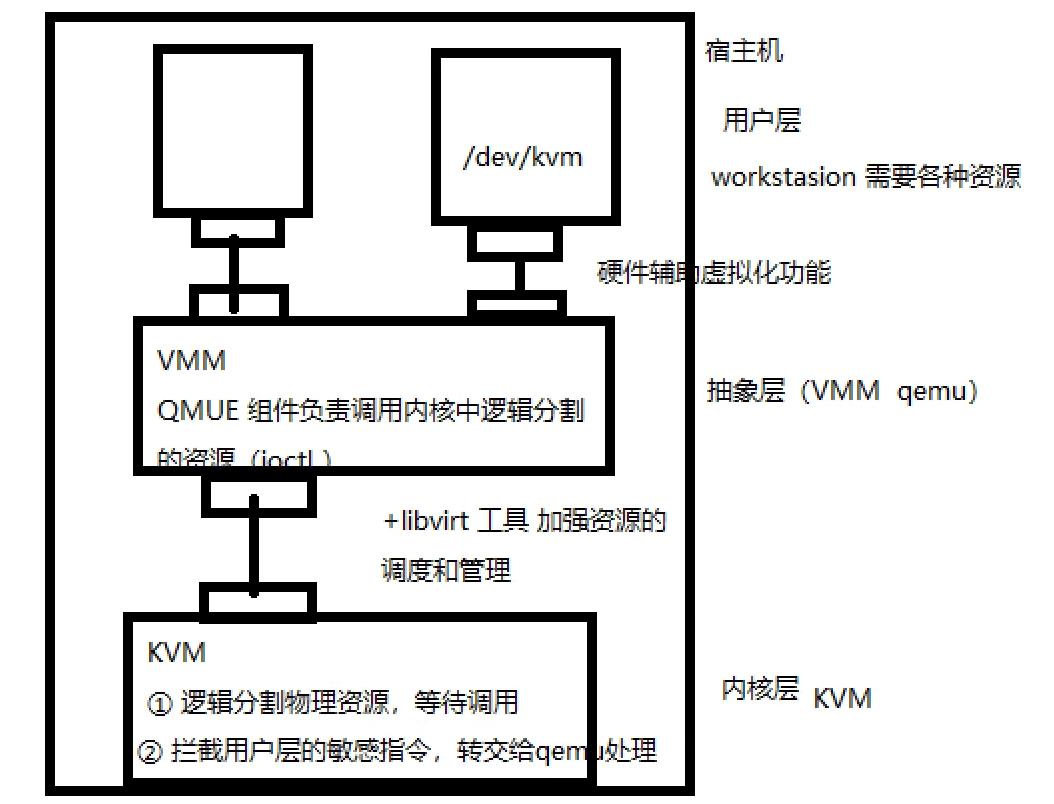

但KVM本身不执行任何模拟。需要客户空间程序(虚拟机)通过/dev/kvm(此虚拟设备需要开起硬件辅助虚拟化才能看到)接口设置一个客户机虚拟服务器的地址空间,并且由Qemu模拟I/O (ioctl)进行调度资源和维护管理

Libvirt: KWM的管理工具,除了可以管理KM这类VMM,还可以管理xen,VirtualBox,甚至OpenStack底层

Libvirt包含3个组件:后台daemon程序libvirtd、API库、命令行工具virsh

KVM原理

1、Guest:客户机系统,包括CPU (vCPU)、内存、驱动(Console、网卡、I/O 设备驱动等),

被KVM置于一种受限制的CPU 模式下运行。

2、KVM内核模块模拟处理器和内存以支持虚拟机运行

3、Qemu主要处理 I/O 以及为客户提供一个用户空间 /dev/kvm 工具libvirt 来进行虚拟机管理

ioctl(定义)专用于设备输入输出操作的系统调用

libvirt:KVM管理工具

以上构成一个完整的虚拟化平台

简单理解:

KVM驱动提供处理器、内存的虚拟化,以及客户机 I/O 的拦截(拦截敏感指令),guest的 I/O 被拦截后.交由Qemu处理

Qemu利用接口libkvm调用(ioctl)虚拟机设备接口/dev/kvm来分配资源、管理、维护虚拟机

KVM虚拟化架构/三种模式

1、客户模式(guestoS) : VM中的os为Guestos

客户机在操作系统中运行的模式,客户机分为内核模式和用户模式,作用如下:

2、用户模式:

为用户提供虚拟机管理的用户空间工具以及代表用户执行I/O,Qemu工作在此模式下(Qemu的主要功能)

3、linux内核模式

模拟CPU、内存,实现客户模式切换,处理从客户模式的退出,KVM即运行在此模式下

KVM工作流程

用户模式的Qemu利用接口 libkvm 通过ioctl 系统调用进入内核模式。KVM驱动为虚拟机创建虚拟CPU和虚拟内存,

然后执行VMLAU ·NCH指令进入客户模式,装载Guest OS并运行。Guest OS 运行过程中如果发生异常,则暂停Guest OS

的运行并保存当前状态同时退出到内核模式来处理这些异常。

内核模式处理这些异常时如果不需要Ⅰ/O则处理完成后重新进入客户模式。如果需要Ⅰ/O 则进入到用户模式,则由Qemu来处理 I/O,处理完成后进入内核模式,再进入客户模式

七虚拟化前和虚拟化后对比

虚拟化前

①每台主机拥有一个操作系统

②软硬件紧密结合

③在同一个主机上运行多个应用程序通常会产生冲突

④系统资源利用率低(例如:5%)

⑤硬件成本高昂并且不够灵活

虚拟化后

①打破了操作系统和硬件的互相依赖

②通过封装到虚拟机(模拟操作系统,在操作系统上跑应用)的技术,管理操作系统和应用程序为单一的个体

③强大的安全和故障隔离(指的是操作系统(内核级别隔离))

④虚拟化是独立于硬件的,它们可以在任何硬件上运行(只要支持虚拟化技术,而现在虚拟化技术也基本被广泛使用了)

封装:

kvm虚拟化:将应用封装在操作系统中

容器(docker) :将应用封装在镜像中

虚拟化前后对比

①操作系统方面(虚拟化前)∶LAMP架构中(以一台主机实现)LINUX + Apache + mysql + php其中Apache 与MySQL资源是共享的

如果架构要求服务间的安全性隔离比较高的话,Apache的页面所在的目录和MySQL数据库的目录一定是不能互相碰面,如果Apache漏洞暴露出来,攻击者就可以Apache的进程访问到MySQL的数据目录,从而获取MySQL中的数据,这种就是严重的安全隐患。而想解决这种潜在危险,可以通过实现内核级别的隔离(使用虚拟化技术)

②软硬件结合

因为硬件和操作系统不兼容或者不支持,导致有些软、硬件功能无法正常使用(也是最难的问题)

使用虚拟化,软硬件之间是会通过虚拟化层驱动进行隔离(调配)的,

只要虚拟化层可以识别软/硬件应用,就可以将软硬件结合使用

③在同一个主机上运行多个应用程序通常会产生冲突

Apache和Nginx定位相同(80端口)

只能使用反向代理的方式进行分离,而同时如果在同一台机器使用这种方式,Apache和Nginx中重要的数据文件如果同时被泄露出去…而虚拟化可以隔离服务(操作系统,内核级别隔离)

操作系统隔离/内核隔离隔离

docker容器的隔离方式(进程隔离)

以上是关于KVM虚拟化平台的主要内容,如果未能解决你的问题,请参考以下文章