来势汹汹,不到一月余已有多家海外企业遭受新型勒索Hive毒手

Posted 南岸青栀*

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了来势汹汹,不到一月余已有多家海外企业遭受新型勒索Hive毒手相关的知识,希望对你有一定的参考价值。

事件背景

近日,深信服终端安全团队捕获到了HIVE勒索病毒的样本,和其他勒索病毒一样,该勒索病毒会将终端上的文件加密病毒留下勒索信,且HIVE勒索团伙会在加密文件前进行数据窃取,受害者除却业务宕机之外,也存在数据泄露的风险。

根据海外媒体报道,7月初加拿大商业地产软件解决方案公司 Altus Group正是遭受Hive勒索攻击导致数据泄露。且安全研究人员发现,不到一个月,该勒索团伙已公布了多家企业的数据信息。

样本分析

勒索方式

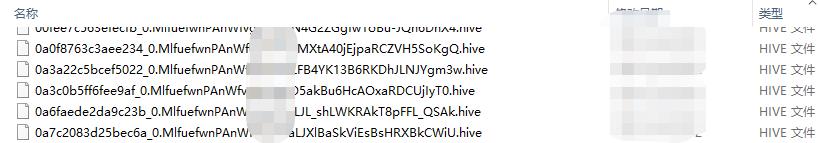

Hive勒索病毒采用AES+RSA加密算法,在执行后,受害者终端上大部分文件会被加密成*.hive的文件。

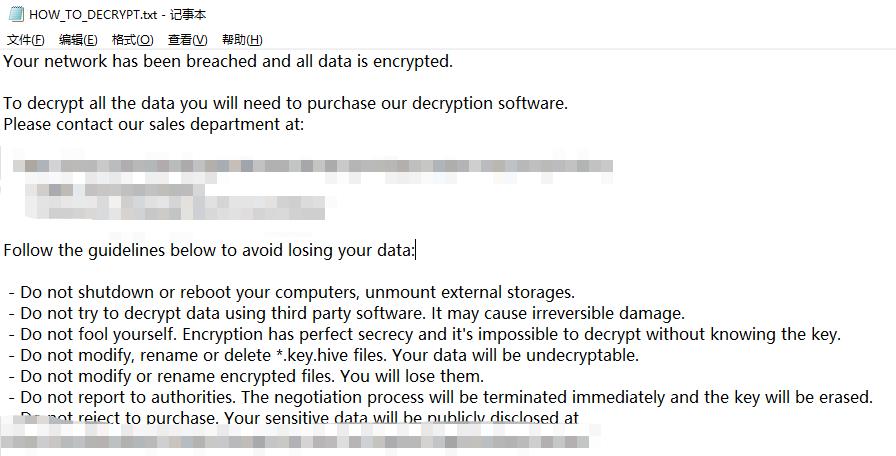

并且会在每一个目录下留下一个HOW TO DECRYPT的文本文档,受害者可根据文档中的账号密码登陆黑客提供的网站后用赎金换取解密密钥。

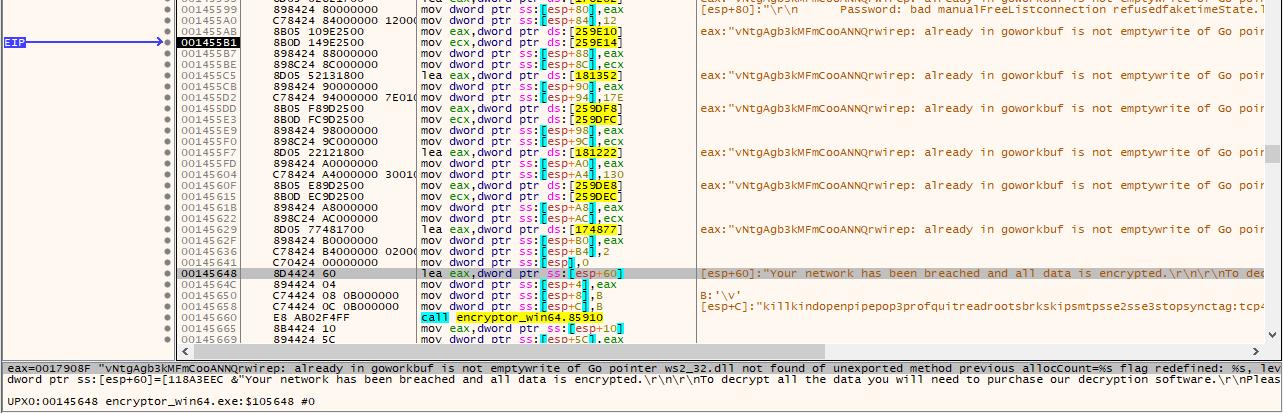

Go语言编译

通过对样本的分析,发现该勒索病毒是一个用Go语言编写开发的可执行文件,并且使用了UPX进行压缩,安全研究人员通过对文件解压以后进行了分析:

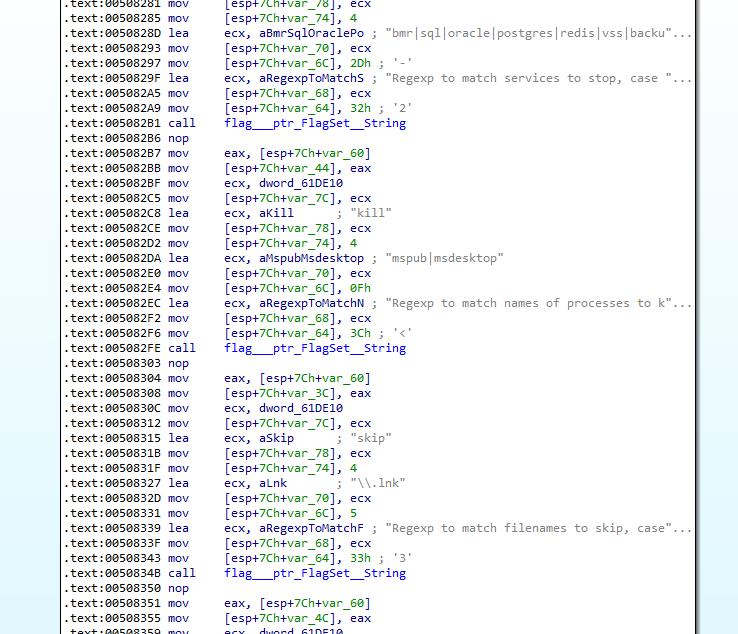

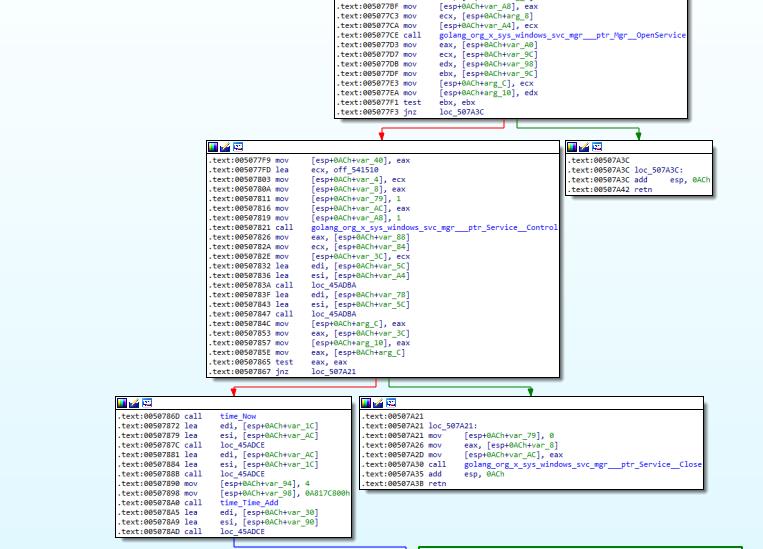

其main函数中通过调用go的flag包来设置一些默认的执行参数:

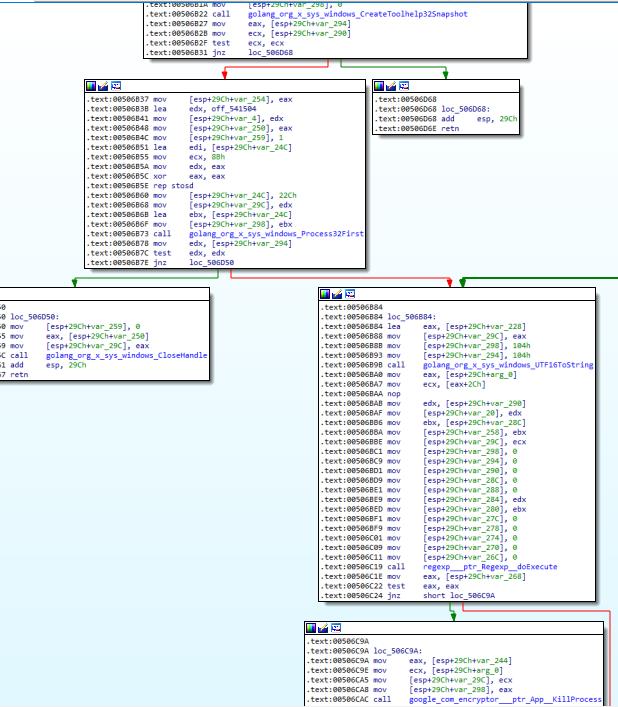

其中使用go的正则表达式regexp,来关闭sql、oracle、redis等数据库服务,遍历当前进程列表,关闭mspub以及msdesktop相关进程,同时会跳过一些无需加密的文件,如后缀为.lnk的快捷方式文件。

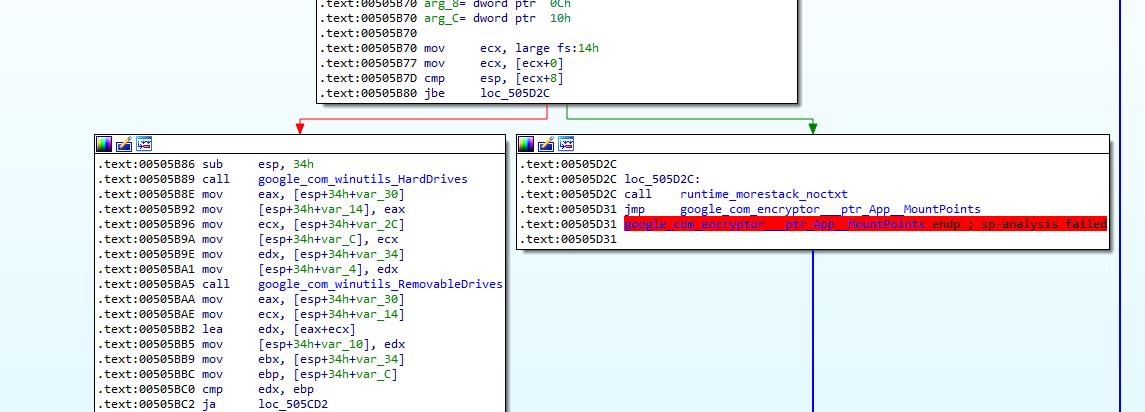

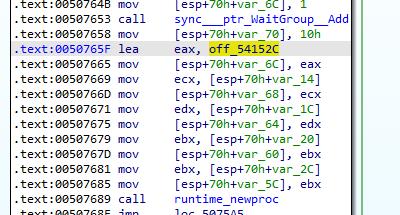

另外扫描磁盘以及加密文件的操作也都是利用go的协程来执行的,在函数返回前利用Wait函数同步协程执行完毕。

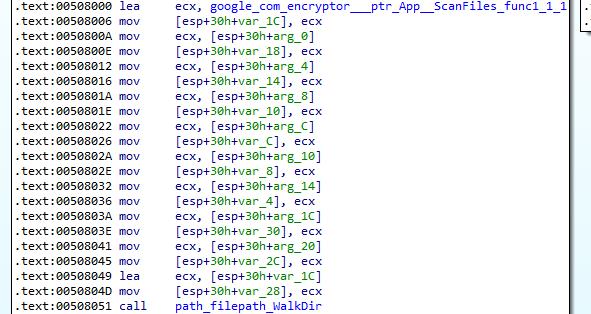

扫描计算机的存储设备:

可以看出病毒不仅会尝试读取计算机硬盘中的文件,移动存储设备中的文件也会被尝试读取并加密。并且在这个函数中会再次创建一个协程用来生成要加密的文件绝对路径:

加密过程:

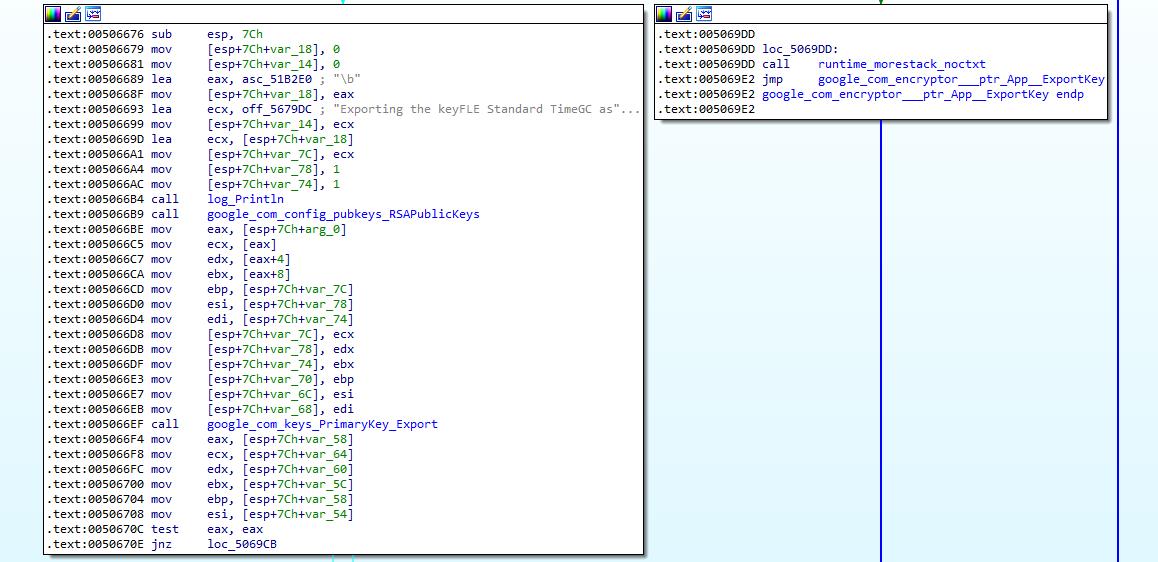

病毒首先生成加密秘钥:

生成进程快照,遍历当前进程列表并结束相关的进程:

停止数据库相关服务,利用协程来完成:

为协程注册的匿名函数,停止服务:

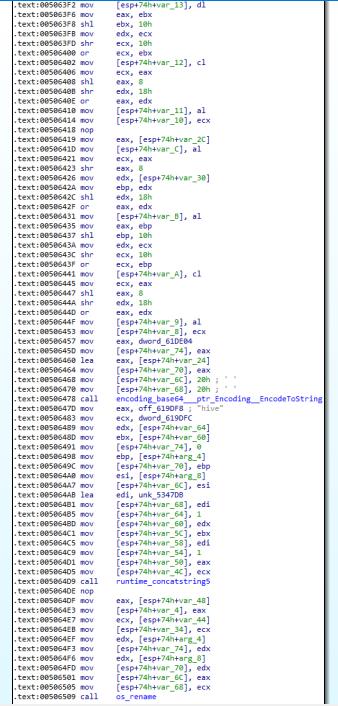

加密过程中为协程注册匿名函数,生成*.hive的文件名:

对文件进行重命名以后调用加密函数对文件数据进行加密:

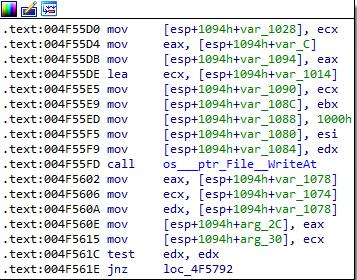

加密后重新写回文件:

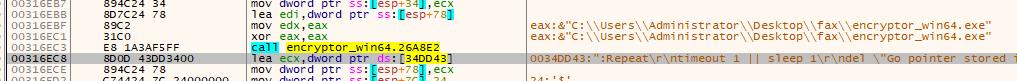

找到自身路径并生成删除自身的bat命令,然后开始执行删除自身操作:

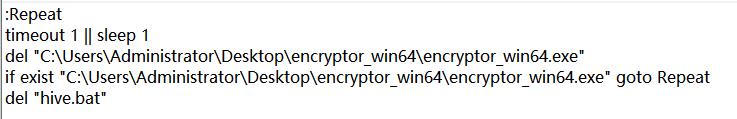

同时利用vssadmin命令来删除所有已安装卷影副本来防止磁盘中的数据被恢复:

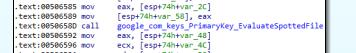

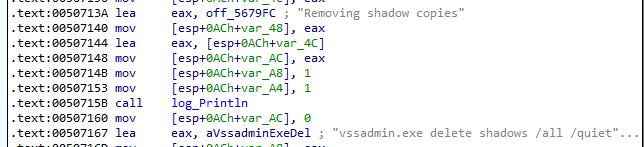

通过分析,可以发现此病毒会生成用以勒索的文本和被害者登录网站的用户名和密码。在完成对被害者的文件加密之后,写入文本文档。

以上是关于来势汹汹,不到一月余已有多家海外企业遭受新型勒索Hive毒手的主要内容,如果未能解决你的问题,请参考以下文章